Персональные данные, права субъектов ПД

Все мы пользуемся телефоном, ходим на работу или на собеседования, пользуемся банковскими картами или просто путешествуем по просторам интернета. Зачастую даже не задумываясь о том, что оставляем след из персональных данных. Оставлять свои данные стало настолько привычно, что большинство из нас уже...

pyOpenRPA туториал. Управление оконными GUI приложениями

Специально для Хабр я начинаю серию статей-туториалов по использованию RPA платформы OpenRPA. Буду рад получить от вас комментарии и замечания, если возникнут какие-либо вопросы. Надеюсь, что эта история не оставит вас равнодушными. Ранее я писал о том, что OpenRPA — это первая open source RPA...

pyOpenRPA туториал. Управление оконными GUI приложениями

Специально для Хабр я начинаю серию статей-туториалов по использованию RPA платформы OpenRPA. Буду рад получить от вас комментарии и замечания, если возникнут какие-либо вопросы. Надеюсь, что эта история не оставит вас равнодушными. Ранее я писал о том, что OpenRPA — это первая open source RPA...

Григорий Бакунов об электронном голосовании

Директор по распространению технологий Яндекса Григорий bobuk Бакунов в эфире «Точки» на «Эхе Москвы» поделился мнением о системе голосования, которая использовалась на выборах в городскую думу в 2019 году и на голосовании по вопросу изменения конституции в 2020. Получился любопытный разбор...

Блокчейн и стандартные базы данных. А есть ли разница

В этот раз хочется рассказать о том какие я вижу различия между блокчейном и обычными системами баз данных. Конечно не считаю что я нашел ответ, считайте это моими размышлениями Читать дальше →...

Блокчейн и стандартные базы данных. А есть ли разница

В этот раз хочется рассказать о том какие я вижу различия между блокчейном и обычными системами баз данных. Конечно не считаю что я нашел ответ, считайте это моими размышлениями Читать дальше →...

HackTheBox. Прохождение Forwardslash. LFI, backup и шифрованный том

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье перечисляем директории и поддомены на сайте, эксплуатируем LFI, делаем бэкап недоступного файла, а также монтируем шифрованный том. Подключение к лаборатории осуществляется через VPN. Рекомендуется...

Расчет факторов в антифроде. Доклад Яндекса

Антифрод — сервис по поиску и нивелированию случаев эксплуатации других, общедоступных сервисов Яндекса. Три года назад мы начали проектировать платформу, позволяющую быстро и легко развернуть антифрод где угодно в компании. Сложность задачи в том, что многим сервисам нужны максимально строгие...

[Перевод] 6 лучших практик для безопасного управления Git-репозиториями

Избегайте захламления репозиториев и других действий, которые усложняют управление кодовой базой. Вместо этого используйте лучшие практики, которые помогут упростить работу. Изучение исходников в репозитории позволяет оценить уровень безопасности приложений. Но если никто не смотрит на код,...

[Перевод] Нет Cookies, нет проблем — использование ETag для отслеживания пользователей

Работая старшим консультантом по дижитал-аналитике в ведущем международном аналитическом агентстве, с огромным интересом наблюдаю за нынешним крестовым походом современных веб-браузеров против технологии cookie. Оказывается, есть способ отслеживать отдельных не вошедших в систему пользователей без...

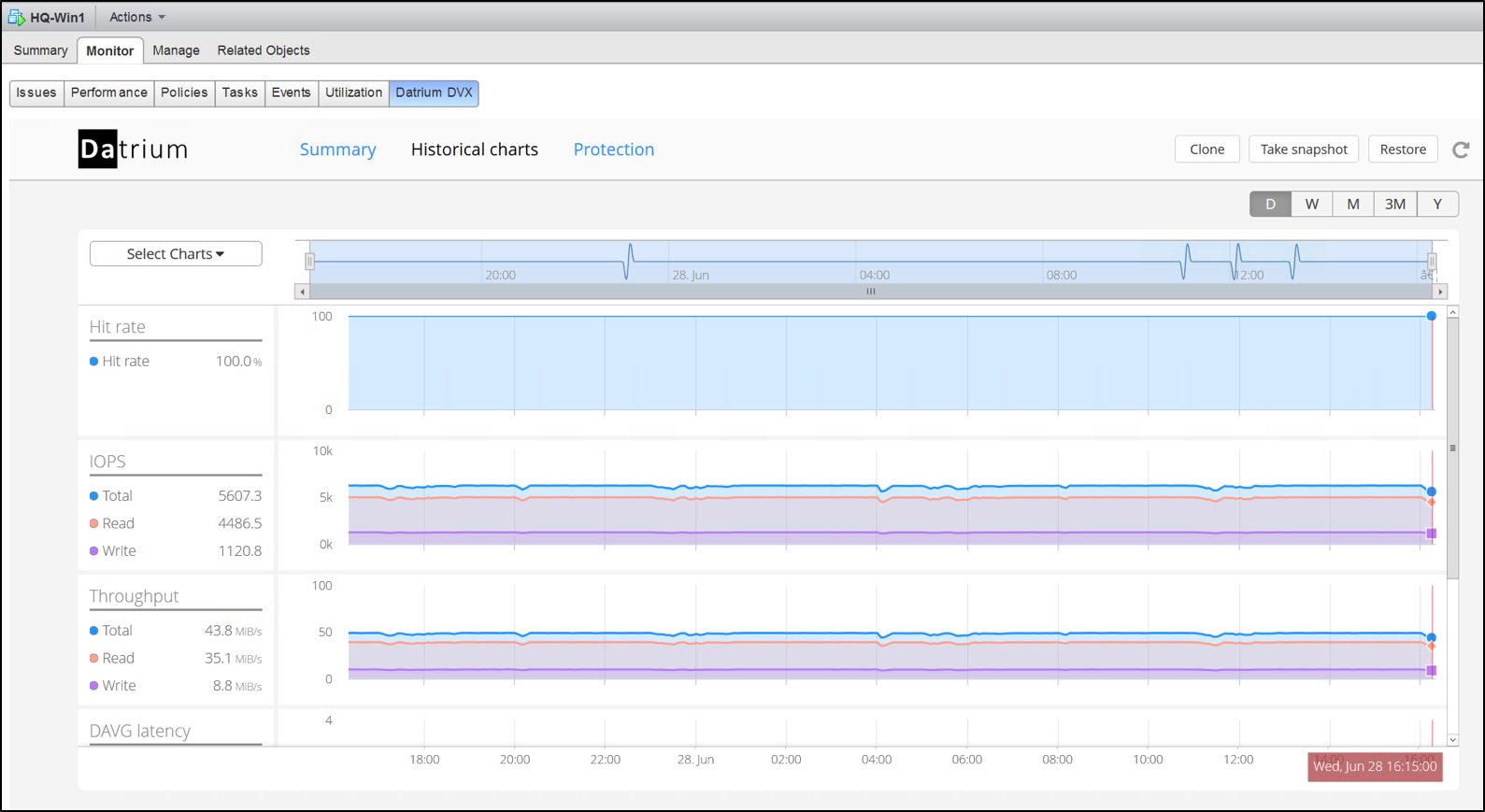

VMware приобретает Datrium для развития сервиса аварийного восстановления данных

Американская компания VMware, чьи продукты используют многие облачные провайдеры, объявила о своем намерении приобрести Datrium, разработчика сервисов по аварийному восстановлению данных. Покупка обусловлена желанием расширить возможности своего решения Disaster-Recovery-as-a-service (DRaaS) и...

АES — американский стандарт шифрования. Часть II

Основные операции шифра Рассматривая работу отдельных операций раунда, и повторяя раунды нужное число раз при этом иллюстрируя все промежуточные действия, а не только их конечные результаты, конкретным примером сообщения и ключа шифра мы в деталях наблюдаем все шаги процесса шифрования и можем...

Трудности пентеста — 2020: как компании повысить пользу от пентеста, проблемы «этичных» хакеров и что делать начинающим

Шёл 2020 год, люди с восхищением читали очередную статью о том, как плохо открывать письма от незнакомцев, особенно с вложением, как опасно вставлять сомнительные флешки в компьютер, как в далёкой стране хакеры по щелчку пальцев переводили миллионы долларов со счёта на счёт. Аналитика, в которой...

Разбираем атаки на Kerberos с помощью Rubeus. Часть 2

Всем привет! Это вторая часть статьи про возможности инструмента проведения атак на протокол Kerberos — Rubeus. Первую можно прочитать тут. В этот раз мы рассмотрим, как с помощью данного инструмента возможно реализовать следующие атаки: — Overpass The Hash/Pass The Key (PTK); — Pass The Ticket; —...

Голосовой помощник для совершения операций на бирже

— Алиса, купи одну акцию Яндекс. — Заявка на покупку Яндекс по рыночной цене, тикер: YNDX, количество акций: 1, для подтверждения скажите «подтверждаю», для отмены скажите «нет». — Подтверждаю. — Заявка исполнена. Я делаю голосовой интерфейс для совершения операций с ценными бумагами на Московской...

$7 в одни руки — столько заплатит Equifax за слив ПД

Даже несколько лет спустя, ситуация вокруг утечки данных американского кредитного бюро не разрешилась. Обсудим то, как она развивается, и другие крупные утечки, произошедшие за это время. Читать дальше →...

Исключения хранения биометрических данных

Перевод статьи QuantumCryptTM «Enabling biometric technologies to eliminate biometric data storage» Биометрические технологии быстро развиваются Биометрические технологии быстро развиваются. Технология, персонал, процесс и политика направлены на обеспечение безопасности биометрических данных для...

Исключения хранения биометрических данных

Перевод статьи QuantumCryptTM «Enabling biometric technologies to eliminate biometric data storage» Биометрические технологии быстро развиваются Биометрические технологии быстро развиваются. Технология, персонал, процесс и политика направлены на обеспечение безопасности биометрических данных для...