Карантинные хроники: как рос DDoS

Как известно, лень – двигатель прогресса. А самоизоляция – двигатель DDoS'а, – добавим мы по итогу осмысления «былого» за март-май 2020 г. Пока кто-то страдал от безвыходности (в буквальном смысле) своего положения, «мамкины хакеры» страдали фигней от неотвратимости онлайн-обучения и грядущих...

Почему у Wechat нет и не может быть конкурентов

Возможно, меня можно обвинить в предвзятости и безмерном обожании Wechat. Обоснованно ли — пусть судят другие. В любом случае, Wechat — это уникальное явление среди всех IT-проектов всего времени. И тут я попытаюсь раскрыть вопрос — What makes it special©. Читать дальше →...

AES — АМЕРИКАНСКИЙ СТАНДАРТ ШИФРОВАНИЯ, ЧАСТЬ I

Эта публикация вызвана необходимостью дать возможность обучаемым изучать и моделировать процессы шифрования/расшифрования и дешифрования последнего стандарта США. Ознакомление с имеющимися публикациями в сети не соответствуют программе обучения в силу их поверхностного подхода, неполноты изложения,...

[Перевод] Взгляд на веб-безопасность со стороны клиента

Перевод статьи подготовлен в преддверии старта курса «Безопасность веб-приложений». В этой статье, первой из трех, мы рассмотрим угрозы в области веб-безопасности, а также поговорим о том, как инструменты обеспечения безопасности на стороне клиента справляются с часто упускаемым классом кибератак,...

[Перевод] Руководство по анализу Sysmon-угроз, часть 1

Эта статья является первой частью серии по анализу Sysmon-угроз. Все остальные части серии: Часть 1. Знакомство с анализом логов Sysmon (мы тут) Часть 2. Использование данных из Sysmon событий для выявления угроз Часть 3. Углубленный анализ Sysmon-угроз с помощью графов Если вы занимаетесь...

В продуктах GeoVision больше полугода сохраняются критические уязвимости

Привет, Хабр! Сегодня мы хотим поговорить об уязвимостях, которые встречаются в системах безопасности. Поводом для этого поста стали проблемы с ПО в продуктах GeoVision, которые позволяют получить полный контроль над устройствами… безопасности! В этом посте мы разбираем, какие продукты подвержены...

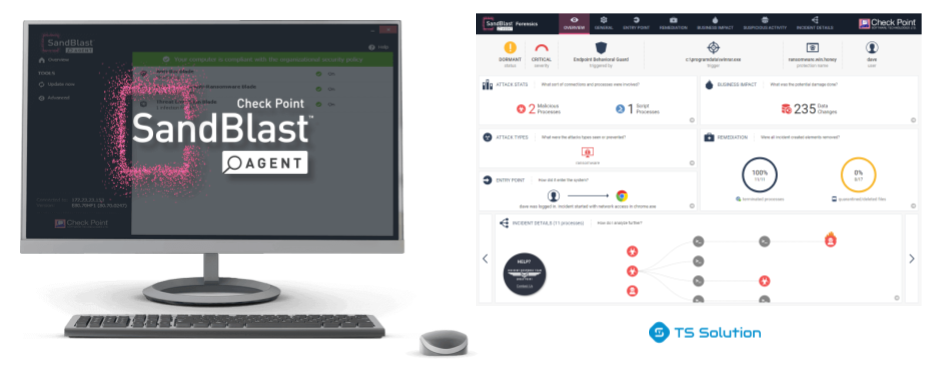

Check Point SandBlast Agent. Что нового?

Мы уже опубликовали огромное кол-во обучающих материалов по Check Point. Однако, тема защиты рабочих станций с помощью Check Point SandBlast Agent пока освещена крайне плохо. Мы планируем исправиться и в ближайшее время создать обучающие курсы по этому продукту, который является одним из лидеров...

[Перевод] Хакеры взломали разгонный модуль Tesla Model 3 и продают его по сниженной цене

Подписывайтесь на каналы: @TeslaHackers — сообщество российских Tesla-хакеров, прокат и обучение дрифту на Tesla @AutomotiveRu — новости автоиндустрии, железо и психология вождения Уже несколько лет как Tesla продает автомобили с характеристиками, ограниченными на уровне программного обеспечения....

Как кибербезопасность трансформирует рынок ИТ (часть 1)

Как может измениться структура всей сферы ИТ, если некоторые системы защиты авторских прав, контроля, подтверждения подлинности, мониторинга и криптографии дадут нам не только более совершенные инструменты, но и принципиально новые технологии работы с данными? Это может отразиться не только на...

Как кибербезопасность трансформирует рынок ИТ (часть 1)

Как может измениться структура всей сферы ИТ, если некоторые системы защиты авторских прав, контроля, подтверждения подлинности, мониторинга и криптографии дадут нам не только более совершенные инструменты, но и принципиально новые технологии работы с данными? Это может отразиться не только на...

Состав табаско: материалы с митапа Backend United #6 по безопасности

Привет! Это отчёт с шестой встречи Backend United. В этот раз митап был посвящён вопросам безопасности и получил название «Табаско». Спикеры из Skyeng, Авито, Тинькофф и Яндекс.Облака рассказывали про то, как начинающим прокачаться в вопросах безопасности, работу с Sentry и организацию процессов по...

Security Week 27: приватность буфера обмена в iOS

Выпуск бета-версии iOS 14 для мобильных устройств iPhone вскрыл проблему с приватностью буфера обмена в некоторых приложениях. Свежая версия ОС предупреждает пользователя, когда приложение читает информацию из буфера. Оказалось, что этим занимается довольно много аппов. Наглядно такое поведение...

Chrome тоже ограничивает время жизни TLS-сертификатов 13 месяцами

Разработчики проекта Chromium внесли изменение, которое устанавливает максимальный срок жизни TLS-сертификатов в 398 дней (13 месяцев). Условие действует для всех публичных серверных сертификатов, выданных после 1 сентября 2020 года. Если сертификат не соответствует этому правилу, браузер будет...

Биометрические персональные данные, нюансы и тонкости обработки

Применение биометрии как способа идентификации появилось еще в далеком 19-м веке. Английские колонизаторы ввели практику идентификации своих контрагентов из числа индийцев по отпечаткам пальцев и ладоней. Метод дорабатывался в дальнейшем, но применяется и по сей день. В этой статье мы попытаемся...

Биометрические персональные данные, нюансы и тонкости обработки

Применение биометрии как способа идентификации появилось еще в далеком 19-м веке. Английские колонизаторы ввели практику идентификации своих контрагентов из числа индийцев по отпечаткам пальцев и ладоней. Метод дорабатывался в дальнейшем, но применяется и по сей день. В этой статье мы попытаемся...

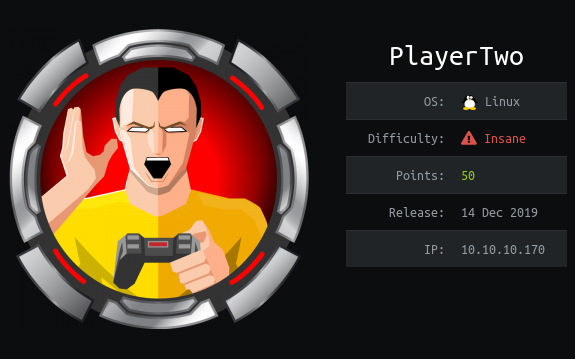

HackTheBox. Прохождение PlayerTwo. Twirp, 2FA bypass, Off-By-One атака

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье работаем с API twirp, обходим двух факторную аутентификацию, модернизируем прошивку и эксплуатируем уязвимость в кучу через атаку null byte poisoning (P.S. про Heap еще можно предварительно...

«Особенность» Вконтакте

Когда в личные сообщения Вконтакте тебе пишет незнакомый человек, который точно уверен в каком районе ты находишься в данный момент, — приятного мало. Сразу активируется паранойя, и мозг начинает искать возможные способы это объяснить. Мое местоположение ему действительно подсказал ВК. Давайте...

«Особенность» Вконтакте

Когда в личные сообщения Вконтакте тебе пишет незнакомый человек, который точно уверен в каком районе ты находишься в данный момент, — приятного мало. Сразу активируется паранойя, и мозг начинает искать возможные способы это объяснить. Мое местоположение ему действительно подсказал ВК. Давайте...