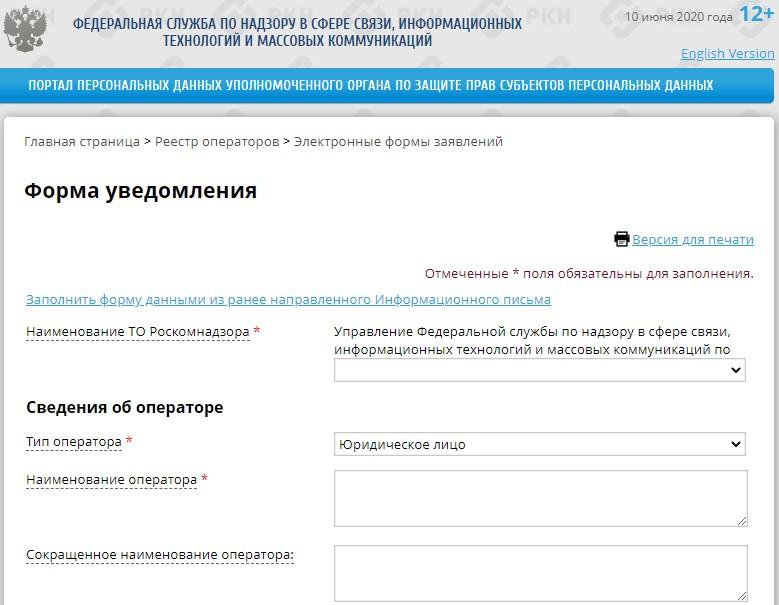

[Из песочницы] Уведомление Роскомнадзора об обработке персональных данных в 2020 г

Перед тем, как начать собирать персональные данные, оператору необходимо уведомить об этом Роскомнадзор в соответствии ч. 1 ст. 22 Федерального закона от 27.07.2006 г. № 152-ФЗ «О персональных данных». Без уведомления Роскомнадзора можно обойтись если вы: Обрабатываете данные в соответствии с...

[Из песочницы] Уведомление Роскомнадзора об обработке персональных данных в 2020 г

Перед тем, как начать собирать персональные данные, оператору необходимо уведомить об этом Роскомнадзор в соответствии ч. 1 ст. 22 Федерального закона от 27.07.2006 г. № 152-ФЗ «О персональных данных». Без уведомления Роскомнадзора можно обойтись если вы: Обрабатываете данные в соответствии с...

Настройка аутентификации в сети L2TP с помощью Рутокен ЭЦП 2.0 и Рутокен PKI

Проблематика Ещё совсем недавно многие не знали, как это — работать из дома. Пандемия резко изменила ситуацию в мире, все начали адаптироваться к сложившимся обстоятельствам, а именно к тому, что выходить из дома стало просто небезопасно. И многим пришлось быстро организовывать работу из дома для...

Как Авито выявляет мошенников и борется с фродом

Привет, Хабр. Я Игорь, руководитель команды, которая борется с мошенниками на Авито. Сегодня поговорим про вечную битву с негодяями, которые пытаются и даже иногда обманывают интернет-покупателей с помощью доставки товаров. Читать дальше →...

Что делать, если к твоему хостеру пришли siloviki

кдпв — Reuters Если вы арендовали сервер, то полного контроля у вас над ним нет. Это значит, что в любой момент к хостеру могут прийти специально обученные люди и попросить предоставить любые ваши данные. И хостер их отдаст, если требование будет оформлено по закону. Вы очень не хотите, чтобы логи...

Вебинар. Microsoft: Безопасность Microsoft Teams

Вебинар посвящен архитектуре безопасности и инструментам обеспечения защиты информации в сервисе совместной работы Microsoft Teams. Мы подробно обсудим: Архитектура сервиса Microsoft Teams Архитектура разграничения полномочий внутри сервиса Разграничение доступа (роли, группы, пользователи) Читать...

2-х факторная аутентификация пользователей VPN посредством MikroTik и SMS

Здравствуйте коллеги! Сегодня, когда накал страстей вокруг «удалёнки» немного спал, большинство админов победило задачу удаленного доступа сотрудников к корпоративной сети, пришло время поделиться моей давней наработкой по повышению безопасности VPN. В этой статье не будет модных ныне IPSec IKEv2 и...

Странная «фича» в почте mail.ru

TL;DR Если в ящике mail.ru вы смотрите аттач к письму в браузере, то для формирования превьюшки копия документа «улетает» на IP Майкрософт в Редмонд. Хотелось бы конечно заголовок по кликбейтнее, а-ля «Mail.ru пересылает все ваши письма в США!» или «Microsoft знает содержимое всех вложений на вашем...

Мегафон продолжает вмешиваться в мой HTTP трафик в 2020 году, отправлять рекламу, даже после получения запретов на это

Недавний пост «Вы видели людей, которые пользуются мобильными контент-подписками?» опять всколыхнул внутреннее недовольство отношением Мегафона ко мне и я решил рассказать про свою «войну» с зелёно-фиолетовым оператором и попытками оградиться от рекламы и вмешивания в мой HTTP трафик. Ситуация на...

Как мы взламывали «умную» фабрику

Хотя процесс подключения предприятий к интернету давно уже носит массовый характер, с точки зрения кибербезопасности каждый такой случай уникален, и охватить все возможные варианты нереально. В рамках нашего нового исследования Attacks on smart manufacturing systems мы сосредоточились на изучении...

Гляди в оба: как не выставить наружу прокси для внутренних сервисов

Распределенные атаки типа DDoS весьма популярны. Зачастую для защиты от них используются сервисы вроде Cloudflare, позволяющие «поглотить» поток вредного трафика. Но даже применение дополнительных механизмов защиты в них (например, режима «I'm Under Attack» в сочетании с белым списком для...

SSL pinning во Flutter

Для большинства мобильных приложений рано или поздно приходит время роллаута. И если к этому моменту вы ещё не позаботились хотя бы о минимальной защите от атак, то чем ближе будет подходить время массового запуска, тем острее будет стоять данный вопрос. Для мобильных приложений, работающих с...

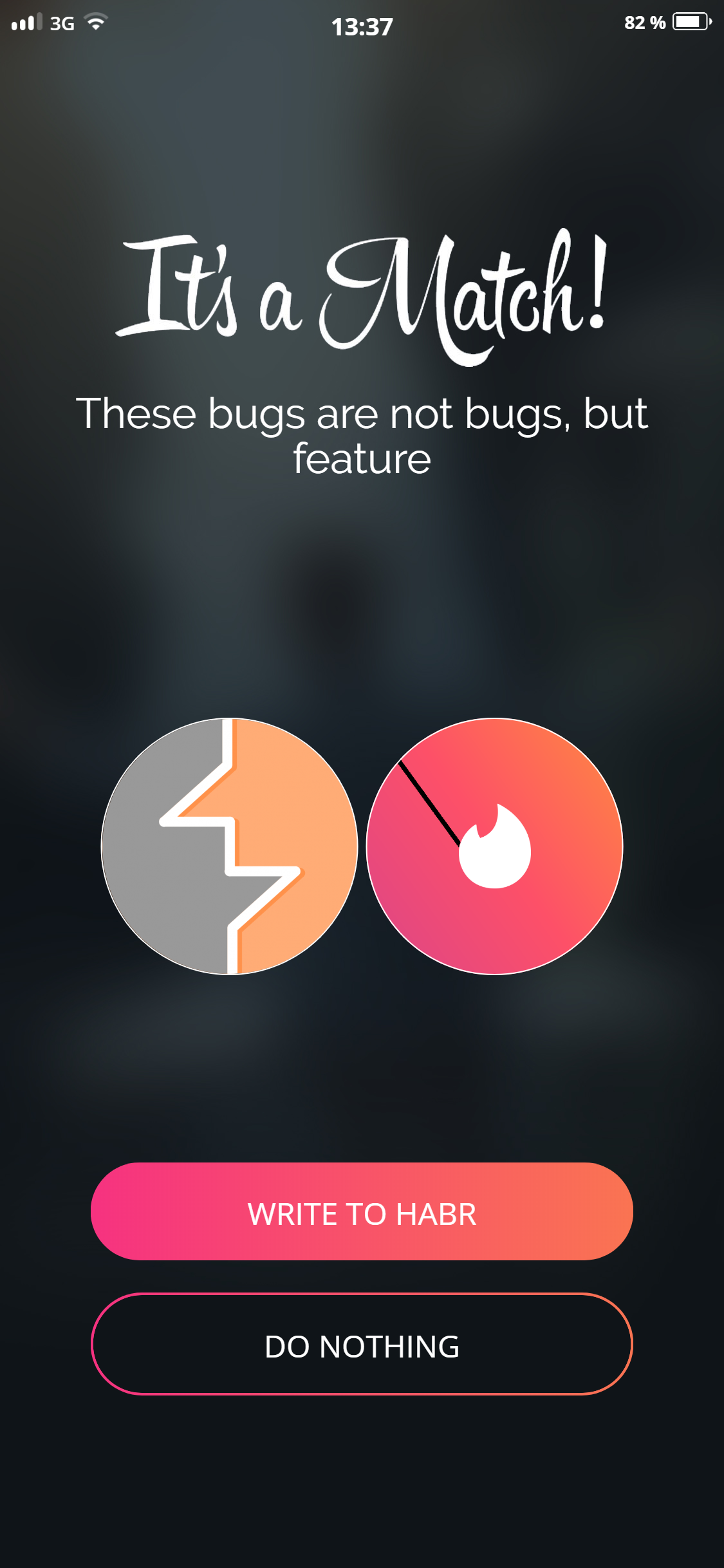

[Из песочницы] «Особенности» Тиндера

Informative Бывают такие баги, которые, вроде как и угрозу безопасности не несут, но вред все-таки могут причинить. Интереснее всего, когда их и править никто не хочет, но и открыто о них нам не говорят. Часто в таких случаях разработчики утверждают, что это не баг, а фича. Именно о двух таких...

[Из песочницы] «Особенности» Тиндера

Informative Бывают такие баги, которые, вроде как и угрозу безопасности не несут, но вред все-таки могут причинить. Интереснее всего, когда их и править никто не хочет, но и открыто о них нам не говорят. Часто в таких случаях разработчики утверждают, что это не баг, а фича. Именно о двух таких...

Использование Deep Packet Inspection для выявления индикаторов компрометации

Всем привет! Я занимаюсь информационной безопасностью в компании «ЛАНИТ-Интеграция». Пока большинство офисных сотрудников работает из дома, используя сервисы и рабочие столы компании дистанционно, хочу поговорить про то, как бизнес защищает свои активы от внешних угроз. Географически распределённая...

Накликать вирус: как мы проверяли эффективность фишинга

Можно внедрять у себя в компании ПО последнего поколения для защиты от «злобного хацкера», но какой в этом толк, если твои сотрудники продолжают ходить по фишинговым ссылкам… Мы регулярно проводим социотехнические исследования в различных компаниях и представляем себе масштаб трагедии проблемы....

Check Point Learning Path. Бесплатные ресурсы для самостоятельного обучения

Мы уже опубликовали довольно много материалов по Check Point, есть даже специальная статья, где собраны все публикации “Check Point. Подборка полезных материалов от TS Solution”. Однако, как это часто бывает при наличие большого кол-ва информации, почти всегда встает вопрос: “А с чего начинать...

Remote Desktop глазами атакующего

1. Введение Компании, у которых не были организованы системы удалённого доступа, в экстренном порядке разворачивали их пару месяцев назад. Не все администраторы были готовы к такой “жаре”, как следствие — упущения в безопасности: некорректная конфигурация сервисов или даже установка устаревших...