Бесплатные триальные лицензии Quest Software на срок до 12 месяцев

Quest Software — известный вендор на рынках систем по информационной безопасности (Change Auditor, InTrust, Enterprise Reporter), аудита и восстановления облачных окружений Microsoft Office365 или Azure (On Demand License Management, On Demand Audit и т.д.), мониторингу (Foglight, Spotlight),...

Онлайн-встреча по информационной безопасности

10 июня приглашаем на Digital Security ON AIR, онлайн-встречу по информационной безопасности. Поговорим про фаззинг, реверс-инжиниринг и пентест, сыграем в online CTF и замутим Kahoot с призами. Стартуем в 17:00, а закончить планируем в 21:00. Вход свободный. Читать дальше →...

Apple предупредила мародёров, что отследит все украденные телефоны

В десятках городов США продолжаются погромы и массовые беспорядки. Среди разграбленных оказались в том числе фирменные магазины Apple Store. Для многомиллиардной компании несколько тысяч украденных устройств не имеют никакого значения с точки зрения прибыли. Но она предупредила воришек, что...

ECIES-X25519-AEAD-Ratchet — новый быстрый протокол сквозного шифрования сети I2P

Ныне используемый протокол ElGamal/AES обладает рядом существенных недостатков и является одной из причин относительно медленной работы сети I2P. Рассматриваемый в статье протокол призван повысить скорость работы и надежности сети и открывает новые возможности, в том числе передачу потокового аудио...

ECIES-X25519-AEAD-Ratchet — новый быстрый протокол сквозного шифрования сети I2P

Ныне используемый протокол ElGamal/AES обладает рядом существенных недостатков и является одной из причин относительно медленной работы сети I2P. Рассматриваемый в статье протокол призван повысить скорость работы и надежности сети и открывает новые возможности, в том числе передачу потокового аудио...

HackTheBox endgame. Прохождение лаборатории Professional Offensive Operations. Пентест Active Directory

В данной статье разберем прохождение не просто машины, а целой мини-лаборатории с площадки HackTheBox. Как сказано в описании, P.O.O. предназначен для проверки навыков на всех стадиях атак в небольшой среде Active Directory. Цель состоит в том, чтобы скомпрометировать доступный хост, повысить...

HackTheBox endgame. Прохождение лаборатории Professional Offensive Operations. Пентест Active Directory

В данной статье разберем прохождение не просто машины, а целой мини-лаборатории с площадки HackTheBox. Как сказано в описании, P.O.O. предназначен для проверки навыков на всех стадиях атак в небольшой среде Active Directory. Цель состоит в том, чтобы скомпрометировать доступный хост, повысить...

У меня гибридное облако. Кто отвечает за ИБ, и какие новые угрозы появляются?

Гибридное облако образуется в двух случаях: у кого-то остался парк железа, который ещё надо самортизировать, либо же стоят какие-то уникальные серверы, которые невозможно закупить у облачного провайдера. Самая частая ситуация — слияние-поглощение, когда вы купили конкурента, а у него куча старого,...

[Перевод] BazarBackdoor: новая точка входа в корпоративные системы

В середине марта резко возросло количество атак типа brute force на RDP-соединения. Цель этих атак состояла в том, чтобы воспользоваться внезапным увеличением числа удаленных работников и заполучить контроль над их корпоративными компьютерами. Специалисты по информационной безопасности обнаружили...

[Перевод] BazarBackdoor: новая точка входа в корпоративные системы

В середине марта резко возросло количество атак типа brute force на RDP-соединения. Цель этих атак состояла в том, чтобы воспользоваться внезапным увеличением числа удаленных работников и заполучить контроль над их корпоративными компьютерами. Специалисты по информационной безопасности обнаружили...

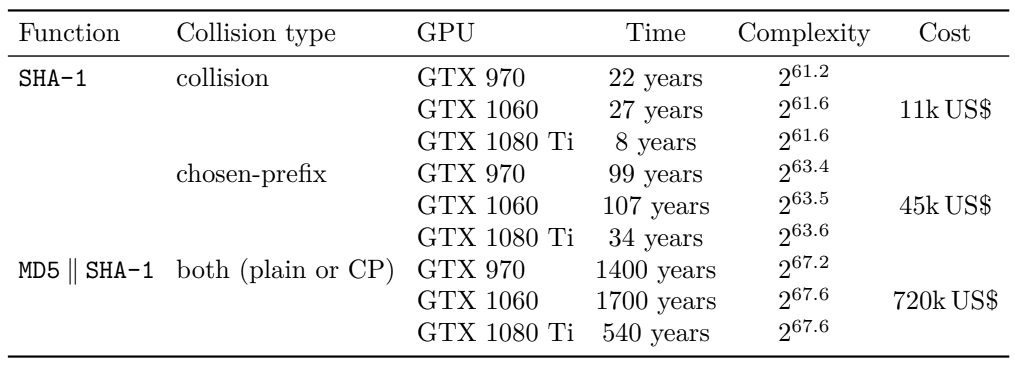

Опасный алгоритм SHA-1 убирают из библиотек SSH

Сложность атак на SHA-1. Стоимость указана из расчёта стоимости аренды одного GTX 1060 в 35 долларов/месяц Намного позже всех остальных, но разработчики библиотек для SSH приняли решение наконец-то отключить по умолчанию устаревшую криптофункцию SHA-1. Сегодня подбор серверного ключа аутентификации...

Опасная периферия: разбираемся в Thunderspy

Год от года мы наблюдаем технический прогресс: мощность компьютеров растет, скорости передачи данных увеличиваются, появляются новые стандарты… Но, как говорилось в одном известном фильме, с великой силой приходит великая ответственность! Что мы получаем (помимо большой скорости) от новых...

Расследование инцидентов ИБ in the wild: неожиданные источники информации

О расследовании компьютерных инцидентов, или Digital Forensics, уже много всего написано, есть много готового аппаратного и программного инструментария, основные артефакты операционных систем хорошо известны и описаны в пособиях, книгах и статьях. Казалось бы, что тут сложного – читай мануал и...

Security Week 23: утечка паролей «Живого Журнала»

В среду 27 мая в сервисе Haveibeenpwned, отслеживающем утечки паролей пользователей, появилась база пользовательских логинов и паролей для сервиса LiveJournal. Утечка данных предположительно произошла в 2014 году. Впрочем, по словам Троя Ханта, основателя сервиса Haveibeenpwned, он получил...

Корневой сертификат AddTrust от Sectigo истёк 30 мая 2020 года, что вызвало проблемы в клиентах OpenSSL 1.0.x и GnuTLS

Центр сертификации Sectigo (Comodo) заранее предупредил пользователей об истечении срока действия корневого сертификата AddTrust, который использовался для перекрёстной подписи, чтобы обеспечить совместимость с устаревшими устройствами, в хранилище которых нет нового корневого сертификата...

Microsoft предупреждает об опасности новых атак с помощью шифровальщика PonyFinal

Эксперты по вредоносным программам сообщают, что компаниям следует остерегаться кибератак с использованием вируса-шифровальщик PonyFinal, который будет внедряться в скомпрометированные ИТ-системы. Первые атаки с использованием PonyFinal, написанного на Java были зафиксированы в начале апреля в...

Любимые тактики хакерских группировок

Взлом компьютерных систем может происходить по-разному — от изощренных атак со взломом сетевых компонент до технически примитивных техник типа компрометации деловой переписки. В этом посте мы разберём тактики, которые используют самые опасные хакерские группировки — Lazarus, Pawn Storm, Cobalt,...

Ликбез для родителей: как уберечь детей от опасности в интернете

Этот пост рассчитан на неспециалистов в области ИТ и ИБ, и приурочен к наступающему Дню защиты детей. Мы попросили ИБ-эксперта Алексея Дрозда (aka @labyrinth) написать статью для родителей о том, какие опасности грозят детям в сети, как родителям их уберечь, когда интернет стал неотъемлемой частью...