Митап «Безопасная работа с облачными сервисами»

Продолжаем серию безопасных и бесконтактных митапов Wrike TechClub. На этот раз поговорим о безопасности облачных решений и сервисов. Коснемся вопросов защиты и контроля данных, которые хранятся в нескольких распределенных средах. Обсудим риски и способы их минимизации при интеграциях с облачными...

Как защитить биометрические данные пользователей от криминального использования

Кража биометрических данных Когда злоумышленники копируют электронный пропуск, подбирают пароль или применяют скимминг пластиковой карты, все эти вещи можно заменить и таким образом предотвратить возможное мошенничество. С появлением биометрических технологий процесс идентификации упростился. Но...

Как защитить биометрические данные пользователей от криминального использования

Кража биометрических данных Когда злоумышленники копируют электронный пропуск, подбирают пароль или применяют скимминг пластиковой карты, все эти вещи можно заменить и таким образом предотвратить возможное мошенничество. С появлением биометрических технологий процесс идентификации упростился. Но...

День, когда периметр исчез. Решения по безопасности от Microsoft и партнеров

Привет, Хабр! Хотим поделиться, что сейчас проводим серию вебинаров и онлайн-лекций в рамках тематики информационной безопасности. Уже прошло два онлайн-мероприятия, но осталось еще целых три. Кроме того, вы сможете найти записи всех мероприятий через некоторое время после их проведения (по тем же...

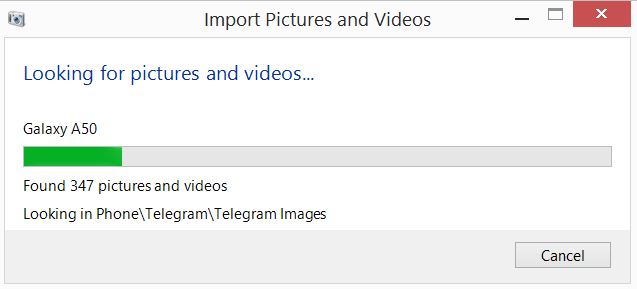

Почта, которую вы удалили пару лет назад, все еще может храниться на вашем смартфоне

Вчера обнаружил на своём новеньком смартфоне, который использую лишь около месяца, несколько файлов, которые видел раньше только один раз, и то два года назад. Тогда же я их и удалил с концами. По крайней мере, мне казалось, что с концами. А на деле оказалось иначе… Если вы живете в Центральной...

Почта, которую вы удалили пару лет назад, все еще может храниться на вашем смартфоне

Вчера обнаружил на своём новеньком смартфоне, который использую лишь около месяца, несколько файлов, которые видел раньше только один раз, и то два года назад. Тогда же я их и удалил с концами. По крайней мере, мне казалось, что с концами. А на деле оказалось иначе… Если вы живете в Центральной...

[Из песочницы] О хранении JWT токенов в браузерах

Открытый стандарт JWT официально появился в 2015 (rfc7519) обещая интересные особенности и широкие перспективы. Правильное хранение Access токена является жизненно важным вопросов при построении системы авторизации и аутентификации в современном Web, где становятся все популярнее сайты, построенные...

[Из песочницы] О хранении JWT токенов в браузерах

Открытый стандарт JWT официально появился в 2015 (rfc7519) обещая интересные особенности и широкие перспективы. Правильное хранение Access токена является жизненно важным вопросов при построении системы авторизации и аутентификации в современном Web, где становятся все популярнее сайты, построенные...

Введение в TLS для п̶р̶а̶к̶т̶и̶к̶о̶в̶ Патриков (часть 1)

Как вы, возможно, уже знаете, это Патрик. Он морская звезда, а значит, можно, не оскорбляя его, сказать, что руки у него растут из одного места. Еще Патрик очень практичный и сразу забывает всё, что ему не нужно – но если что-то ему нужно, он хочет это знать (потому что ему это нужно!). Спойлер:...

Apple Watch за недорого: как меня хотели «развести» на Авито и Юле

Никогда еще интернет-шопинг не был так актуален, как сейчас – когда торговые центры закрыты из-за коронавируса, а на улицу советуют не выходить без крайней необходимости. Новой реальности обрадовались не только онлайн-продавцы, но и мошенники – у них нынче «сенокос». К чему я это? Хотел купить...

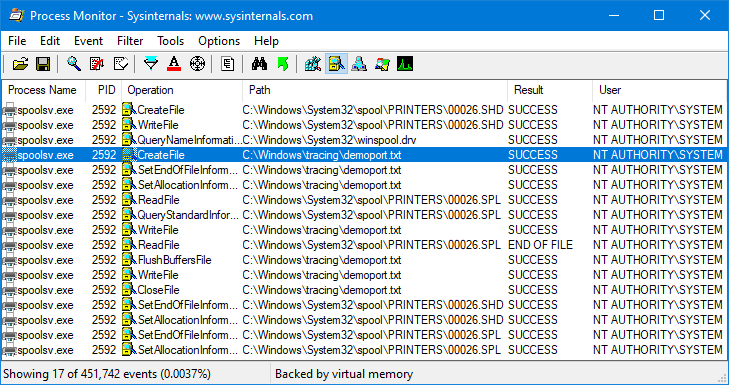

Security Week 21: уязвимость в службе печати Windows

Самая интересная новость прошлой недели пришла в составе очередного пакета обновлений для операционных систем и софта компании Microsoft (обзорная статья). Всего разработчики закрыли 111 уязвимостей, из них 16 серьезных. В отличие от предыдущих кумулятивных апдейтов, ни один баг не эксплуатировали...

HackTheBox. Прохождение Patents. XXE через файлы DOCX, LFI to RCE, GIT и ROP-chain

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем XXE в сервисе преобразования DOCX документов в PDF, получаем RCE через LFI, копаемся в истории GIT и восстанавливаем файлы, составляем ROP цепочки с помощью pwntools и находим...

HackTheBox. Прохождение Patents. XXE через файлы DOCX, LFI to RCE, GIT и ROP-chain

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем XXE в сервисе преобразования DOCX документов в PDF, получаем RCE через LFI, копаемся в истории GIT и восстанавливаем файлы, составляем ROP цепочки с помощью pwntools и находим...

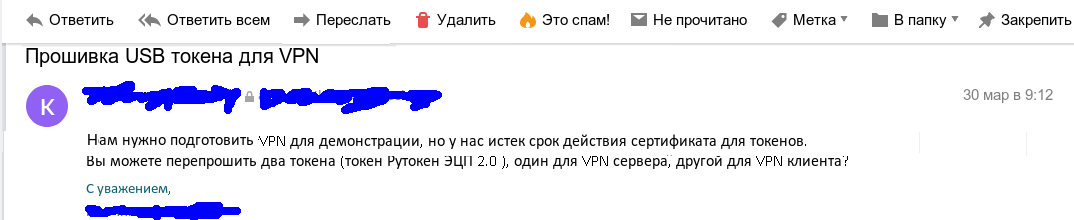

Инфраструктура Открытых Ключей. Выпуск сертификатов в условиях самоизоляции

Как все начиналось В самом начале периода самоизоляции мне на почту пришло письмо: Первая реакция была естественной: это надо либо ехать за токенами, либо их должны привезти, а с понедельника уже все сидим по домам, ограничения по передвижению, да и чем черт не шутит. Поэтому ответ был вполне...

Инфраструктура Открытых Ключей. Выпуск сертификатов в условиях самоизоляции

Как все начиналось В самом начале периода самоизоляции мне на почту пришло письмо: Первая реакция была естественной: это надо либо ехать за токенами, либо их должны привезти, а с понедельника уже все сидим по домам, ограничения по передвижению, да и чем черт не шутит. Поэтому ответ был вполне...

Нападение на удаленку

В последние дни российские новостные СМИ пестрят сообщениями о том, что эксперты отмечают рост кибератак на фоне перехода людей на удаленку. Как говорится, кому война, а кому мать родна. Также разные компании, специализирующиеся на информационной безопасности, сходятся во мнении, что характер...

Безопасность и СУБД: о чём надо помнить, подбирая средства защиты

Меня зовут Денис Рожков, я руководитель разработки ПО в компании «Газинформсервис», в команде продукта Jatoba. Законодательство и корпоративные нормы накладывают определенные требования к безопасности хранения данных. Никто не хочет, чтобы третьи лица получили доступ к конфиденциальной информации,...

Технологическое и нормативное обеспечение цифровых сервисов доверия в Российской Федерации

Целью цикла статьей является обзор нормативно-технических и нормативно-правовых условий для организации процессов обеспечения доверия в цифровой среде.Вопросы обеспечения и развития цифрового пространства доверия актуальны во всём мире. Они стоят на повестке дня и решаются в той или иной степени с...