«Я как в пустыне»: почему самоизоляция оказалась для нас серьезным стрессом и во что все это вылилось

Все, что нас не убивает, делает нас сильнее. Фридрих Ницше Эту статью я начал писать незадолго до новогодних праздников, но потом закрутился, и в итоге получились только несколько первых абзацев (оставлю их здесь как чудесное напоминание о том периоде). Дописываю текст уже в конце второго месяца...

Security Week 20: взлом компьютера через Thunderbolt

Давно в нашем дайджесте не было задорных исследований про аппаратные уязвимости. Голландский исследователь Бйорн Рютенберг нашел семь дыр в контроллерах Thunderbolt (сайт проекта, научная работа, обзорная статья в Wired). Так или иначе все уязвимости позволяют обходить ключевые системы защиты...

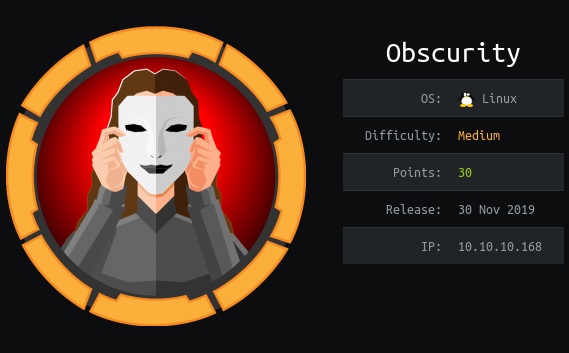

HackTheBox. Прохождение Obscurity. OS Command Injection и Race Condition

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем уязвимость в программном коде python, а также выполняем атаку Race Condition. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера...

HackTheBox. Прохождение Obscurity. OS Command Injection и Race Condition

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем уязвимость в программном коде python, а также выполняем атаку Race Condition. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера...

[Пост-вопрос] Нужно ли IT движение за ФАКТЫ о коронавирусе и «побочных явлениях»

Каждая свинья высказала своё мнение о коронавирусе (Современная итальянская поговорка) Это пост про информационную безопасность. Нас всех. Потому что взломан самый важный гаджет — наши мозги. Как-то очень много информации. Разной степени "полезности" и… просто адекватности. В этом шуме очень тяжело...

[Пост-вопрос] Нужно ли IT движение за ФАКТЫ о коронавирусе и «побочных явлениях»

Каждая свинья высказала своё мнение о коронавирусе (Современная итальянская поговорка) Это пост про информационную безопасность. Нас всех. Потому что взломан самый важный гаджет — наши мозги. Как-то очень много информации. Разной степени "полезности" и… просто адекватности. В этом шуме очень тяжело...

[Перевод] Deepfakes и deep media: Новое поле битвы за безопасность

Эта статья является частью специального выпуска VB. Читайте полную серию здесь: AI and Security. Количество дипфейков – медиа, которые берут существующее фото, аудио или видео и заменяют личность человека на нем на чужую с помощью ИИ – очень быстро растет. Это вызывает беспокойство не только...

Операционная система с кибериммунитетом: кто, зачем и как создает KasperskyOS

Здравствуйте! Мы подразделение «Лаборатории Касперского», которое разрабатывает безопасную операционную систему KasperskyOS. Наша цель — создать ОС, у которой есть кибериммунитет, поэтому ей не страшно доверить управление умными автомобилями, сложными техническими процессами и важными...

Операционная система с кибериммунитетом: кто, зачем и как создает KasperskyOS

Здравствуйте! Мы подразделение «Лаборатории Касперского», которое разрабатывает безопасную операционную систему KasperskyOS. Наша цель — создать ОС, у которой есть кибериммунитет, поэтому ей не страшно доверить управление умными автомобилями, сложными техническими процессами и важными...

Summ3r of h4ck 2020. Летняя обучающая программа в Digital Security

Digital Security открывает набор на «Summ3r 0f h4ck», традиционную летнюю обучающую программу. Она пройдет c 3 по 31 августа в нашем офисе в Санкт-Петербурге. Прием заявок продлится до 7 июня (включительно). Читать дальше →...

Ликбез по Compliance: разбираемся в требованиях регуляторов в области ИБ

Привет, Хабр! И у карантина есть плюсы — у нас появилось время подготовить еще несколько учебных вебинаров по информационной безопасности (вебинары по основам ИБ смотрите тут). Хакеры и сетевые атаки — это, конечно, захватывающе, но почти любой безопасник сталкивается и с другой стороной ИБ —...

[Из песочницы] Организация удаленной работы SMB организации на OpenVPN

Постановка задачи Статья описывает организацию удаленного доступа сотрудников на продуктах с открытым исходным кодом и может быть использована как для построения полностью автономной системы, так и окажется полезной для расширения, когда в имеющейся коммерческой системе возникает нехватка лицензий...

[Из песочницы] Организация удаленной работы SMB организации на OpenVPN

Постановка задачи Статья описывает организацию удаленного доступа сотрудников на продуктах с открытым исходным кодом и может быть использована как для построения полностью автономной системы, так и окажется полезной для расширения, когда в имеющейся коммерческой системе возникает нехватка лицензий...

Удалённая банковская идентификация: от сложного к простому, или Банки, зачем вам биометрия?

(Изображение взято отсюда) Не всегда усложнение технологии ведет к улучшению результата. В сегодняшней статье мы постараемся показать, что сложное техническое решение по биометрической идентификации и аутентификации клиентов в банковских приложениях вполне заменимо традиционным предъявлением...

[Перевод] Уязвимости облачной инфраструктуры

Вы уже много слышали о том, как удобно использовать облака и удалённый формат работы для того, чтобы сохранить или даже развить бизнес. Cloud4Y предлагает поговорить о том, как обеспечить защиту нового формата работы. Итак, чтобы не стать жертвой кибератаки, защитите ИТ-инфраструктуру с помощью...

Разбираемся в VPN протоколах

В последние месяцы армия пользователей VPN значительно увеличилась. И речь не о любителях обходить блокировки и посещать запрещенные сайты, а о тех, кто использует VPN для безопасной работы (да-да, удаленной работы). Это повод еще раз посмотреть на арсенал доступных протоколов и сравнить их с точки...

Спам как инструмент защиты

Есть мнение, что 80% электронных сообщений в мире – это спам. То есть, сообщения электронной почты, которые ну совсем не нужны получателю (и это печально). Но, как будто этого мало, среди спама нередко попадаются письма, посланные с вредоносными целями: например, для похищения или удаления данных,...

Спам как инструмент защиты

Есть мнение, что 80% электронных сообщений в мире – это спам. То есть, сообщения электронной почты, которые ну совсем не нужны получателю (и это печально). Но, как будто этого мало, среди спама нередко попадаются письма, посланные с вредоносными целями: например, для похищения или удаления данных,...