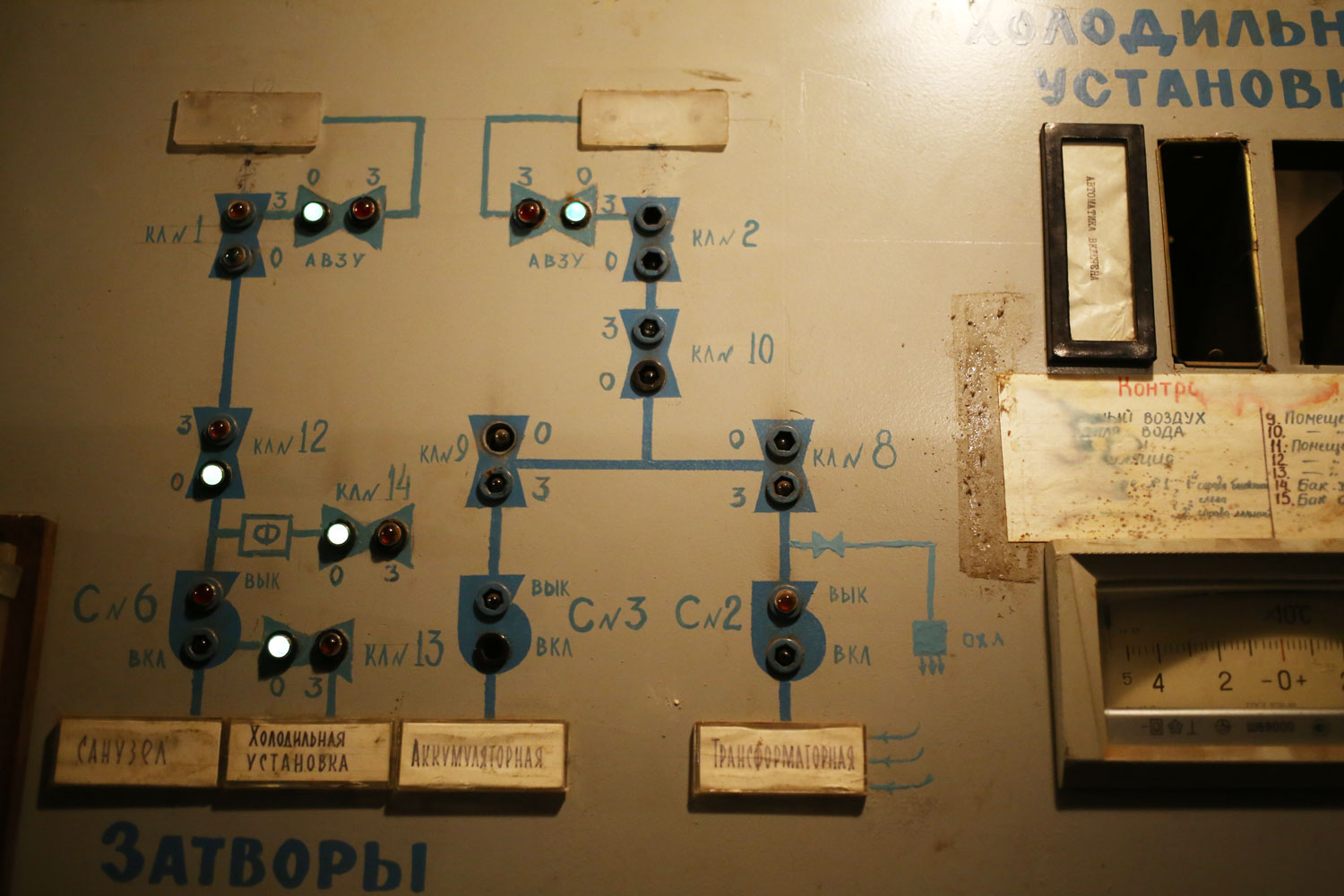

Как писать техстандарт по защите информации для крупной компании

Любая крупная компания со временем сталкивается с проблемой появления неразберихи в применяемых методах, способах и средствах защиты информации. Каждая компания решает проблему хаоса по-своему, но обычно одна из самых действенных мер — написание технического стандарта ИБ. Представьте, есть крупное...

IDA Pro: 11 советов, которые вы (может быть) не знали

Как скопировать псевдокод в ассемблерный листинг? Как правильно выровнять структуры? Как лучше всего сделать экспорт куска данных для использования в скрипте? В этой статье я покажу компиляцию полезных, как мне кажется, советов для IDA Pro, честно украденных позаимствованных из разных источников и...

IDA Pro: 11 советов, которые вы (может быть) не знали

Как скопировать псевдокод в ассемблерный листинг? Как правильно выровнять структуры? Как лучше всего сделать экспорт куска данных для использования в скрипте? В этой статье я покажу компиляцию полезных, как мне кажется, советов для IDA Pro, честно украденных позаимствованных из разных источников и...

Красная таблетка Morpheus для управления облачной реальностью

Экономика стагнирует, в магазинах дефицит гречки, компании вынуждены сокращать закупки оборудования… Однако вычислительные мощности все равно нужны. Вот он, тот самый момент, когда нужно по максимуму использовать облачные ресурсы. Мы протестировали в нашей лаборатории множество систем для...

Красная таблетка Morpheus для управления облачной реальностью

Экономика стагнирует, в магазинах дефицит гречки, компании вынуждены сокращать закупки оборудования… Однако вычислительные мощности все равно нужны. Вот он, тот самый момент, когда нужно по максимуму использовать облачные ресурсы. Мы протестировали в нашей лаборатории множество систем для...

Восстановление стертой информации во Flash памяти на физическом уровне

На Хабре появились интересные статьи (например) о том как стереть информацию на Flash SSD накопителе, так что бы информация действительна была стерта. Производители заявляют, что обычное стирание не гарантирует невозможность восстановления информации, и рекомендует использовать специальные функции...

Восстановление стертой информации во Flash памяти на физическом уровне

На Хабре появились интересные статьи (например) о том как стереть информацию на Flash SSD накопителе, так что бы информация действительна была стерта. Производители заявляют, что обычное стирание не гарантирует невозможность восстановления информации, и рекомендует использовать специальные функции...

Security Week 18: текстовая бомба для iOS

Если из разных видов уязвимостей собрать воображаемый сборник лучших хитов, то различного рода ошибки обработки ввода займут там лучшие места. Одним из древнейших способов вывода программы или всей системы из строя является zip-бомба — архив небольшого размера, который разворачивается, в...

Security Week 18: текстовая бомба для iOS

Если из разных видов уязвимостей собрать воображаемый сборник лучших хитов, то различного рода ошибки обработки ввода займут там лучшие места. Одним из древнейших способов вывода программы или всей системы из строя является zip-бомба — архив небольшого размера, который разворачивается, в...

[Перевод] Cylance против Sality

Всем привет. В преддверии старта курса «Реверс-инжиниринг 2.0» подготовили еще один интересный перевод. Sality терроризирует пользователей компьютеров с 2003 года, когда персональные цифровые помощники (PDA или КПК) делали заголовки технических изданий, а офисные ПК работали под управлением Windows...

[Перевод] Cylance против Sality

Всем привет. В преддверии старта курса «Реверс-инжиниринг 2.0» подготовили еще один интересный перевод. Sality терроризирует пользователей компьютеров с 2003 года, когда персональные цифровые помощники (PDA или КПК) делали заголовки технических изданий, а офисные ПК работали под управлением Windows...

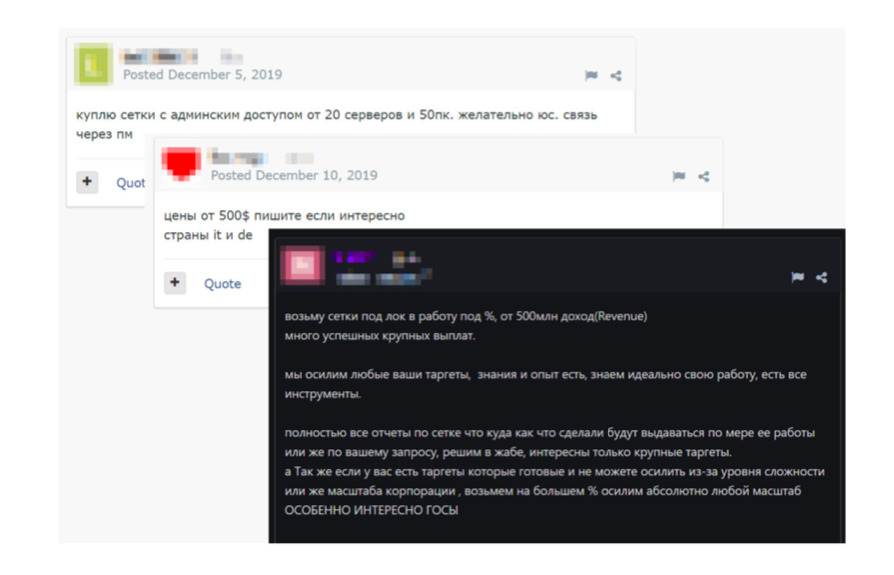

Исследование: на черном рынке растет популярность торговли доступами к корпоративным сетям

Эксперты Positive Technologies провели исследование торговых площадок на теневом рынке киберуслуг и обнаружили всплеск интереса к доступам в корпоративную сеть: в первом квартале 2020 года число предложений о продаже доступов на 69% превышает показатели предыдущего квартала. Выявленный тренд...

Исследование: на черном рынке растет популярность торговли доступами к корпоративным сетям

Эксперты Positive Technologies провели исследование торговых площадок на теневом рынке киберуслуг и обнаружили всплеск интереса к доступам в корпоративную сеть: в первом квартале 2020 года число предложений о продаже доступов на 69% превышает показатели предыдущего квартала. Выявленный тренд...

Исследователи передали данные с настольного ПК через вибрации по столу

Группа учёных из университета имени Бен-Гуриона в Негеве (Израиль) изучает способы передачи информации с изолированных компьютеров (airgap). Они уже разработали методы передачи данных морганием светодиода HDD, маршуртизатора или клавиатуры, электромагнитным излучением с шины USB и с карты GPU,...

Исследователи передали данные с настольного ПК через вибрации по столу

Группа учёных из университета имени Бен-Гуриона в Негеве (Израиль) изучает способы передачи информации с изолированных компьютеров (airgap). Они уже разработали методы передачи данных морганием светодиода HDD, маршуртизатора или клавиатуры, электромагнитным излучением с шины USB и с карты GPU,...

Алгоритмы пост-обработки результатов распознавания текстовых полей

(изображение взято отсюда) Сегодня мы бы хотели вам рассказать о задаче пост-обработки результатов распознавания текстовых полей исходя из априорных знаний о поле. Ранее мы уже писали про метод коррекции полей на основе триграмм, который позволяет исправлять некоторые ошибки распознавания слов,...

Алгоритмы пост-обработки результатов распознавания текстовых полей

(изображение взято отсюда) Сегодня мы бы хотели вам рассказать о задаче пост-обработки результатов распознавания текстовых полей исходя из априорных знаний о поле. Ранее мы уже писали про метод коррекции полей на основе триграмм, который позволяет исправлять некоторые ошибки распознавания слов,...

[Перевод] Реверс-инжиниринг антиблокировщика рекламы BlockAdBlock

Если вы пользуетесь блокировщиками рекламы, то могли встречать BlockAdBlock. Этот скрипт обнаруживает ваш блокировщик и не пускает на сайт, пока вы его не отключите. Но мне стало интересно, как он работает. Как антиблокировщик обнаруживает блокировщики? А как на это реагируют блокировщики и как они...