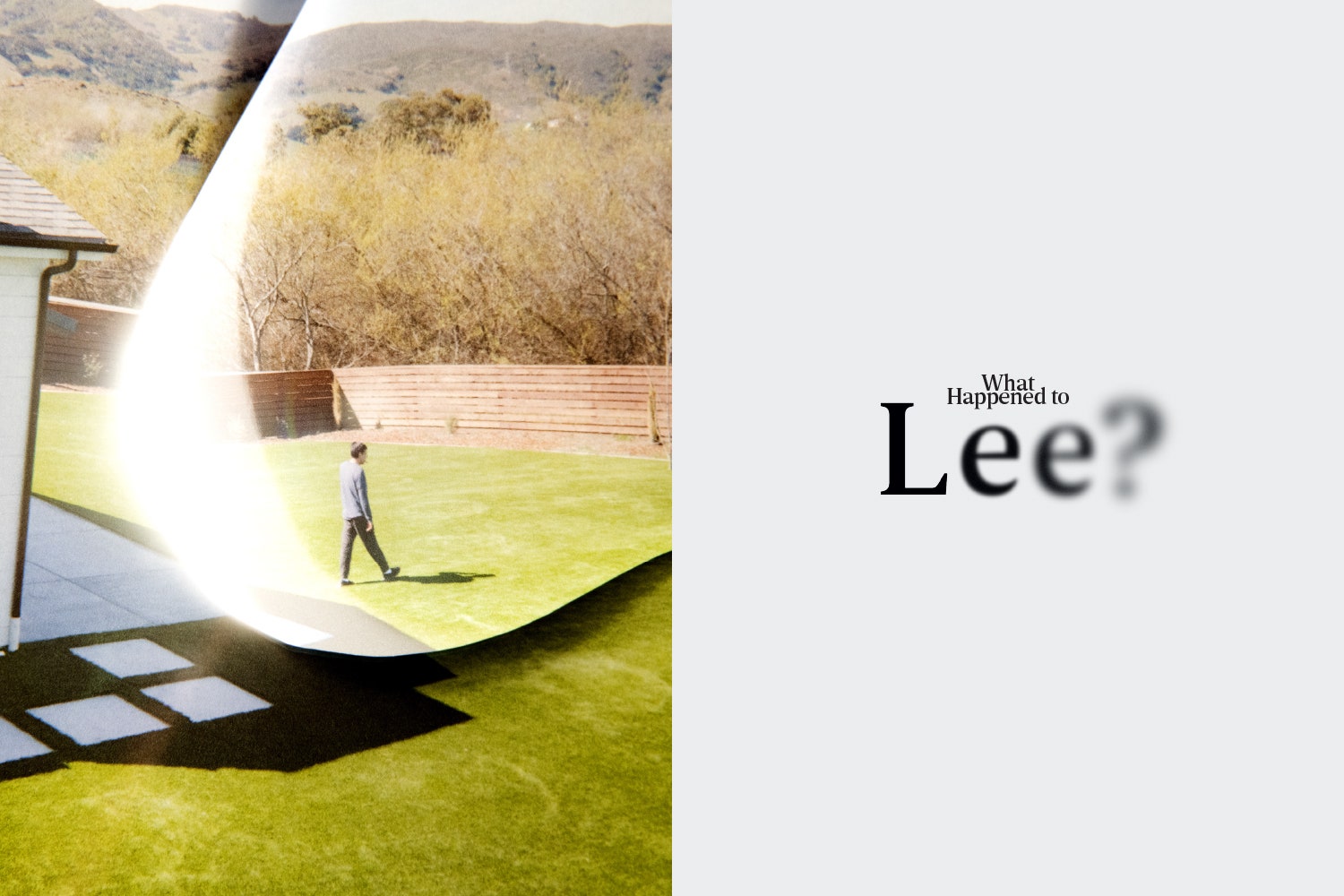

[Перевод] Как разрушалась личность блестящего молодого программиста

Своими программами Ли Холлоуэй заложил основы компании Cloudflare, специализирующуюся на интернет-безопасности. Но со временем он стал апатичным, непредсказуемым, отдалился от всех – и долгое время никто не мог понять, что с ним произошло. В пятницу 13 сентября 2019 года Мэтью Принс и Мишель...

Яндекс автоматически привязывает карту к другому аккаунту

В последнее время многие сервисы стараются запоминать данные банковской карты при оплате, чтобы в следующий раз пользователю было удобнее платить, и не нужно было заполнять данные карты снова. Почти уверен, что во всех учебниках по маркетингу написано, что в случае привязки карты вероятность...

Яндекс автоматически привязывает карту к другому аккаунту

В последнее время многие сервисы стараются запоминать данные банковской карты при оплате, чтобы в следующий раз пользователю было удобнее платить, и не нужно было заполнять данные карты снова. Почти уверен, что во всех учебниках по маркетингу написано, что в случае привязки карты вероятность...

Гайд по реверсу клиент-серверного apk на примере задания NeoQUEST-2020

Сегодня у нас насыщенная программа (еще бы, столько областей кибербезопасности за раз!): рассмотрим декомпиляцию Android-приложения, перехватим трафик для получения URL-адресов, пересоберем apk без исходного кода, поработаем криптоаналитиками и многое другое:) Читать дальше →...

Гайд по реверсу клиент-серверного apk на примере задания NeoQUEST-2020

Сегодня у нас насыщенная программа (еще бы, столько областей кибербезопасности за раз!): рассмотрим декомпиляцию Android-приложения, перехватим трафик для получения URL-адресов, пересоберем apk без исходного кода, поработаем криптоаналитиками и многое другое:) Читать дальше →...

Реализация архитектуры безопасности с нулевым доверием: вторая редакция

Источник В начале 2020 года Национальный институт стандартов и технологий США (NIST) опубликовал черновик второй редакции документа, в котором рассматриваются основные логические компоненты архитектуры с нулевым доверием (Zero Trust Architecture, ZTA). Нулевое доверие (Zero Trust) относится к...

Реализация архитектуры безопасности с нулевым доверием: вторая редакция

Источник В начале 2020 года Национальный институт стандартов и технологий США (NIST) опубликовал черновик второй редакции документа, в котором рассматриваются основные логические компоненты архитектуры с нулевым доверием (Zero Trust Architecture, ZTA). Нулевое доверие (Zero Trust) относится к...

Фирмы используют баг-баунти, чтобы купить молчание хакеров

Платформы баг-баунти — HackerOne, Bugcrowd и Synack — служат посредниками между белыми хакерами и компаниями, которые хотят улучшить безопасность своих продуктов. При правильном использовании логика простая: Хакер сообщает о найденной уязвимости. Компания-разработчик исправляет баг и перечисляет...

Фирмы используют баг-баунти, чтобы купить молчание хакеров

Платформы баг-баунти — HackerOne, Bugcrowd и Synack — служат посредниками между белыми хакерами и компаниями, которые хотят улучшить безопасность своих продуктов. При правильном использовании логика простая: Хакер сообщает о найденной уязвимости. Компания-разработчик исправляет баг и перечисляет...

(S)SDLC, или Как сделать разработку безопаснее. Часть 1

С каждым годом культура разработки растет, появляются новые инструменты для обеспечения качества кода и новые идеи, как эти инструменты использовать. Мы уже писали про устройство статического анализа, про то, на какие аспекты анализаторов нужно обращать внимание, и, наконец, про то, как с...

(S)SDLC, или Как сделать разработку безопаснее. Часть 1

С каждым годом культура разработки растет, появляются новые инструменты для обеспечения качества кода и новые идеи, как эти инструменты использовать. Мы уже писали про устройство статического анализа, про то, на какие аспекты анализаторов нужно обращать внимание, и, наконец, про то, как с...

Security Week 17: последствия атаки на Linux-серверы

На прошлой неделе было опубликовано интересное исследование об атаках на Unix-подобные системы. В нем описано создание ханипота из Docker-контейнера (новость, исходная статья Akamai). Docker было использовать не обязательно, ведь поведение «ботоводов» из отчета ничем не отличается от атаки на любую...

Security Week 17: последствия атаки на Linux-серверы

На прошлой неделе было опубликовано интересное исследование об атаках на Unix-подобные системы. В нем описано создание ханипота из Docker-контейнера (новость, исходная статья Akamai). Docker было использовать не обязательно, ведь поведение «ботоводов» из отчета ничем не отличается от атаки на любую...

Дайджест по посадкам. ИБ-специалисту на заметку

Весна, карантин и заколосившаяся рассада на подоконнике навеяли забавное название для поста. Но содержимое его вполне серьёзно. Работаю я в SearchInform и раньше довольно часто доводилось слышать мнение, что DLP-система и суд – понятия несовместимые. Мол, эта игра не стоит свеч. Так было лет 9...

Дайджест по посадкам. ИБ-специалисту на заметку

Весна, карантин и заколосившаяся рассада на подоконнике навеяли забавное название для поста. Но содержимое его вполне серьёзно. Работаю я в SearchInform и раньше довольно часто доводилось слышать мнение, что DLP-система и суд – понятия несовместимые. Мол, эта игра не стоит свеч. Так было лет 9...

[Перевод] Они среди нас: исследуем уязвимости и вредоносный код в приложении Zoom для Windows

Кто добавил в Zoom этот «изюм»? В последнее время часто приходится слышать примерно такие реплики: «Мы/я не используем Zoom для конфиденциальных разговоров» Но что если кто-то кроме конфиденциальности сеанса Zoom заботится о целостности данных на своем устройстве? И не зря, потому что, как...

[Перевод] Они среди нас: исследуем уязвимости и вредоносный код в приложении Zoom для Windows

Кто добавил в Zoom этот «изюм»? В последнее время часто приходится слышать примерно такие реплики: «Мы/я не используем Zoom для конфиденциальных разговоров» Но что если кто-то кроме конфиденциальности сеанса Zoom заботится о целостности данных на своем устройстве? И не зря, потому что, как...

PyDERASN: как я добавил big-data поддержку

Продолжаю прошлую статью о PyDERASN — свободном ASN.1 DER/CER/BER кодеке на Python. За прошедший год, с момента её написания, кроме всяких мелочей, небольших исправлений, ещё более строгой проверки данных (хотя и прежде он был уже самым строгим из известных мне свободных кодеков), в этой библиотеке...