Прокачай скиллы в DevSecOps: 5 вебинаров с теорией и практикой

Привет, Хабр! Наступила эпоха онлайн-мероприятий, и мы не стоим в стороне, тоже проводим разные вебинары и онлайн-встречи. Мы думаем, что тема DevSecOps требует отдельного внимания. Почему? Все просто: Она сейчас крайне популярна (кто еще не успел поучаствовать в холиваре на тему «Чем...

Типа отказ в обслуживании: как прогрессирует DDoS

Старый, добрый DDoS… Мы каждый год анализируем, как меняется этот сегмент киберпреступности, и по итогам прошлого и начала этого года видим, что количество таких атак выросло более чем в 1,5 раза. За это время злоумышленники значительно нарастили мощность атак и сменили тактику. А кроме того, DDoS...

Типа отказ в обслуживании: как прогрессирует DDoS

Старый, добрый DDoS… Мы каждый год анализируем, как меняется этот сегмент киберпреступности, и по итогам прошлого и начала этого года видим, что количество таких атак выросло более чем в 1,5 раза. За это время злоумышленники значительно нарастили мощность атак и сменили тактику. А кроме того, DDoS...

«Утечка» базы специалистов Хабр Карьеры

Сначала в телеграм-каналах, а потом и на Хабре появилась информация об утекших данных пользователей с сайта Хабр Карьеры. Считаем нужным дать более развёрнутый комментарий, а также рассказать о том, как устроены настройки приватности на сервисе. TL;DR Утечки не было, но информацию спарсили Утечка...

«Утечка» базы специалистов Хабр Карьеры

Сначала в телеграм-каналах, а потом и на Хабре появилась информация об утекших данных пользователей с сайта Хабр Карьеры. Считаем нужным дать более развёрнутый комментарий, а также рассказать о том, как устроены настройки приватности на сервисе. TL;DR Утечки не было, но информацию спарсили Утечка...

Пять лет тюрьмы, штраф или название астероида: проверь, как ты разбираешься в истории White Hat и Black Hat хакеров

Привет, %username%! Кибербезопасность — одна из самых интересных и захватывающих сфер IT. Даже сухие отчеты о взломах и утечках иногда читаются как увлекательные романы, не говоря уже о биографиях тех, кто засветился на этом фронте. Сегодня мы с командой Сколково решили окунуться в историю...

Пять лет тюрьмы, штраф или название астероида: проверь, как ты разбираешься в истории White Hat и Black Hat хакеров

Привет, %username%! Кибербезопасность — одна из самых интересных и захватывающих сфер IT. Даже сухие отчеты о взломах и утечках иногда читаются как увлекательные романы, не говоря уже о биографиях тех, кто засветился на этом фронте. Сегодня мы с командой Сколково решили окунуться в историю...

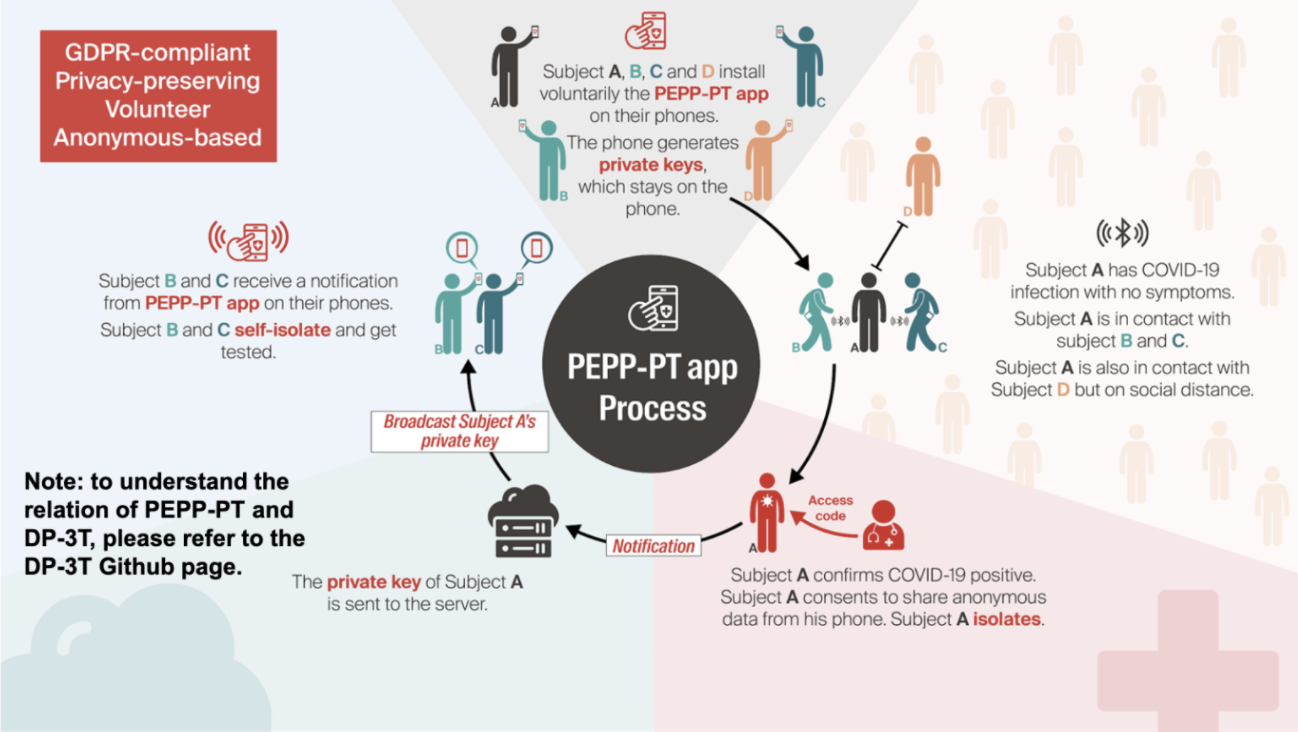

DP-3T — открытый протокол отслеживания контактов по Bluetooth

Decentralized Privacy-Preserving Proximity Tracing (DP-3T) — еще один протокол отслеживания цепочек контактов с помощью Bluetooth для предотвращения распространения коронавируса SARS-CoV-2. Протокол разработан международным научным сообществом и анонсирован в начале апреля, на две недели раньше...

DP-3T — открытый протокол отслеживания контактов по Bluetooth

Decentralized Privacy-Preserving Proximity Tracing (DP-3T) — еще один протокол отслеживания цепочек контактов с помощью Bluetooth для предотвращения распространения коронавируса SARS-CoV-2. Протокол разработан международным научным сообществом и анонсирован в начале апреля, на две недели раньше...

Root-of-Trust для IoT и другие современные тенденции безопасности устройств интернета вещей

Тема информационной безопасности становится всё более актуальной с каждым годом. Хаб про информационную безопасность находится на первом месте по рейтингу и втором по числу подписчиков. Однако в основном материалы посвящены различным сетевым, веб, облачным и другим технологиям, традиционно...

Root-of-Trust для IoT и другие современные тенденции безопасности устройств интернета вещей

Тема информационной безопасности становится всё более актуальной с каждым годом. Хаб про информационную безопасность находится на первом месте по рейтингу и втором по числу подписчиков. Однако в основном материалы посвящены различным сетевым, веб, облачным и другим технологиям, традиционно...

Геочаты, вредные боты и стеганография: пополняем знания о Telegram

Что ты знаешь о геочатах в Telegram? А сможешь различить стеганографию в VideoNote (в народе — кругляши)? Разбираем то самое задание NeoQUEST-2020, которое вызвало больше всего вопросов и восклицаний на наш support! Спойлер: да-да, и здесь тоже будет немного крипты :) Читать дальше →...

Геочаты, вредные боты и стеганография: пополняем знания о Telegram

Что ты знаешь о геочатах в Telegram? А сможешь различить стеганографию в VideoNote (в народе — кругляши)? Разбираем то самое задание NeoQUEST-2020, которое вызвало больше всего вопросов и восклицаний на наш support! Спойлер: да-да, и здесь тоже будет немного крипты :) Читать дальше →...

Протокол отслеживания контактов через Bluetooth от Apple & Google

10 апреля 2020 года компании Apple и Google анонсировали, что в следующих обновлениях их операционных систем iOS и Android появится поддержка совместно разработанного протокола отслеживания контактов. Целью данного проекта является снижение распространения коронавируса с помощью отслеживания...

Протокол отслеживания контактов через Bluetooth от Apple & Google

10 апреля 2020 года компании Apple и Google анонсировали, что в следующих обновлениях их операционных систем iOS и Android появится поддержка совместно разработанного протокола отслеживания контактов. Целью данного проекта является снижение распространения коронавируса с помощью отслеживания...

Риторика в качестве инструмента безопасника

Сотрудники порой как дети малые. Говоришь одно – делают другое. Либо вообще не делают. Просишь не приклеивать стикеры с паролями на монитор – прячут под клавиатуру. Напоминаешь быть внимательными к подозрительной почте – кивают и тут же забывают. Мне эта ситуация всегда напоминает журнал учёта...

Риторика в качестве инструмента безопасника

Сотрудники порой как дети малые. Говоришь одно – делают другое. Либо вообще не делают. Просишь не приклеивать стикеры с паролями на монитор – прячут под клавиатуру. Напоминаешь быть внимательными к подозрительной почте – кивают и тут же забывают. Мне эта ситуация всегда напоминает журнал учёта...

Как писать техстандарт по защите информации для крупной компании

Любая крупная компания со временем сталкивается с проблемой появления неразберихи в применяемых методах, способах и средствах защиты информации. Каждая компания решает проблему хаоса по-своему, но обычно одна из самых действенных мер — написание технического стандарта ИБ. Представьте, есть крупное...