Будни Tinkoff Security Operations Center: Анализ одного загрузчика

Привет, Хабр! В нашем Tinkoff Security Operation Center мы регулярно занимаемся разбором техник, применяемых во вредоносном ПО и атаках, и недавно нам попался один интересный файл, о котором хотелось бы рассказать. Читать дальше →...

[Перевод] Копируешь код, копируешь уязвимости

Мы знаем, что Stack Overflow — это ежедневная часть жизни многих разработчиков (Результат опроса разработчиков на Stack Overflow 2020). Я слышал от многих людей, что они бывают тут ежедневно (если не чаще), чтобы получить ответы на свои вопросы. Иногда ответ на вопрос о коде приходит в виде...

Office 365&Microsoft Teams – удобство совместной работы и влияние на безопасность

В этой статье мы хотели бы показать, как работа с Microsoft Teams выглядит с точки зрения пользователей, администраторов ИТ и сотрудников ИБ. В первую очередь, давайте уясним отличие Teams от большинства других продуктов Microsoft в их предложении Office 365 (в дальнейшем, для краткости – O365)....

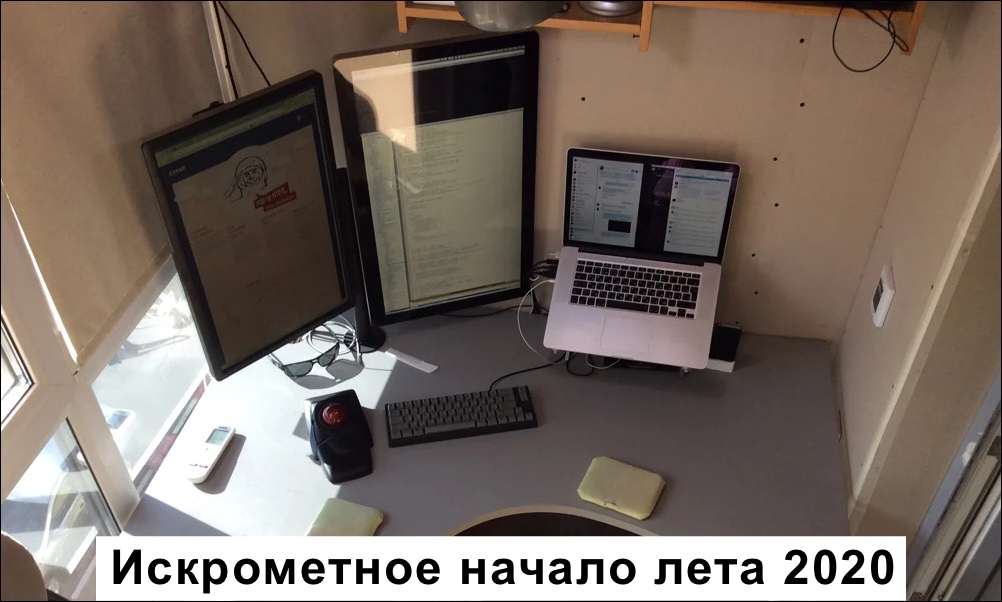

Как уберечь свои данные от воровства, перепить Левелорда и построить карьеру в IT, если у вас шиза

На самом деле, на КДПВ не рабочее место на балконе, это обман зрения. Там пляж, шашлычки на природе и вот это все.... Привет, Хабр! На июнь мы подготовили для вас целых 5 новых спикеров, будем говорить: Об утечках данных с Ашотом Оганесяном О фронтенде Яндекс.Денег с тимлидом Ильей Кашлаковым О...

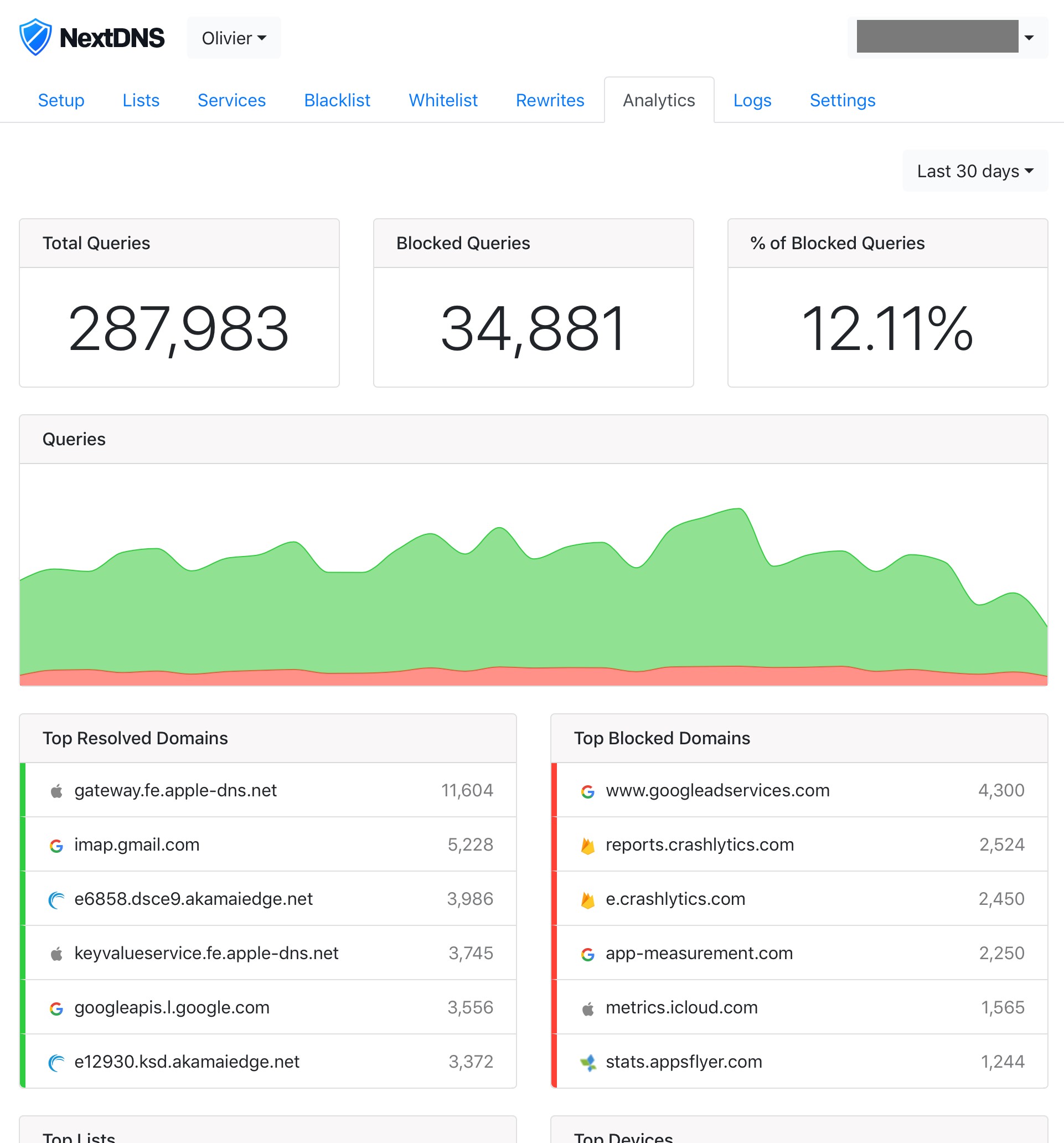

NextDNS вышел из беты — защита приватности, обход госцензуры и блокировка рекламы для всей домашней сети

Cервис NextDNS наконец-то вышел из беты и теперь официально предоставляет бесплатные услуги по блокировке рекламы и других вредоносных IP-адресов на уровне DNS. Это простой и эффективный метод защиты: NextDNS автоматически фильтрует трафик, не ведёт логов, шифрует DNS-запросы, поддерживает DNS over...

RangeAmp — новая уязвимость позволяет проводить DDoS-атаки с коэффициентом амплификации в десятки тысяч

Буквально на днях группой китайских ученых была открыта уязвимость, позволяющая проводить DDoS-атаки с амплификацией. Авторам удалось провести атаку с коэффициентом 43000!. Новая атака может не только истощать ресурсы ихсодящего канала целевого веб-сервера, но и каналы CDN нод. Уязвимыми оказались...

Вебинар. Технополис: Удаленная работа пользователей. Будни администратора

На вебинаре вы увидите практические сценарии удаленной работы сотрудников компании. Узнаете, как защититься от распространенных киберугроз: вредоносных и фишинговых сообщений в электронной почте, шифровальщиков. Как защищать важные документы и безопасно делиться ими с вашими партнерами и...

По дороге с облаками. Материалы security-конференции по облачной безопасности

Привет, Хабр! 26-го мая в Wrike TechClub было безопасно. Облачная инфраструктура – без осадков и аномалий. Если серьезно, то хотим отчитаться видео с нашей мини-конференции по безопасности облачных решений и сервисов. Безопасность Kubernetes, тестирование AWS, BYOE на минималках, seccomp для защиты...

(S)SDLC, или Как сделать разработку безопаснее. Часть 2

– Наташ, а Наташ? Мы там, это… SAST внедрили. – Мы там всё уронили, Наташ. Вообще, всё!!! – Пайплайны стоят, очередь забита… – Ни одной сборки не прошло! Вставай, Натаааш! Вот так примерно можно проснуться на следующее утро после внедрения в разработку статического анализа кода. Если заранее не...

Эксплуатируем уязвимость Foxit Reader и обходим цифровую подпись на примере задания NeoQUEST-2020

Сегодня мы расскажем о самом сложном задании NeoQUEST- 2019 2020. Да-да, то самое, с цифровыми подписями и эксплуатацией уязвимости Foxit Reader. Да-да, все верно, существуют две версии этого задания, и в этой статье мы наконец как следует его разберем. Добро пожаловать под кат :) Читать дальше →...

Продвинутое логирование Windows. Ищем mimikatz

Всем привет. Сегодня рассмотрим пример, когда злоумышленнику удалось обойти Windows Defender, но не удалось — безопасника. Да, речь опять про mimikatz. Как, запуская mimikatz, обойти Windows Defender, можно почитать тут. А сегодня, как я и обещал, рассмотрим что-нибудь для «синей» команды. Если это...

Специалист по информационной безопасности. Что делает и сколько зарабатывает

Специалист по информационной безопасности — не самая простая, зато востребованная ИТ-профессия. Она пугает множеством терминов и своеобразных инструментов, хотя на деле доступна людям без технического бэкграунда. Изучив ИБ, вы будете работать с государственными корпорациями, банками, средним и...

Настройка GeoIP ACL в HAProxy в два шага

Hello Planets by Augustinas Raginskis Иногда возникает задача управления трафиком в зависимости от географического положения клиента. Возможные области применения — блокировка некоторых локаций либо перенаправление трафика на итоговый сервер в зависимости от локации клиента. Традиционно подобные...

Анонс вебинара по решениям Quest Software для управления удалёнными рабочими местами и кибербезопасности

Управление удалёнными рабочими местами и кибербезопасность — две основных темы предстоящего вебинара. В среду, 27 мая в 15 часов по московскому времени, специалисты Quest расскажут об инструментах, которые упрощают управление IT в текущих условиях. Вебинар пройдёт на русском языке, ссылка на...

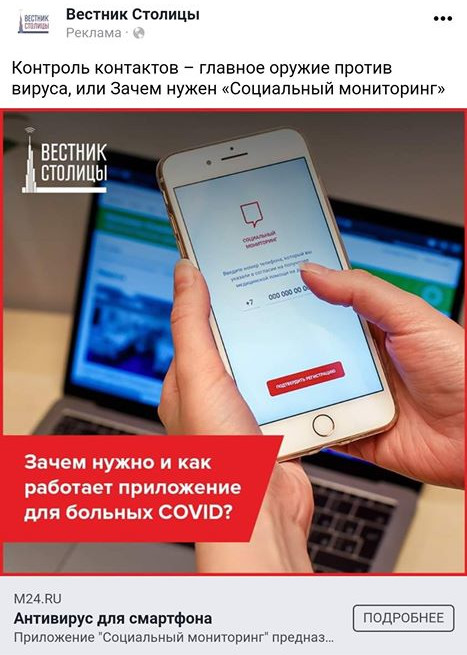

Приложение «Социальный мониторинг» было сделано из трекера мусоровозов

Продолжаем нашу серию материалов про работу ДИТ Москвы по дальнейшей цифровизации столицы в период повышенной готовности. Одно из самых спорных нововведений ДИТ — это приложение «Социальный мониторинг», призванное контролировать местонахождение людей, отправленных на карантин (т.е. инфицированных...

Динамический email :: безопасность

Здравствуйте! В предыдущих публикациях мы поговорили о возможностях системы противодействовать спаму. Сегодня хочу затронуть вопросы безопасности, а также рассказать о том, что нового появилось в системе за прошедшее время. Читать дальше →...

Динамический email :: безопасность

Здравствуйте! В предыдущих публикациях мы поговорили о возможностях системы противодействовать спаму. Сегодня хочу затронуть вопросы безопасности, а также рассказать о том, что нового появилось в системе за прошедшее время. Читать дальше →...

Опыты на людях, ушедших на «удаленку»

Еще полгода назад мало кто мог представить, что практически весь офисный контингент в одночасье перейдёт на дистанционную работу. Самые страшные кошмары для служб безопасности сбылись — Zoom, Skype, Telegram, WhatsApp Microsoft Teams, Gmail и др. стали основными каналами для обсуждения служебных...