Security Week 24: приватность Zoom и браузера Brave

Прошедшая неделя принесла пару интересных новостей на тему приватности наших данных. В обоих случаях тайна переговоров и пользовательской активности в браузере обсуждалась в субъективном ключе. Такие дискуссии не очень конструктивны по своей сути — кто-то говорит: «Мне кажется, надо делать так»,...

Spear phishing: опыт создания условно вредоносных исполняемых файлов для фишинговых рассылок

Введение Мы уже писали о целевом фишинге (Spear Phishing) в одной из статей, в которой разобрали общие аспекты целевых рассылок электронных писем. В этой статье мы предлагаем подробнее ознакомиться с нашим опытом в тренировочных целевых рассылках, содержащих в себе условно вредоносные вложения....

Я есть root. Разбираемся в повышении привилегий ОS Linux

Первый квартал 2020 года я провел за подготовкой к экзамену OSCP. Поиск информации в Google и множество «слепых» попыток отнимали у меня все свободное время. Особенно непросто оказалось разобраться в механизмах повышения привилегий. Курс PWK уделяет этой теме большое внимание, однако методических...

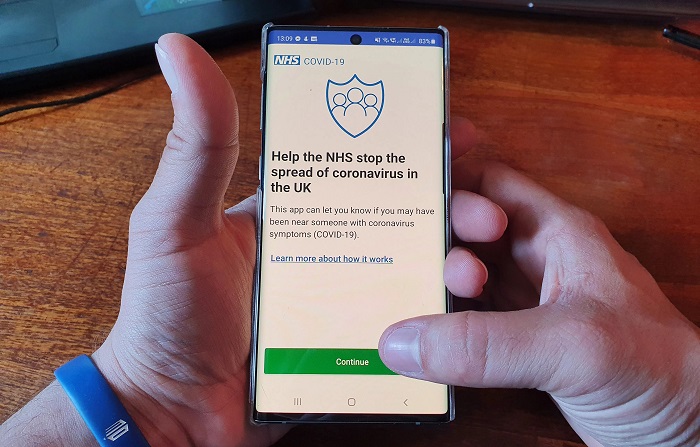

Великобритания запускает приложение, следящее за вашим кругом общения: как оно будет работать и когда будет доступным

В Великобритании создали приложение, которое следит за владельцем и его окружением. И которое в целях защиты от COVID-19 должны будут установить все жители страны. Власти считают, что бесплатное приложение, созданное Национальной службой здравоохранения (NHS), позволит отменить жёсткие требования...

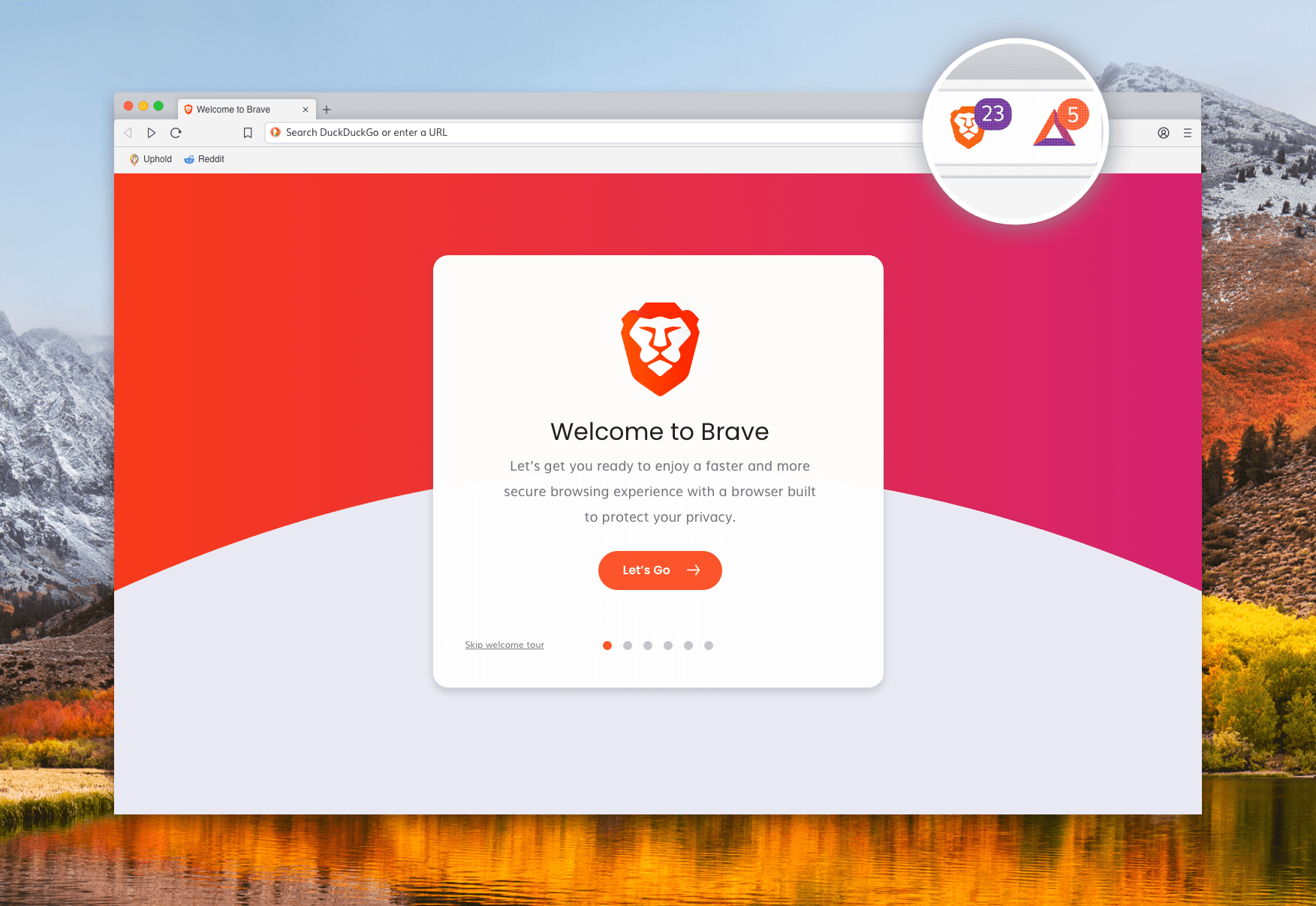

[Перевод] Веб-браузер Brave модифицирует ссылки без ведома пользователей, делая их реферальными

Веб-браузер Brave продает себя как конфиденциальный, безопасный и блокирующий рекламу. Он также имеет свою собственную криптовалюту и Basic Attention Token. Что же натворил Brave на этот раз? Brave очень любит партнерский маркетинг (прим. перев. — это когда вы даете кому-то реферальную ссылку и...

Контроль данных в покое с помощью DCAP-системы

DLP-системы неплохо справляются с защитой от утечек данных, когда дело касается данных в движении. Сложности начинаются, когда мы хотим охватить оставшиеся 2 типа: данные в покое и данные в работе. Ниже речь пойдёт о первом из них. Под катом рассказ о том, какие задачи наших клиентов мы решили,...

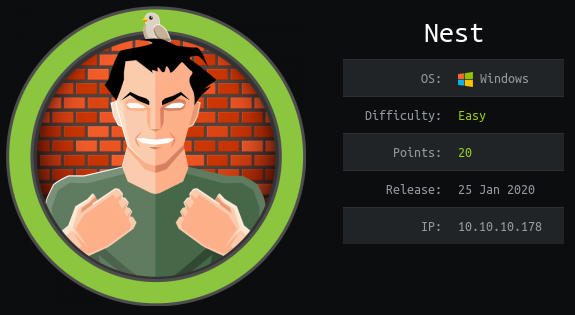

HackTheBox. Прохождение Nest. NTFS потоки, реверс C# и бродилка по SMB

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье долго блуждаем в ресурсах SMB, находим альтернативные потоки NTFS и реверсим приложение на С#. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего...

[recovery mode] Подтверждение входа с помощью Telegram на Spring Boot

Недавно столкнулся с проблемой: все приложения используют Telegram-бота в качестве подтверждения входа в аккаунт, а мое — нет. Я был настроен серьезно и провёл уйму времени в интернете в поиске туториала, но меня ждало разочарование. Задача сложная и имеет много подводных камней, а туториалов —...

[Из песочницы] Упрощаем работу с Check Point API с помощью Python SDK

Вся мощь взаимодействия с API раскрывается при совместном использовании с програмным кодом, когда появляются возможности динамически формировать API запросы и инструменты для анализа API ответов. Однако, малозаметным до сих пор остаётся Python Software Development Kit (далее — Python SDK) для Check...

[Перевод] Как мы решаем проблему неинициализированной стековой памяти в Windows

В этой заметке я расскажу в общих чертах о том, как в Microsoft устраняют уязвимости, связанные с неинициализированной стековой памятью, и почему мы вообще этим занимаемся. Читать дальше →...

Зачем принтеры ставят невидимые точки на документах

3 июня 2017 года агенты ФБР нагрянули в дом 25-летней Реалити Леи Уиннер, которая работала в компании Pluribus International Corporation, подрядчике АНБ в штате Джорджия. Девушку (на фото) арестовали по обвинению в разглашении секретной информации, предположительно просочившейся в прессу. И...

Безопасность мобильных приложений 1С, взгляд по диагонали

Что приходит первое в голову при словах «1С Предприятие»? Даже тем, кто далек от ИТ, представляется большущий компьютер (а тем, кто не далек, стойка двух-юнитных серверов), рядом слушает музыку сервера (как вариант просто музыку) сисадмин, за стеной в опен-спейсе менеджеры принимают заказы и...

Безопасность мобильных приложений 1С, взгляд по диагонали

Что приходит первое в голову при словах «1С Предприятие»? Даже тем, кто далек от ИТ, представляется большущий компьютер (а тем, кто не далек, стойка двух-юнитных серверов), рядом слушает музыку сервера (как вариант просто музыку) сисадмин, за стеной в опен-спейсе менеджеры принимают заказы и...

[Вопрос] Вы видели людей, которые пользуются мобильными контент-подписками?

Только что я впервые в жизни попался на развод с платной мобильной контент подпиской. Я много раз читал гневные истории о мошеннических сайтах-прокладках, хитро подписывающих пользователей на гороскопы и анекдоты, помнил статью с разоблачением Как Мегафон спалился на мобильных подписках. Меня...

Обесценивание персональных данных

Статья подготовлена совместно с генеральным директором компании "Айрис Девайсез" – Дмитрием Антоновым Охота за персональными данными ведётся уже много лет. Первые случаи существенных хищений были отмечены примерно три-четыре года назад. Увеличение числа утечек персональных, в том числе и...

Обесценивание персональных данных

Статья подготовлена совместно с генеральным директором компании "Айрис Девайсез" – Дмитрием Антоновым Охота за персональными данными ведётся уже много лет. Первые случаи существенных хищений были отмечены примерно три-четыре года назад. Увеличение числа утечек персональных, в том числе и...

Смертные грехи безопасности сайта: что мы узнали из статистики сканера уязвимостей за год

Примерно год назад мы в DataLine запустили сервис для поиска и анализа уязвимостей в ИТ-приложениях. В основе сервиса – облачное решение Qualys, про работу которого мы уже рассказывали. За год работы с решением мы провели 291 сканирование для разных сайтов и накопили статистику по распространенным...

Запускаем свой SOC или подключаем внешний?

Пока завсегдатаи ИБ-форумов рассуждают о новейших технологиях в Security Operations Center, по умолчанию считая центр мониторинга и реагирования на киберугрозы необходимой частью современной инфраструктуры, в реальном мире многие продолжают работать без него. И это касается не только небольших...