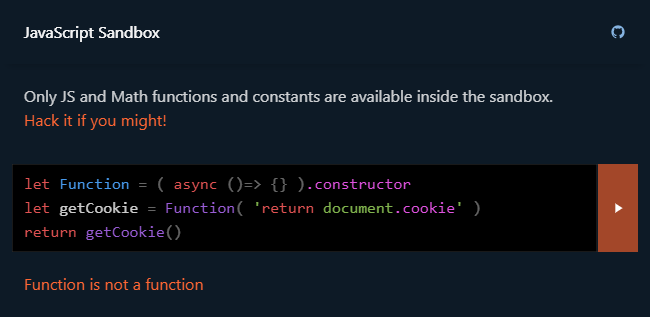

[recovery mode] $mol_func_sandbox: взломай меня, если сможешь!.

Здравствуйте, меня зовут Дмитрий Карловский и я… хочу сыграть с вами в игру. Правила её очень просты, но их нарушение… приведёт вас к победе. Почувствуйте себя в роли хакера выбирающегося из JavaScript песочницы с целью прочитать куки, намайнить биткоины, сделать дефейс или ещё что-нибудь...

Обсуждение системы голосования, разработанной ДИТ Москвы

Открытые исходники Недавно в открытый доступ были выложены исходники системы голосования, которая по всей видимости, и будет применяться на электронном голосовании по Конституции в Москве и Нижнем Новгороде. Данным посланием хабражителям я хотел бы открыть обсуждение того, что получилось у...

HackTheBox. Прохождение Servmon. Эксплуатируем уязвимости в NVMS и NSClient++

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то...

Как дочка Ростех-а, продавшая десятки тысяч камер в школы, делает «российские» камеры c дырявой китайской прошивкой

Всем привет! Я занимаюсь разработкой прошивок камер видеонаблюдения для b2b и b2c сервисов, а так же участвующих в проектах видеонаблюдения федерального масштаба. О том, как мы начинали я писал в статье. С тех пор многое изменилось — мы стали поддерживать еще больше чипсетов, например, таких как...

Как дочка Ростех-а, продавшая десятки тысяч камер в школы, делает «российские» камеры c дырявой китайской прошивкой

Всем привет! Я занимаюсь разработкой прошивок камер видеонаблюдения для b2b и b2c сервисов, а так же участвующих в проектах видеонаблюдения федерального масштаба. О том, как мы начинали я писал в статье. С тех пор многое изменилось — мы стали поддерживать еще больше чипсетов, например, таких как...

Malware оптом и в розницу: что нового на рынках даркнета

Даркнет — излюбленное место киберпреступников, которые хотят найти единомышленников, поделиться опытом и продать или приобрести новые технологии для совершения своих атак. На торговых площадках в этом сегменте интернета легко можно найти украденные логины и пароли от учётных записей пользователей и...

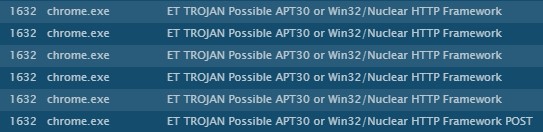

В поисках APT30: как мы заметили новую активность группировки после нескольких лет молчания

Кибергруппировка APT30 известна довольно давно – еще в 2015 году ее активность описывали наши коллеги из FireEye. Участники этой группы обычно атакуют государственные структуры в Южной и Юго-Восточной Азии (в Индии, Таиланде, Малайзии и др. странах) с целью кибершпионажа, а их инструментарий...

Разбираем атаки на Kerberos с помощью Rubeus. Часть 1

Rubeus — это инструмент, совместимый с С# версии 3.0 (.NET 3.5), предназначенный для проведения атак на компоненты Kerberos на уровне трафика и хоста. Может успешно работать как с внешней машины (хостовой), так и внутри доменной сети (клиентского доменного хоста). Читать дальше →...

Ransomware — новый способ организации утечек данных

Утечки данных — больной вопрос для службы безопасности. А сейчас, когда большинство работает из дома, опасность утечек оказывается намного выше. Именно поэтому известные киберпреступные группы уделяют повышенное внимание устаревшим и недостаточно защищенным протоколам удаленного доступа. И, что...

Продолжается набор в олимпиадные школы МФТИ

Олимпиадные школы МФТИ продолжают набор на вторую и третью смены для школьников 7-11 классов. Успейте написать тестирование по выбранному направлению до 23 июня! Олимпиадные школы МФТИ — это университетский лагерь для школьников, где школьники ежедневно посещают пары, как настоящие студенты,...

[Из песочницы] Немного об алгоритмах и протоколах безопасной и надежной коммуникации группы пользователей

Безопасный обмен мгновенными сообщениями используется в двух вариантах: личное общение и групповое общение. В то время как первый вариант получил большое внимание в последнее время, мало что известно о криптографических механизмах и гарантиях безопасности безопасного группового общения в режиме...

[Из песочницы] Немного об алгоритмах и протоколах безопасной и надежной коммуникации группы пользователей

Безопасный обмен мгновенными сообщениями используется в двух вариантах: личное общение и групповое общение. В то время как первый вариант получил большое внимание в последнее время, мало что известно о криптографических механизмах и гарантиях безопасности безопасного группового общения в режиме...

Чужой код — потемки: чем опасно скачивание «безобидного» софта с GitHub

Наверное, каждый из тех, кто читает эту статью, хорошо знаком с GitHub — крупнейшим веб-сервисом для хостинга IT-проектов и их совместной разработки. Здесь можно найти почти любой open source-проект. Для компиляции проекта может быть нужен какой-то специфический софт, которого прямо сейчас у...

Snort или Suricata. Часть 2: установка и первичная настройка Suricata

Если верить статистике, объем сетевого трафика увеличивается примерно на 50% каждый год. Это приводит к росту нагрузки на оборудование и, в частности, повышает требования к производительности IDS/IPS. Можно покупать дорогостоящее специализированное железо, но есть вариант подешевле — внедрение...

Модель натурального ряда чисел и его элементов. Диагонали

Продолжаем рассмотрение элементов натурального ряда чисел (НРЧ) и их свойств в рамках плоскостной Г 2∓-модели НРЧ. Здесь будут изложены и на примерах показаны свойства диагоналей названной модели и их клеток. Свою задачу вижу в том, чтобы обратить внимание читателей на удивительные факты в модели...

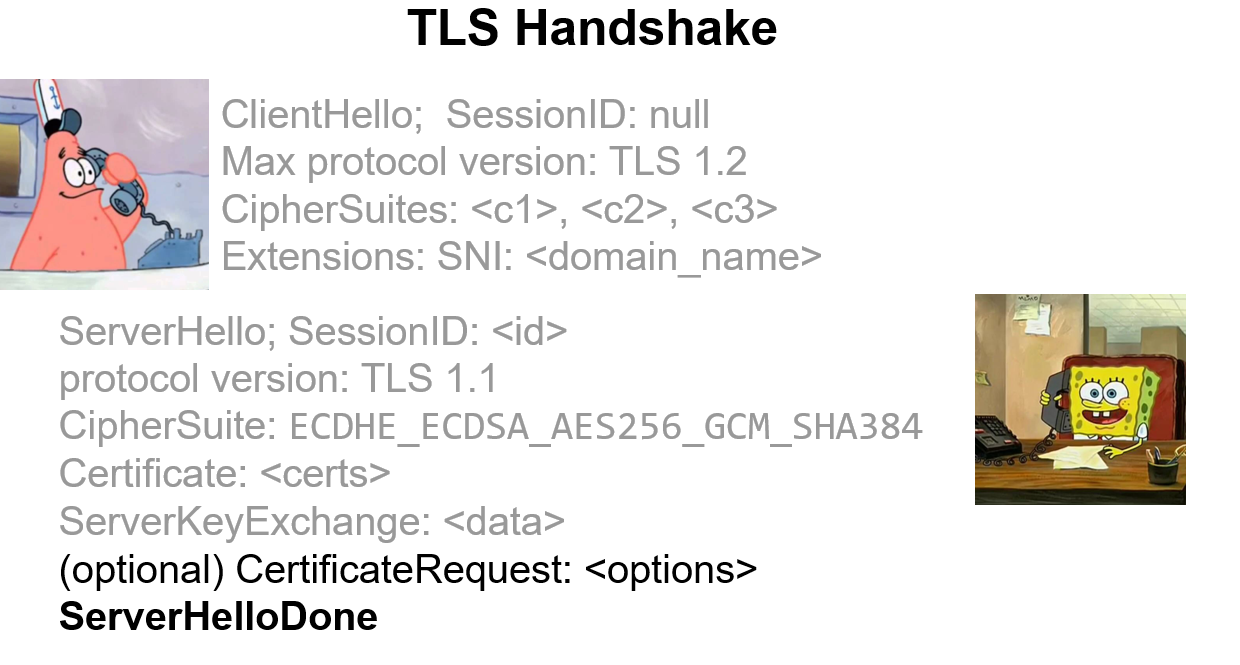

Введение в TLS для п̶р̶а̶к̶т̶и̶к̶о̶в̶ Патриков (часть 2)

Сегодня мы продолжаем разбираться, как устроен TLS и чем он может быть полезен Патрику и его друзьям. Первую часть истории можно прочитать тут. Мы остановились на том, что сервер отправил свою часть TLS-handshake клиенту. Теперь клиент должен прежде всего проверить сертификаты – и это самая тяжелая...

Как идет внедрение DNS-over-HTTPS

Поговорим о разработчиках браузеров, использующих новый протокол. Расскажем, почему против этой инициативы выступают интернет-провайдеры и регуляторы США и Великобритании. Читать дальше →...

[Перевод] Руководство по инструментарию управления Windows (WMI): основные сведения о WMI-атаках

Инструментарий управления Windows (WMI) — это подсистема PowerShell, которая обеспечивает администраторам доступ к мощным инструментам системного мониторинга. Этот инструментарий задумывался как быстрое и эффективное средство системного администрирования, однако далеко не все используют его с...