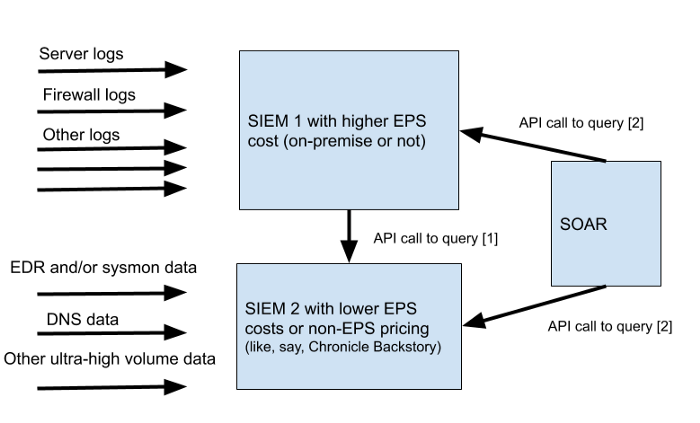

Как снизить стоимость владения SIEM-системой и зачем нужен Central Log Management (CLM)

Не так давно, Splunk добавил ещё одну модель лицензирования — лицензирование на основе инфраструктуры (теперь их три). Они считают количество ядер CPU под серверами со Splunk. Очень напоминает лицензирование Elastic Stack, там считают количество нод Elasticsearch. SIEM-системы традиционно недешёвое...

Умные и небезопасные: что угрожает владельцам высокотехнологичных автомобилей

Современные автомобили из механического средства передвижения превращаются в напичканные электроникой гаджеты на колёсах — они загружают обновления прошивки из интернета, передают производителю диагностическую информацию и имеют интерфейсы для удалённого подключения. В результате к привычным для...

[Из песочницы] 802.1Q для управления L2VPN ГОСТ или как сэкономить на обновлении ПО

Ситуация Я должен поднять VPN соединение между двумя площадками в сети. В серверной, кажется, были шлюзы безопасности С-Терра Шлюз версии 4.2. Схема простая. Вендор даже опубликовал рекомендованный сценарий настройки. Но… в сценарии вендора используется три сетевых интерфейса, а на моих шлюзах их...

[Из песочницы] 802.1Q для управления L2VPN ГОСТ или как сэкономить на обновлении ПО

Ситуация Я должен поднять VPN соединение между двумя площадками в сети. В серверной, кажется, были шлюзы безопасности С-Терра Шлюз версии 4.2. Схема простая. Вендор даже опубликовал рекомендованный сценарий настройки. Но… в сценарии вендора используется три сетевых интерфейса, а на моих шлюзах их...

[Перевод] Аутентификация и чтение секретов в HashiCorp's Vault через GitLab CI

Доброго времени суток, читатель! 22 апреля в GitLab выпустили релиз 12.10 и сообщили о том, что теперь CI-процесс может авторизовываться в Hashicorp's Vault через JSON Web Token (JWT), и для авторизации нет необходимости хранить токен для доступа к нужным policy в переменных окружения (или...

Девайсы для пентеста. Обзор хакерских девайсов. Часть 3: Wi-Fi + Network

Дисклеймер: эта статья носит исключительно образовательный характер. Мы не поддерживаем и осуждаем любые киберпреступления. Надеемся, что эта статья поможет вам лучше организовать свою безопасность в интернете, предупрежден — значит, вооружен. За последние годы в клирнет вышло огромное количество...

[Перевод] Собираешься работать в кибербезопасности? Прочитай это

Автор статьи — Брайан Кребс, известный журналист в сфере информационной безопасности. Каждый год из колледжей и университетов выходят тысячи выпускников по специальностям «информационная безопасность» или «информатика», абсолютно не подготовленных к реальной работе. Здесь мы посмотрим на результаты...

[Перевод] Собираешься работать в кибербезопасности? Прочитай это

Автор статьи — Брайан Кребс, известный журналист в сфере информационной безопасности. Каждый год из колледжей и университетов выходят тысячи выпускников по специальностям «информационная безопасность» или «информатика», абсолютно не подготовленных к реальной работе. Здесь мы посмотрим на результаты...

Азбука SOC OT. Почему классический SOC не защитит АСУ ТП

Ни для кого не секрет, что основной опыт и экспертиза в тематике SOC в России (да в принципе и в мире) сосредоточена преимущественно на вопросах контроля и обеспечения безопасности корпоративных сетей. Это видно из релизов, докладов на конференциях, круглых столов и так далее. Но по мере развития...

Как безопасники боролись с мамонтами, или ИТ- и ИБ 25 лет назад и сейчас

В июне нашей команде и компании исполнилось 25 лет. В юбилей принято вспоминать былое, делать выводы и строить планы на будущее. Но делать стандартное интервью нам не хотелось. Хотелось, чтобы получился разговор двух людей, которые знают сферу ИТ, могут вспомнить «олдскульные ИБ-истории» и...

Random

Если ты не хочешь потерять последние остатки чувства защищенности в этом мире — не читай. Ведь дальше… Читать дальше →...

Random

Если ты не хочешь потерять последние остатки чувства защищенности в этом мире — не читай. Ведь дальше… Читать дальше →...

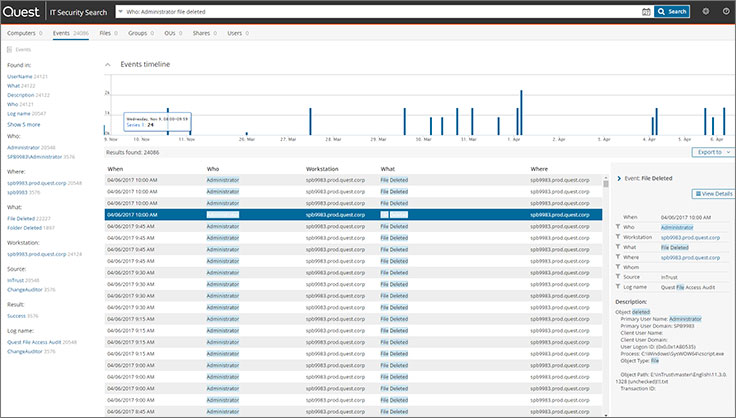

Вебинар по Quest Change Auditor — решению для аудита событий информационной безопасности

Несколько лет назад, при начале внедрения Change Auditor в одном банке, мы обратили внимание на огромный массив PowerShell-скриптов, которые выполняли ровно ту же задачу аудита, но кустарным методом. С тех пор прошло много времени, заказчик всё так же пользуется Change Auditor и вспоминает...

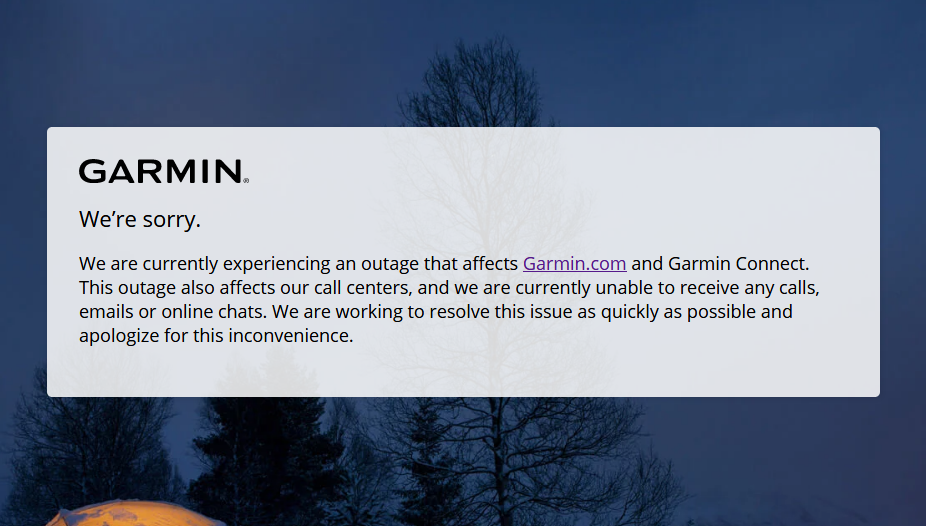

Security Week 31: атака на инфраструктуру Garmin

Как и атака на Twitter на прошлой неделе, выход из строя IT-инфраструктуры компании Garmin еще долго будут изучать как пример масштабного взлома с серьезными последствиями. Хотя производитель навигационного и фитнес-оборудования, ПО и сервисов на момент публикации не признал этого официально, с...

Как кибербезопасность трансформирует рынок ИТ (часть 2)

Возможно, уже в ближайшем будущем многие привычные сейчас информационные процессы и технологии переживут существенную трансформацию, поменяв приоритеты и перераспределив игроков рынка. В конце июня вышла первая часть этого цикла статей, в которой я рассматривал технологическую трансформацию и её...

Как кибербезопасность трансформирует рынок ИТ (часть 2)

Возможно, уже в ближайшем будущем многие привычные сейчас информационные процессы и технологии переживут существенную трансформацию, поменяв приоритеты и перераспределив игроков рынка. В конце июня вышла первая часть этого цикла статей, в которой я рассматривал технологическую трансформацию и её...

HackTheBox. Прохождение Cascade. LDAP и удаленные объекты Active Directory

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье мы покопаемся в LDAP, декодируем VNC пароль, декомпилируем приложения dotNet, легко расшифровываем AES и восстанавливаем удаленные объекты Active Directory. Подключение к лаборатории осуществляется...

HackTheBox. Прохождение Cascade. LDAP и удаленные объекты Active Directory

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье мы покопаемся в LDAP, декодируем VNC пароль, декомпилируем приложения dotNet, легко расшифровываем AES и восстанавливаем удаленные объекты Active Directory. Подключение к лаборатории осуществляется...