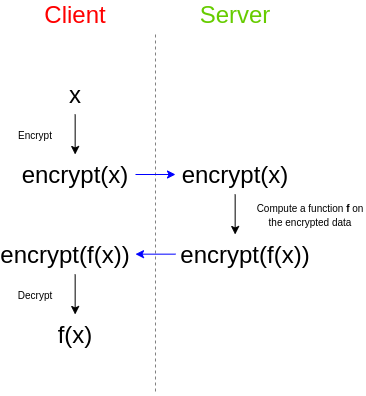

IBM открыла инструмент полностью гомоморфного шифрования для Linux

Компания IBM опубликовала на GitHub исходный код набора инструментов FHE для Linux. Утилиты работают на платформах IBM Z и x86, поддерживаются Ubuntu, Fedora и CentOS. Полностью гомоморфное шифрование (FHE) долгое время считалось чем-то вроде чаши святого Грааля в криптографии. Задача действительно...

Kali Linux NetHunter на Android Ч.3: нарушение дистанции

Приветствую тебя, мой читатель! Надеюсь, что предыдущие части (первая и вторая) из цикла статей про Nethuter тебе понравились. Сегодня мы сосредоточим внимание на атаках, когда сам атакующий имеет непосредственный (физический) доступ к компьютеру жертвы. Итак, поехали. Читать дальше →...

1000 и 1 способ обойти Safe Exam Browser

Ну ладно, не 1000 и 1 способ, но их довольно много! О чем это мы? О том, что пандемия COVID-19 внесла много изменений в нашу жизнь, в том числе, и в образование — как школьное, так и ВУЗовское. Уроки, лекции и семинары перешли в онлайн-формат, а вопрос, как быть с контролем успеваемости, остался....

Очень странные дела при подаче объявлений на ЦИАН

TL;DR При загрузке паспорта на сайт cian.ru он «улетает» к заграничному сервису распознавания лиц на api.sumsub.com Читать дальше →...

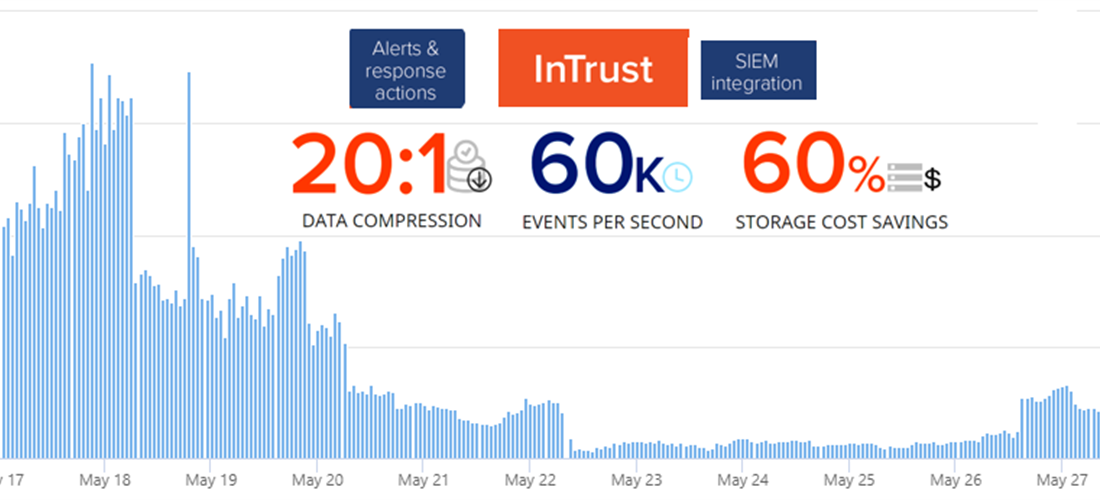

Как InTrust может помочь снизить частоту неудачных попыток авторизаций через RDP

Всем, кто пытался запустить виртуальную машину в облаке, хорошо известно, что стандартный порт RDP, если его оставить открытым, будет почти сразу атакован волнами попыток перебора пароля с различных IP-адресов по всему миру. В этой статье я покажу как в InTrust можно настроить автоматическую...

Обзор проекта новой методики моделирования угроз безопасности информации

9 апреля на сайте ФСТЭК России был опубликован проект «Методики определения угроз безопасности информации в информационных системах». Методика может стать первым за последние 12 лет официально принятым документом, описывающим порядок моделирования и определения актуальности угроз безопасности...

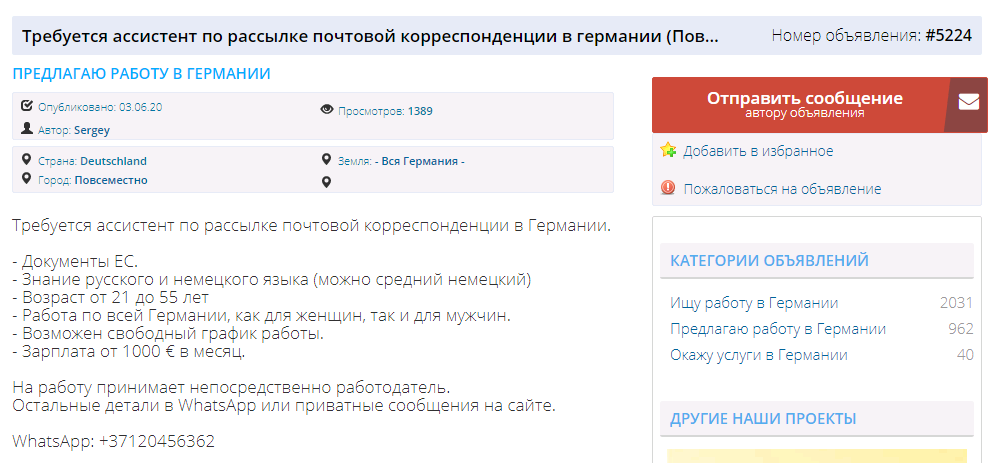

Почтовый агент. Ловушка для жены эмигранта

Я уже больше четырех лет живу с семьей в Германии. Сегодня расскажу про то, как жены эмигрантов попадают в неприятные ситуации, желая подзаработать, сидя дома. Речь, конечно же, не только о женах, в такие неприятности может попасть каждый. Но в основном в эту ситуацию попадают люди, далекие от...

[Перевод] Что такое DNS-туннелирование? Инструкция по обнаружению

DNS-туннелирование превращает систему доменных имён в оружие хакеров. DNS – это, по сути, огромная телефонная книга интернета. А ещё DNS является базовым протоколом, позволяющим администраторам делать запросы в базу данных DNS-сервера. Пока вроде всё понятно. Но хитрые хакеры осознали, что можно...

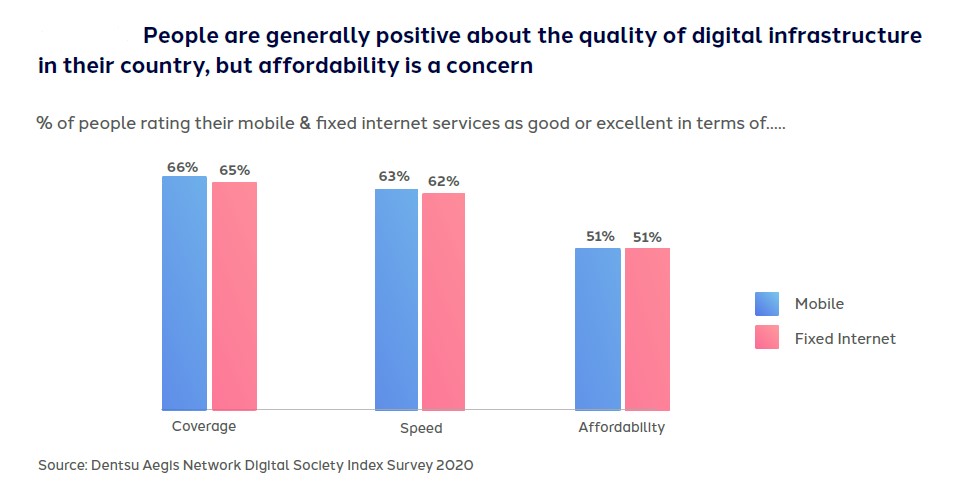

Новый tech – новая этика. Исследование отношения людей к технологиям и приватности

Мы в коммуникационной группе Dentsu Aegis Network ежегодно проводим исследование Digital Society Index (DSI). Это наш глобальный ресерч в 22 странах мира, включая Россию, о цифровой экономики и ее влиянии на общество. В этом году мы, конечно, не могли обойти стороной COVID-19 и решили посмотреть на...

[Перевод] Побег из привилегированных Docker-контейнеров

Перевод статьи подготовлен в преддверии старта курса «Пентест. Практика тестирования на проникновение». Привилегированные контейнеры Docker – это такие контейнеры, которые запускаются с флагом --privileged. В отличие от обычных контейнеров, эти контейнеры имеют root-доступ к машине-хосту....

Свыше 350 000 серверов Microsoft Exchange уязвимы перед CVE-2020-0688

Бэкапы и патчи, латающие дыры в безопасности, вот уже много лет остаются одними из наиболее проблемных вопросов в IT-сфере. И если с резервным копированием дела обстоят получше (хотя анекдот про сисадминов, которые не делают или уже уже делают бэкапы ещё долго будет актуален), то вот с...

2. Check Point SandBlast Agent Management Platform. Интерфейс веб-консоли управления и установка агента

Продолжаем изучать новую облачную платформу Check Point Management Platform для управления средством защиты пользовательских компьютеров — SandBlast Agent. В предыдущей статье мы описали основные составляющие SandBlast Agent, познакомились с архитектурой Check Point Infinity и зарегистрировали...

Все, что вы хотели знать о Sigma-правилах. Часть 2

Эта статья является продолжением нашего цикла материалов, посвященных описанию формата Sigma-правил. Кратко напомним структуру цикла. В предыдущей публикации мы привели пример простого правила и подробно рассмотрели секцию описания источников событий. Теперь у нас есть общие представления о...

Web scraping вашего сайта: непрошеные гости и как их встречают

На первом в истории полностью виртуальном мероприятии РИТ++, прошедшем в конце мая, инженер Qrator Labs — Георгий Тарасов, рассказал публике про веб-скрейпинг, он же парсинг, популярным языком. Мы решили предоставить вашему вниманию транскрипцию выступления. Читать дальше →...

Крупнейшие DDoS-атаки первого полугодия 2020 года

Мы продолжаем знакомить вас с последствиями активности киберпреступников, ведь как говорили еще в древние времена Praemonitus, praemunitus, предупреждён — значит вооружен. Только зная, как выглядит враг можно подготовиться к его встрече. Сегодня хотим рассказать о крупных DDoS (distributed...

[Перевод] Как освободить умные часы Garmin от облачных сервисов, которые не работают из-за атаки

Автор статьи — известный хакер Эндрю Хван (bunnie) Я часто говорю: если поверить, что технология — это магия, то мы рискуем стать её заложниками. Совсем недавно я попал в такую ситуацию, но, к счастью, меня спас открытый исходный код. На момент написания этой статьи Garmin страдает от массированной...

Stealthwatch Cloud. Быстрое, удобное и эффективное решение для облачных и корпоративных инфраструктур

Не так давно я писал про мониторинг Netflow/IPFIX и про Cisco StealthWatch — аналитическое решение, которое позволяет детектировать такие события, как сканирования, распространение сетевых червей, шпионское ПО, нелегитимные взаимодействия и различного рода аномалии. О расследовании инцидентов с...

4. NGFW для малого бизнеса. VPN

Продолжаем наш цикл статей о NGFW для малого бизнеса, напомню что мы рассматриваем новый модельный ряд 1500 серии. В 1 части цикла я упомянул об одной из самых полезных опций при покупке устройства SMB — поставка шлюзов с встроенными лицензиями Mobile Access (от 100 до 200 пользователей в...