5 стадий неизбежности принятия ISO/IEC 27001 сертификации. Депрессия

Четвертая стадия эмоционального реагирования на изменения – депрессия. В этой статье мы расскажем вам о нашем опыте прохождения самой затяжной и малоприятной стадии – об изменениях бизнес-процессов компании с целью достижения их соответствия стандарту ISO 27001. Ожидание Первый вопрос, которым мы...

5 стадий неизбежности принятия ISO/IEC 27001 сертификации. Депрессия

Четвертая стадия эмоционального реагирования на изменения – депрессия. В этой статье мы расскажем вам о нашем опыте прохождения самой затяжной и малоприятной стадии – об изменениях бизнес-процессов компании с целью достижения их соответствия стандарту ISO 27001. Ожидание Первый вопрос, которым мы...

Корректирующие коды. Начало новой теории кодирования

Проблемы информационной безопасности требуют изучения и решения ряда теоретических и практических задач при информационном взаимодействии абонентов систем. В нашей доктрине информационной безопасности формулируется триединая задача обеспечения целостности, конфиденциальности и доступности...

Корректирующие коды. Начало новой теории кодирования

Проблемы информационной безопасности требуют изучения и решения ряда теоретических и практических задач при информационном взаимодействии абонентов систем. В нашей доктрине информационной безопасности формулируется триединая задача обеспечения целостности, конфиденциальности и доступности...

1.5 схемы на отечественном IPsec VPN. Тестирую демоверсии

Ситуация Я получил демоверсию продуктов С-Терра VPN версии 4.3 на три месяца. Хочу разобраться, станет ли моя инженерная жизнь легче, после перехода на новую версию. Сегодня не сложно, одного пакетика растворимого кофе 3 в 1 должно хватить. Расскажу, как получить демоверсии. Попробую собрать схемы...

1.5 схемы на отечественном IPsec VPN. Тестирую демоверсии

Ситуация Я получил демоверсию продуктов С-Терра VPN версии 4.3 на три месяца. Хочу разобраться, станет ли моя инженерная жизнь легче, после перехода на новую версию. Сегодня не сложно, одного пакетика растворимого кофе 3 в 1 должно хватить. Расскажу, как получить демоверсии. Попробую собрать схемы...

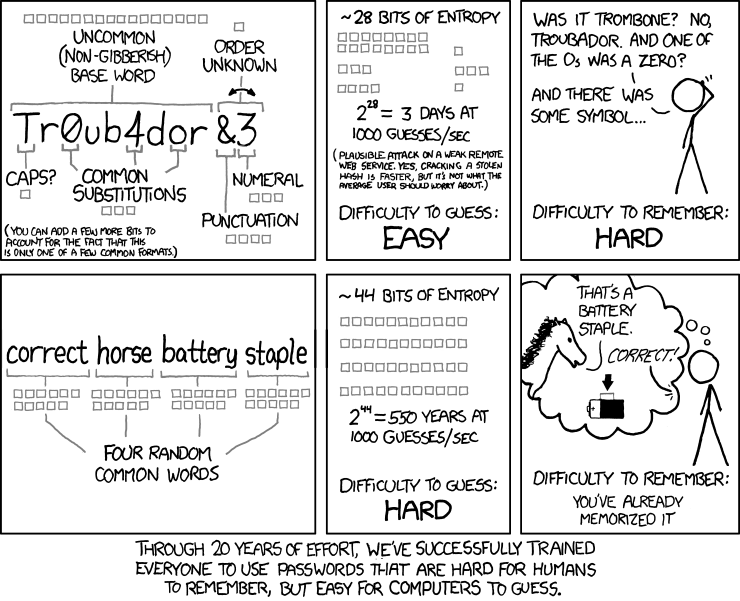

Удобные пароли для полиглотов

Здравия, хабралюди! думаю, многие помнят бородатый анекдот: Однажды товаровед Валенька ушла на обед, не заблокировав 1С. «Добрые» коллеги, шутки ради, добавили от имени Валентины накладную: «Получено: Наручники стальные, с розовым мехом (BDSM) — 3 шт, ц.: 10000 р., сумма: 30000 р.» А после была в...

Удобные пароли для полиглотов

Здравия, хабралюди! думаю, многие помнят бородатый анекдот: Однажды товаровед Валенька ушла на обед, не заблокировав 1С. «Добрые» коллеги, шутки ради, добавили от имени Валентины накладную: «Получено: Наручники стальные, с розовым мехом (BDSM) — 3 шт, ц.: 10000 р., сумма: 30000 р.» А после была в...

Немного про кибербезопасность и «кожаных человеков» (с), т.е. нас с вами

В США идут публичные слушания по делу Грэхема Кларка, который 16 июля этого года в составе группы лиц, предположительно, осуществил массовый взлом Твиттер-аккаунтов. Из-за пандемии коронавируса слушания проходят online в Zoom. Трансляцию слушания открыли для общественности без должного ограничения...

Немного про кибербезопасность и «кожаных человеков» (с), т.е. нас с вами

В США идут публичные слушания по делу Грэхема Кларка, который 16 июля этого года в составе группы лиц, предположительно, осуществил массовый взлом Твиттер-аккаунтов. Из-за пандемии коронавируса слушания проходят online в Zoom. Трансляцию слушания открыли для общественности без должного ограничения...

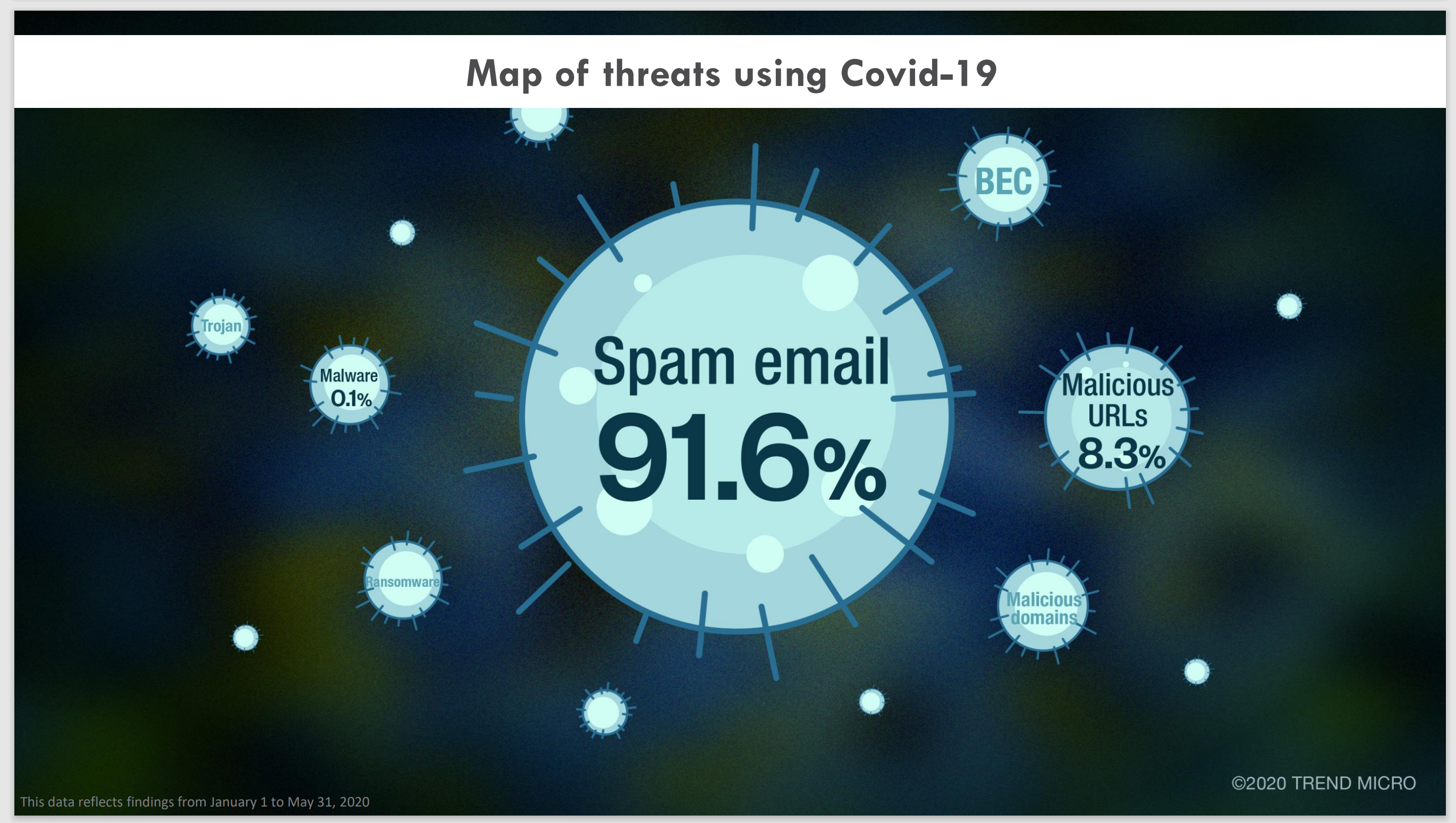

Лечение или профилактика: как справиться с пандемией COVID-брендированных кибератак

Охватившая все страны опасная инфекция уже перестала быть инфоповодом номер один в средствах массовой информации. Однако реальность угрозы продолжает привлекать внимание людей, чем успешно пользуются киберпреступники. По данным Trend Micro, тема коронавируса в киберкампаниях по-прежнему лидирует с...

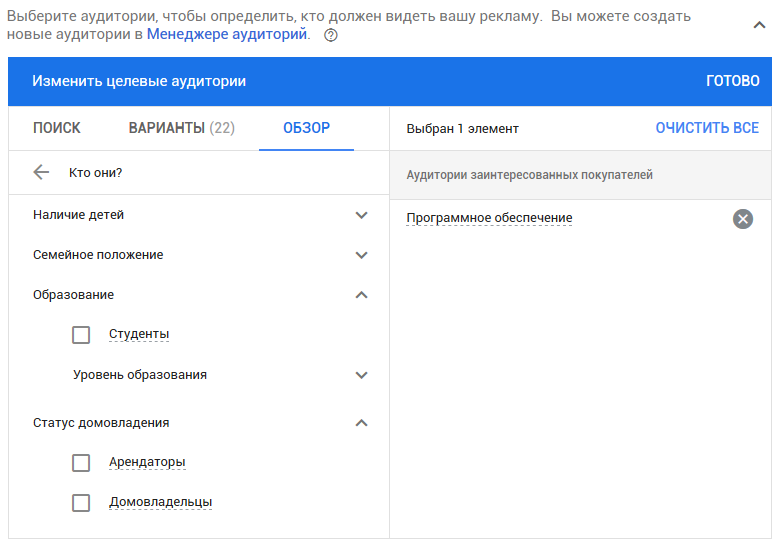

[Из песочницы] Защищаемся от трекеров на мобильных платформах

Отслеживание в интернете Многие пользователи сталкиваются с отслеживанием в интернете повседневно. Одним из самых явных и крупных следствий является таргетированная реклама. Любой, кто хоть раз имел дело с такими гигантами как, например, Google AdWords, знает насколько обширны настройки целевой...

[Из песочницы] Защищаемся от трекеров на мобильных платформах

Отслеживание в интернете Многие пользователи сталкиваются с отслеживанием в интернете повседневно. Одним из самых явных и крупных следствий является таргетированная реклама. Любой, кто хоть раз имел дело с такими гигантами как, например, Google AdWords, знает насколько обширны настройки целевой...

Больше никакого йо-хо-хо: почему люди отказываются от пиратства в сети

Сухая статистика Group-IB и BSA говорит нам, что в последние годы рынок интернет-пиратства в России снижается: от 2% на софт до 27% на видеоконтент, а ВЦИОМа — что уже треть россиян готова платить, например, за просмотр фильмов в хорошем качестве (и, пожалуй, после пандемии их число сильно...

Больше никакого йо-хо-хо: почему люди отказываются от пиратства в сети

Сухая статистика Group-IB и BSA говорит нам, что в последние годы рынок интернет-пиратства в России снижается: от 2% на софт до 27% на видеоконтент, а ВЦИОМа — что уже треть россиян готова платить, например, за просмотр фильмов в хорошем качестве (и, пожалуй, после пандемии их число сильно...

3. Check Point SandBlast Agent Management Platform. Политика Threat Prevention

Добро пожаловать на третью статью цикла о новой облачной консоли управления защитой персональных компьютеров — Check Point SandBlast Agent Management Platform. Напомню, что в первой статье мы познакомились с порталом Infinity Portal и создали облачный сервис управления агентами Endpoint Management...

Работаем с Cutter — основы реверса. Решение задач на реверсинг с r0от-мi. Часть 3

В данной статье разберемся с декомпиляцией ELF файлов в Cutter на примере легеньких задач. Прошлые части введения в реверс: Часть 1: C, C++ и DotNet decompile — основы реверса Часть 2: Реверсим MIPS и Golang — основы реверса Организационная информация Специально для тех, кто хочет узнавать что-то...

Работаем с Cutter — основы реверса. Решение задач на реверсинг с r0от-мi. Часть 3

В данной статье разберемся с декомпиляцией ELF файлов в Cutter на примере легеньких задач. Прошлые части введения в реверс: Часть 1: C, C++ и DotNet decompile — основы реверса Часть 2: Реверсим MIPS и Golang — основы реверса Организационная информация Специально для тех, кто хочет узнавать что-то...