Как npm обеспечивает безопасность

Всем привет! В предыдущих постах мы подробно поговорили про выбор зависимостей и использование lock-файлов в npm, однако я только вскользь касался вопросов безопасности. Пришло время исправить этот недочет: этот и следующий посты будут полностью посвящены безопасности в npm! И для начала мы...

RDP: слабые места протокола и эксперимент с развертыванием ханипота

RDP — один из самых популярных протоколов для удаленного подключения к машинам Windows. Но при неправильной конфигурации он может стать ахиллесовой пятой любой инфраструктуры. Читать дальше →...

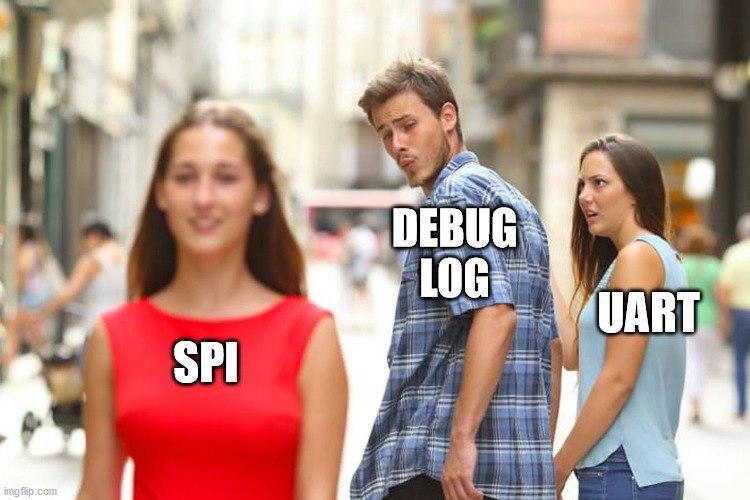

Реверс embedded: трассировка кода через SPI-flash

Зачем?! Наверное, это первая эмоция большинства людей, прочитавших название статьи. Однако, давайте представим следующую ситуацию: в процессе исследования устройства вы доходите до точки, когда можете исполнить внутри устройства свой код, и хотите вывести через UART заветное "Hello, Habr!",...

[Перевод] Виртуальный браузер vs удаленный изолированный браузер: лучшее решение для безопасного просмотра

Большинство организаций имеют базовое решение для предотвращения просмотра проблемных сайтов, таких как азартные игры или порнографии, своими сотрудниками. Однако, согласно отчету Google «The Ghost in the Browser», каждый день выявляется 10 000–30 000 новых вредоносных веб-сайтов. Достаточно одного...

[Перевод] Виртуальный браузер vs удаленный изолированный браузер: лучшее решение для безопасного просмотра

Большинство организаций имеют базовое решение для предотвращения просмотра проблемных сайтов, таких как азартные игры или порнографии, своими сотрудниками. Однако, согласно отчету Google «The Ghost in the Browser», каждый день выявляется 10 000–30 000 новых вредоносных веб-сайтов. Достаточно одного...

Один подход к обнаружению веб-ботов, или Как мы использовали машинное обучение для классификации ботов

Объем трафика в интернете растет (особенно в последние месяцы, когда мы все оказались на удаленке и многие перевели свои активности в онлайн). Увеличивается и число автоматических средств взаимодействия с контентом на веб-сайтах и, как следствие, все большую актуальность получает фильтрация...

[Из песочницы] Спецификация системы управления инфорационной безопасностью и документационного обеспечения управления организации

Аннотация В статье приводится описание спецификации и применения системы управления информационной безопасности на базе документационного обеспечения. Далее рассматривается: Разработка и проектирование документационного обеспечения управления в системе информационной безопасности организации, в том...

Почта Mail.ru начинает в тестовом режиме применять политики MTA-STS

Если кратко, то MTA-STS — это способ дополнительно защитить письма от перехвата (т.е. атак злоумышленник-в-середине aka MitM) при передаче между почтовыми серверами. Он частично решает унаследованные архитектурные проблемы протоколов электронной почты и описан в относительно свежем стандарте RFC...

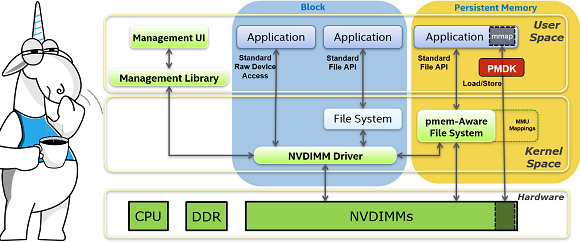

Статический анализ кода коллекции библиотек PMDK от Intel и ошибки, которые не ошибки

Нам предложили проверить с помощью анализатора PVS-Studio коллекцию открытых библиотек PMDK, предназначенную для разработки и отладки приложений с поддержкой энергонезависимой памяти. Собственно, почему бы и нет. Тем более это небольшой проект на языке C и C++ с общим размером кодовой базы около...

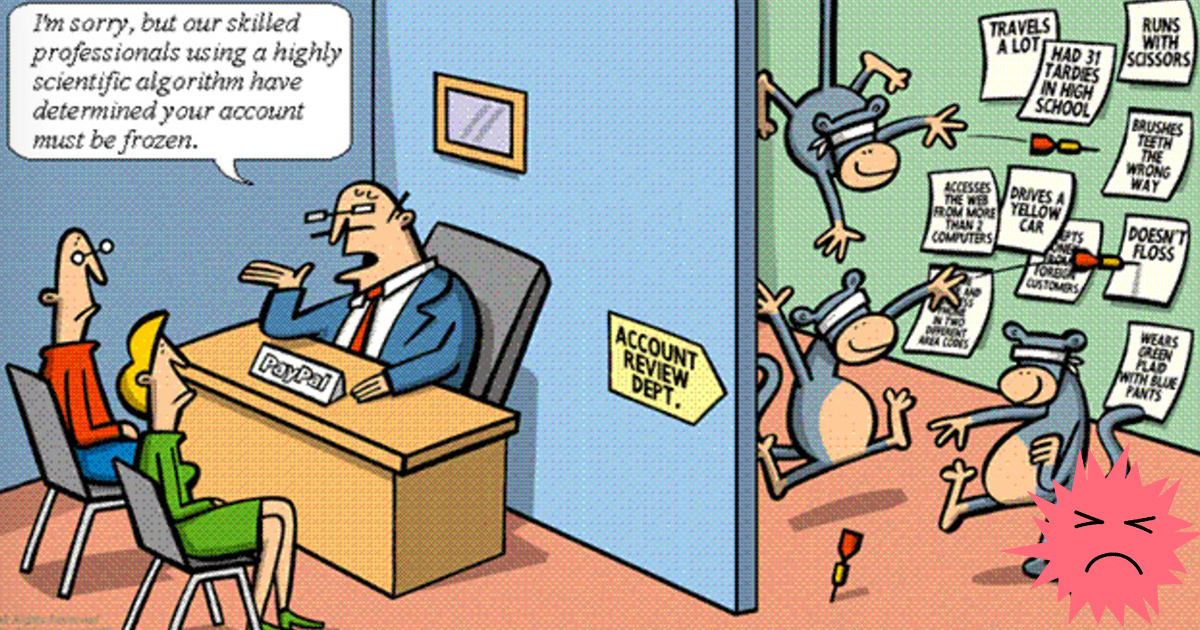

PayPal уже 20 лет блокирует аккаунты без объяснения причин

Кто-то помнит, как в начале 2000-х Сергей Голубицкий на страницах «Компьютерры» песочил платёжную систему PayPal за «массовое воровство денег со счетов клиентов». Компанию основал Максимилиан Левчин, американский миллионер, в прошлой жизни — выпускник киевской математической спецшколы, промышлявший...

4. Check Point SandBlast Agent Management Platform. Политика Data Protection. Deployment и Global Policy Settings

Добро пожаловать на четвёртую статью цикла о решении Check Point SandBlast Agent Management Platform. В предыдущих статьях (первая, вторая, третья) мы детально описали интерфейс и возможности веб-консоли управления, а также рассмотрели политику Threat Prevention и протестировали её на предмет...

[Перевод] Восторг безопасника — технология для шифрования образов контейнеров

На днях поступила интересная задачка — необходимо найти способ защитить исходные данные контейнера (читай: не иметь возможности прочитать, что лежит внутри), когда он остановлен. В голову сразу пришла мысль про шифрование, а пальцы начали набирать в гугле заветные слова. Пока разбирался в теме,...

Кто остановил шредер или как нужно было проходить квест с уничтожением сервера

Пару дней назад мы завершили одно из самых эмоционально-заряженных событий, которое нам повезло проводить в рамках блога — хакерскую онлайн-игру с уничтожением сервера. Результаты превзошли все наши ожидания: участники не просто приняли участие, а быстро организовались в слаженное коммьюнити из 620...

Книга «Ловушка для багов. Полевое руководство по веб-хакингу»

Привет, Хаброжители! «Чтобы чему-то научиться, надо применять знания на практике. Именно так мы освоили ремесло взлома» — Майкл Принс и Йоберт Абма, соучредители HackerOne. «Ловушка для багов» познакомит вас с белым хакингом — поиском уязвимостей в системе безопасности. Неважно, являетесь ли вы...

Подводные камни отечественного Remote Access VPN или как сделать стабильно

Ситуация Пользователи отечественных VPN решений жалуются на стабильность работы и удобство эксплуатации. Как инженер я ищу корень проблем пользователей. Отечественный VPN похож на кофе. Как вкус и аромат кофе зависят от таланта баристы, так и VPN решения требуют правильного приготовления. На...

Подводные камни отечественного Remote Access VPN или как сделать стабильно

Ситуация Пользователи отечественных VPN решений жалуются на стабильность работы и удобство эксплуатации. Как инженер я ищу корень проблем пользователей. Отечественный VPN похож на кофе. Как вкус и аромат кофе зависят от таланта баристы, так и VPN решения требуют правильного приготовления. На...

Эшелонированная защита. Fortinet & Flowmon Networks

В последнее время все больше компаний дозревают до эшелонированной защиты, когда одно решение защищает периметр сети, другое — оконечные станции, третье — постоянно мониторит сеть, обнаруживая аномалии, четвертое сканирует сеть на предмет незакрытых уязвимостей и так далее. Одновременно с этим...

Чуть сложнее, чем кажется: как атакует группировка TinyScouts

Какое-то время назад мы начали фиксировать попытки заражения инфраструктур наших заказчиков ранее не известным вредоносным ПО. Оно доставлялось пользователям через фишинговые рассылки, иногда посвященные второй волне коронавируса, а иногда – четко «заточенные» под атакуемую организацию и связанные...