HackTheBox. Прохождение Magic. Password spraying. Mysqldump и LPE через sysinfo

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье кидаем шелл в картинке, ищем учетные данные с помощью mysqldump и повышаем привилегии через sysinfo. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего...

HackTheBox. Прохождение Magic. Password spraying. Mysqldump и LPE через sysinfo

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье кидаем шелл в картинке, ищем учетные данные с помощью mysqldump и повышаем привилегии через sysinfo. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего...

Аутенти(фи?)кация

Некоторые термины, заимствуемые из английского, входят в русский язык с нарушением всех языковых правил. Характерный пример из 90-х — слово флуд, непохожее ни на транскрипцию [flʌd], ни на транслитерацию flood. Более свежий пример — биткоин: окончание -оин характерно для химических веществ (героин,...

Аутенти(фи?)кация

Некоторые термины, заимствуемые из английского, входят в русский язык с нарушением всех языковых правил. Характерный пример из 90-х — слово флуд, непохожее ни на транскрипцию [flʌd], ни на транслитерацию flood. Более свежий пример — биткоин: окончание -оин характерно для химических веществ (героин,...

Maltego Часть 6. «Дорогой, где ты был? Бегал!» (с)

Здравствуйте, дорогие друзья. Сегодня целью моей статьи будет разбор функционала связки Maltego + Social Links на предмет поиска по геолокации. Как это работает и что мы сможем применять в OSINT? Давайте разбираться. Читать дальше →...

[Перевод] Уязвимость Use-After-Free

Привет, хабр! В преддверии старта продвинутого курса «Реверс-инжиниринг» мы подготовили для вас еще один интересный перевод. Начнем! Предварительные требования: Уязвимость Off-By-One Понимание работы malloc в glibc Конфигурация виртуальной машины: Fedora 20 (x86) Что такое Use-After-Free (UaF)? Баг...

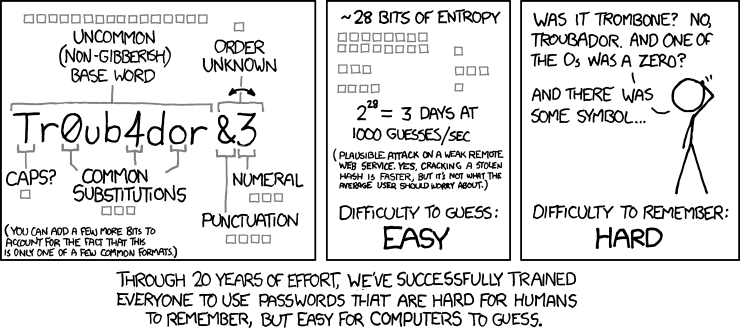

[Из песочницы] Новая версия ЧАВО для выбора паролей и правил создания систем аутентификации от NIST

Перевод наиболее интересных пунктов из FAQ для документа Digital Identity Guidelines от NIST (The National Institute of Standards and Technology) от 8 января 2020 года. Кому это может быть интересно? Всем пользователям компьютерных систем, кто хочет понимать причины по которым создаются те или иные...

[Из песочницы] Новая версия ЧАВО для выбора паролей и правил создания систем аутентификации от NIST

Перевод наиболее интересных пунктов из FAQ для документа Digital Identity Guidelines от NIST (The National Institute of Standards and Technology) от 8 января 2020 года. Кому это может быть интересно? Всем пользователям компьютерных систем, кто хочет понимать причины по которым создаются те или иные...

Битва за роутеры: как ботнеты делят сферы влияния

Киберпреступники захватывают маршрутизаторы, а затем используют их для продажи сервисов анонимизации, проксирования, организации DDoS-атак. Причём за владение зомби-устройствами сражаются сразу несколько ботнетов. О том, как проходит эта война, рассказывает новое исследование Trend Micro, и в этом...

Тайны файла подкачки pagefile.sys: полезные артефакты для компьютерного криминалиста

В одной крупной финансовой организации произошел неприятный инцидент: злоумышленники проникли в сеть и «пылесосили» всю критически важную информацию — копировали, а затем отправляли данные на свой удаленный ресурс. Криминалистов Group-IB призвали на помощь лишь спустя полгода после описываемых...

Как подружить ГОСТ Р 57580 и контейнерную виртуализацию. Ответ Центробанка (и наши соображения на этот счет)

Не так давно мы проводили очередную оценку соответствия требованиям ГОСТ Р 57580 (далее — просто ГОСТ). Клиент — компания, которая разрабатывает систему электронных платежей. Система серьезная: более 3 млн. клиентов, более 200 тыс. транзакций ежедневно. К информационной безопасности там относятся...

Новый релиз Acronis True Image 2021 — комплексная киберзащита и новые возможности

Привет, Хабр! У нас настало время очередного релиза Acronis True Image, нашего флагманского продукта для персональных пользователей. Версия 2021 года вышла действительно особенной, потому что она сочетает в себе и обширные возможности по защите данных, и новые средства для обеспечения безопасности...

Отношения. Часть II

Формальная теория моделирования использует алгебраические отношения, включая их в сигнатуры моделей алгебраических структур, которыми описывает реальные физические, технические объекты и процессы их функционирования. Эта публикация является продолжением предшествующей, прочтение которой желательно,...

Отношения. Часть II

Формальная теория моделирования использует алгебраические отношения, включая их в сигнатуры моделей алгебраических структур, которыми описывает реальные физические, технические объекты и процессы их функционирования. Эта публикация является продолжением предшествующей, прочтение которой желательно,...

Реализация ролевой модели доступа с использованием Row Level Security в PostgreSQL

Развитие темы Этюд по реализации Row Level Secutity в PostgreSQL и для развернутого ответа на комментарий. Использованная стратегия подразумевает использование концепции «Бизнес-логика в БД», что было чуть подробнее описано здесь — Этюд по реализация бизнес-логики на уровне хранимых функций...

Реверс-инжиниринг программ, поиск веб-уязвимостей и две недели в Сочи: чего ждать студентам от «Кибервызова»

В 70-х годах для взлома телефонных сетей использовался обыкновенный свисток, в 90-х Адриан Ламо взламывал банки через интернет, используя только возможности браузера. Мир кибербезопасности не стоит на месте, постоянно усложняется и остаётся одной из самых интересных и захватывающих сфер в IT....

Непрерывное тестирование безопасности и автоматическая оценка кибер-рисков с помощью платформы Cymulate

Непрерывное тестирование безопасности — это практика проверки, измерения и оптимизации эффективности мер безопасности на постоянной основе, с использованием инструментов автоматического тестирования для непрерывного выявления возникающих слабых мест и их оперативного исправления. Цель непрерывного...

Системы противодействия банковскому мошенничеству – что необходимо знать о решениях

Благодаря стремительному прогрессу в банковском секторе в направлении диджитализации и увеличения спектра банковских услуг, постоянно растет комфорт и расширяются возможности клиента. Но одновременно увеличиваются и риски, а соответственно и повышается уровень требований к обеспечению безопасности...