[Перевод] Как выбирать программное обеспечение для патчинга ядра Linux в реальном времени

Всем привет! В сентябре OTUS открывает набор на новый поток курса «Безопасность Linux». В связи с этим традиционно подготовили для вас перевод полезного материала. В 1991 году произошли два не связанных между собой события, каждое из которых предвещало две совершенно разных свободы: конец Холодной...

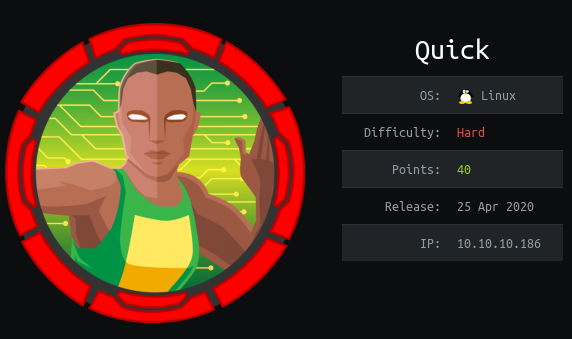

HackTheBox. Прохождение Quick. QUIC HTTP/3, XSLT инъекция, Race condition

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье разбираемся с подключением по QUIC HTTP/3, получаем RCE благодаря XSLT инъекции и используем технику Race Condition для получения приватного ключа пользователя. Подключение к лаборатории...

HackTheBox. Прохождение Quick. QUIC HTTP/3, XSLT инъекция, Race condition

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье разбираемся с подключением по QUIC HTTP/3, получаем RCE благодаря XSLT инъекции и используем технику Race Condition для получения приватного ключа пользователя. Подключение к лаборатории...

Сколько стоит коммерческая тайна

Здравствуйте! Я профессионально занимаюсь юридическими вопросами, связанными с коммерческой тайной. И считаю, что в информационной сфере мои знания могут помочь избежать различных неприятных ситуаций. В этой статье я хочу рассказать о защите коммерческой информации. На первый взгляд, эти вопросы...

Сколько стоит коммерческая тайна

Здравствуйте! Я профессионально занимаюсь юридическими вопросами, связанными с коммерческой тайной. И считаю, что в информационной сфере мои знания могут помочь избежать различных неприятных ситуаций. В этой статье я хочу рассказать о защите коммерческой информации. На первый взгляд, эти вопросы...

[Перевод] Руткиты на основе BIOS. Часть 3

Публикуем заключительную часть перевода, который был подготовлен в преддверии старта базового и продвинутого курсов «Реверс-инжиниринг». Читать первую часть Читать вторую часть Распаковка и патчинг BIOS Теперь, когда мы знаем как мы хотим внедрить руткит в BIOS, следующим шагом будет собственно...

[Перевод] Zoom так и не понял GDPR

Cookies — куки Практически каждый веб сайт знает, когда вы посещали его в последний раз. Веб-сайты держат вас авторизованными и напоминают вам про корзину с товарами и большинство пользователей воспринимает такое поведение как данность. Магия кастомизации и персонализации возможна благодаря...

[Перевод] Zoom так и не понял GDPR

Cookies — куки Практически каждый веб сайт знает, когда вы посещали его в последний раз. Веб-сайты держат вас авторизованными и напоминают вам про корзину с товарами и большинство пользователей воспринимает такое поведение как данность. Магия кастомизации и персонализации возможна благодаря...

[Перевод] 43 статистических факта про ИБ во время COVID-19

В январе 2020 года вспышка коронавируса начала привлекать внимание СМИ во всем мире. 11 марта 2020 года Всемирная организация здравоохранения объявила COVID-19 всемирной пандемией. С этого дня жизнь во всем мире изменилась. Оживленные улицы опустели, больничные койки стали переполнены, а бизнесмены...

[Перевод] 43 статистических факта про ИБ во время COVID-19

В январе 2020 года вспышка коронавируса начала привлекать внимание СМИ во всем мире. 11 марта 2020 года Всемирная организация здравоохранения объявила COVID-19 всемирной пандемией. С этого дня жизнь во всем мире изменилась. Оживленные улицы опустели, больничные койки стали переполнены, а бизнесмены...

5. NGFW для малого бизнеса. Облачное управление SMP

Приветствую читателей, в нашем цикле статей, который посвящен SMB Check Point, а именно модельному ряду 1500 серии. В первой части упоминалось о возможности управления вашими NGFW серии SMB с помощью облачного сервиса Security Management Portal (SMP). Наконец, пришло время рассказать о нем более...

История взлома одного интернет провайдера

Привет хабр! Сегодня речь пойдет о том, как были найдены уязвимости провайдере, скажем так: example.ua Ну чтож… Начнем! Первый этап: Анализ Для начала необходимо собрать как можно больше информации о нашей жертве. Ведь, как известно, все дыры не закроешь. Начнём с поиска возможных поддоменов и...

История взлома одного интернет провайдера

Привет хабр! Сегодня речь пойдет о том, как были найдены уязвимости провайдере, скажем так: example.ua Ну чтож… Начнем! Первый этап: Анализ Для начала необходимо собрать как можно больше информации о нашей жертве. Ведь, как известно, все дыры не закроешь. Начнём с поиска возможных поддоменов и...

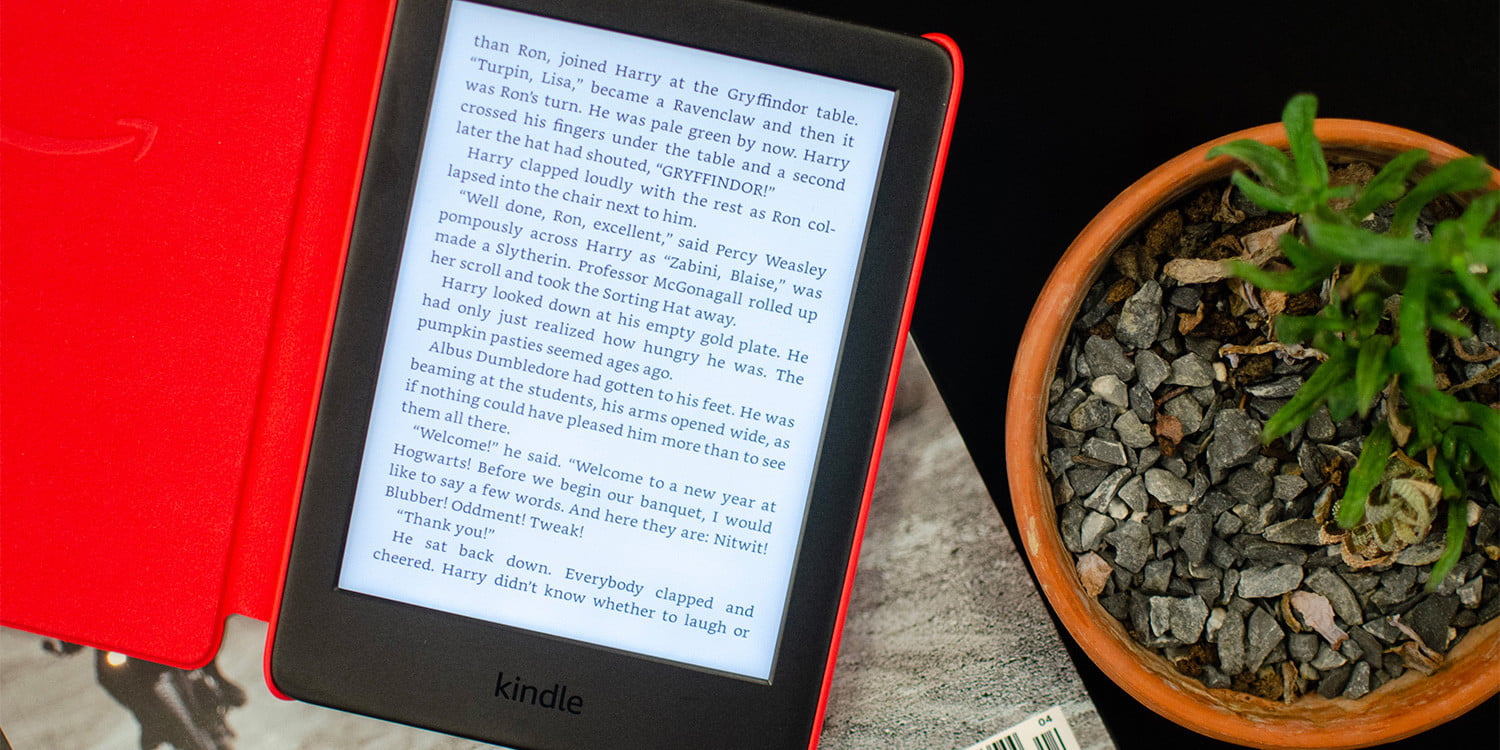

[Перевод] Kindle собирает подозрительно много информации

Я люблю читать и у меня есть несколько моделей Kindle, от самого первого до Paperwhite, они мне все нравятся. Однако, ввиду своей профессии, я привык следить за потенциальными угрозами. Технически, Амазон владеет контентом который вы просматриваете. Они даже могут отобрать его в любой момент. Было...

[Перевод] Kindle собирает подозрительно много информации

Я люблю читать и у меня есть несколько моделей Kindle, от самого первого до Paperwhite, они мне все нравятся. Однако, ввиду своей профессии, я привык следить за потенциальными угрозами. Технически, Амазон владеет контентом который вы просматриваете. Они даже могут отобрать его в любой момент. Было...

Железо проекта: как мы строили комнату с хакерским квестом

Пару недель назад мы провели онлайн-квест для хакеров: построили комнату, которую заполнили умными устройствами и запустили из нее YouTube-трансляцию. Игроки могли управлять IoT-девайсами с сайта игры; целью было найти запрятанное в комнате оружие (мощную лазерную указку), хакнуть его и устроить в...

[recovery mode] Спецификация ИБ в структуре ДОУ организации

Аннотация В статье рассматривается формирование политик по обработке и структурированию документационного обеспечения управления. Формирование политик выполняется на основании частной спецификации информационной безопасности организации. Процесс рассматривается с позиции системы управления...

[recovery mode] Спецификация ИБ в структуре ДОУ организации

Аннотация В статье рассматривается формирование политик по обработке и структурированию документационного обеспечения управления. Формирование политик выполняется на основании частной спецификации информационной безопасности организации. Процесс рассматривается с позиции системы управления...