Новое применение Captive Portal для проведения MiTM атак

Тема проведения Man in the Middle атаки в контексте Captive Portal стара как мир. Как правило ведется речь о поднятии фейковой беспроводной точки доступа с собственным Captive порталом. Сегодня я покажу совершенно другой вектор атаки, выходящий за грани WiFi и применимый в том числе и в проводных...

Новое применение Captive Portal для проведения MiTM атак

Тема проведения Man in the Middle атаки в контексте Captive Portal стара как мир. Как правило ведется речь о поднятии фейковой беспроводной точки доступа с собственным Captive порталом. Сегодня я покажу совершенно другой вектор атаки, выходящий за грани WiFi и применимый в том числе и в проводных...

[Перевод] Аутичный хакер: история Гэри Маккиннона

Всего несколько месяцев прошло после разрушительной террористической атаки на башни Всемирного торгового центра. Спецслужбы в режиме максимальной боевой готовности. И тут среди бела дня на компьютеры армии США приходит странное сообщение: «Ваша система безопасности — полный шлак. Меня зовут Соло. И...

[Перевод] Аутичный хакер: история Гэри Маккиннона

Всего несколько месяцев прошло после разрушительной террористической атаки на башни Всемирного торгового центра. Спецслужбы в режиме максимальной боевой готовности. И тут среди бела дня на компьютеры армии США приходит странное сообщение: «Ваша система безопасности — полный шлак. Меня зовут Соло. И...

Цифровая экосистема дома: как умные технологии управляют элитной недвижимостью

Представьте, что вы живёте в жилом комплексе, где всё автоматизировано и подстраивается под ваши запросы. Из одного приложения можно заказать ужин, настроить сигнализацию, вызвать клининг или сделать так, чтобы ваши друзья, приходя в гости, могли открывать двери, загадочно посмотрев в камеру. А...

Цифровая экосистема дома: как умные технологии управляют элитной недвижимостью

Представьте, что вы живёте в жилом комплексе, где всё автоматизировано и подстраивается под ваши запросы. Из одного приложения можно заказать ужин, настроить сигнализацию, вызвать клининг или сделать так, чтобы ваши друзья, приходя в гости, могли открывать двери, загадочно посмотрев в камеру. А...

Картирование цифровых прав, часть III. Право на анонимность

TL;DR: Эксперты делятся видением проблем в России, связанными с цифровым правом на анонимность. 12 и 13 сентября Теплица социальных технологий и РосКомСвобода проводят хакатон по цифровому гражданству и цифровым правам demhack.ru. В преддверии мероприятия организаторы публикуют вторую статью,...

Картирование цифровых прав, часть III. Право на анонимность

TL;DR: Эксперты делятся видением проблем в России, связанными с цифровым правом на анонимность. 12 и 13 сентября Теплица социальных технологий и РосКомСвобода проводят хакатон по цифровому гражданству и цифровым правам demhack.ru. В преддверии мероприятия организаторы публикуют вторую статью,...

CTF. Пароли в Firefox. Пароль Android. Атака Bit-Flipping. Решение задач с r0от-мi Crypto. Часть 3

В данной статье ломаем шифры перестановки и Виженера, расшифруем сохраненный в браузере Mozilla Firefox пароль, расправляемся с блокировкой Android и разбираемся с атакой Bit-Flipping. Предыдущие части: Часть 1 — Кодировки, шифр сдвига, брут хешей и создание картинки с помощью PIL python. Часть 2 —...

CTF. Пароли в Firefox. Пароль Android. Атака Bit-Flipping. Решение задач с r0от-мi Crypto. Часть 3

В данной статье ломаем шифры перестановки и Виженера, расшифруем сохраненный в браузере Mozilla Firefox пароль, расправляемся с блокировкой Android и разбираемся с атакой Bit-Flipping. Предыдущие части: Часть 1 — Кодировки, шифр сдвига, брут хешей и создание картинки с помощью PIL python. Часть 2 —...

The world is sick: mass surveillance

How much does your privacy cost? Your medical information, your home address? How much is your browsing and search history? You might have never thought about that. Читать дальше →...

The world is sick: mass surveillance

How much does your privacy cost? Your medical information, your home address? How much is your browsing and search history? You might have never thought about that. Читать дальше →...

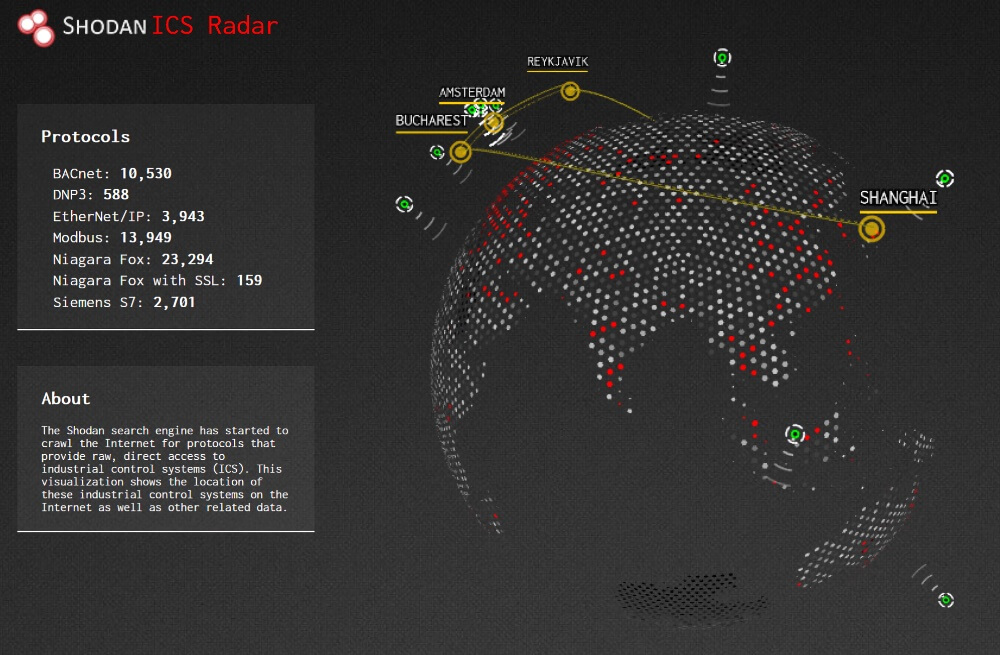

Shodan — темный близнец Google

Источник S in IoT stands for SecurityПро Shodan уже не раз писали, в том числе и здесь. Я хочу предложить еще раз пробежаться по возможностям этого замечательного инструмента и принципам его работы. Сразу хочу оговориться, ситуация с этим поисковиком вполне классическая для исследователей" в...

Shodan — темный близнец Google

Источник S in IoT stands for SecurityПро Shodan уже не раз писали, в том числе и здесь. Я хочу предложить еще раз пробежаться по возможностям этого замечательного инструмента и принципам его работы. Сразу хочу оговориться, ситуация с этим поисковиком вполне классическая для исследователей" в...

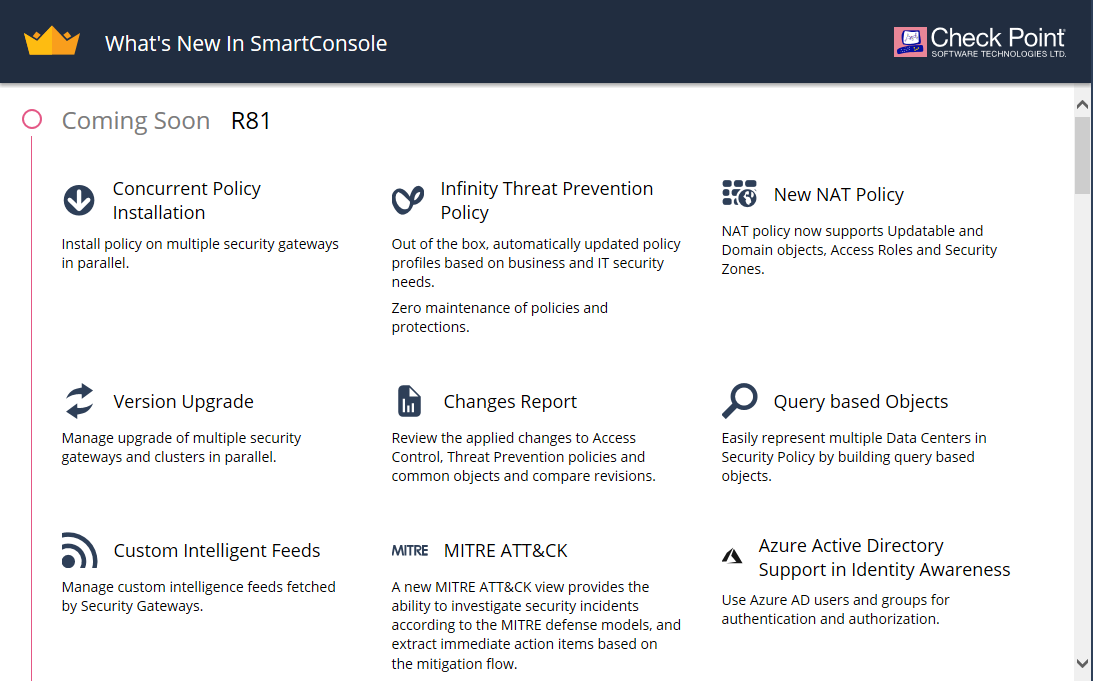

Check Point Gaia R81 теперь EA. Первый взгляд

Новая версии Gaia R81 была опубликована в ранний доступ (EA). Ранее можно было ознакомиться с планируемыми новшествами в release notes. Теперь же у нас появилась возможность посмотреть на это в реальной жизни. Для этого была собрана стандартная схема с выделенным сервером управления и шлюзом....

Check Point Gaia R81 теперь EA. Первый взгляд

Новая версии Gaia R81 была опубликована в ранний доступ (EA). Ранее можно было ознакомиться с планируемыми новшествами в release notes. Теперь же у нас появилась возможность посмотреть на это в реальной жизни. Для этого была собрана стандартная схема с выделенным сервером управления и шлюзом....

Mozilla: пользователя можно идентифицировать по посещению предпочитаемых сайтов с точностью в 99%

Сотрудники компании Mozilla изучили возможность идентификации пользователей на основании журнала посещений различных сайтов. Журнал могут видеть посторонние лица или же разные сервисы и сайты. В ходе исследования представители Mozilla изучили профили примерно 52 000 пользователей браузера Firefox,...

Mozilla: пользователя можно идентифицировать по посещению предпочитаемых сайтов с точностью в 99%

Сотрудники компании Mozilla изучили возможность идентификации пользователей на основании журнала посещений различных сайтов. Журнал могут видеть посторонние лица или же разные сервисы и сайты. В ходе исследования представители Mozilla изучили профили примерно 52 000 пользователей браузера Firefox,...