Лучшие практики при написании безопасного Dockerfile

В данной статье мы рассмотрим небезопасные варианты написания собственного Dockerfile, а также лучшие практики, включая работу с секретами и встраивание инструментов статического анализа. Тем не менее для написания безопасного Dockerfile наличия документа с лучшими практиками мало. В первую очередь...

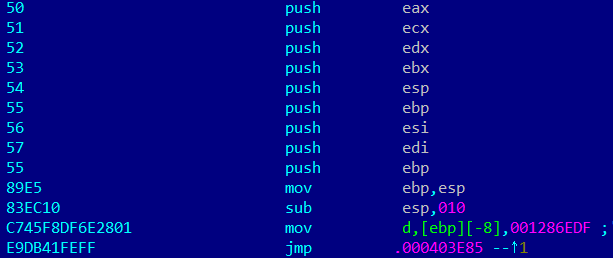

Blackrota, самый обфусцированный backdoor, написанный на Go

Самый обфусцированный ELF вредонос на Go, который мы встречали на сегодняшний день. Предисловие Недавно, вредоносный бэкдор, написанный на Go, который эксплуатировал уязвимость несанкционированного доступа в Docker Remote API, был пойман на Honeypot Anglerfish. Мы назвали его Blackrota, так как его...

Анонс: Ломаем приложение в Docker и строим безопасный пайплайн в Gitlab

20 ноября пройдет ежегодная конференция Archdays, где мы c Пашей Канн в рамках демонстрации покажем пример того, как может быть взломано приложение в Docker и как с нуля собрать пайлпайн с проверками безопасности на базе GitLab CI. Взлом будет проходить в соответствии с инструкцией репозитория...

[Из песочницы] Способы и примеры внедрения утилит для проверки безопасности Docker

Привет, Хабр! В современной реальности из-за возрастающей роли контейнеризации в процессах разработки не на последнем месте стоит вопрос обеспечения безопасности различных этапов и сущностей, связанных с контейнерами. Осуществление проверок в ручном режиме является трудоёмким занятием, поэтому было...

От Threat Modeling до безопасности AWS: 50+ open-source инструментов для выстраивания безопасности DevOps

Привет, Хабр! Я консультант по информационной безопасности в Swordfish Security по части выстраивания безопасного DevOps для наших заказчиков. Я слежу за тем, как развивается тенденция развития компаний в сторону DevSecOps в мире, пытаюсь транслировать самые интересные практики в русскоговорящее...

Security Week 17: последствия атаки на Linux-серверы

На прошлой неделе было опубликовано интересное исследование об атаках на Unix-подобные системы. В нем описано создание ханипота из Docker-контейнера (новость, исходная статья Akamai). Docker было использовать не обязательно, ведь поведение «ботоводов» из отчета ничем не отличается от атаки на любую...

[Из песочницы] Превращение Synology NAS в игровой сервер

Приветствую! И так, по всем известным причинам приходится больше время проводить дома перед монитором. При таком положении дел приходится вспоминать дела давно минувших дней. Как уже ясно из названия этой статьи, речь пойдет о настройке Synology NAS в роли игрового сервера. Achtung — в статье много...

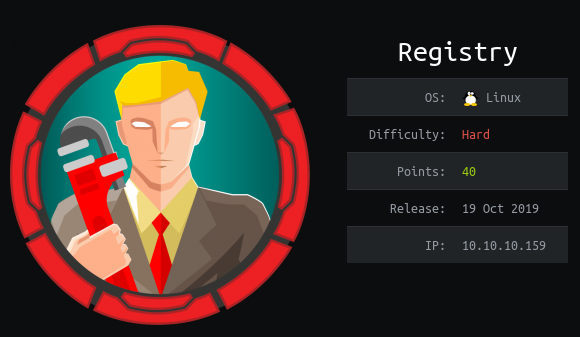

Hack The Box. Прохождение Registry. Docker, RCE в CMS Bolt и Restic

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье повозимся с docker regisrty, эксплуатируем RCE в CMS Bolt, а повышаем привилегии с помощью программы для резервного копирования...

Ловушки для хакера. Обнаруживаем взлом на раннем этапе с помощью Canarytokens

До изобретения газоанализаторов шахтеры брали c собой в шахту канарейку. Из-за маленького организма и быстрого обмена веществ, птицы намного раньше реагировали на опасные газы в воздухе и предупреждали шахтеров. Отсюда появился термин Свидетельство канарейки Что если вас уже давно взломали, а вы об...

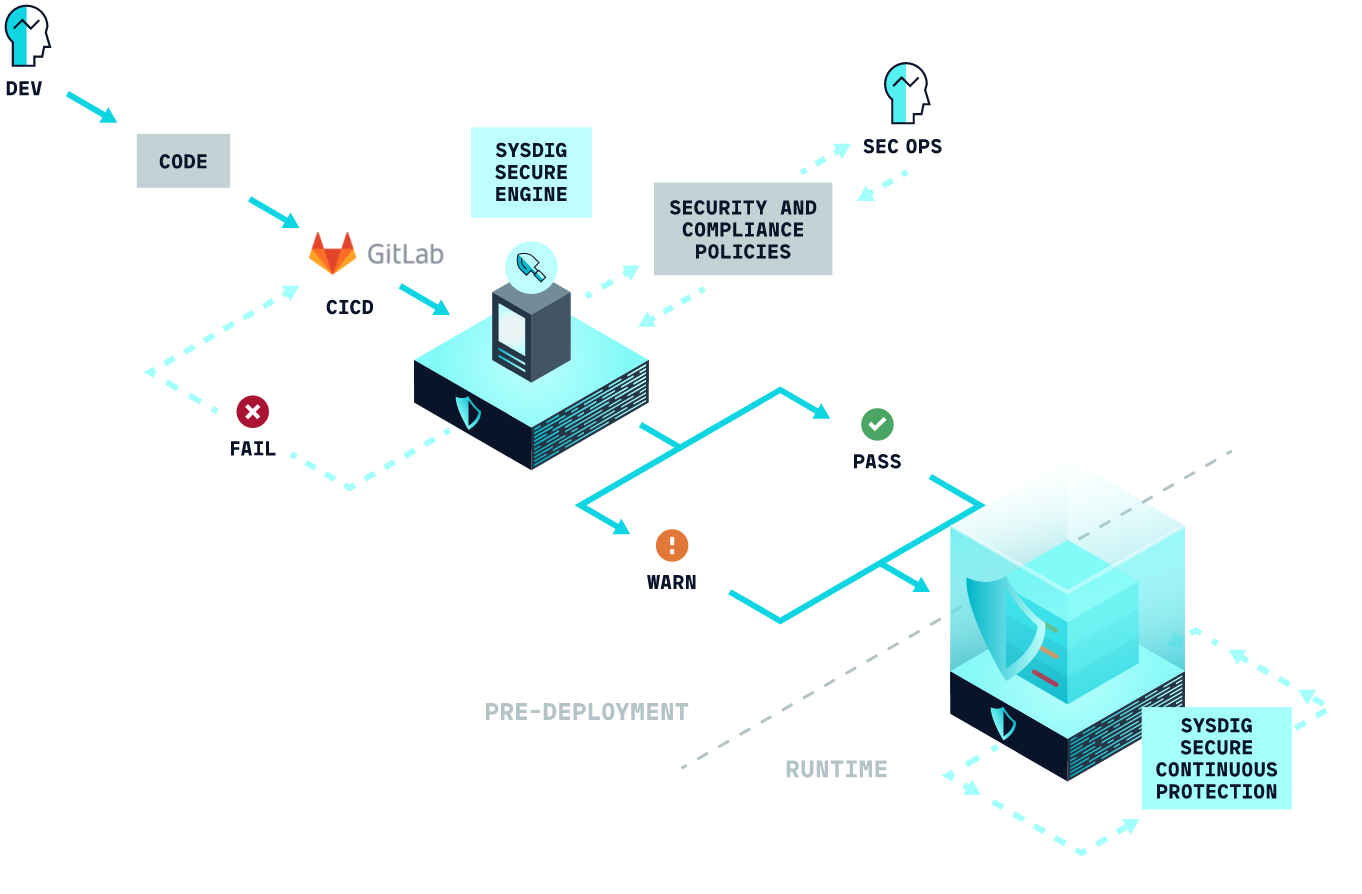

[Перевод] Проверка образов с помощью Gitlab CI/CD

Всем привет, в преддверии старта курса «CI/CD на AWS, Azure и Gitlab» подготовили перевод интересного материала. В этой статье мы поговорим о том, как проверять образы контейнеров на платформе Gitlab CI/CD с помощью Sysdig Secure. Образы контейнеров, которые не соответствуют политикам безопасности,...

Security Week 08: вирусы возвращаются

При обсуждении компьютерных угроз «вирусом» часто называют любую вредоносную программу, но это не совсем правильно. Классический вирус — это феномен доинтернетной эпохи, когда информация передавалась между компьютерами в основном на дискетах, и для распространения вредоносного кода требовалось...

[Перевод] 10 практических рекомендаций по безопасности образов Docker. Часть 2

Перевод статьи подготовлен специально для студентов курса «Безопасность Linux». Читать первую часть 5. Не оставляйте чувствительные данные в образах Docker Иногда при создании приложения внутри образа Docker вам нужны такие секретные данные, как приватный SSH-ключ для извлечения кода из приватного...

[Перевод] 10 практических рекомендаций по безопасности образов Docker. Часть 1

Перевод статьи подготовлен специально для студентов курса «Безопасность Linux». В этой статье мы хотели бы сосредоточиться на Docker и обсудить советы и рекомендации, которые обеспечивают более безопасный и качественный процесс обработки образов Docker. Итак, начнем с нашего списка из 10...

[recovery mode] Играем в ящик

Много лет назад, когда мне впервые пришлось обучать молодых специалистов работе с Active Directory, я с тоской подсчитывал, какие вычислительные мощности мне потребуются от обучающего центра. Это было то далекое время, когда виртуализация еще только начала покорять IT. Я в столбик складывал...

Запускаем OpenVPN в Докере за 2 секунды

Привет, хабровчане! Сталкивались ли вы когда-либо с ситуацией, когда очень хотелось бы виртуально перенестись в другой город, страну или на другой континет? У меня такая необходимость возникает достаточно часто, поэтому возможность иметь свой VPN сервер, который можно запусть где угодно, за пару...

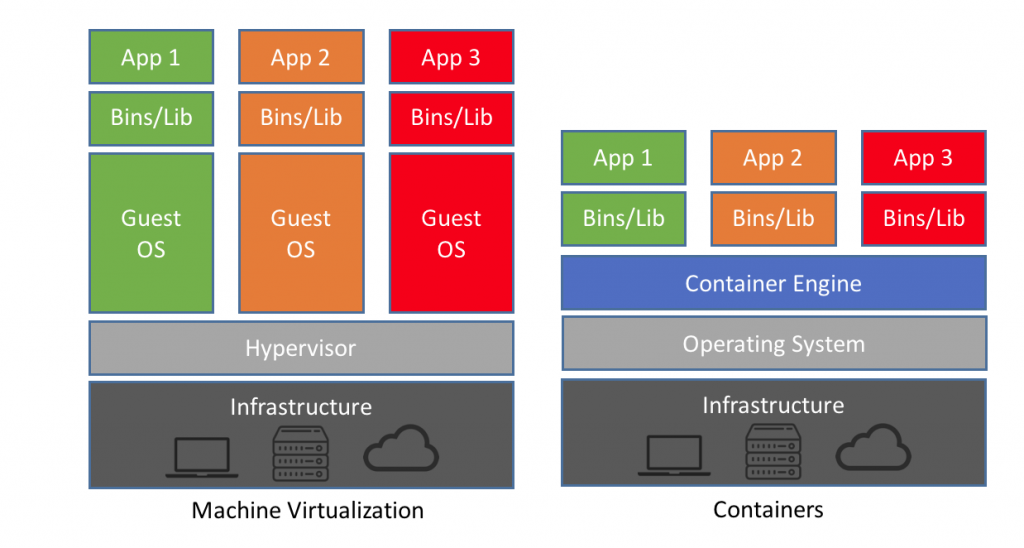

[Перевод] Как сделать контейнеры еще более изолированными: обзор контейнерных sandbox-технологий

Несмотря на то, что большая часть ИТ-индустрии внедряет инфраструктурные решения на базе контейнеров и облачных решений, необходимо понимать и ограничения этих технологий. Традиционно Docker, Linux Containers (LXC) и Rocket (rkt) не являются по-настоящему изолированными, поскольку в своей работе...

DockerHub взломан

Несколько часов назад некоторым пользователям DockerHub разослали письма следующего содержания: «В четверг, 25 апреля 2019 года, мы обнаружили несанкционированный доступ к одной из баз данных DockerHub, в которой хранится часть нефинансовых данных пользователей. После обнаружения мы сразу же...

Пользователь в Docker

Андрей Копылов, наш технический директор, любит, активно использует и пропагандирует Docker. В новой статье он рассказывает, как создать пользователей в Docker. Правильная работа с ними, почему пользователей нельзя оставлять с root правами и, как решить задачу несовпадения индикаторов в Dockerfile....

Далее