Половина компьютеров промышленных предприятий РФ в 2018 году подвергались хакерским атакам

По данным «Лаборатории Касперского» около половины компьютеров российской промышленности столкнулись с киберугрозами в 2018 году, о чем сообщают «Ведомости». Причина — рост интереса киберпреступников к индустриальными предприятиям, а также не слишком высокая активность самих предприятий в плане...

10 вопросов руководителю мобильной разработки «Лаборатории Касперского»: «Не надо сразу бросаться строить подводную лодку»

На место героя рубрики «10 вопросов программисту» Виктор Яблоков подходит как нельзя лучше, хотя, по его собственному признанию, давно не кодит— за вычетом SQL-запросов и скриптов для автоматизации работы с продуктовой аналитикой, зато в своё время писал 3D-игры под наладонники и занимался...

Роскачество опубликовало список лучших смартфонов 2018 года

На днях Роскачество опубликовало обновленных рейтинг лучших смартфонов года. Рейтинг составляется по результату испытаний, в них принимали участие 13 новинок. Первые три позиции по-прежнему занимают Samsung Galaxy Note 9, iPhone XS Max и iPhone XS. С 7-го на 9-е место опустился смартфон Galaxy S8+...

Светодиодные лампы с/из Украины

Международные бренды, выпускающие светодиодные лампы, можно пересчитать на пальцах одной руки, но в каждой стране есть множество локальных брендов. Большинство ламп, которые я протестировал на Lamptest.ru, продаются только в России, но сайтом пользуются и в других странах. Михаил Рыбинцев смог...

В исходном коде файлов PlayStation Classic найдены десятки названий игр не из основного списка и скрытое меню

На Хабре уже несколько раз публиковались новости и статьи о портативной консоли PlayStation Classic, которая, как рассчитывают в Sony, найдет своих покупателей среди ностальгирующих геймеров. У Sony есть основания так считать, поскольку опыт Nintendo показывает, что желающих приобрести инкарнацию...

Осеннее обострение: как хакеры из RTM устроили масштабную атаку на банки и предприятия от лица госучреждений

Этой осенью Group-IB зафиксировала массовую вредоносную рассылку по финансовым учреждениям и предприятиям. Злоумышленники отправили более 11 000 писем с фейковых почтовых адресов российских госучреждений — все они содержали троян RTM, предназначенный для кражи денег из сервисов дистанционного...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 19: «Анонимные сети», часть 3 (лекция от создателя сети Tor)

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Держите ключи отдельно от замков

Я начинаю небольшой цикл статей об очевидных решениях, которые почему-то часто игнорируются разработчиками, хотя лежат на поверхности. В этой статье речь пойдет о безопасности в модулях администрирования и прочих внутренних модулях WEB-проектов. Классической проблемой WEB-ресурса является...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 19: «Анонимные сети», часть 2 (лекция от создателя сети Tor)

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Хакеры из группировки APT28 атаковали email-ящики сотен сотрудников министерств Чехии

Изображение: Unsplash Согласно отчету Службы безопасности информации Чехии, в 2016-2017 годах члены кибергруппировки APT28 (также известна как Sofacy, Fancy Bear и пр.) провела успешный взлом информационных систем министерства иностранных дел Чешской Республики. Жертвами атаки также стали...

Как прокачать свою карьеру через GitHub

GitHub – крупнейшая библиотека, созданная разработчиками для разработчиков. Главная прелесть хостинга в его идеологии: отдавать также легко, как и получать. Здесь можно найти самые разные IT-проекты как легальные, так и не совсем. Пользуясь открытостью, кто-то роется в исходниках в корыстных целях...

Опасное приглашение, или Как работает боевая нагрузка к фишинговому письму

Недавно специалисты PT ESC обнаружили документ формата Publisher с названием «Приглашение 29–30 ноября 2018.pub» (1edd5b6a02ec82cec381c1a1ec74a67e). В этом материале мы расскажем, как обычный с виду документ превращается в троян, позволяющий злоумышленнику захватывать изображение с веб-камер,...

Забираем почту без sms и регистрации

Не прошло и месяца, как мы решили, что пора написать статьи по итогу наших выступлений на OFFZONE-2018. Первая статья будет исполнена по мотивам доклада с FastTrack «MS Exchange Relay attack without sms and registration». При проведении RedTeam использование фишинга является обязательным – можно...

Встречаем Яндекс.Телефон — теперь официально

Представляем Яндекс.Телефон — это первый смартфон, который объединяет привычные приложения Яндекса в единую экосистему, в центре которой находится Алиса. Сегодня мы расскажем читателям Хабра, почему тесная связь с «железом» так важна для любого голосового помощника. Мы объясним, чем определитель...

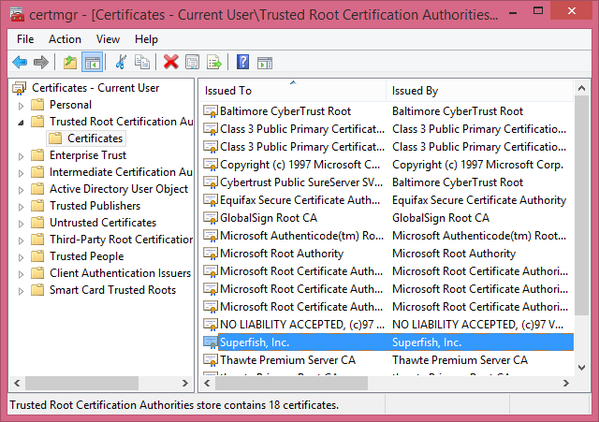

Lenovo заплатит владельцам ноутбуков компенсацию $8,3 млн за установку зловреда Superfish

CA-сертификат Superfish в хранилище ключей Windows В феврале 2015 года компанию Lenovo уличили в установке на ноутбуки вредоносной программы VisualDiscovery, разработанной Superfish. При подробном рассмотрении это оказался типичный зловред, который прослушивает трафик, анализирует поисковые запросы...

Трафик в конце туннеля или DNS в пентесте

Привет! В ходе проектов по тестированию на проникновение мы нередко сталкиваемся с жестко сегментированными сетями, практически полностью изолированными от внешнего мира. Порой, для решения данной проблемы требуется пробросить трафик через единственно доступный протокол — DNS. В этой статье мы...

Kali Linux для начинающих

14 декабря будет запущена новая «Test lab» — лаборатория тестирования на проникновение, имитирующая работу реальной корпоративной сети, в которой каждый желающий сможет проверить свои навыки тестирования на проникновение. Поскольку порог вхождения для выполнения всех заданий лаборатории достаточно...

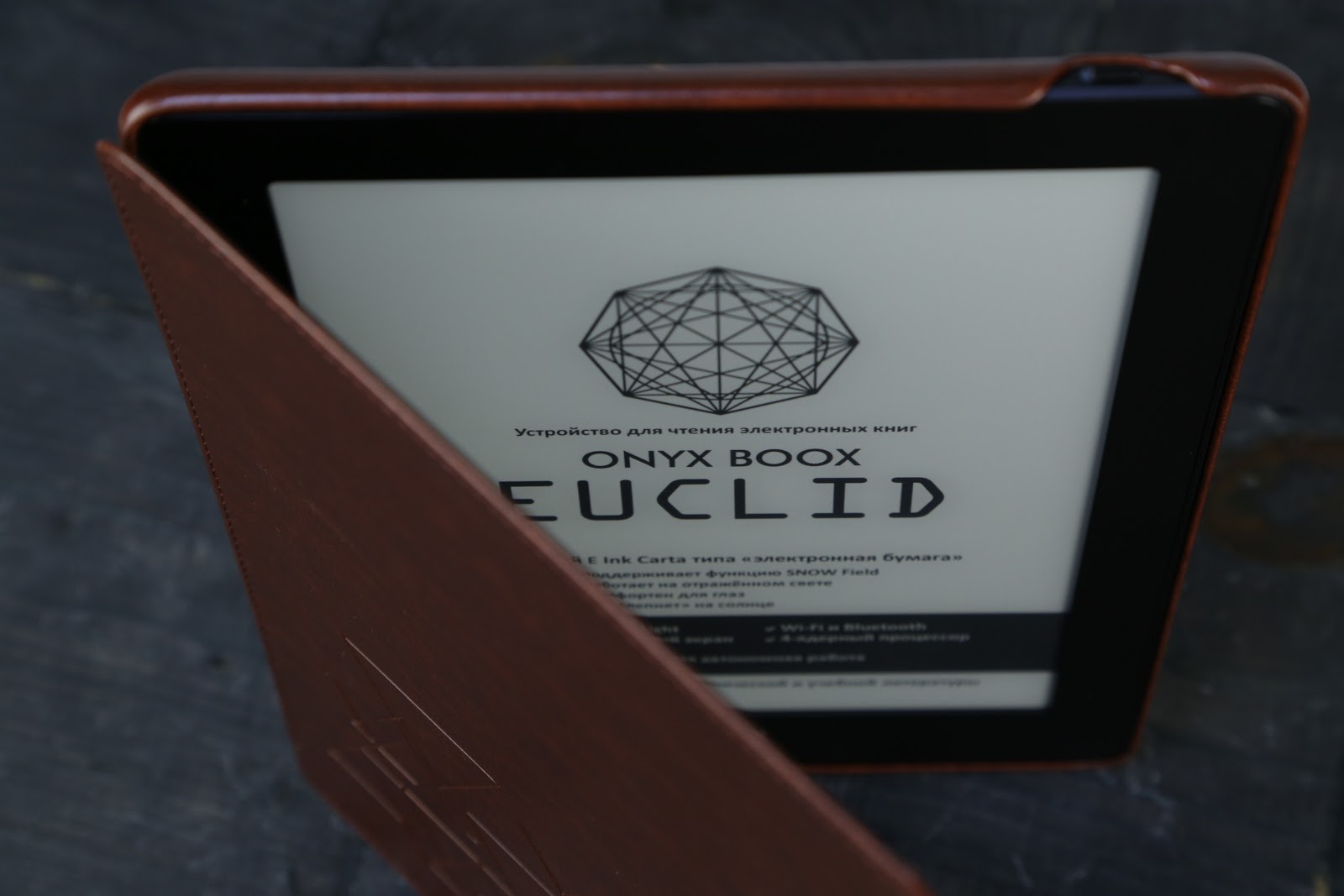

Когда теорема стала аксиомой: обзор ONYX BOOX Euclid

Как древнегреческого геометра Евклида спросили: — Что бы ты предпочёл — два целых яблока или четыре половинки? — Конечно, четыре половинки. — А почему? Это ведь одно и то же. — Отнюдь. Выбирая два целых яблока, как я узнаю, червивые они или нет? Привет Хабр! Ну что ж, в полку электронных книг...