[Перевод] Конференция DEFCON 22. Эндрю «Зоз» Брукс. Не облажайся! Часть 2

Конференция DEFCON 22. Эндрю «Зоз» Брукс. Не облажайся! Часть 1 Используйте Opsec 24 часа в день 7 дней в неделю. Вы видите скриншот из чата на Reddit с Сабу, уже после того, как он стал стукачём, в котором он советует собеседнику использовать Opsec 24/7. Так что если «друзья» захотят вас утопить,...

Надел наушники и погиб: разбираемся со странной смертью школьника в Рембау

6 декабря The Sun сообщили о трагическом происшествии в Малайзии. Шестнадцатилетний школьник Мухаммед Захарин был найден дома мертвым, в его ушах были наушники, подключенные к смартфону. По результатам вскрытия, подросток скончался от электротравмы. Прочитав эту новость, многие пользователи приняли...

Exploit Wednesday декабрь 2018: на тесты новых патчей времени в обрез – погнали…

Вчера, во вторник приблизительно в 22.00 по Москве Microsoft выкатил патчи от новых уязвимостей, тем самым дав старт ежемесячной гонке между администраторами по безопасности и злоумышленниками. Пока первые проверяют, не уронит ли установка обновлений критичные бизнес-сервера в синий экран, вторые...

Вебинар Group-IB «Intelligence-driven SOC и можно ли без него обойтись?»

Cпециалисты отдела мониторинга и реагирования на инциденты Group-IB, международной компании, специализирующейся на предотвращении кибератак, подготовили вебинар на тему «Intelligence-driven SOC и можно ли без него обойтись?». Вебинар начнется 18-го декабря 2018 года в 11:00 (МСК), проведет его...

Человеческий фактор в компании: это опасно?

Изначально понятие человеческого фактора пришло в мир из военного дела и авиации — все мы знаем примеры его влияния на ход событий в мировой истории. Но всё чаще и чаще на расплывчатую формулировку «да это человеческий фактор» списывают косяки в бизнесе. Утечка данных? Человеческий фактор. Ошибка в...

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Часть 5

Часть 5. Обход защиты (Defense Evasion) Предыдущие части: Часть 1. Получение первоначального доступа Часть 2. Выполнение Часть 3. Закрепление Часть 4. Повышение привилегий В разделе «Обход защиты» описываются техники, с помощью которых злоумышленник может скрыть вредоносную активность и...

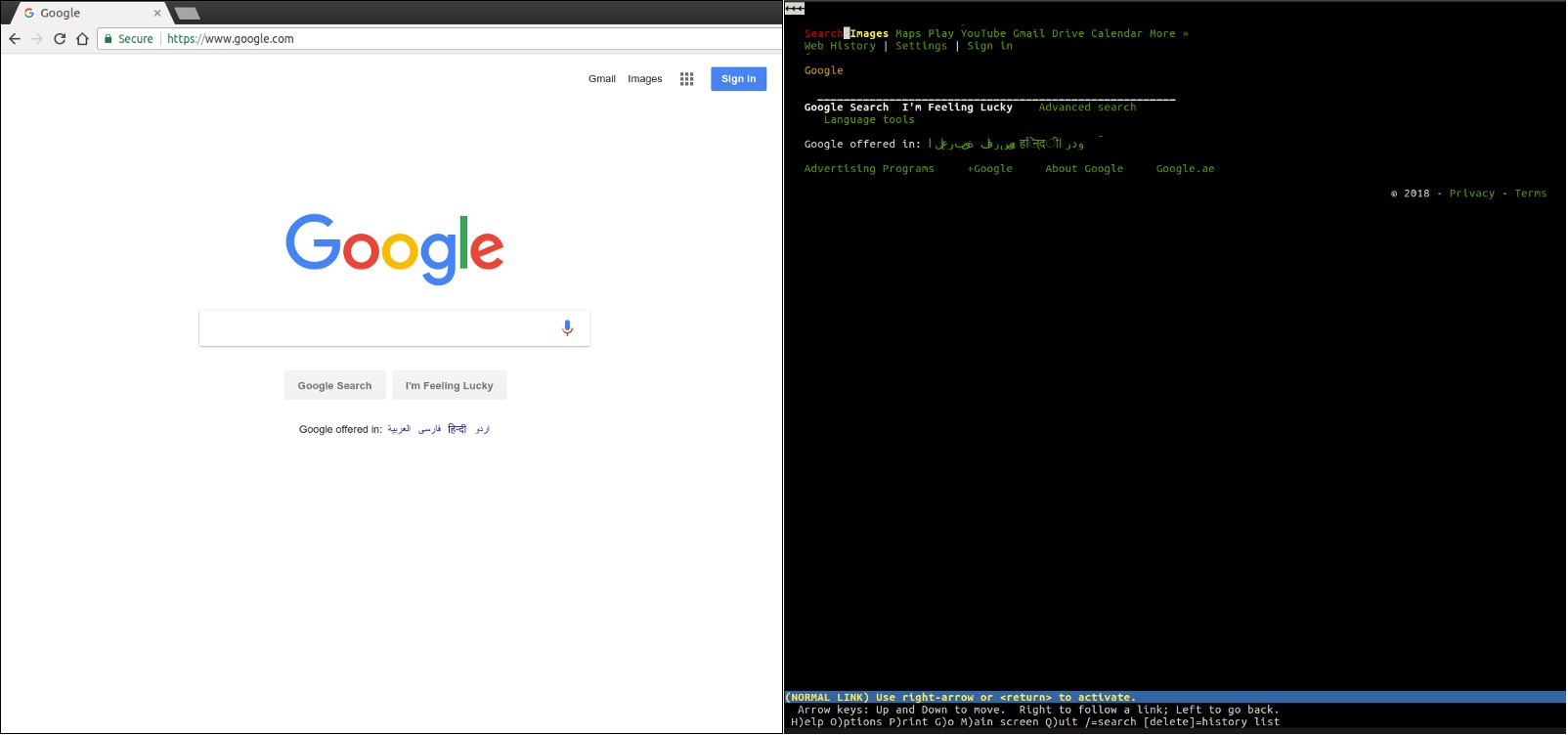

[Перевод] Как работают браузеры — введение в безопасность веб-приложений

Давайте начнем серию статей по безопасности веб-приложений с объяснением того, что делают браузеры и как именно они это делают. Поскольку большинство ваших клиентов будут взаимодействовать с вашим веб-приложением через браузеры, необходимо понимать основы функционирования этих замечательных...

Первая хорошая лампочка с Aliexpress

Почти все светодиодные лампы, которые можно купить на Aliexpress, очень плохие: у многих недопустимая пульсация света, низкий индекс цветопередачи, зачастую реальная мощность и световой поток в пять раз меньше обещанных. Я уже был уверен, что на Али хороших ламп нет вообще, но исключение всё же...

Динамическое тестирование Андроид приложений

Динамическое тестирование проводится с целью выявить уязвимости по время функционирования приложения. В данной статье хочу поделиться нескольким способамии тестирования приложения под Андроид. Также покажу как конфигурировать и настраивать оборудование. Кому интересно, добро пожаловать под кат....

Усталость от одноразовых вещей. Или ода А.С. Макаренко

Тот, кто прочтет заглавие, первым делом, наверное, подумает, а при чем тут вообще Макаренко (кому лень лезть в Википедию – это известнейший в мире (!) советский педагог). Огорчу, узнать это получится только, дочитав статью как минимум до середины. Такое вот предисловие. Вынудил меня написать эту...

Расследование инцидентов ИБ со StaffCop Enterprise 4.4

Здравствуйте! Меня зовут Роман Франк, я являюсь специалистом в области информационной безопасности. Еще недавно я работал в крупной компании в отделе безопасности (техническая защита). У меня было 2 проблемы: не было нормальных современных технических средств защиты и денег на безопасность в...

[Из песочницы] Лучшая OS для безопасности: сравнение титанов

Операционных систем для достижения анонимности и безопасности пруд пруди, но действительно стоящих, не так много. Предлагаю разобраться в вопросе выбора лучшей системы готовой решить любые задачи. Поехали! Читать дальше →...

[Перевод] Ботнеты и их типы: что известно в 2018 году

Мы постоянно используем Интернет, чтобы управлять своими цифровыми устройствами в работе и трансляции жизни в социальные сети. Наряду с нашим подключением к Интернету появляется связь с такими побочными эффектами, как вирусы, спам, хакерские атаки и цифровое мошенничество. Количество фишинговых...

[Перевод] Как закодировать секретное сообщение в отпечатке пальца

Отпечатки пальцев перестали быть просто способом идентификации людей – теперь их можно использовать для передачи личных сообщений Анализ отпечатков пальцев, найденных на месте преступления – классический способ опознания преступника, случайно оставившего свою уникальную подпись. Но что, если бы...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 20: «Безопасность мобильных телефонов», часть 2

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Чек-лист по настройкам безопасности Check Point

Относительно недавно мы опубликовали в открытый доступ мини-курс "Check Point на максимум". Там мы попытались вкратце и с примерами рассмотреть самые частые ошибки в конфигурации Check Point с точки зрения ИБ. По сути мы рассказали чем плохи настройки по умолчанию и каким образом «закрутить гайки»....

[Перевод] Непривилегированные пользователи Linux с UID> INT_MAX могут выполнить любую команду

Присядьте, у меня есть новость, которая вас сейчас шокирует… В операционных системах Linux есть неприкрытая уязвимость, позволяющая пользователю с низкими привилегиями санкционировано выполнить любую команду systemctl (и даже стать root — прим. переводчика), если его UID больше 2147483647. Читать...

Уязвимость в API Google+ раскрывала приватные данные 52,5 млн. пользователей

В октябре, на канале Утечки информации, я писал про то, что Google обнаружили в своей социальной сети Google+ потенциальную утечку данных 500 тыс. пользователей. А сегодня Google заявили, что они обнаружили еще одну уязвимость в API Google+, которая могла привести к утечке данных 52,5 млн....