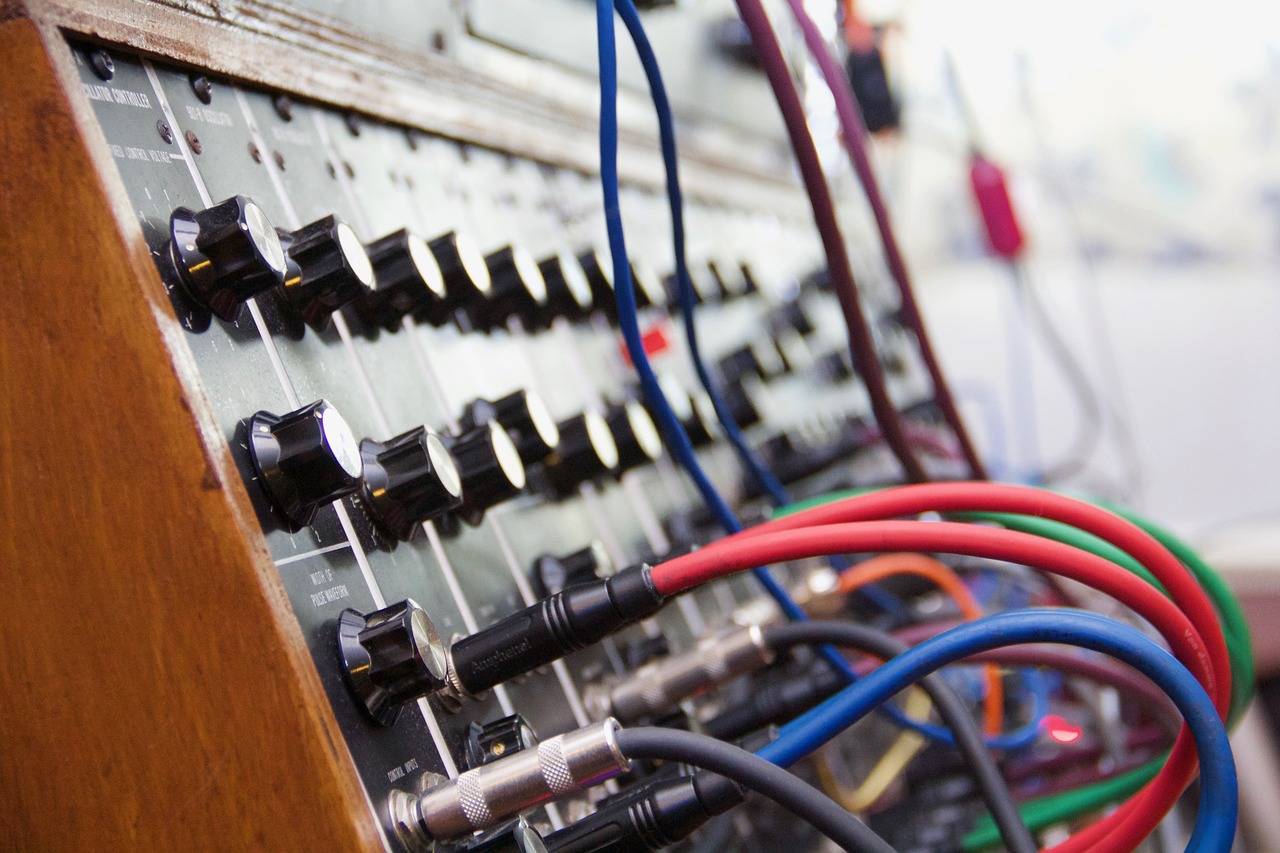

Восемь аудиотехнологий и аудиогаджетов, которые попадут в зал славы TECnology в 2019 году

Четырнадцать лет назад организаторы TEC Awards — премии за достижения в сфере аудиотехологий — учредили зал славы TECnology. Первыми в него вошли такие изобретения, как цилиндр Эдисона и граммофон. С тех пор список ежегодно пополняется. Представители премии уже объявили «новинки» 2019 года. В их...

Стреляем в ногу, обрабатывая входные данные

Связующее звено сегодняшней статьи отличается от обычного. Это не один проект, для которого был проведён анализ исходного кода, а ряд срабатываний одного и того же диагностического правила в нескольких разных проектах. В чём здесь интерес? В том, что некоторые из рассмотренных фрагментов кода...

Применение литий-ионных батарей в однофазных ИБП

Литий-ионные батареи в однофазных ИБП Последние несколько лет литий-ионные аккумуляторы набирают популярность. По данным Bloomberg New Energy Finance, к 2025 году они будут использоваться в 40% центров обработки данных. На них будет приходится 5,6 ГВт⋅ч резервируемых мощностей. Так что...

Новые светодиодные лампы Diall

Недавно я протестировал 46 ламп Diall и написал обзор (habr.com/company/lamptest/blog/427459), но почти сразу после этого модельный ряд ламп этого бренда полностью сменился. Я купил 19 новых ламп и протестировал их. Читать дальше →...

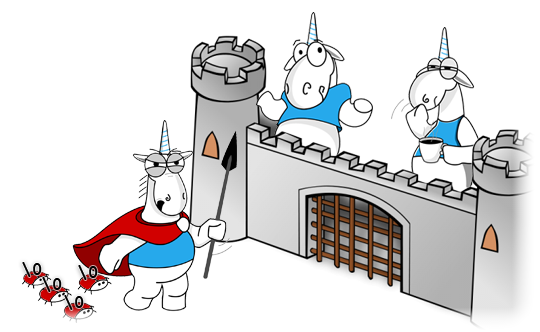

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 21: «Отслеживание данных», часть 2

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Как я в пятый раз выступал на DefCamp

8-9 ноября 2018 в Бухаресте (Румыния) прошла восьмая международная конференция DefCamp 2018, посвящённая вопросам информационной безопасности и технологиям защиты информации. DefCamp является одной из успешных конференций по взлому и информационной безопасности в Центральной и Восточной Европе;...

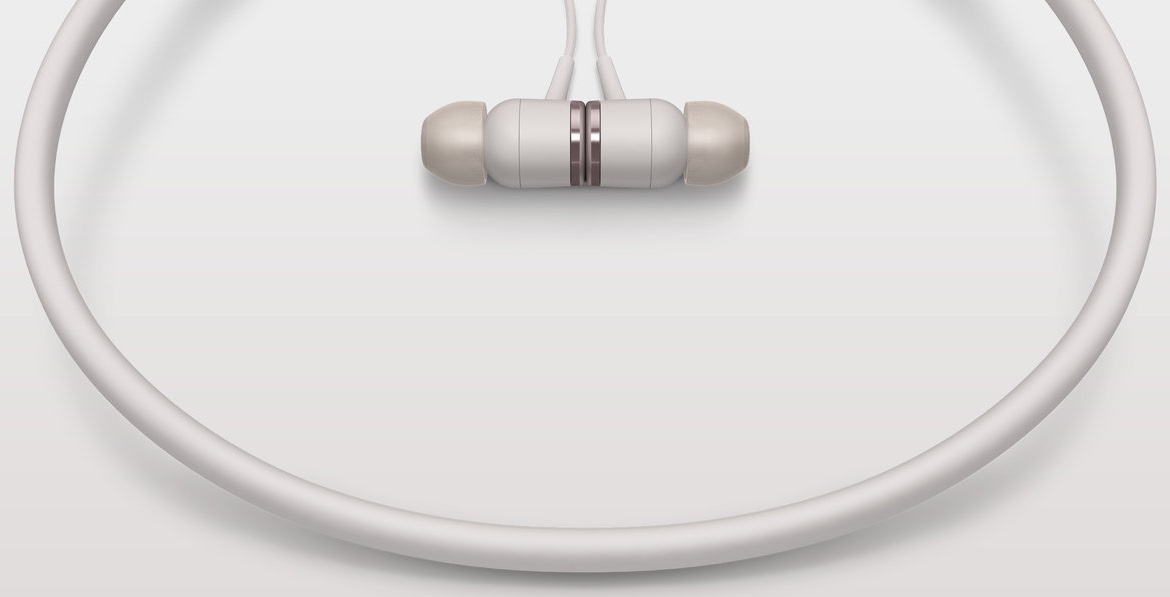

Некоторая неудобная правда об LDAC

Эта статья – продолжение обсуждения, зарождённого в предыдущей статье. Как показала практика, работа команды маркетологов Sony дала свои плоды – и кодек LDAC в своей Bluetooth-реализации набирает популярность и даже завоевал некоторое количество фанатов. Разберём, действительно ли всё так...

[в закладки] Справочник законодательства РФ в области информационной безопасности

© Яндекс.Картинки Все специалисты по информационной безопасности рано или поздно сталкиваются с вопросами законодательного регулирования своей деятельности. Первой проблемой при этом обычно является поиск документов, где прописаны те или иные требования. Данный справочник призван помочь в этой беде...

Приглашаем на пятый Industrial Cybersecurity Meetup

25 декабря с 19.00 до примерно 21 у нас в офисе пройдет пятая встреча специалистов по кибербезопасности АСУ ТП / RUSCADASEC. Всего запланировано три выступления. Читать дальше →...

[Перевод] Песочница в Windows

Песочница — это новый легковесный инструмент в ОС Windows, позволяющий запускать приложения в безопасном изолированном окружении. Случалось ли Вам оказаться в ситуации, когда необходимо запустить какую-то программу, но Вы не совсем уверены в источнике её происхождения? Или другой пример —...

Крипто-взлом — новый тип атак на ЦОД

Серверы, захваченные хакерами для майнинга крипто-валюты, могут генерировать многотысячные счета за оплату облачного хостинга и потребленную электроэнергию. В феврале 2018 года известный производитель электромобилей Тесла подвергся крипто-взлому (cryptojacking). Неправильная настройка среды Amazon...

Глубины SIEM: корреляции «из коробки». Часть 3.2. Методология нормализации событий

Как корректно нормализовать событие? Как нормализовать аналогичные события от разных источников, ничего не забыв и не напутав? А что, если это будут делать два эксперта независимо друг от друга? В этой статье мы поделимся общей методологией нормализации, которая может помочь в решение этой...

Фонарь-зарядка-куботан: годная идея или пустышка

Человеческий мозг имеет поразительную способность объединять несовместимые на первый взгляд вещи. Так и вышло! Спустя некоторое время после того, как мне буквально приснился плоский куботан, возникла проблема недостаточно яркого "фонарика" очередного смартфона. И тут ХЛОП! ИДЕЯ! Не судите строго за...

Уязвимости EOS Blockchain на ZeroNights 2018

В рамках данной статьи будут рассмотрены несколько реальных уязвимостей в EOS blockchain (одном из конкурентов Etherum) и то, как они были встроены в конкурс New-Generation Secure Slot Machine на ZeroNights 2018. Если вам интересно познакомиться с тем, как обстоят дела с безопасностью в этой сети...

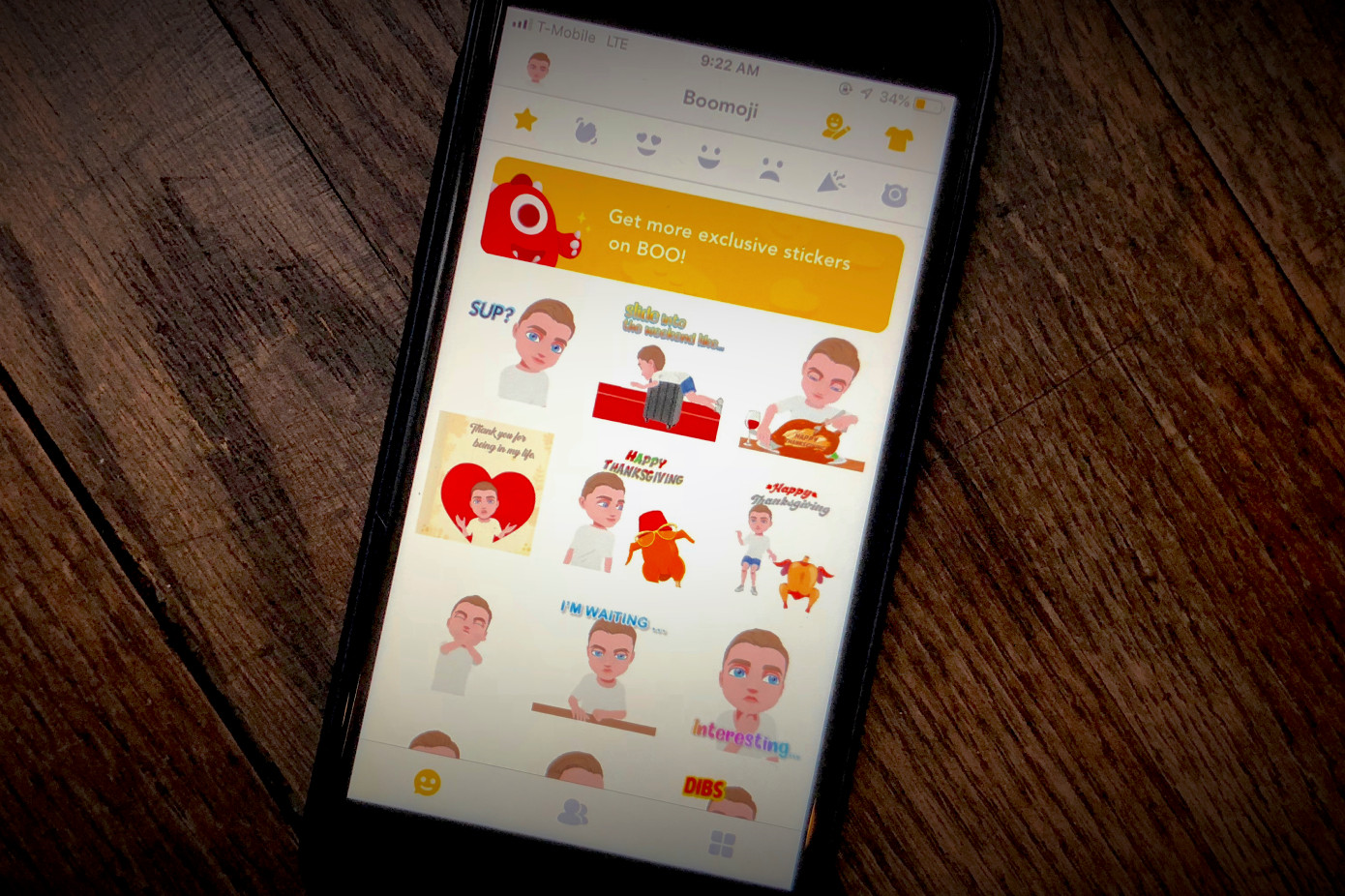

Очередное мобильное приложение «слило» данные своих пользователей

Китайская компания Nixi Technology, производящая мобильное приложение Boomoji для создания анимированных 3D-аватаров, оставила в открытом доступе персональные данные более 5 млн. пользователей этого приложения по всему миру. Недавно мы писали на Хабре про то, как утекают данные из шпионских...

Магелланова ошибка: Buffer overrun или кругосветная экспедиция средствами SQLite FTS

Как-то обошли на Хабре недавнюю Magellan-ошибку и связанные с ней уязвимости, попробую исправить это упущение. Немного истории: 1 Ноября 2018 в Chromium прилетел баг-репорт за номером 900910: "Multiple issues in SQLite via WebSQL." Об ошибке сообщает Wenxiang Qian из Tencent Blade Team. 5 Ноября...

Справочная: Яндекс.Телефон

Комментарии под постом «Яндекса» про их «Телефон» ясно дали понять, что хабраюзерам подавай не рендеры и официальное мнение, а фото и рассказ из первых рук. Чтобы без прикрас — и про раздражающий вибромотор, и про классное решение с цветовым фильтром, и про глянцевый корпус, собирающий отпечатки, и...

[recovery mode] Обзор наушников Sony SBH90C: беспроводные или USB Type-C?

Повсеместный отказ от 3.5 мм разъема для подключения наушников разбил пользователей смартфонов на два лагеря: одни недовольны тем, что придется пойти на компромиссы в плане качества звука и заряжать еще одно устройство, другие с восторгом приняли это изменение, оценив более монолитный дизайн...