Защищаем веб-приложение: как закрыть его от стороннего вмешательства

От переводчика: публикуем для вас статью Джима Медлока, программиста и архитектора ПО. Медлок рассказывает об основных способах защиты своего приложения или веб-сервиса. Стоит отметить, что этот материал, скорее всего, будет полезен начинающим программистам. Хотя если профи оставят свои комментарии...

Беспроводные технологии передачи звука на базе Bluetooth: что же лучше?

С развитием технологий так привычные всем «ламповые» аналоговые наушники уходят в историю – их всё больше вытесняют беспроводные собратья на базе Bluetooth. Современные смартфоны лишаются привычного разъёма в угоду влаго- и пылезащищённости. Разработчики выпускают всё новые версии протокола...

Новые законодательные инициативы в деле защиты информации

На прошлой неделе в Государственную Думу были внесены три законопроекта, направленные на внесение изменений в Федеральный закон от 27 июля 2006 года № 149-ФЗ «Об информации, информационных технологиях и о защите информации». Данные законопроекты, скорее всего, будут рассмотрены на весенней сессии...

Итоги ZeroNights 2018

В этом году ZeroNights прошла в петербургском клубе А2 и объединила более 1000 участников со всего мира, среди них: руководители и сотрудники служб ИБ, программисты, исследователи, аналитики, пентестеры, журналисты и все, кто интересуется прикладными аспектами сферы информационной безопасности....

Обзор IP-телефона Snom D725

Продолжаем серию статей с обзорами многофункциональных офисных IP-телефонов фирмы Snom. На этот раз рассказ будет о модели D725, относящейся к среднему ценовому сегменту. Читать дальше →...

Гид по подаркам на Новый год

Наш мозг не в силах воспринимать реальность в настоящем времени. Знаете ли вы, что задержка в передаче визуального сигнала от сетчатки до зрительной коры составляет 70 мс? Это значит, что времени до Нового года у вас остается еще меньше, чем вы думали. Давайте поговорим о будущем — о том, что вы...

Security Week 51: баг в WordPress 5.0 и софте Logitech, фотоуязвимость Facebook

Всего через неделю после выпуска большого релиза WordPress 5.0 разработчики самой популярной в мире CMS выпустили патч, закрывающий ряд серьезных уязвимостей (новость). Всего было закрыто семь брешей, самая серьезная в некоторых конфигурациях WordPress делает возможной индексацию поисковыми...

Управление инцидентами: «отдать нельзя оставить» или искусство расстановки запятых

Вы замечали, как любая рыночная ниша, став популярной, привлекает маркетологов от информационной безопасности, торгующих страхом? Они убеждают вас, что, случись кибератака, компания не сможет самостоятельно справиться ни с одной из задач по реагированию на инцидент. И тут, конечно, появляется...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 21: «Отслеживание данных», часть 1

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

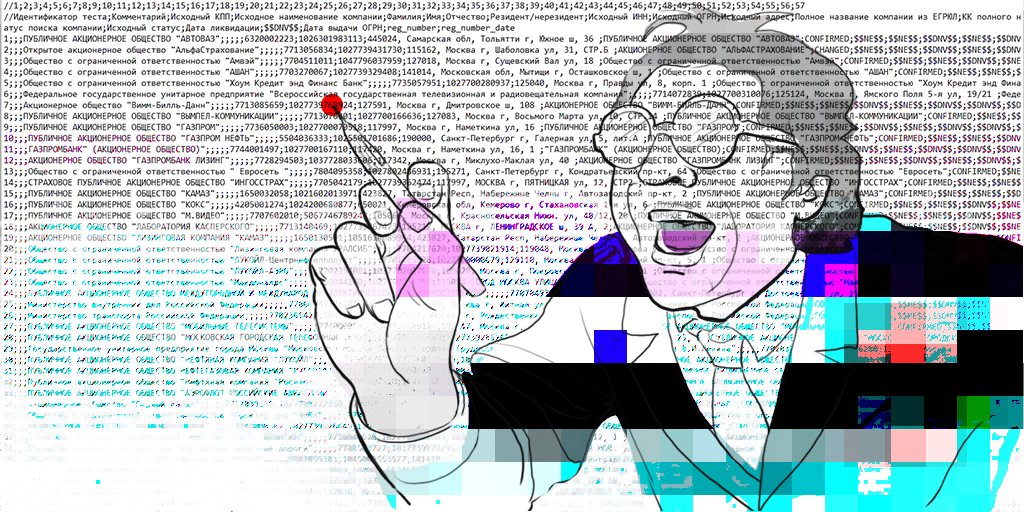

Наши с вами персональные данные по-прежнему нагло продаются

Многие из вас читали мою сентябрьскую статью на хабре Наши персональные данные ничего не стоят, которая была посвящена бесконтрольной торговле всевозможными данными граждан России и стран бывшего СССР. Тема очень злободневна и я сильно рад, что написанный мною текст заставил задуматься тысячи...

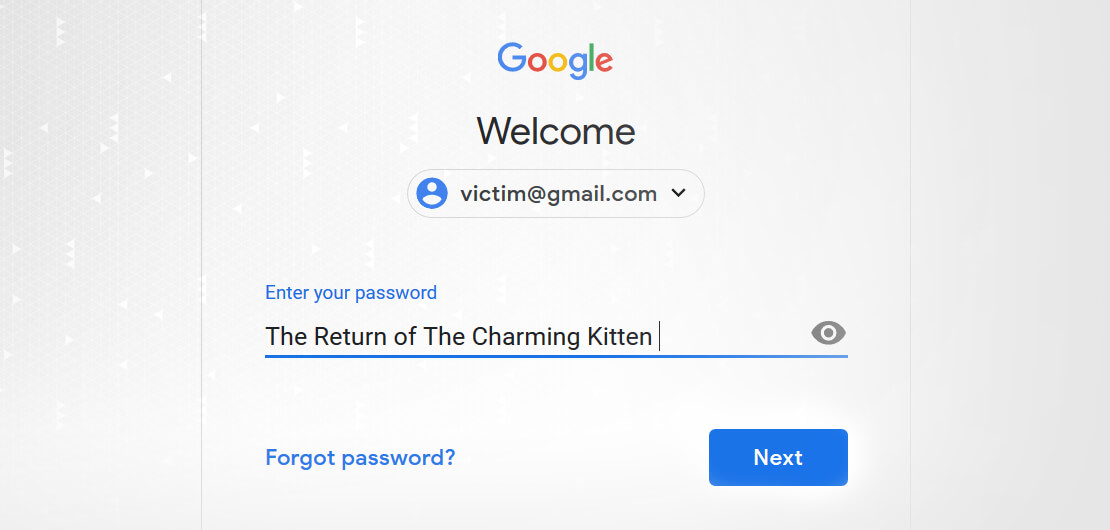

Злоумышленники научились обходить двухфакторную аутентификацию Yahoo Mail и Gmail

На днях специалисты по информационной безопасности из компании Cerfta Lab опубликовали результаты изучения ряда взломов аккаунтов пользователей Yahoo Mail и Gmail. Как оказалось, у технологии двухфакторной аутентификации, используемой этими сервисами, есть ряд недостатков, которые и позволяют...

[Перевод] Web Security: введение в HTTP

HTTP — вещь прекрасная: протокол, который просуществовал более 20 лет без особых изменений. Это вторая часть серии по веб-безопасности: первая часть была «Как работают браузеры». Как мы видели в предыдущей статье, браузеры взаимодействуют с веб-приложениями по протоколу HTTP, и это главная причина,...

[Из песочницы] Разбор Memory Forensics с OtterCTF и знакомство с фреймворком Volatility

Привет, Хабр! Недавно закончился OtterCTF (для интересующихся — ссылка на ctftime), который в этом году меня, как человека, достаточно плотно связанного с железом откровенно порадовал — была отдельная категория Memory Forensics, которая, по сути, представляла из себя анализ дампа оперативной...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 20: «Безопасность мобильных телефонов», часть 3

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

[Перевод] Повсеместное размытие спутниковых фотографий раскрывает местонахождение секретных баз

Как заинтриговать аналитика, занимающегося спутниковыми фотографиями? Размыть их. Google Earth периодически размывает фото по запросу правительства, желающего помешать любопытным взорам изучить некоторые из наиболее чувствительных военных или политических объектов. Франция, к примеру, попросила...

[Перевод] Почему потребители не боятся кражи персональных данных

В 1954 году математик Леонард Сэвидж опубликовал труд о том, как люди обрабатывают информацию во время принятия решений. Основная аксиома, которой оперировал Сэвидж, — sure thing principle, «принцип неизбежности». Согласно ей, в процессе принятия решения потребители рассматривают множество...

Нестареющая классика, или обзор новых векторов атак через Microsoft Office

Хакеры десятилетиями эксплуатируют человеческую доверчивость и невнимательность. Большинство пользователей без раздумий открывают безобидное, на первый взгляд, почтовое вложение и, сами того не зная, запускают вредоносное ПО. Чтобы защититься от подобных атак, нужно знать врага в лицо. Сегодня мы...

Редактируем CSV-файлы, чтобы не сломать данные

Продукты HFLabs в промышленных объемах обрабатывают данные: адреса, ФИО, реквизиты компаний и еще вагон всего. Естественно, тестировщики ежедневно с этими данными имеют дело: обновляют тест-кейсы, изучают результаты очистки. Часто заказчики дают «живую» базу, чтобы тестировщик настроил сервис под...