ADB vs Spy Cam

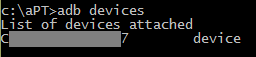

Как проверить, ведет ли какое-нибудь приложение на Android-смартфоне фото- или видеорепортаж, хотя ему это ни разу ни к чему? Нижепредлагаемый вариант совсем не идеален, но не требует «рута» или кастомной прошивки. Что требуется установить: ADB (например, в составе Android SDK Platform Tools);...

[Перевод] 2018-й был годом самоката. Что дальше?

Вряд ли кто-то мог это предугадать. Главным транспортным трендом 2018 года неожиданно стали не электромобили и не автопилоты, а маленькие электрические самокаты. Сервисы их аренды просто-таки заполонили американские (а потом и европейские) города. Такие ранее никому не известные компании, как Lime,...

[Перевод] Зал славы потребительской электроники: истории лучших гаджетов последних 50 лет, часть 2

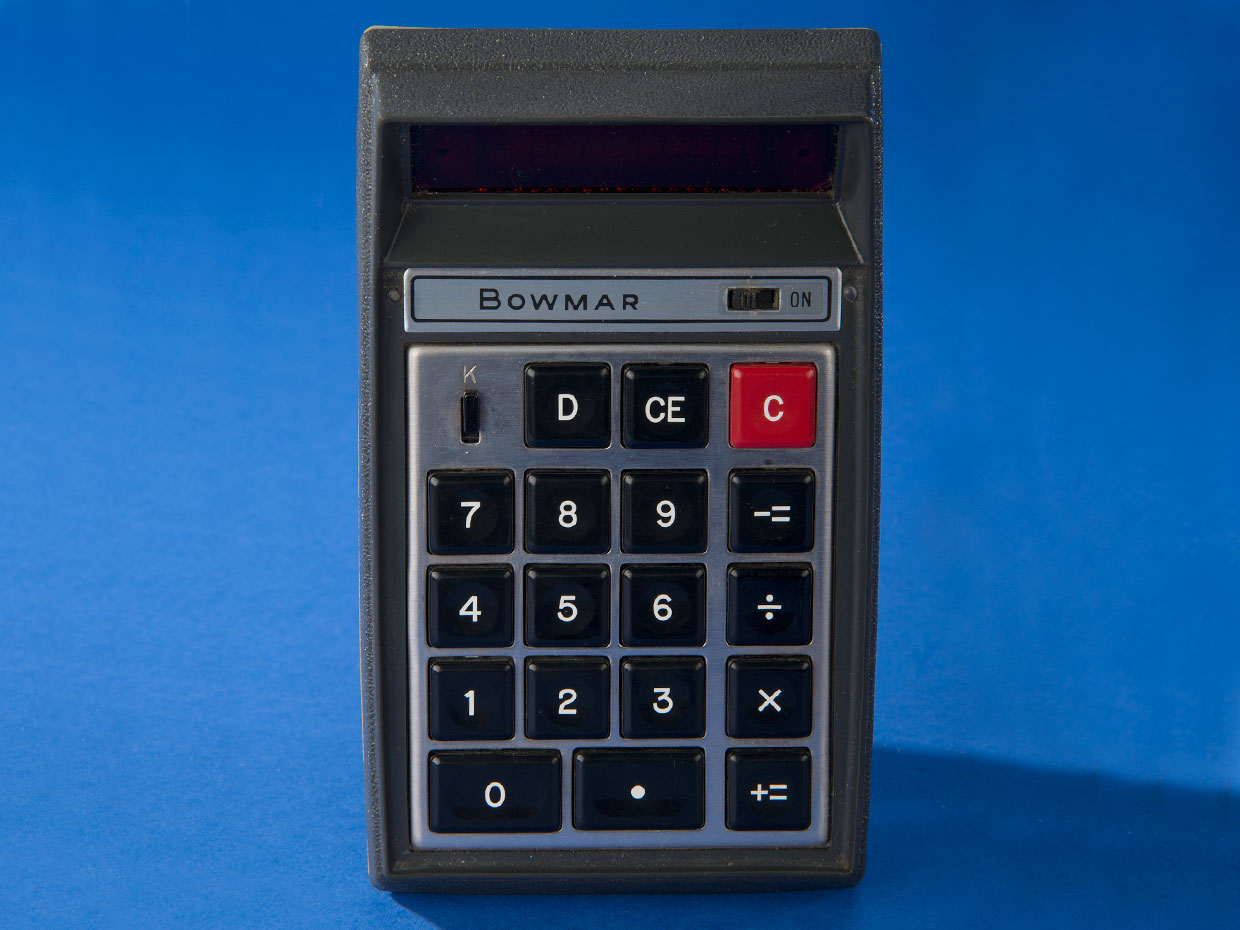

Первая часть Bowmar 901B В 1973 году Bowmar/ALI была крупнейшей компанией-производителем калькуляторов в мире. В 1976 году она закрылась Прощай, логарифмическая линейка: калькулятор Bowmar 901B (по прозвищу «Мозг») считается первым калькулятором с ЖК-экраном и первым карманным калькулятором....

[Из песочницы] Очередная статья о том, как выбрать себе смартфон

Здравствуйте, уважаемые хабровчане, решил перевести статью с медиума по выбору смартфона. Это моя первая публикация на Хабре, так что прошу не судить строго). Определяем свой сценарий использования Довольно часто наши решения о покупке чего-либо основаны на мнениях людей, на которых мы рассчитываем...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 22: «Информационная безопасность MIT», часть 3

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

[Перевод] Зал славы потребительской электроники: истории лучших гаджетов последних 50 лет, часть 1

Сегодня мы все привязаны к нашим гаджетам. Мы, жители развитых стран, просыпаемся под звук смартфона, как одержимые постоянно обращаемся к нему в течение дня, а потом засыпаем, не выпуская его из рук. С рассвета до заката мы смотрим на наши умные часы, на мониторы, телеэкраны и планшеты, слушаем...

Полгода с разными беспроводными наушниками: что я выбрал

Я один раз надел по-настоящему беспроводные наушники, и кабели после этого, пусть даже это и гибкое оголовье на беспроводной гарнитуре, стали раздражать. Поэтому все новые уши вроде эппловских AirPods я воспринимаю с энтузиазмом и стараюсь погонять какое-то время. В 2018-м помимо AirPods я успел...

Новогодняя разборка с байдой

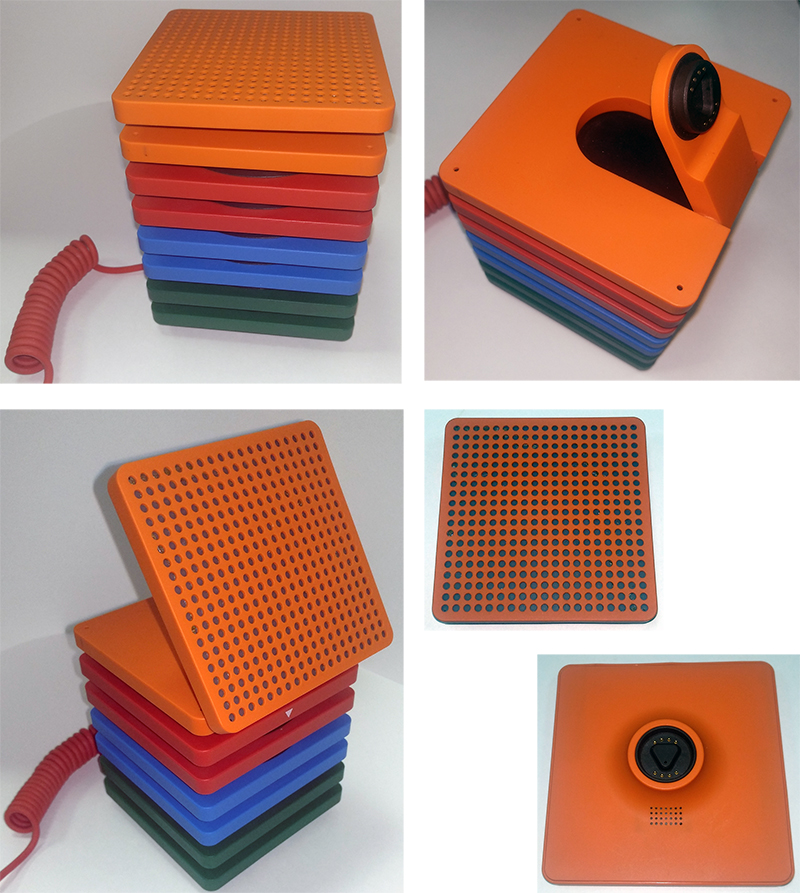

Какое-то время мы потратили на изучение умных колонок различных производителей. Мы искали возможность разместить в них свой модуль для удаленного управления приборами. Чем это закончилось — тема отдельного разговора. Поскольку материалов в сети о разборке умных колонок исчезающе мало, то мы решили...

Обратная сторона zero knowledge: бэкдор в zk-SNARK, который невозможно обнаружить

Используя протокол доказательства с нулевым разглашением из семейства SNARK, вы никогда не знаете правил игры. Эти правила устанавливают участники процедуры генерации доверенных параметров системы, однако после её завершения проверить эти правила не представляется возможным. Вы можете поверить в...

Новый загрузчик Buhtrap

Сегодня мы расскажем вам о новом подходе к рассылке ВПО группировкой Buhtrap. Модуль загрузчика 19 декабря нам стало известно о вредоносной рассылке, содержащей исполняемый файл (md5: faf833a1456e1bb85117d95c23892368). Файл принимал различные названия: «Сверка за декабрь.exe», «Док-ты среда.exe»,...

Universal Radio Hacker — легкий способ исследовать цифровые радиопротоколы

Universal Radio Hacker (URH) — невероятно простой и понятный инструмент для анализа цифровых радиопротоколов. В отличие от монстров вроде GnuRadio, освоить его можно за пять минут без мучений. Главные особенности URH: Работает на всех платформах — на macOS/Linux/Windows из коробки! Не нужно часами...

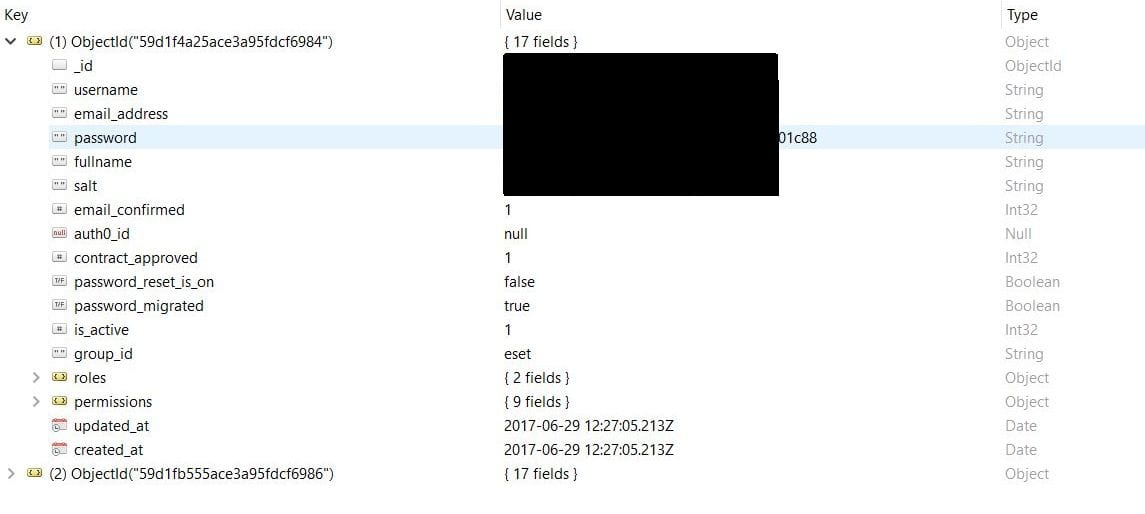

Утечка лицензий из базы южноафриканского ESET

Южноафриканский филиал антивирусной компании ESET допустил утечку данных пользователей, оставив в открытом доступе базу данных MongoDB. База данных размером 50 Гб содержала такую информацию о приобретенных лицензиях, как: имена пользователей, лицензионные ключи, пароли к лицензиям, адреса...

Дополнительные программные средства безопасности для NAS

Цикл статей назван "Построение защищённого NAS". Поэтому в данной статье будет рассматриваться повышение уровня защищённости. Также, будут описаны и те инструменты, которые я не использовал, но возможно применить. Читать дальше →...

Цифровая гигиена: правила игры

Всем привет, меня зовут Александр Дворянский, в компании «Инфосекьюрити» я работаю коммерческим директором уже больше пяти лет и сегодня хочу поговорить с вами о базовых принципах работы с конфиденциальной информацией. В свое время канадский ученый-психолог Эллиот Джекс ввел понятие «корпоративная...

После установки обновления Windows 10 на некоторых ноутбуках Lenovo придётся отключить Secure Boot

Lenovo X260 ThinkPad с Windows 10 19 декабря 2018 года Microsoft выпустила экстренный патч KB4483229 для устранения 0day-уязвимости в Internet Explorer 9−11. Критическая уязвимость CVE-2018-8653 действительно требовала немедленных действий, ведь она позволяет злоумышленнику удалённо запускать...

ONYX BOOX «Моя первая книга»: безвредное чтение для мамы и ребёнка

Чтение на электронных девайсах вместо бумажных аналогов до сих пор вызывает ожесточённые споры, особенно если речь идёт о недорогих планшетах, экраны которых в буквальном смысле «выжигают глаза» при длительном использовании. А уж детское чтение с такого устройства — вообще запретная тема во многих...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 22: «Информационная безопасность MIT», часть 2

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Lenovo YogaBook C930: устройство, которое заменяет сразу четыре гаджета

Компьютеры бывают разные: бюджетные, игровые, максимально портативные, предназначенные для работы с графикой и видео и так далее. Если знаешь категорию заранее, то примерное понимание основных особенностей относящегося к ней устройства складывается почти сразу. Но иногда на рынке появляется нечто...