Ни единого шанса сопернику – берём на вооружение ультраскоростную клавиатуру HyperX Alloy FPS RGB

Эта клавиатура заставит вас страдать и испытывать боль — я на полном серьёзе. И да, я не шучу: если у вас проблемы с мелкой моторикой либо если ваш скил — это просто жать на кнопки, чтобы получить какой-то результат НЕ ПОКУПАЙТЕ эту клавиатуру. Молю, если в строках выше вы узнали себя, а мысль о...

[Перевод] Схема разделения секрета Шамира

Рассмотрим сценарий, когда необходимо обеспечить безопасность банковского хранилища. Оно считается абсолютно неприступным без ключа, который вам выдают в первый же день работы. Ваша цель — надёжно сохранить ключ. Предположим, вы решили всё время хранить ключ при себе, предоставляя доступ к...

[Перевод] Объясняем бэкдор в event-stream

Если вы работаете с Javascript, то скорее всего вы заметили много шума об уязвимости в npm-пакете event-stream. (На Хабре тоже опубликовали пост об этом — пер.) К сожалению, детальный анализ ситуации похоронен под более чем 600 комментариями в issue на Github, большая часть которых – флейм о...

О чем нужно помнить покупая NGFW? Чек-лист

Мы уже публиковали небольшую статью "критерии выбора NGFW". Здесь же предполагается что вы уже выбрали свой NGFW и собираетесь его покупать. О чем нужно помнить? Как не оступиться на последнем этапе — закупке. На наш взгляд, это очень важный вопрос, т.к. NGFW любого вендора стоит недешево. И если...

Делаем простую гидроакустическую антенну из мусора

Привет, глубокоуважаемые! Значит кто-то из вас недорабатывает! (С) Полковник одного ведомства Этот краткий туториал призван устранить мою давнишнюю недоработку — давно нужно было рассказать любителям, как сделать самый простой и дешевый гидрофон и передающую гидроакустическую антенну, если при...

Неделя черной пятницы в Madrobots 2: успеть за три дня

Ноябрь заканчивается, а вместе с ним — и Неделя черной пятницы в Madrobots. Это было напряженное время. Хочется думать, что мы справились, и никого не разочаровали. Но шоу должно продолжаться! Остались три дня. Рассказываем об интересных гаджетах со скидками, которые не успели смести с виртуальных...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 19: «Анонимные сети», часть 1 (лекция от создателя сети Tor)

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

ШОК! Новый софт для фишинга побеждает второй фактор

Всем привет! Бывают случаи, когда тебе нужно кого-то зафишить. Бывает, когда у целевой организации настроен второй фактор для аутентификации — sms, Google authenticator, Duo. Что делать в таких случаях? Нанимать гопников? Подрезать телефоны у сотрудников? Нет! Оказывается, хитрые хакеры написали...

Великобритания и Голландия оштрафовали Uber на $1.2 млн. за утечку персональных данных

Власти Великобритании и Голландии оштрафовали европейский Uber на $1.2 млн. за утечку персональных данных 7 миллионов водителей и 57 миллионов пассажиров, произошедшую в 2016 году. В том числе была похищена информация о 2.7 млн. пассажиров и 82 тыс. водителях из Великобритании и 174 тыс. граждан...

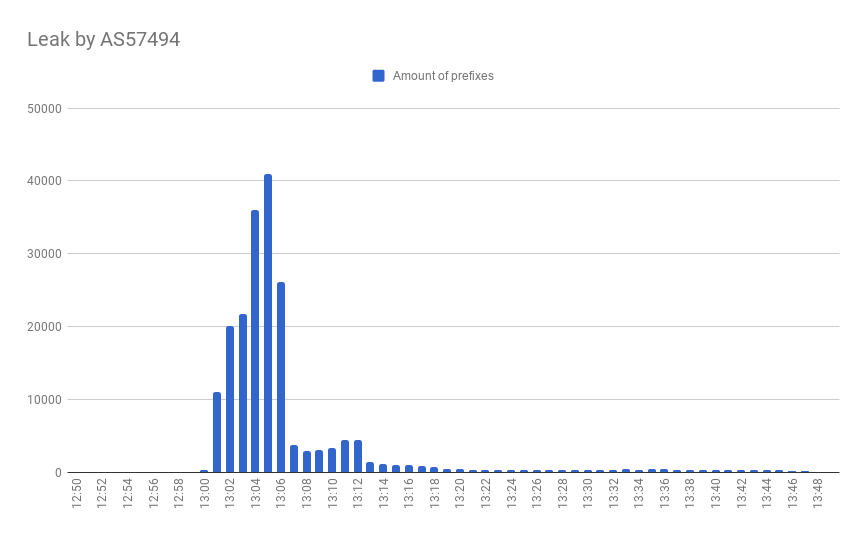

«Два нефильтрованных» или легкий способ прострелить ногу

Уже несколько раз в отчетах об инцидентах маршрутизации мы рассказывали о возможных последствиях отсутствия фильтров BGP-анонсов на стыках с клиентами. Подобная, некорректная, конфигурация большую часть времени будет работать совершенно нормально — до тех пор, пока в один прекрасный день не станет...

TLS и Веб-Сертификаты

Всем привет! А мы вот запустили тихой сапой один из самых необычных для нас курсов — «Цифровая подпись в информационной безопасности». Несмотря на всё мы вроде справились и людей привлекли, посмотрим, что получится. А сегодня мы разберём оставшийся интересный материал и посмотрим вкратце, как...

Верховный суд РФ разъяснил, что такое «спецсредства для негласного получения информации»

Верховный суд России подготовил разъяснение о применении пресловутой статьи 138.1 УК РФ («Незаконный оборот специальных технических средств, предназначенных для негласного получения информации»), по которой в России осуждено более 1000 человек. Например, громкий резонанс получило уголовное дела...

Исследование Solar JSOC: киберпреступники становятся профессиональнее

Мы в Solar JSOC на постоянной основе собираем данные о событиях и инцидентах информационной безопасности в инфраструктурах заказчиков. На базе этой информации мы раз в полгода делаем аналитику, которая демонстрирует, как меняются атаки на российские организации. Сегодня мы собрали для вас самые...

Собственный VPN клиент на JavaScript. 1 часть — Вводная

Приветствую, Хабр. Наконец пришло время написать еще одну статью, которую я задумал довольно давно, и необходимость в написании которой я особенно остро ощущаю с тех пор, как 26 октября этого года решил снова взяться за один незаслуженно забытый проект. Поскольку сам я не особенно люблю читать...

Бэкдор в одной из зависимостей библиотеки EventStream

Еженедельно из репозитория NPM загружается более 1,9 миллионов копий библиотеки EventStream. Она используется во многих крупных проектах для простой и удобной работы с потоками в Node.JS. Среди прочих, эта библиотека обрабатывает потоки и в популярном криптокошельке Copay (впрочем, об этом позже)....

1. Анализ логов Check Point: официальное приложение Check Point для Splunk

Работая с шлюзами безопасности компании Check Point, очень часто возникает задача разбора логов для обнаружения и анализа инцидентов информационной безопасности. Обычно в организациях существует уже какая-либо система логирования, и стоит задача транспортировки логов с сервера управления Check...

Биометрия с «Ключом Ростелекома»: как ФСБ впервые пустила российскую криптографию в магазины приложений

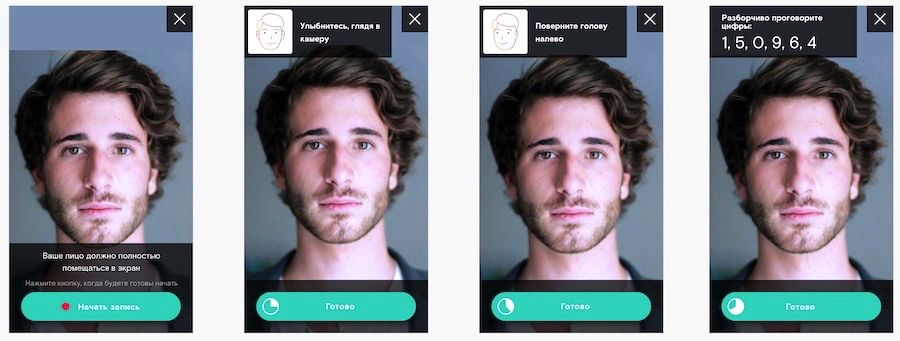

Летом этого года в России заработала Единая биометрическая система для юридически значимого и при этом простого для пользователя подтверждения личности. О том, как она устроена, мы писали в недавнем посте. Чтобы системой было удобно пользоваться, необходимо приложение. Создание этого приложения —...

Security Week 48: взлом «Черной пятницы»

Всемирный праздник потребления под названием «Черная пятница», к счастью, закончился. Осталось выяснить, сэкономили ли вы деньги или все же потеряли. И этот вопрос имеет отношение не только к нужности и полезности приобретенных товаров. Иногда вместо покупки выходит утечка данных кредитной карты...