Легальные книги по управлению проектами от PMI

Рассмотрим ситуацию с одним из самых популярных проджект-менеджмент «талмудов» — Сводом знаний по управлению проектами (PMBoK — Project management body of knowlege) от американского института PMI (Project management institute). Вряд ли вам встретится нелегальная бумажная книга, поэтому далее речь...

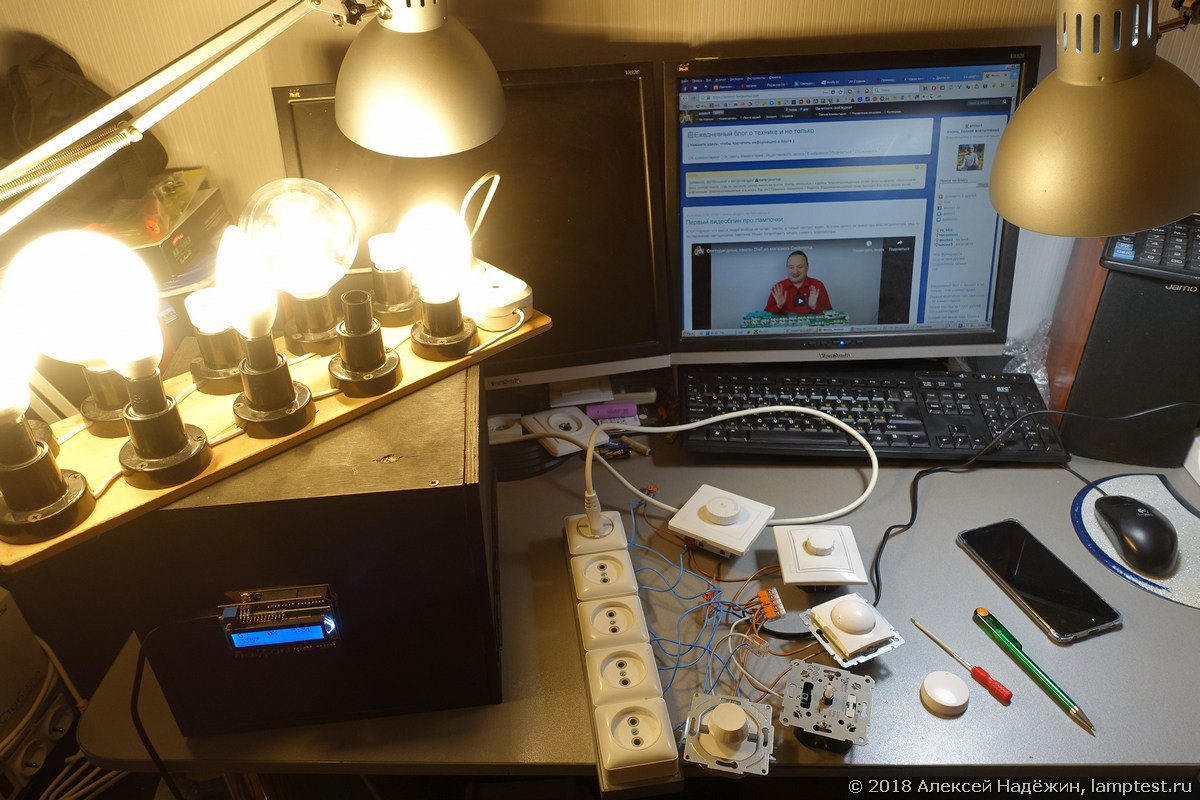

Тест десяти диммеров с LED-лампами

Большинство светодиодных ламп не поддерживают регулировку яркости, но есть и диммируемые лампы, которые дороже обычных, зато их яркость регулируется. Каждый, кто покупал диммируемые лампы, наверняка сталкивался с проблемами совместимости — не все лампы корректно работают с диммерами и выбрать...

Новая уязвимость в Facebook приводит к утечке персональных данных пользователей

Изображение: Pexels Исследователи информационной безопасности обнаружили уязвимость в социальной сети Facebook – эта ошибка могла приводить к утечкам конфиденциальной информации о пользователях и их друзьях. Ошибка обнаружена в функции поиска соцсети. Читать дальше →...

Черная пятница 2018 в Madrobots

Наступило то самое время года, когда инбокс разрывается от предложений интернет-магазинов. Понятно, что в очередной раз призыв «Черная пятница! Все на распродажу!» смотрится банально. Тем не менее: у нас есть гаджеты и полезные товары, мы скинули цены на них до 70%. Хотите сэкономить на подарках на...

[Перевод] Как безопасно избавиться от своих электронных устройств

Как освободить ящик от старых телефонов, ноутбуков и жёстких дисков, не беспокоясь по поводу того, что ваши данные попадут кому-то в руки Быстрое развитие технологий в последние годы напрямую влияет на продолжительность жизни пользовательской электроники. Укорачивать жизненный цикл продуктов...

Вебинар Group-IB: «Криминалистическое исследование RDP артефактов в Windows»

Всем привет! Специалисты Лаборатории компьютерной криминалистики Group-IB, международной компании, специализирующейся на предотвращении кибератак, подготовили вебинар об исследовании RDP артефактов в Windows. Вебинар начнется 27-го ноября 2018 года в 11:00 (мск), проведет встречу Александр Иванов,...

В Германии разработали требования к домашним маршрутизаторам

Продолжительное время в Интернете регулярно появляются статьи об уязвимости маршрутизаторов для SOHO сегмента. Я тоже публиковал статью как обнаружить, что Ваш Микротик взломан. Резкий рост участников нашего канала в Телеграм показал, что проблема крайне остра. Но проблема стоит глобальней....

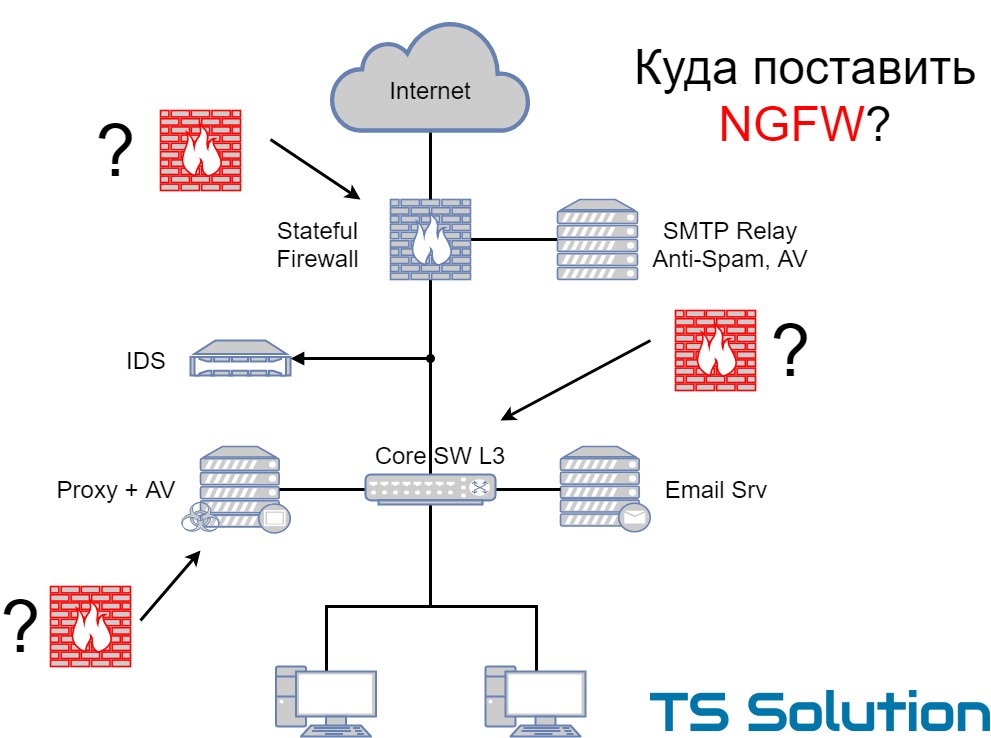

Типовые сценарии внедрения NGFW

Disclaimer В данной статье приводятся лишь примеры типовых сценариев внедрения NGFW. Не стоит брать предложенные схемы за готовый шаблон. В реальной жизни, почти каждое внедрение уникально. Есть много подводных камней, на которые нужно обратить внимание перед планированием топологии сети. Но в...

Google запатентовала VR-обувь, в которой можно ходить вечно

Скоро можно будет отправляться в большое приключение в комфорте своей квартиры. Взбираться по холмам, исследовать пещеры, путешествовать по бескрайним просторам. Google собирается выпустить туфли, в которых можно будет физически чувствовать, как вы перемещаетесь по виртуальному миру. Ожидается, что...

InfoWatch Traffic Monitor. По лезвию багов и фич

«Игорь, у него ДВА сердца!!!» Анна Попова, руководитель Блока DLP ГК Инфосекьюрити, продолжает делиться своими впечатлениями от использования разных DLP-систем. В прошлой статье она рассказала о плюсах и минусах решения КИБ SearchInform. Сегодня, как и было обещано, поговорим про линейку продуктов...

[Из песочницы] Безопасность в iOS приложениях

Добрый день, Хабр! Представляю вашему вниманию перевод статьи про базовые основы безопасности конфиденциальных данных в iOS приложениях «Application Security Musts for every iOS App» автора Arlind Aliu. Безопасность приложений – один из самых важных аспектов разработки программного обеспечения....

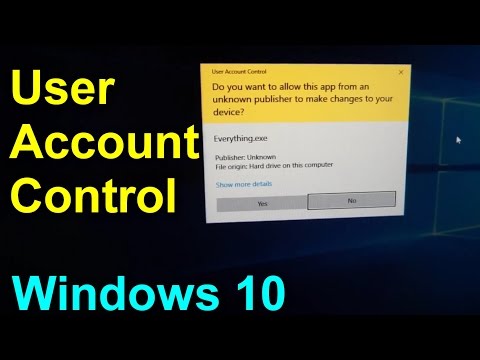

[Перевод] Обход контроля учетных записей (UAC) путем пародирования доверенных директорий

Эксперт по информационной безопасности Дэвид Уэллс (David Wells) опубликовал способ обхода контроля учетных записей UAC в Windows 10 Читать дальше →...

[Перевод] По пути к QUIC: что лежит в основе HTTP/3

Новая веха Интернет-истории начинается на наших глазах: можно считать, что HTTP/3 уже объявлен. В конце октября Mark Nottingham из IETF предложил уже определиться с названием для нового протокола, надо которым IETF корпит с 2015 года. Так вместо QUIC-подобных названий появилось громкое HTTP/3....

В чём Китай впереди планеты всей?

На выставке CES в Лас-Вегасе треть участников выставки были из Китая. Руководители компаний во время интервью не говорили о своих компаниях как о национальных, они мыслили в масштабах 30-50 стран, называя их своим рынком. И если вы думаете, что это были Lenovo или Huawei, то ошибаетесь — не только...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 18: «Частный просмотр интернета», часть 3

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Security Week 47: взлом вприсядку

За прошедшую неделю подобралось сразу три новости о нетривиальных прорехах в безопасности. У нас в этом году уже был выпуск на эту тему, тогда мы изучали вывод из строя жестких дисков при помощи воплей звука и кражу личных данных через баг в CSS. Сегодня поговорим об особенностях распознавания...

[Из песочницы] Опыт использования гибрида клавиатуры и мыши в программировании

В этой статье я расскажу вам, как стал работать, "не отрывая рук" от клавиатуры, при этом чувствуя себя очень комфортно. Для достижения результата, мне помогло очень интересное устройство, объединяющее в себе клавиатуру и мышь. Далее речь пойдет о том, как я пришел к мысли о необходимости...

[Перевод] Подробности беспорядочной и тёмной стороны пиратских игр для Nintendo Switch

Вражда, взаимная кража файлов, испытание на прочность серверов Nintendo – обычные вещи растущих сцен взлома и пиратства для Nintendo Switch Не было никаких шансов на то, что источник утечки удастся отследить. Кто-то, возможно, профессиональный автор обзоров игр, помог слить копию Diablo III, весьма...