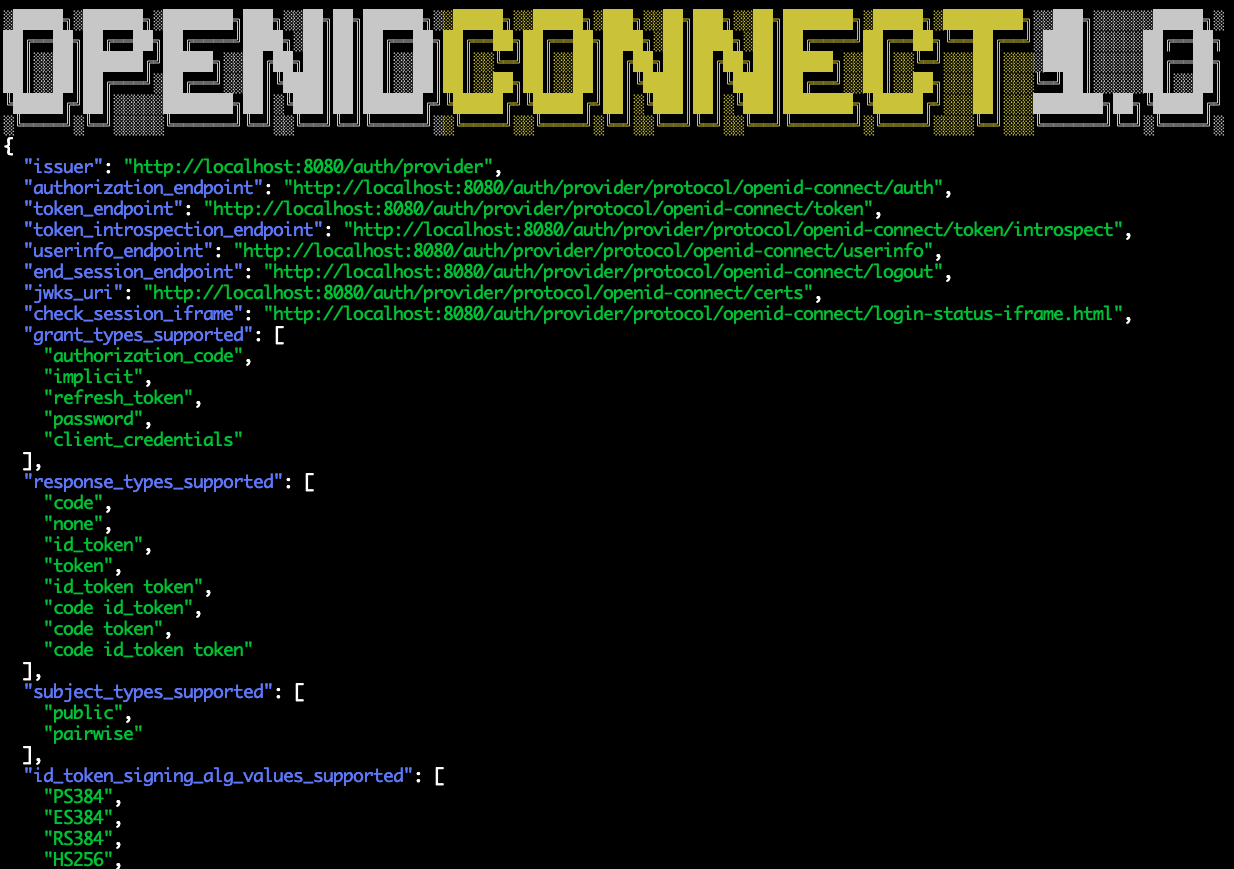

OpenID Connect: авторизация внутренних приложений от самописных к стандарту

Несколько месяцев назад я занимался реализацией OpenID Connect сервера для управления доступом сотен наших внутренних приложений. От собственных наработок, удобных на меньших масштабах, мы перешли к общепринятому стандарту. Доступ через центральный сервис значительно упрощает монотонные операции,...

Структурируем информацию по Android-боксам и разбираем, что должна уметь нормальная приставка

Всем привет, у меня есть небольшой блог, где я иногда рассматриваю интересную мне технику, в том числе Android-приставки. В этом году я третий раз практически полностью переписал этот раздел, потому что китайские производителю — а именно они основные производители Android-смарт-боксов — мрут как...

Security Week 12: критическая уязвимость в протоколе SMB

Компания Microsoft 10 марта выкатила очередной ежемесячный набор апдейтов, закрывающий 115 уязвимостей в ее продуктах — от Windows 10 до облачного сервиса Azure. А 11 марта пришлось выпустить внеочередной патч для критической проблемы в реализации протокола SMB в Windows 10 (новость, бюллетень...

Декоративный потолочный светильник Leek Celebrity

В магазинах появилось множество светодиодных светильников, которые управляются с пульта и могут изменять яркость и цветовую температуру света. У меня появилась возможность протестировать пять таких светильников трёх производителей. Начнём с Leek LE 061202-013 CLL Celebrity за 5 000 рублей. Читать...

Бесплатное предложение Cisco по организации защищенного удаленного доступа

Текущая ситуация с распространением коронавируса (COVID-19) вынуждает многих сотрудников по всему миру работать удаленно. Хотя это и необходимо, этот новый уровень гибкости рабочих мест создает внезапную нагрузку на ИТ-отделы и подразделения информационной безопасности, особенно в отношении...

Размышления о вероятности взлёта: Apple AirPods под прицелом Momentum True Wireless 2

Рынок полностью беспроводных наушников давно ждал чего-то, что создает адекватную альтернативу продуктам от Apple. Появлялись регулярные попытки сдвинуть яблочную корпорацию хотя бы с части насиженного сегмента, но до настоящего момента никто пока не смог. Sony пробовали со своими WF-1000XM3,...

Алло, это COVID19: Живет ли коронавирус на поверхности смартфона?

Несколько дней назад Роспотребнадзор рекомендовал россиянам дезинфицировать свои мобильные телефоны, т.к. они являются «одними из главных источников бактерий и вирусов»: мобильный телефон часто передаётся из рук в руки, да и владелец телефона далеко не всегда берёт его только что помытыми руками;...

Криминалистический анализ резервных копий HiSuite

Извлечение данных из Android-устройств с каждым днем становится все более сложным — порой даже сложнее, чем из iPhone. Игорь Михайлов, специалист Лаборатории компьютерной криминалистики Group-IB, рассказывает, что делать, если вы не можете извлечь данные из смартфона на Android стандартными...

[Перевод] Проверяем на уязвимости любой сайт с помощью Nikto

Всем привет! В марте OTUS запускает новый курс «Практикум по Kali Linux». В преддверии старта курса подготовили для вас перевод полезного материала. Также хотим пригласить всех желающих на бесплатный урок по теме: «Denial of Service атаки и защита от них». Перед тем как атаковать любой сайт, хакер...

Анализ Генетического кода II

Иллюстрация melmagazine.com (Source) В настоящее время для информационного обмена широко используются сети общего доступа с каналами, не защищенными от нарушителя. Как организуется защита можно прочитать здесь. В сообщении отправителем защищается целостность, конфиденциальность, доступность...

Вирусная эпидемия требует удалённой работы, а значит — цифровой подписи документов

В США довольно популярен сервис Service Experts по удалённому найму сантехников, специалистов по отоплению, кондиционированию воздуха и так далее. В России тоже есть аналогичные сайты: очень удобно быстро подобрать мастера. Хотя в нынешних условиях лучше самостоятельно прибить эту полку, чтобы...

Как наладить юридически значимый электронный документооборот контрагентов России и Казахстана?

Работы по расширению трансграничного пространства доверия на базе использования Сервиса валидации электронной подписи (СВЭП) и услуг Доверенной третьей стороны (ДТС) активно продолжаются. На этот раз мы поговорим о пилотном проекте в рамках которого создан сервис по проверке иностранной электронной...

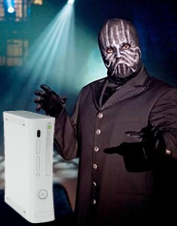

Защита и взлом Xbox 360 (Часть 1)

Вы наверняка слышали про игровую приставку Xbox 360, и что она «прошивается». Под «прошивкой» здесь имеется в виду обход встроенных механизмов защиты для запуска копий игр и самописного софта. И вот здесь возникают вопросы! Каких механизмов, как они обходятся? Что же наворотили разработчики, как...

Escobar Fold 2 – скам продолжается

Первые новости о супер-дешевом гибком смартфоне имени Эскобара появились ещё в декабре, и все думали, что этот скам быстро захлопнется. А тем временем дело наркобарона живёт, и компания даже «выпустила» новые гаджеты. На них делают обзоры, с ними снимаются знаменитости, количество полуголых моделей...

Hack The Box — прохождение Postman. Redis и WebMin

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье нам придется проэксплуатировать уязвимости в Redis и WebMin, а также подобрать пароль к зашифрованному ключу RSA. Подключение к...

История синтезаторов речи: компьютерная эра

Ранее мы рассказали о том, как появились речевые синтезаторы — поговорили о первых механических и электрических установках. Продолжаем обсуждение тем, что было в эпоху мейнфреймов. Читать дальше →...

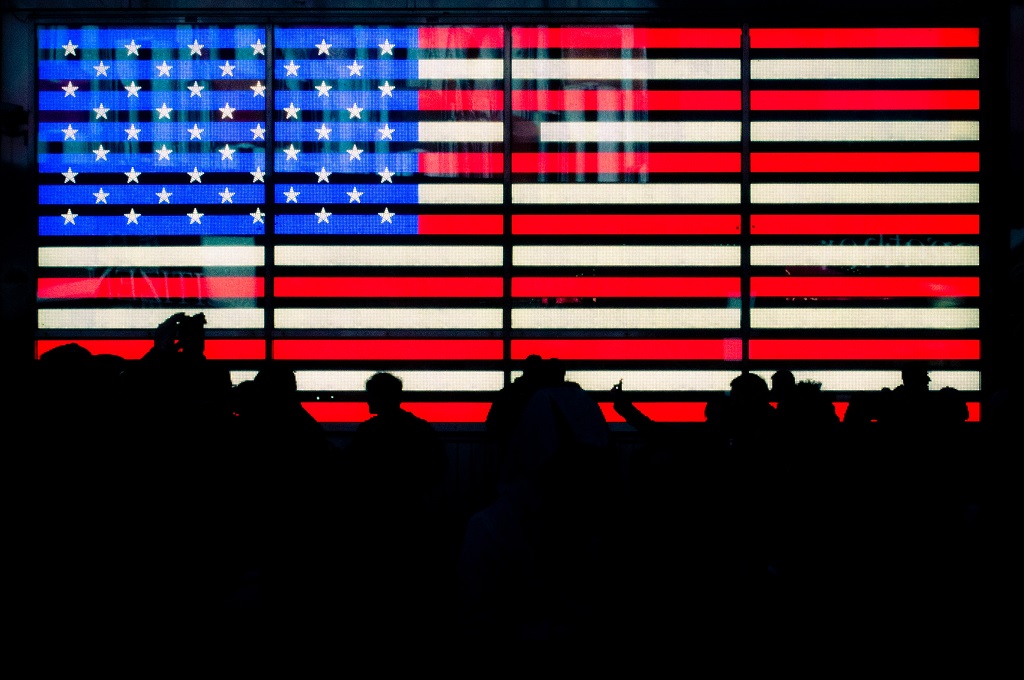

Обсуждаем EARN IT Act — новый законопроект США, который может привести к запрету E2E-шифрования

Сенаторы представили законопроект, который обяжет крупные медийные платформы отвечать за содержание пользовательских публикаций. ИБ-экспертов беспокоит, что его побочным эффектом может стать запрет сквозного шифрования. Рассказываем, как развивается эта ситуация. Читать дальше →...

[Перевод] Познакомьтесь с парнем, продающим беспроводные устройства для быстрого угона люксовых автомобилей

В редакцию журнала Motherboard попало видео реализации т.н. атаки посредника от автора EvanConnect, продающего беспроводные репитеры, которые можно использовать для вскрытия и угона люксовых автомобилей. Двое мужчин шли по плохо освещенному гаражу, и один из них посмотрел на чёрное устройство...