OWASP Moscow 2020/1

5 марта 2020 года в московском офисе компании OZON пройдёт очередная встреча Московского отделения сообщества OWASP, на которой соберутся специалисты по информационной безопасности. Читать дальше →...

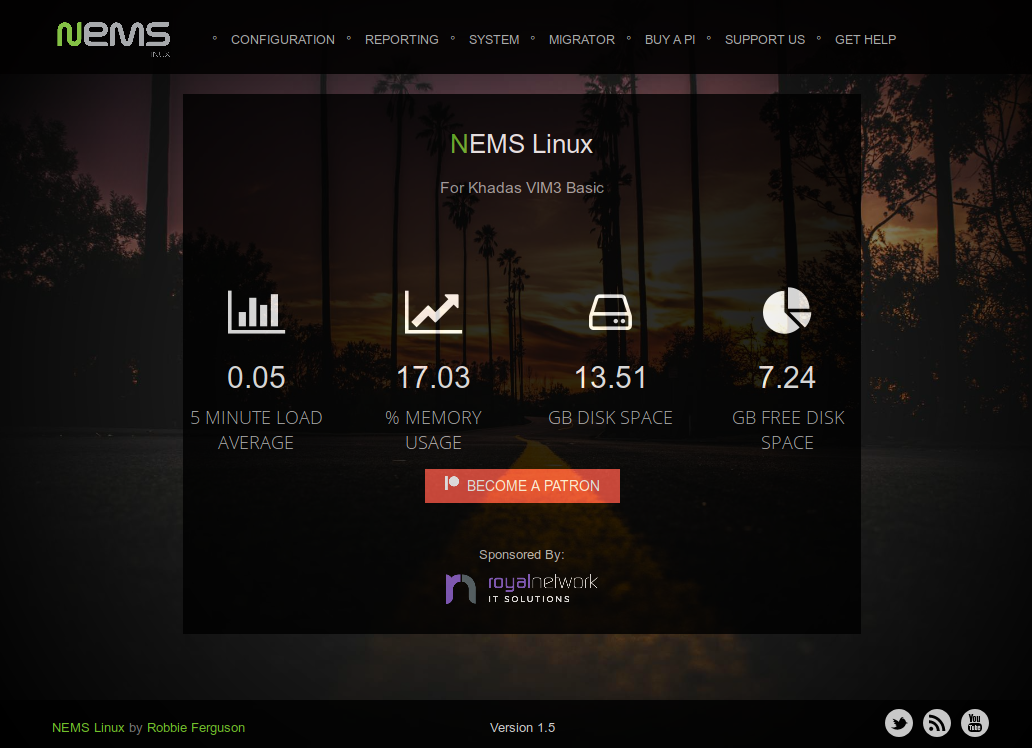

[Перевод] Контролируем сеть с помощью Raspberry Pi

Привет, Хабр! Представляю вашему внимаю перевод статьи из журнала APC. "" Безопасность сети – неотъемлемое условие для обеспечения целостности ваших данных и аппаратного оборудования. Несомненно, брандмауэр на маршрутизаторе и средства защиты ПО необходимы, однако, чтобы знать больше о том, что...

Тотальный контроль или свободный график? Введение в корпоративную мобильность

Мобильный телефон в рабочем процессе – это зло или благо? Гаджет позволяет сотруднику оперативнее решать задачи? Или помогает работодателю жестче контролировать подчиненного? Создает креативную обстановку? Или напрягает в 23:00 сообщениями в мессенджере и письмами? Способствует утечке корпоративных...

Невыразимо привлекателен: как мы создали ханипот, который нельзя разоблачить

Антивирусные компании, ИБ-эксперты и просто энтузиасты выставляют в интернет системы-приманки — ханипоты, чтобы «поймать на живца» свежую разновидность вируса или выявить необычную хакерскую тактику. Ханипоты встречаются так часто, что у киберпреступников выработался своеобразный иммунитет: они...

Повышаем культуру информационной безопасности в финтех-компании

Современные компании требуют особого подхода к обеспечению информационной безопасности. Отдел ИБ перестаёт быть только надзирателем и контролёром, начинает активно разговаривать с людьми, становится полноправным участником бизнес-процессов. Читать дальше →...

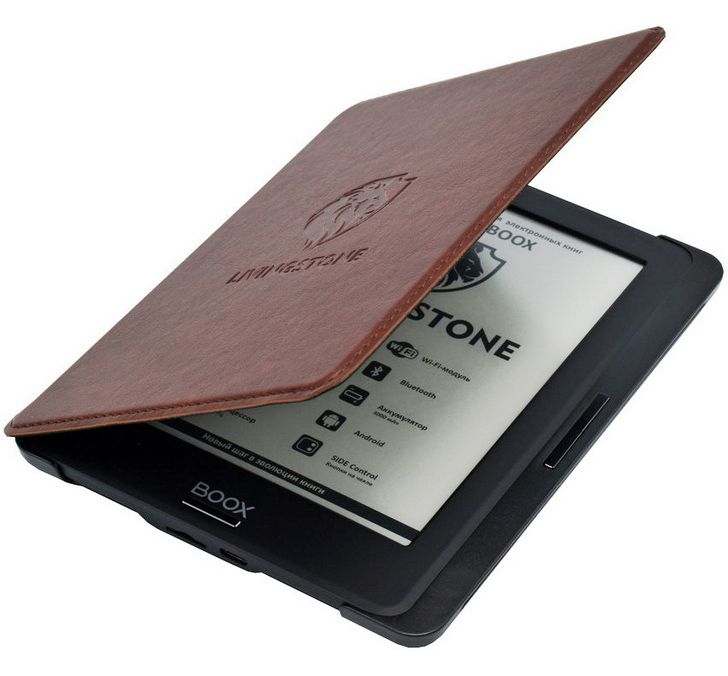

Сравнительный обзор электронных книг ONYX BOOX Livingstone и Amazon Kindle Paperwhite (2018)

Всем привет! Сегодня у нас в гостях две электронные книги (они же ридеры, они же «читалки»): ONYX BOOX Livingstone и Amazon Kindle Paperwhite (2018), она же Kindle Paperwhite 10th Generation. Оглавление 1. Технические характеристики 2. Упаковка 3. Конструкция ONYX BOOX Livingstone 4. Конструкция...

Большое красно-синее надувательство

Когда идёшь по улице и обращаешь внимание на окна домов, во многих из них можно заметить характерный розовый свет — народ выращивает рассаду под фитолампами. Читатель прислал на тест огромную фитолампу, на которой было написано «60W». Я её протестировал и удивился. Читать дальше →...

DPI: Deep Packer INJECTION, или конспирологическая теория о заговоре между RTK и MRG

Привет, Хабр! Это снова я, тот, кто отвечает за IT-составляющую РосКомСвободы! Ты, наверное, меня помнишь по посту о самопроизвольной активации камеры при открытии страницы с embedded-youtube-видео. На этот раз у меня история из личной жизни и, на мой взгляд, расследование немного поинтереснее....

Современные решения для построения систем информационной безопасности — брокеры сетевых пакетов (Network Packet Broker)

Информационная безопасность отделилась от телекоммуникаций в самостоятельную отрасль со своей спецификой и своим оборудованием. Но есть малоизвестный класс устройств, стоящий на стыке телекома и инфобеза – брокеры сетевых пакетов (Network Packet Broker), они же балансировщики нагрузки,...

Как DLP-система и модуль OCR помешали сотрудникам подделывать сканы паспортов

Помните историю с утечкой паспортных данных у 500 млн клиентов сети отелей Marriott? Данные могли оказаться у злоумышленников, и гостиничная группа даже обещала оплатить пострадавшим постояльцам расходы на смену паспортов. Подобных случаев происходит немало. Понятно, почему: на сегодняшний день...

iOS-приложения могут красть данные из буфера обмена устройства + опрос по мониторингу угроз на MacOS

Изображение: Unsplash Злоумышленники могут похитить GPS-координаты пользователя, пароли или финансовую информацию. Приложения для iOS, в том числе вредоносные, могут получить доступ к любым данным, сохраненным в буфере обмена iPhone или iPad. Таким образом злоумышленники могут похитить...

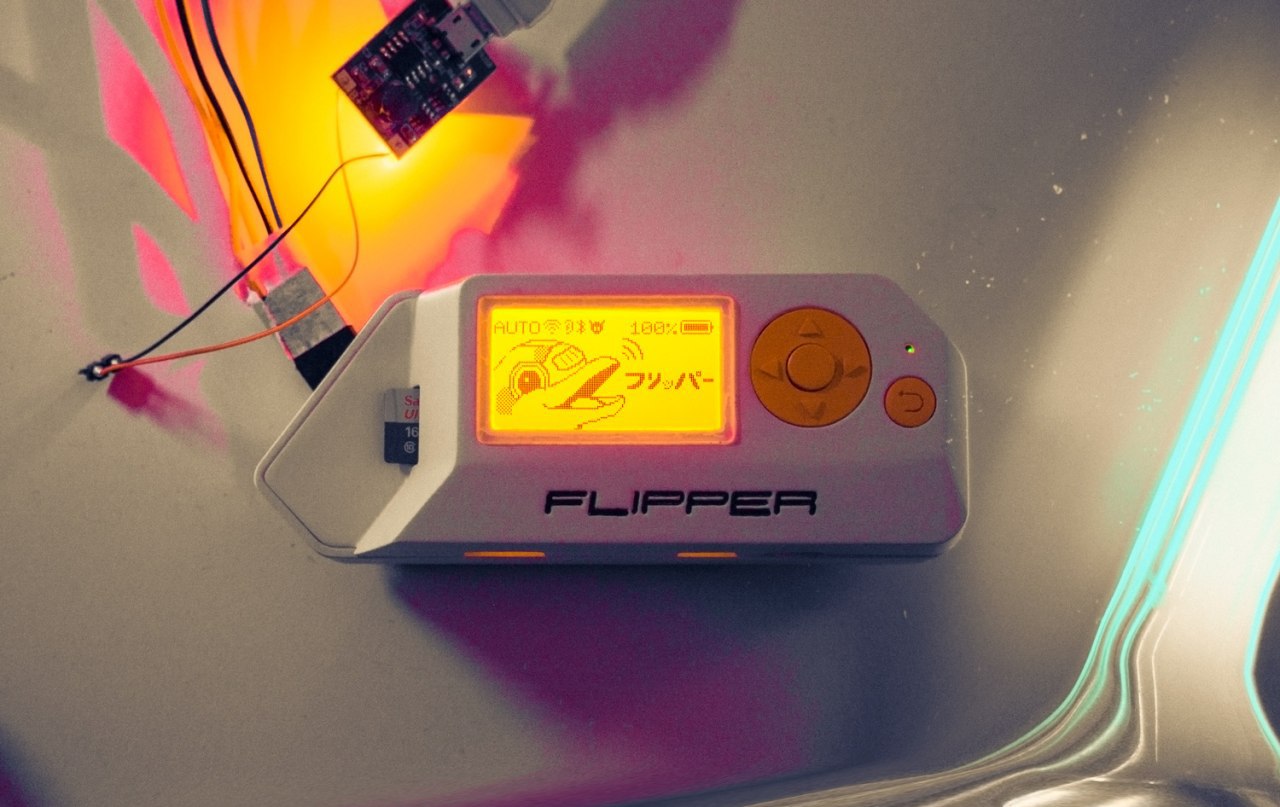

[Flipper Zero] отказываемся от Raspberry Pi, делаем собственную плату с нуля. Поиск правильного WiFi чипа

Flipper Zero — проект карманного мультитула для хакеров в формфакторе тамагочи, который я разрабатываю с друзьями. Предыдущий пост [1]. Много всего произошло с момента первого поста про флиппер. Мы усердно работали все это время и проект претерпел радикальные изменения. Главная новость в том, что...

Я иду искать: геопозиционирование хоста по IP-адресу в глобальной сети Интернет на примере криптобиржи Binance

В статье рассмотрены методы геопозиционирования сетевых интерфейсов по IP-адресу на примере API-сервиса криптобиржи Binance. Геопозиционирование основано на дистанционно-временных моделях пересчета времени кругового обхода (RTT) в дистанцию и определения примерного местоположения сетевого...

Конференция AnalogBytes Conference: секция первая, технологические основы демократии

Привет, Хабр Во-первых, хочу представить новую конференцию. Во-вторых, хочу рассказать о том, что же на ней будет, и зачем вообще мы под неё завели отдельный блог. В-третьих, хочу дать скидку на билеты хабровчанам. Москва, 5 марта 2020, «ИнфоПространство» Где-то полгода назад мы с рядом товарищей,...

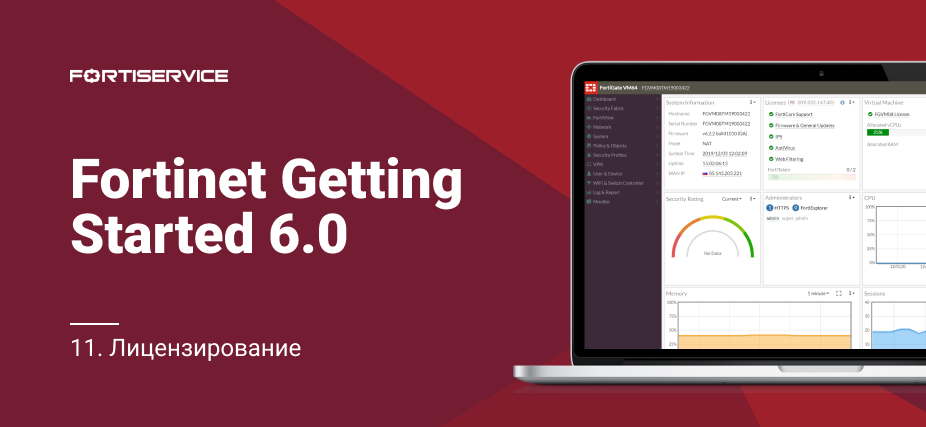

11. Fortinet Getting Started v6.0. Лицензирование

Приветствую! Добро пожаловать на одиннадцатый, последний урок курса Fortinet Getting Started. На прошлом уроке мы рассмотрели основные моменты, связанные с администрированием устройства. Теперь, для завершения курса, я хочу познакомить вас со схемой лицензирования продуктов FortiGate и...

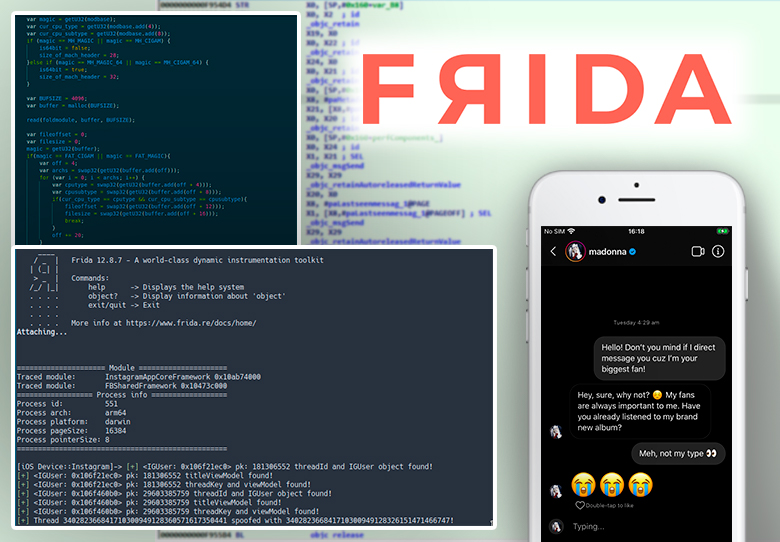

Подделка screenlife. «Да я Мадонну лично знаю»

В спорах в интернете и в реальной жизни наибольший вес имеют аргументы, которые подкрепляются доказательствами — скриншоты, фотографии, записи сообщений/звонков, видеозаписи экрана и т.д. Статичные картинки себя уже дискредитировали — их слишком просто отредактировать. К аудиозаписям доверие тоже...

Исследование Positive Technologies: в сеть 7 из 8 финансовых организаций можно проникнуть из интернета

Мы проанализировали защищенность инфраструктуры финансовых организаций. Для формирования публичного отчета были выбраны 18 проектов (8 внешних тестирований и 10 внутренних), выполненных для организаций кредитно-финансового сектора, в которых заказчики работ не вводили существенных ограничений на...

Ловим деградацию аккумуляторов АА и ААА при токах в 0.3 от емкости

Два года назад я открыл для себя прекрасный новый мир зарядных устройств для аккумуляторов. И даже, насколько мог, структурировал свои знания в топике “Заряжаем АА, ААА и другое цилиндрическое и аккумуляторное”. После написания текста меня долгое время терзала одна неразрешенная проблема — какими...