Назад в будущее мобильных телефонов II

«Единственный шанс исправить настоящее — только в прошлом.» Док Эммет Браун Продолжаю серию путешествий в историю мобильных телефонов. Приятного чтения. Сразу уточню, что выборка основана на тех телефонах, которые у меня есть. Пишите о ваших любимых культовых моделях и я постараюсь их купить или вы...

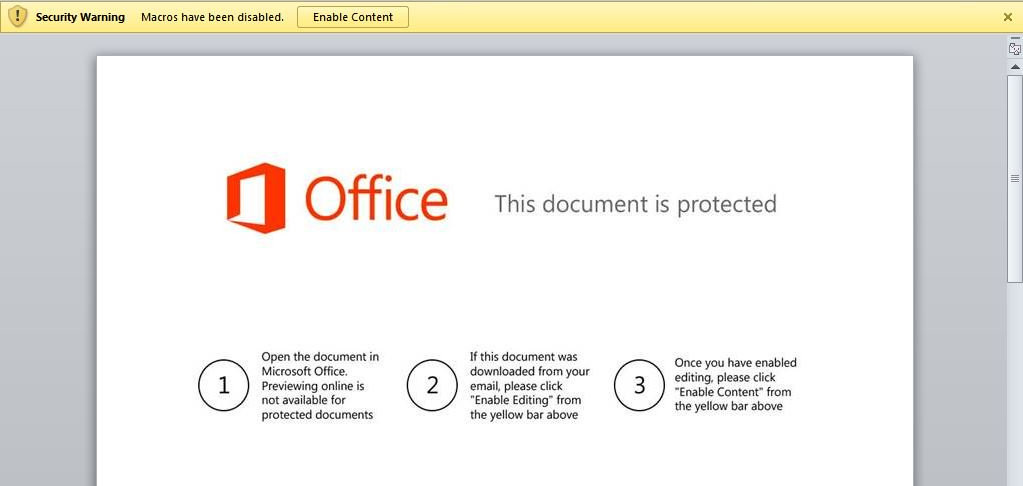

Исследование одного вредоноса

Попался мне недавно вредоносный doc файл, который рассылали с фишинговыми письмами. Я решил, что это неплохой повод поупражняться в реверс-инжиниринге и написать что-то новое на Хабр. Под катом — пример разбора вредоносного макроса-дроппера и не менее вредоносных dll. Читать дальше →...

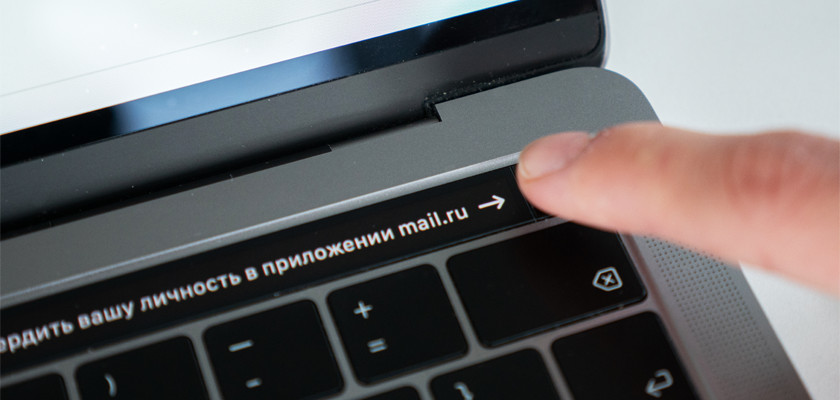

WebAuthn в реальной жизни

В сентябре 2019 года команда Почты Mail.ru поддержала технологию WebAuthn. Мы стали первым в мире сервисом электронной почты, который реализовал возможность входа в аккаунт с использованием электронных ключей вместо паролей. Сейчас эта возможность доступна всем нашим пользователям, вы можете...

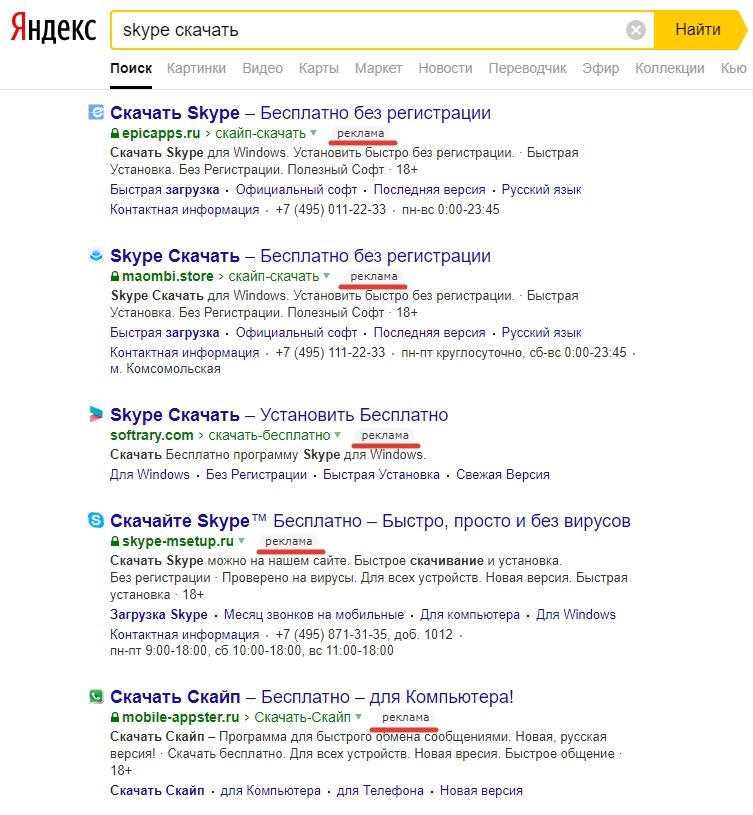

Яндекс помогает распространять вредоносное ПО?

По роду деятельности мне приходится наблюдать за работой сотен рядовых пользователей ПК. Человек, который не первый день держит мышку, всё чаще сталкивается с проблемами при банальном скачивании бесплатного ПО. При разборе выясняется, что он всего лишь набрал в Яндексе «скачать Вайбер», а дальше...

1С-Битрикс препятствует отписке от рассылки требованием сдать свои персональные данные

Много всякого сыпется в мой ящик, в том числе и от Битрикса (справедливости ради стоит отметить, что я когда-то регистрировался на их сайте). Но вот мне надоели эти письма и я решил отписаться. Ведь это очень просто сделать, правда же? Но как оказалось, не в случае с 1С-Битрикс. При чем такого я...

[Из песочницы] Прикручиваем ActiveDirectory авторизацию к Kubernetes c помощью Keycloak

Данная статья написана с целью расширить уже существующую, но рассказывает про особенности связки именно с Microsoft ActiveDirectory, а так же дополняет ее. В этой статье я расскажу как установить и настроить: Keycloak — это проект с открытым исходным кодом. Который обеспечивает единую точку входа...

10. Fortinet Getting Started v6.0. Сопровождение

Приветствую! Добро пожаловать на десятый, юбилейный урок курса Fortinet Getting Started. На прошлом уроке мы рассмотрели основные механизмы логирования и отчетности, а также познакомились с решением FortiAnalyzer. В качестве завершения практических уроков данного курса я хочу познакомить вас с...

Это будет стоить 354 пары носков. Подборка подарков на 23 февраля

Скоро мужской праздник. Каждый год мы в Madrobots шутим про носки и ведем неравный бой с «дежурными» подарками, составляя свой топ праздничных гаджетов. Под катом — только новинки, которые мы и сами были бы не прочь получить в мужской день. Для наглядности, пересчитали все цены в носках. Читать...

Изменение алгоритмов Google AdSense может привести к вымогательству у владельцев сайтов и веб-мастеров

Практически любому современному бизнесу важны современные инструменты контекстной рекламы, в особенности — Google AdSense. Еще важнее эта система площадкам, которые размещают у себя рекламу. Казалось бы, все «грязные» приемы на полях SEO-оптимизации, поднятия сайта в выдаче гугла и атак на...

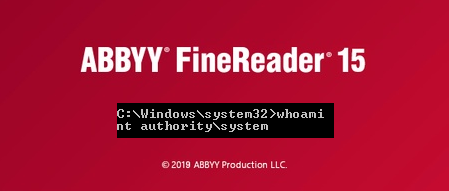

Распознаем повышение привилегий в ABBYY FineReader

Цикл о том, как я нахожу уязвимости повышений привилегий в Windows приложениях, продолжается. В предыдущих сериях: Steam (CVE-2019-14743, CVE-2019-15316, CVE-2019-17180) и Origin (CVE-2019-19247, CVE-2019-19248). Но сегодня речь пойдет не об игровом лаунчере, а о прикладном программном комплексе...

[Перевод] Выкупать — так королеву: Varonis расследует быстро распространяющийся шифровальщик-вымогатель “SaveTheQueen”

Новая разновидность вредоносного ПО класса вирусов-вымогателей зашифровывает файлы и добавляет к ним расширение ".SaveTheQueen", распространяясь через системную сетевую папку SYSVOL на контроллерах доменов Active Directory. Наши заказчики столкнулись с этим вредоносом недавно. Приводим наш полный...

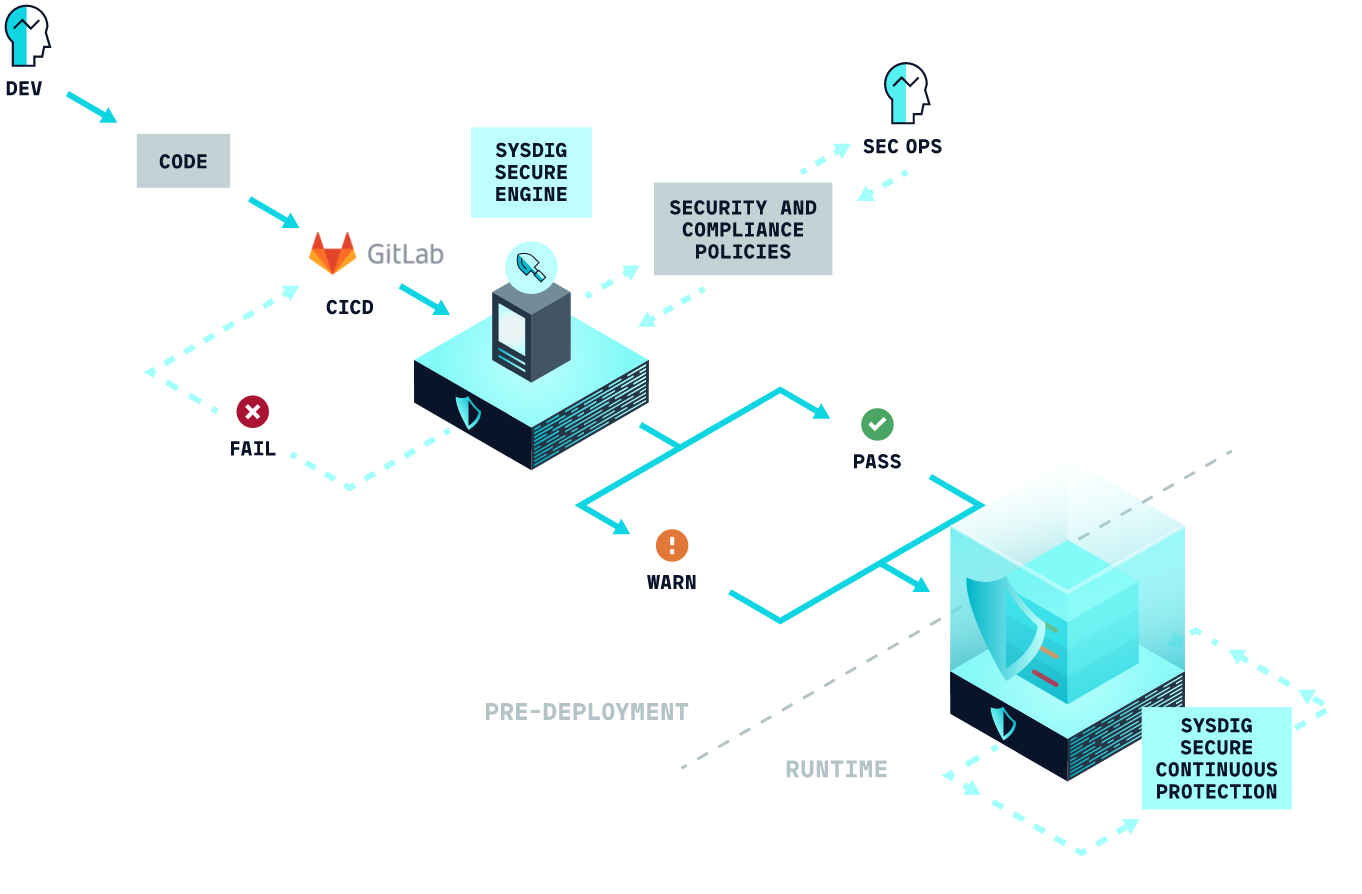

[Перевод] Проверка образов с помощью Gitlab CI/CD

Всем привет, в преддверии старта курса «CI/CD на AWS, Azure и Gitlab» подготовили перевод интересного материала. В этой статье мы поговорим о том, как проверять образы контейнеров на платформе Gitlab CI/CD с помощью Sysdig Secure. Образы контейнеров, которые не соответствуют политикам безопасности,...

Границы для пограничников: суд США установил правила для проверки устройств — обсуждаем ситуацию

В одном из предыдущих постов мы поговорили о том, можно ли считать досмотр девайсов в аэропортах нарушением прав человека. Мнения разделились. Одни выступили за то, что законопослушному гражданину нечего скрывать от пограничных проверок. Другие указали на многочисленные конституции, которые...

Интернет в Туркменистане: цена, доступность и ограничения

Туркменистан — одна из самых закрытых стран мира. Не настолько закрытая, как, скажем, Северная Корея, но близко к тому. Важное отличие — общедоступный интернет, подключиться к которому гражданин страны может без особых проблем. Эта статья рассказывает о ситуации с интернет-индустрией в стране, о...

Обезличивание данных не гарантирует вашу полную анонимность

Есть мнение, что «обезличенная» информация, которую так любят собирать и использовать многие компании, на самом деле не защитит человека от деанонимизации, если данные вдруг утекут в сеть или будут использоваться в чьих-то интересах. Cloud4Y рассказывает, так ли это. Читать дальше →...

[Перевод] Mozilla проиграла в войне браузеров, но всё ещё считает, что может спасти интернет

Тайная история очень долгих, иногда одиноких и совершенно донкихотских поисков В 2016 году Митчелл Бейкер, председатель совета директоров и временный директор Mozilla, взялась за обновление своего манифеста. Да, технически, это был манифест Mozilla, однако он полностью сделан руками Бейкер. Это...

Check Point WatchTower — управляем NGFW со смартфона

Добрый день, сегодня хотелось бы затронуть тему оборудования для малого бизнеса и офисов до 150-300 пользователей. Современные угрозы безопасности требуют осуществлять защиту периметра сети вне зависимости от масштаба предприятия. компания CheckPoint предлагает целый ряд продуктов серии именно под...

Применение Flowmon Networks для контроля производительности распределенных приложений и баз данных

Статью подготовил Dmitriy Andrichenko | Sales Executive, Russia & CIS | Flowmon Networks Приветствуем Вас на странице нашей новой статьи, посвященной решению задач контроля производительности распределенных сетевых приложений и баз данных. Данная статья является продолжением цикла публикаций,...