Печка, глинтвейн и запуск дрона: что делать зимой на даче

Каждый год одно и то же: птицы улетают в теплые страны, а мои друзья и коллеги достают сноуборды, горные лыжи и ждут снега. Дожидаются не всегда, а потому или тоже улетают к далеким горнолыжным трассам, или ноют, что кататься негде. И как-то раз на очередное нытье я честно ответил, что этот...

Пентестер. Прикладной

ИБ, та, которая прикладная, с тестами на проникновение, должна учитывать еще и утечку. Пожалуй, подкину на вентилятор для размышления. Читать дальше →...

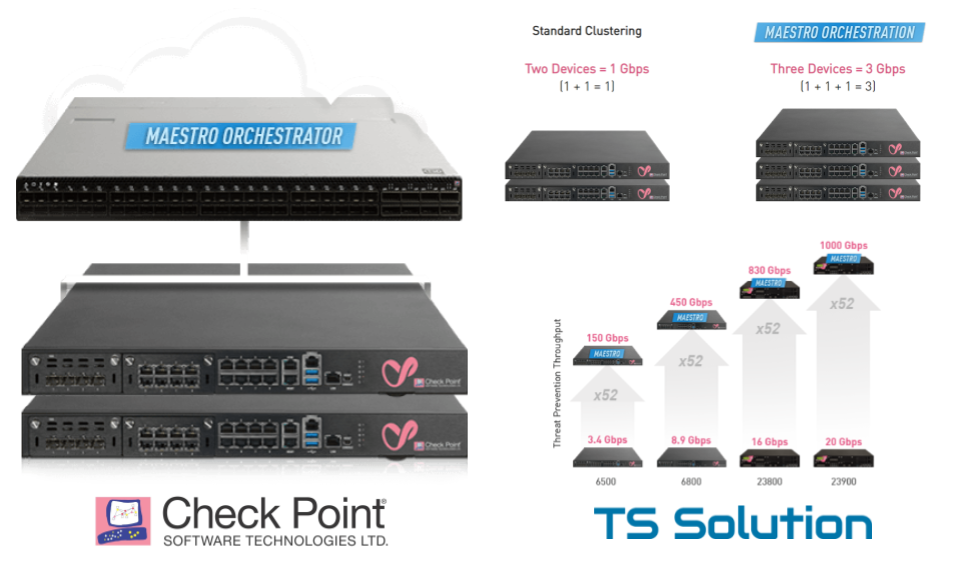

5. Часто задаваемые вопросы по Check Point Maestro (FAQ)

Мы опубликовали уже 4 статьи (1, 2, 3 и 4) по Check Point Maestro, где довольно подробно расписали предназначение и различные сценарии использования этого продукта. В связи с этим, нас довольно часто и много спрашивают по поводу данного решения. Большинство задает примерно те же вопросы. Поэтому мы...

Система массовой прослушки населения оказалась практически бесполезна для ФБР

Система массовой прослушки разработана Агентством национальной безопасности США Массовое прослушивание населения страны, запись всех разговоров и текстовых сообщений — должно быть, очень действенные меры в борьбе с преступностью? С такой системой террористы будут как на ладони у спецслужб?...

SLAE — Security Linux Assembly Expert Exam

Security Linux Assembly Expert — онлайн-курс и экзамен по основам 32-битного языка ассемблера процессоров семейства Intel в Linux-системах в контексте информационной безопасности. Курс будет полезен пентестерам, инженерам по информационной безопасности и всем, кто желает разобраться в основах...

Развертывание ASA VPN Load-Balancing кластера

В данной статье я бы хотел привести пошаговую инструкцию того как можно быстро развернуть самую масштабируемую на текущий момент схему Remote-Access VPN доступа на базе AnyConnect и Cisco ASA – VPN Load Balancing Cluster. Введение: Многие компании во всем мире ввиду текущей обстановки с COVID-19...

Кулхацкер. Начало

Краткий рассказ о том, как быстро влиться в ИБ. Старая история, долгое начало, но, пожалуй, начну… Читать дальше →...

Как системы анализа трафика обнаруживают тактики хакеров по MITRE ATT&CK на примере PT Network Attack Discovery

Согласно Verizon, большинство (87%) инцидентов ИБ происходят за считанные минуты, а на их обнаружение у 68% компаний уходят месяцы. Это подтверждается и исследованием Ponemon Institute, согласно которому у большинства организаций уходит в среднем 206 дней на обнаружение инцидента. По опыту наших...

Можно ли взломать корабль?

Вы когда-нибудь задумывались над вопросом компьютерной безопасности огромного круизного лайнера, неспешно пересекающего бескрайние морские просторы? Насколько эта махина защищена от взлома киберпреступниками? И сможет ли команда судна отразить атаку или мягко нейтрализовать последствия взлома?...

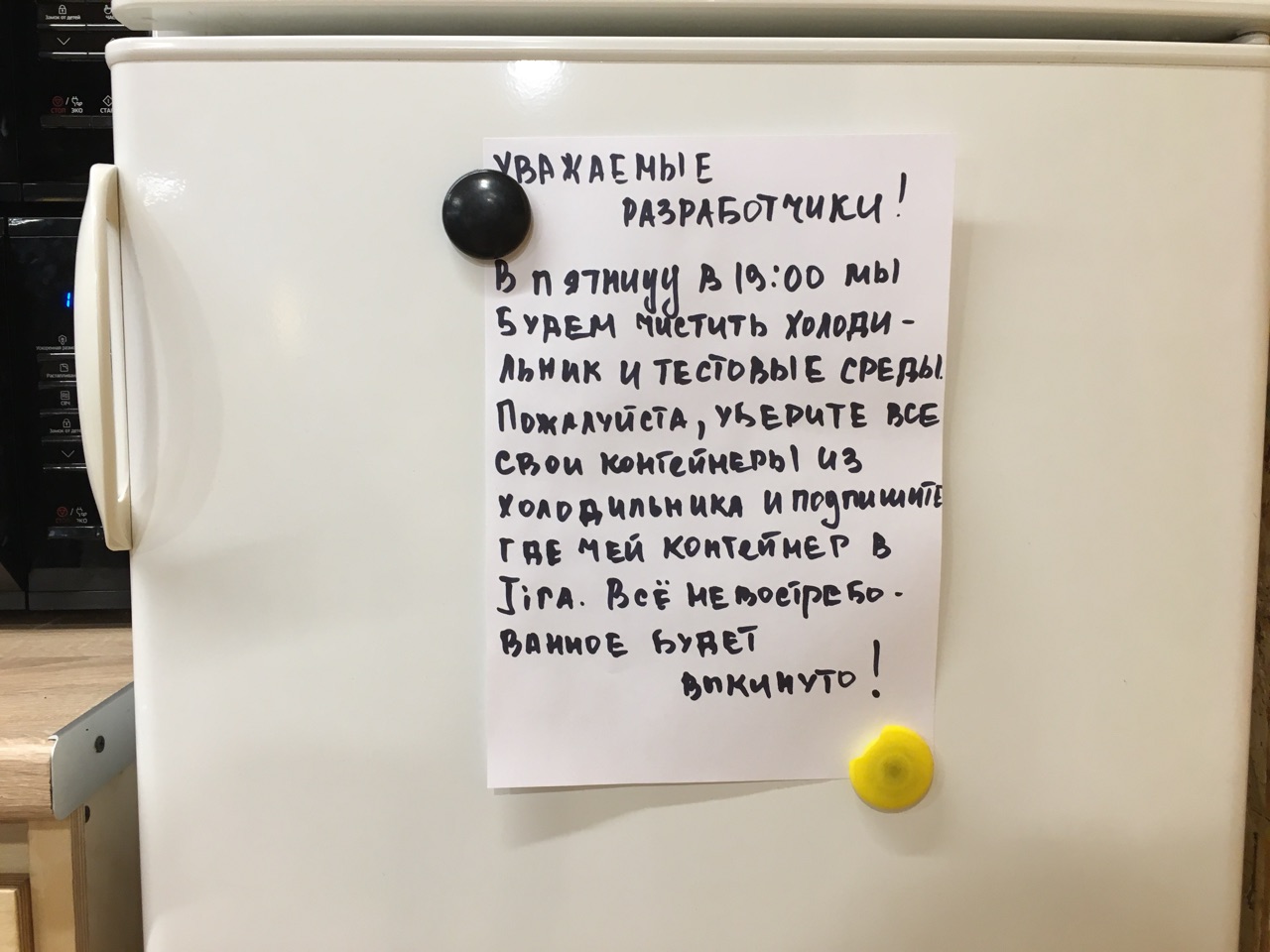

Портал тестовых сред, или Спасём наш девопс

Пару лет назад мы чувствовали себя в каком-то сюрреалистическом сне. Все вокруг шли в облако для тестирования (удобно же разворачивать-сворачивать тестовые среды), а мы пытались выяснить, какие инструменты «из коробки» нужно поставлять. Для этого мы вместе с заказчиками разбирались, как устроены...

Как TeamViewer хранит пароли

TeamViewer — популярная программа для удалённого доступа к рабочему столу. Поэтому довольно интересно посмотреть, как она хранит пароли. Если вкратце, пароли хранятся в реестре Windows в зашифрованном виде. Для шифрования используется алгоритм AES-128-CBC и секретный ключ...

Тапочки для гика: ищем позитив во временных закрытиях офисов

Сначала закрытие офисов было сюжетом из новостей. А в пятницу закрылся наш. Ну, как закрылся: пришло сообщение, что сотрудникам рекомендуют работать из дома по соображениям эпидемиологической безопасности. И все бы ничего, но у меня в офисе остались тапочки. Удобные, любимые, вызывающие рабочий...

Как организовать удаленный доступ и не пострадать от хакеров

Когда руководство компании экстренно требует перевести всех сотрудников на удаленный доступ, вопросы безопасности зачастую отходят на второй план. Как результат – злоумышленники получают отличное поле для деятельности. Так что же нужно и что нельзя делать при организации безопасного удаленного...

[Перевод] Почему не стоит пользоваться WireGuard

В последнее время WireGuard привлекает к себе большое внимание, фактически — это новая «звезда» среди VPN. Но так ли он хорош, как кажется? Я хотел бы обсудить некоторые наблюдения и рассмотреть реализацию WireGuard, чтобы рассказать, почему он не является решением, которое заменит IPsec или...

Обзор: самые громкие инциденты безопасности в 2019 году

Изображение: Unsplash С каждым годом вопрос кибербезопасности приобретает все большее значение. Утечек данных не становится меньше, киберпреступники продолжают изобретать все более хитрые методы взлома и схемы заработка, а корпоративная безопасность все чаще подвергается испытанию на прочность. Как...

Maltego Часть 4. ВК, Instagram, LinkedIN и другие фантастические твари

И снова здравствуйте, дорогие друзья. Мы опять готовимся окунуться в прекрасный мир OSINT. Статьи в нашем цикле прибавляются, поэтому пора уже вводить некое подобие оглавления, ведь дальше их будет только больше. Итак, что мы уже разобрали в Maltego: Часть 1 — Что такое Maltego и зачем оно нужно...

Безопасность через ограничение пользователей или как создать уязвимость

В 2019 году выявили уязвимость CPDoS Cache Poisoned Denial of Service) на сети CDN, которая позволяет отравить HTTP кэш CDN провайдера и вызвать отказ в обслуживании. Много хайпа уязвимость пока не собрала, так как не была замечена в реальных атаках. Но об одном из способов отравления кэша хочется...

[Из песочницы] Бесплатный прокси-сервер для предприятия с доменной авторизацией

pfSense+Squid с фильтрацией https + Технология единого входа (SSO) с фильтрацией по группам Active Directory Краткая предыстория На предприятии возникла необходимость во внедрении прокси-сервера с возможность фильтрации доступа к сайтам(в том числе https) по группам из AD, чтобы пользователи не...