Случайности не случайны: кто такие семейства псевдослучайных функций (PRFs)

В 1984 году Голдрайх, Голдвассер и Микали в своей статье формализовали концепцию псевдослучайных функций и предложили реализацию PRF, основанную на псевдослучайном генераторе (PRG) с удвоением длины. С тех пор псевдослучайные функции показали себя чрезвычайно важной абстракцией, которая нашла...

Сайты региональных органов власти: все еще печальнее, чем у федералов

Вот мы и выпустили сводный доклад по итогам мониторинга сайтов высших органов власти регионов – «Надежность сайтов органов государственной власти субъектов Российской Федерации – 2020». Оценивали их с трех сторон: а) можно ли эти сайты считать официальными с точки зрения закона, б) обеспечивают ли...

История развития компьютерных вирусов для Unix-подобных систем

Говорим о вирусах в эпоху пандемии. Читать далее...

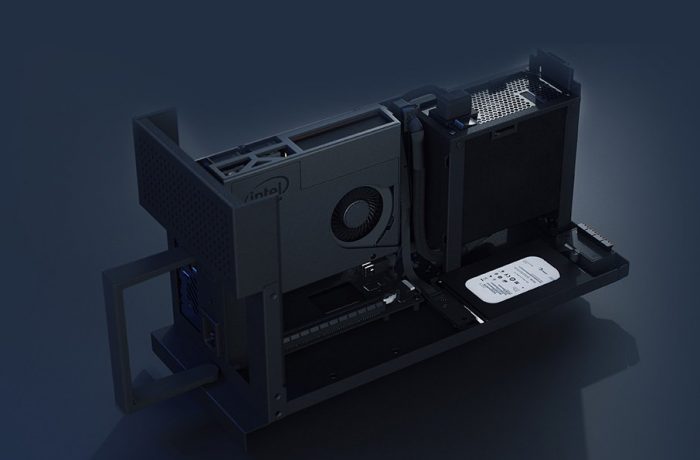

Razer выпустила обещанный в 2014 году модульный геймерский мини-ПК за $3200, и он не очень-то модульный

В 2014 году на Хабре публиковалась статья о концепте модульного ПК от Razer, представленном на CES 2014. В частности, упоминалась модульная конструкция компьютера, которая позволяет модифицировать конфигурацию системы по желанию владельца. Согласно проекту, все модули должны были вставляться в...

Стандарт IEEE 1609.2: защита информации в сетях V2X

В настоящее время интеллектуальные транспортные системы (англ.: Intelligent Transport Systems, ITS) активно развиваются. Их функционирование невозможно без создания телекоммуникационных систем, позволяющих транспортным средствам обмениваться информацией со внешними устройствами (англ....

О маркировках дисков замолвим слово

Технологии записи на оптические диски были мейнстримом достаточно долго и породили множество сопутствующих технологий, в том числе LightScribe и LabelFlash. Указать на диске его содержимое? Нарисовать картинку и затем выжечь ее лазером? Нет проблем. А сейчас расскажу, как это сделать. Вернее, как...

Команда энтузиастов выпустила P2P-браузер Beaker 1.0 после двух лет разработки

Пару лет назад стало известно, что группа энтузиастов разрабатывает P2P-браузер с поддержкой протокола Hypercore. Этот браузер получил название Beaker 1.0. Цель проекта — предоставить возможность пользователям разрабатывать и размещать свои сайты не где-то там, а «прямо в браузере». То есть можно...

HackTheBox. Прохождение Unbalanced. Rsync, EncFS, Squid, XPath инъекция и RCE в Pi-hole

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье разбираемся с резервной копией в rsync, подбираем пароль для EncFS, работаем со squid прокси-сервером, эксплуатируем XPath инъекцию и эксплуатируем RCE в Pi-hole. Организационная информация Чтобы...

Intel Boot Guard на пальцах

Предлагаю окунуться в дебри микроархитектуры компьютера и разобраться с тем, как работает одна из наиболее распространенных технологий обеспечения аппаратной целостности загрузки BIOS — Intel Boot Guard. В статье освещены предпосылки появления технологии, перечислены все режимы работы, а так же...

[Перевод] Кунг-фу стиля Linux: бесплатный VPN по SSH

Если вы видите на некоторых сайтах множество рекламных баннеров, то вы знаете, что, если не будете пользоваться VPN (Virtual Private Network, виртуальной частной сетью), хакеры очень скоро захватят и разорят ваш компьютер и сожгут ваше жилище. Ну, они, по крайней мере, точно что-то такое...

Концепт — как усилить защиту паролей «12345» от bruteforce атаки (попытка вторая)

Всегда хотелось, чтобы хакер не мог взломать перебором чужой пароль на сайте. Например, если пользователь похвастается хакеру, что его пароль состоит только из цифр, то скоро пользователь потеряет свой аккаунт. А как быть, если пользователь сообщил по телефону свой пароль жене, а хакер его услышал?...

[Перевод] Как предоставить табличные данные и сохранить при этом конфиденциальность

Продолжаем тему информационной безопасности и публикуем перевод статьи Coussement Bruno. Добавить шум к существующим данным, добавить шум только к результатам операций над данными или генерация синтетических данных? Доверимся интуиции? Читать дальше →...

HKDF: как получать новые ключи и при чем тут хэш-функции

Для современных алгоритмов шифрования одним из факторов, влияющих на криптостойкость, является длина ключа. Но что поделать, если существующие ключи не обладают достаточной длиной для их безопасного использования в выбранных нами алгоритмах? Тут на помощь приходит KDF (Key Derivation Function) -...

Битва платёжных систем: криптовалюта и карты. На чьей стороне ты?

Многие из нас сталкивались с мошенничеством с банковскими картами или с проблемами проведения транзакций из-за границы. А сколько ещё уязвимостей таит в себе эта небезупречная карточная платёжная система? Существует ли альтернативная, но надёжная и удобная замена ей? Как насчёт системы, основанной...

Глобальный SOC на The Standoff 2020: всевидящее око

Мы, я имею в виду экспертный центр безопасности Positive Technologies, традиционно участвуем в противостоянии The Standoff уже несколько лет — с 2018-го, когда оно было частью Positive Hack Days. В первый год мы следили за игровыми трендами и событиями, используя SIEM-систему (MaxPatrol SIEM), наше...

Ваш смартфон подарит вам зрение супермена

Зрительная система человека не позволяет ему видеть мир в ИК-диапазоне (в отличие от представителей фауны, которые обладают специальными рецепторами на разных участках туловища), но человек смог компенсировать свои физические лишения и с помощью технических разработок “лицезреть” картинку в...

Используем tcpdump для анализа и перехвата сетевого трафика

Утилита tcpdump — отличный инструмент командной, который способен перехватывать и анализировать сетевой трафик. Может оказаться большим подспорьем при решении сетевых проблем. Пакеты можно сохранить в файл и анализировать позже. Рекомендуется время от времени запускать эту утилиту, чтобы следить за...

Как потерять аккаунт на Гос. услугах за 5 секунд

Ошибки при интеграциях разных систем случаются не так редко. И главное тут во время получать звоночки и фиксить эти проблемы. Хочу рассказать вам о критической уязвимости при такой интеграции и возможности потерять свой аккаунт на гос. услугах. Читать дальше →...