[Перевод] История группы 414 — подростков из Милуоки, которые стали пионерами взлома

В 1983 году группа молодых людей из Милуоки прославилась взломом нескольких высококлассных компьютерных систем, включая Национальную лабораторию Лос-Аламоса и Мемориальный онкологический центр им. Слоуна Кеттеринга. Сегодня, в день старта нового потока курса Этичный хакер делюсь с вами их историей....

Аппаратная реализация алгоритмов DES и TDES-EDE3

Алгоритм TDES (3DES, Tripple DES) был создан в 1978 году как улучшение алгоритма DES. По сравнению с последним улучшилась криптостойкость, но в три раза увеличилось время вычисления. Несмотря на то, что на сегодняшний день наиболее распространен алгоритм AES, который принят в качестве стандарта...

Рады представить CrowdSec v.1.0.0 — локальную альтернативу Fail2Ban

Привет. Мы, команда проекта CrowdSec, рады сообщить о выходе версии CrowdSec 1.0.0. Этот релиз крайне важен, потому что кроме добавления нескольких новых функций весь проект претерпел серьезные архитектурные изменения, чтобы стать быстрее, выше и сильнее. В первую очередь, рады представить вам...

IM-мессенджер на своем сервере со сквозным шифрованием

На сегодняшний день, очень много IM-мессенджеров предлагают end-to-end шифрование, но вариантов, которые можно быстро развернуть на своем сервере гораздо меньше. Изучая варианты, мой взгляд упал на Delta Chat, о котором на Хабре уже упоминали — мессенджер без централизованной серверной...

Из грязи в RPKI-князи-1. Подключаем валидацию маршрутов в ВGP

Привет! Я работаю старшим сетевым инженером в компании DataLine, занимаюсь сетями с 2009 года и успел со стороны понаблюдать, как компании подвергались атакам из-за уязвимости протокола маршрутизации BGP. Один BGP Hijacking чего стоит: пару лет назад хакеры с помощью перехвата BGP-маршрутов украли...

Внутри свежей утечки

Поднимается в СМИ волна по поводу утечки данных москвичей, переболевших короной. Некоторые СМИ сообщают, что утекла информация о 300 тысяч человек. В публичном доступе оказалось чуть меньше гигабайта различных документов (941 МБ в распакованном виде). Попал этот архив и мне в руки. Предлагаю...

Старые добрые игры, старые добрые уязвимости

Выходящему Вышедшему Cyberpunk 2077 посвящается. Приветствую всех читателей. Как можно догадаться из названия, эта статья — очередное описание уязвимостей в игровых лаунчерах, где я потыкал Steam (CVE-2019-14743, CVE-2019-15316, CVE-2019-17180) и Origin (CVE-2019-19247, CVE-2019-19248). Сегодня...

[Перевод] Мы нашли опасную уязвимость в Microsoft Teams, но компания устранила её только спустя два месяца

TL;DR: 31 августа 2020 года мы сообщили о критически опасных багах исполнения удалённого кода в Microsoft Teams. 30 сентября 2020 года Microsoft присвоила им рейтинг «Important, Spoofing» («Важно, спуфинг») — один из наиболее низких. В нашей команде мгновенно родилась новая шутка. Microsoft...

Как изменился поиск черной кошки в темном Kubernetes

Немного (в)водной Kubernetes (или K8s) — это расширяемая платформа, которая становится стандартом среди систем оркестрации при построении Cloud Native приложений. Сейчас все больше компаний переходят на Kubernetes. Поскольку он является одной из самых критичных составляющих DevOps-процесса,...

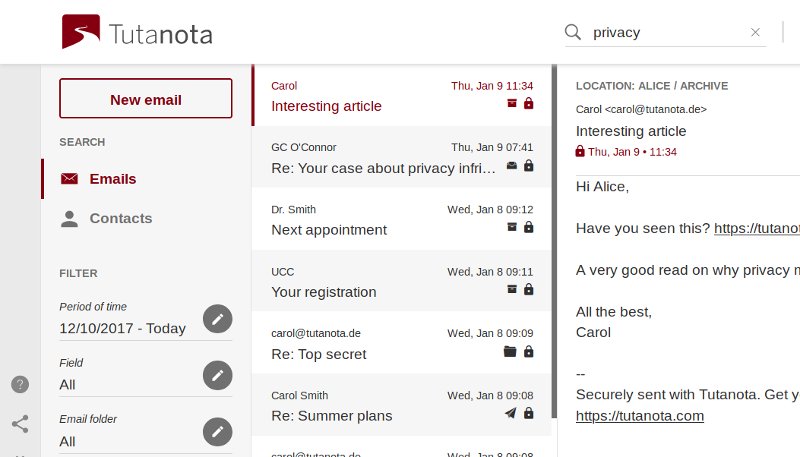

Немецкий суд заставил почтового провайдера Tutanota установить бэкдор

Полнотекстовый поиск в зашифрованной почте Для начала немного контекста. Tutanota — один из немногих почтовых сервисов, которые шифруют входящую почту по умолчанию, как Protonmail, Posteo.de и Mailbox.org. То есть почта хранится на серверах в зашифрованном виде. Провайдер не может её расшифровать,...

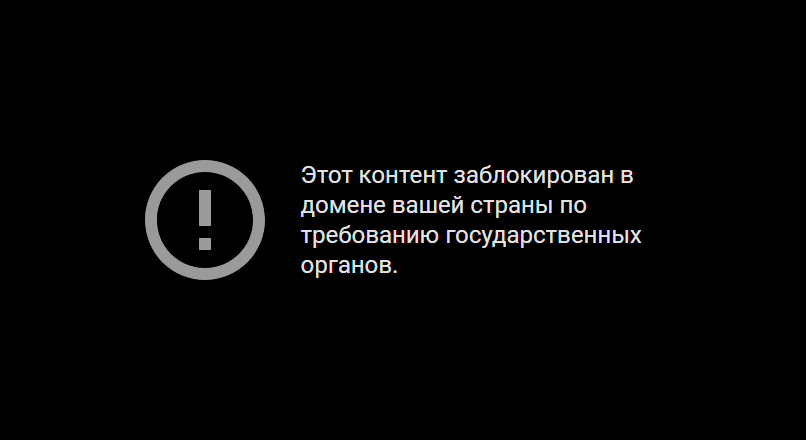

Геоблокировка: как ограничивают доступ к информации и кому это нужно

На этой неделе Европейская Комиссия обсуждает вопрос, стоит ли открыть доступ к аудио и видео-контенту для пользователей, которые ранее сталкивались с геоблокировками таких цифровых провайдеров, как Netflix и Amazon Prime. Напомним, что с 2018 года, использование геоблокировки в коммерческих целях,...

[Перевод] Шумно и стрессово? Или шумно и весело? Ваш телефон может слышать разницу

Audio Analytics может охарактеризовать окружающий звуковой ландшафт, а также идентифицировать отдельные звуки, например, звук сигнала дымового пожарного извещателя (на фото ниже). Смартфоны уже несколько лет умеют различать слова пробуждения, такие как «Привет, Siri» и «Окей, Google» без...

Amnezia: всё будет забыто

Согласно исследованиям британских учёных, каждую неделю публикуется новая статья «Как настроить собственный VPN». Но всё же большинство людей пользуются платными коммерческими VPN-сервисами, коих несчётное множество. А вы уверены, что ваш VPN будет продолжать работать в условиях политического...

Невидимый гость: вскрываем беспроводную сеть компании с Kali Linux и Raspberry Pi

Сегодня рассмотрим, как относительно незаметно протестировать безопасность беспроводной сети компании. В качестве основы будет использоваться Raspberry Pi, который поддерживает установку Kali Linux. Установка дистрибутива довольно проста: Загрузить официальный образ с сайта kali.org; Записать его...

Через серые зоны — к 4,7 звезды. Как мы сделали топовое security-приложение для iOS

Привет, Хабр. Меня зовут Константин, я Head of Mobile Cloud Services Development в департаменте разработки мобильных продуктов «Лаборатории Касперского». Про отношения Apple и антивирусов вам, наверное, известно, так что вы понимаете, что наша задача создания security-решения для iOS изначально...

Коротко об одном из стандартов формата токена PKCS#15

Много статей написано про стандарты API между токенами и программным обеспечением. Однако, стандартизация формата самих токенов, как правило, несправедливо обойдена стороной. В данной статье кратко описан один из стандартов формата токена PKCS#15 (Public Key Cryptography standard), опубликованного...

[Перевод] Телефон шпионил за мной, поэтому я нашёл тех, кто использует данные слежения

СЛЕЖКА: Американская компания имеет информацию о моём местоположении. В моём телефоне 160 приложений. Я не знаю, что они делают, но решил это выяснить. У меня было ощущение, что эти приложения шпионят за мной. Конечно, не прослушивают меня, но постоянно следят за тем, где я нахожусь. Что каждый мой...

Советские шифры во Второй Мировой войне

С изобретением Александром Поповым радио, человечество вошло в эпоху быстрой передачи информации. Конечно, военная индустрия не обошла стороной эту инновацию. Моя статья посвящена ответам на вопрос "Как защитись свою информацию?", продемонстрированным во время Второй Мировой войны. Читать далее...