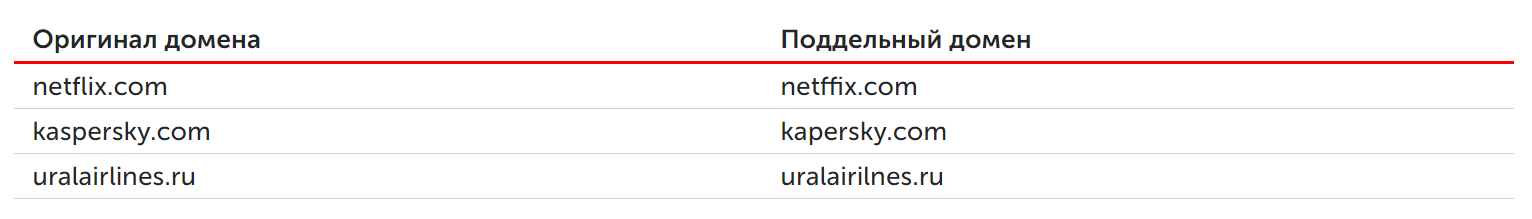

Security Week 51: почтовые атаки с lookalike-доменов

Эксперты «Лаборатории Касперского» подробно разбирают одну из атак на корпорации с использованием lookalike-доменов — когда фишинговый e-mail отправляется с домена, на одну букву отличающегося от настоящего. Такой подход со стороны атакующего оказывается чуть выгоднее традиционного спуфинга, когда...

Безопасный Linux вместе с AppArmor

В предыдущей статье речь шла о SELinux. Моё впечатление об этой системе безопасности двоякое. С одной стороны безопасности в ИТ много не бывает, и SELinux содержит все необходимое для защиты ОС и приложений от несанкционированного доступа. С другой же стороны он выглядит чересчур громоздким и...

Кто здесь самый цифровой? Опрос о модернизации российской банковской сферы

Кажется, уже невозможно вспомнить банковскую услугу, которая не предоставляется удалённо. Некоторые банки даже отказываются от отделений с кассовыми окошками и бумажными бланками, перенося обслуживание в онлайн. Судя по рейтингам, Россия входит в десятку стран с самыми цифровизированными...

Правоохранители США могут изучать содержимое даже заблокированных гаджетов

Громкие публичные заявления правоохранительных органов о трудности получения информации с заблокированных гаджетов не должны вводить вас в заблуждение. Информацию получают все, кто способен за это заплатить. Cloud4Y рассказывает, как это делается в США. Читать далее...

След протектора: как киберпреступники прятали стилеры в презентации от подрядчика МГУ

"Привет из МГУ. М.В.Ломоносов, Внимание: по рекомендации вашей компании мы выступаем в качестве подрядчика МГУ. М.В.Ломоносова под руководством доктора философских наук. Виктор Антонович Садовничий. Нам нужно ваше предложение по нашему бюджету на 2020 год (прилагается). Подайте заявку не позднее 09...

Украденное оружие FireEye

8 декабря компания FireEye сообщила, что в результате успешной атаки высококвалифицированной APT-группировке удалось получить доступ к инструментам, которые компания использовала как арсенал Red Team команды. Невольно новость отсылает к 2017 году, когда в сеть попал инструментарий ЦРУ и АНБ для...

Реверсим и улучшаем SATA контроллер

Вы когда-нибудь задумывались, как много вокруг умной электроники? Куда ни глянь, натыкаешься на устройство, в котором есть микроконтроллер с собственной прошивкой. Фотоаппарат, микроволновка, фонарик... Да даже некоторые USB Type C кабели имеют прошивку! И всё это в теории можно...

На основе Raspberry 4 создан модульный открытый ПК с 16 ГБ ОЗУ и кучей интерфейсов

На основе Raspberry Pi создается большое количество самых разных проектов. С момента выхода первой «малинки» энтузиасты представили тысячи, если не десятки тысяч модификаций, доработок, платформ. Сейчас компания READY! использовала Raspberry Pi 4 в качестве основы для модульного ПК, который получил...

«Особенность» Instagram

В 2020 году даже если злоумышленник попал в ваш аккаунт социальной сети, это неприятно, но не критично. Ведь у нас есть двухфакторная аутентификация на многие важные действия, а доступа к почте/телефону у злоумышленника нет и аккаунт ему не угнать. Так ведь? Нет. В Instagram - социальной сети,...

HackTheBox. Прохождение OpenKeys. Ломаем виртуалку OpenBSD

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. Организационная информация Чтобы вы могли узнавать о новых статьях, программном обеспечении и другой информации, я создал канал в Telegram и группу для обсуждения любых вопросов в области ИиКБ. Также ваши личные...

Нельзя так просто взять и выбрать акустическую систему: более десяти экспертный гайдов, тестов и обзоров

Вновь обращаемся к экспертизе, собранной в нашем «Мире Hi-Fi». Ранее мы посмотрели, где производят аудиотехнику, рассказали о теории и практике DIY-акустики и настройке домашнего кинотеатра. На этот раз — решили поделиться с вами руководствами по теме подбора акустики. Читать далее...

«Последи, чтобы мысль не убежала»: больше surveillance-пасхалок в популярной музыке

Каждый раз, когда мы думаем, что уже все рассказали по этой теме, находится что-то новое. Сегодня обсудим пусть и известные, но от этого не менее занимательные примеры музыкального осмысления вопросов информационной безопасности в их самом широком смысле. Поп-музыка несет в себе не только...

Пора ли отказываться от обычного Интернета в пользу квантового?

Современный интернет полагается на сложные алгоритмы шифрования для защиты информации, но хакеры приспосабливаются и учатся обходить такие системы, что приводит к кибератакам по всему миру. По прогнозам экспертов, ущерб экономике от кибератак продолжит свой рост, хотя мировая экономика уже теряет...

Кибербитва на полигоне The Standoff завершилась победой Codeby — Часть 1

Привет, наш дорогой читатель! Хочу представиться: меня зовут Станислав (@clevergod), я являюсь вице-капитаном команды Codeby.net, и этой статьей мы начинаем цикл из 3х-4х материалов, посвящённых нашему участию в киберполигоне The Standoff. По своей старой привычке, постараемся без эмоционально...

Учёные изобрели искусственную кожу, которая делает человека невидимым

Плащи-невидимки всегда были объектом мечтаний как среди фанатов Гарри Поттера, так и для различных военных служб. В настоящее время миру было представлено несколько разработок, которые приблизились к тому, чтобы позволить пользователю исчезнуть из поля зрения, однако, принципы, благодаря которым...

Пасхалка в APK-файлах: что такое Frosting

Автор: Константин Молодяков Структура файла — увлекательный мир со своими историей, тайнами и собственным цирком уродов, где выступают костыльные решения. Если в ней покопаться, можно найти много интересного. Я наткнулся на одну особенность APK-файлов — специальную подпись с особым блоком...

Как взламывают подключенные автомобили и что с этим делать

Подключённые к интернету автомобили с автопилотами, по сути, полуавтономные гаджеты на колёсах, сегодня учатся взаимодействовать со своими механическими собратьями, облачными сервисами и дорожной инфраструктурой, чтобы сделать движение безопаснее, помочь водителю принять правильное решение, а в...

Без шума и пыли: разбор RAT-троянов на базе Remote Utilities

В ноябре 2020 года вирусная лаборатория «Доктор Веб» зафиксировала рассылку фишинговых писем корпоративным пользователям. Злоумышленники попытались применить классический метод социальной инженерии, чтобы заставить потенциальных жертв открыть вложения. В качестве вредоносной нагрузки письма...