Атаки по сторонним каналам, или какие кибератаки нужно показывать в кино

Многие, как я думаю, услышав фразу "кибератака" представляют злоумышленников, которые воруют много миллионов долларов, сидя у себя дома, или группу российских хакеров, которые помогают продвинуться кандидату в предвыборной гонке, или, на худой конец, у них в голове всплывает образ взломщика,...

Схема Шнорра и её роль в Биткоине

Схема Шнорра была изобретена в 1980 гг. Клаусом-Петером Шнорром. Клаус Шнорр - немецкий криптограф, академик, на тот момент профессор и исследователь Франкфуртского университета. Перед публикацией самой схемы Клаус Шнорр заморочился с патентами, из-за чего вплоть до 2008 года прямое её...

Информационная безопасность устройств IoT c использованием аппаратной поддержки

Интернет вещей, IoT, Internet of Things - сеть электронных устройств, оснащенных встроенными технологиями для взаимодействия друг с другом и внешней средой. Концепция IoT стала неотъемлемой частью нашей повседневной жизни, предоставляя пользователям уникальные возможности, начиная с решений в...

Security Week 52: управление атакой SunBurst через DNS-запросы

Атака SunBurst (в некоторых источниках также известная как Solorigate) — широко обсуждаемая новость недели. В воскресенье 13 декабря специалисты компании FireEye опубликовали предварительный отчет об атаке, назвав ее глобальной операцией по внедрению в крупные частные и государственные организации....

Пока, помехи: американские военные обеспечили работу точки связи в условиях подавления радиосигнала

Учения в вооруженных силах США. Источник Американское Агентство перспективных оборонных разработок (DARPA) испытало защищенный от помех узел связи. Испытания проводили на полигоне в условиях подавления сигнала разными методами и инструментами. Тесты прошли почти 10 месяцев назад, но о результатах...

Конструктор Lego и объектно-ориентированное программирование в Tcl. Разбор сертификата x509.v3

Часто приходится слышать, что скриптовому языку Tcl не хватает поддержки объектно-ориентированного стиля программирования. Сам я до последнего времени мало прибегал к объектно-ориентированному программированию, тем более в среде Tcl. Но за Tcl стало обидно. Я решил разобраться. И оказалось, что...

Huawei выпускает собственный ноутбук с ARM-процессором и китайским Linux для обхода санкций США

Китайская компания Huawei после наложения на нее санкций со стороны США ищет способы решить эту проблему. Один из способов — разработка собственной операционной системы для планшетов, телефонов и умных часов. Об этой ОС мы уже писали. Следующий шаг — попытка обойтись без американских технологий при...

Уязвимости IoT-систем на примере LoRaWAN

В данной статье мы рассмотрим уязвимости IoT систем и 3 сценария атаки на устройства данного типа. Но для начала стоит разобраться в терминах: что такое IoT? Что плохого может произойти из-за атаки на IoT устройства? Почему кибербезопасность сейчас так важна? Интернет вещей (англ. internet of...

Как правильно идентифицировать Android-устройства

Всем привет! Если вам нужно создать уникальный и стабильный идентификатор Android-устройства для использования внутри приложения, то вы наверняка заметили тот хаос, который присутствует в документации и в ответах на stackoverflow. Давайте рассмотрим, как решить эту задачу в 2020 году. О том, где...

Китай vs США — особенности противостояния ИТ-гигантов

В своем фундаментальном произведении — «Искусство войны», знаменитый китайский мыслитель и стратег Сунь-цзы утверждал, что все сражения выигрываются/проигрываются еще до их фактического начала. События разворачивающиеся вокруг двух сверхдержав — США и Китая, естественно далеки от полномасштабного...

Защита информации в БД — ТОП-5 мифов

Основным элементом любой ИС (информационной системы) является база данных (или СУБД), и, как мы знаем, современный бизнес достаточно сильно зависит от своих ИС. Проверенная аксиома – чем успешнее в организации используется информация, тем успешнее становится её бизнес. Однако постоянный рост...

VPN: ещё раз просто о сложном

Вы сталкивались с ошибкой “Это видео не доступно для просмотра в Вашей стране”? Пробовали заходить на LinkedIn? Подобные ограничения можно обойти с помощью включения VPN на своем девайсе. В последнее время огромное количество людей было вынуждено перейти на дистанционный формат работы и многие...

Сдать OSCE: вызов принят

Что бы вы ответили на такое предложение? Есть тема, которую большинство ИБ-шников обходят стороной, называется «бинарная эксплуатация». Для начала нужно решить тестовое задание: всего-то отреверсить ассемблерный код и сгенерировать ключ за 60 дней на стенде 2000-ыx годов. Дальше готовиться можно по...

Разработана опенсорсная утилита Depix для восстановления паролей с размытых скриншотов

Разработана опенсорсная утилита Depix для восстановления паролей с размытых скриншотов Результат работы программы Depix (исходный код) В голливудских фильмах любят преувеличивать. Они зуммируют фотографии в миллион раз — и выводят цифры из одного пикселя. Хотя это невероятно, но научные...

Линейный криптоанализ на примере блочного алгоритма шифрования NUSH

В современном мире остро стоит вопрос о конфиденциальности данных при обмене ими и их хранении, которая достигает за счет все возможных способов шифрования. Однако при появление новых алгоритмов шифрования начинают проводиться работы по изучению способов нарушить конфиденциальность данных, то есть...

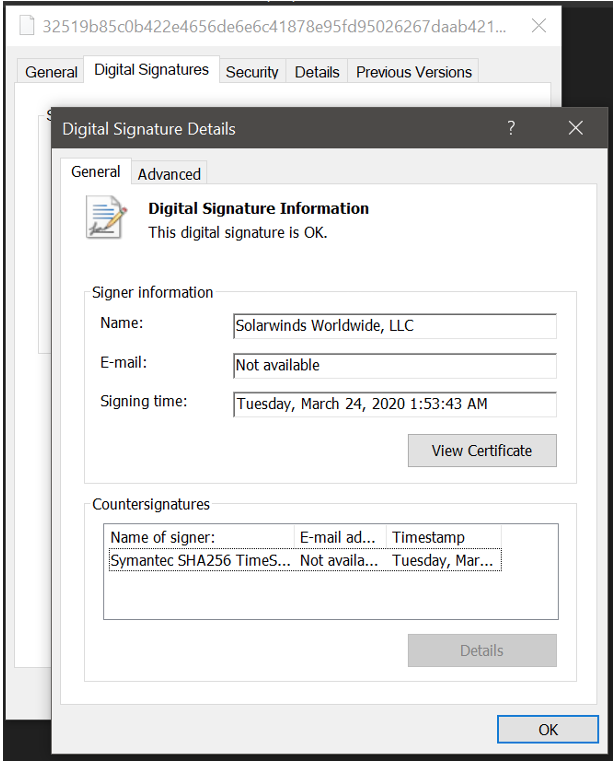

Хакеры SolarWinds размазали свои байты в HTTP-трафике через регулярные выражения

Валидная цифровая подпись на DLL со встроенным бэкдором Практически по всем профильным СМИ прошла новость о взломе программного обеспечения SolarWinds в рамках глобальной кампании кибершпионажа. Здесь нужно понимать масштаб атаки: этот софт для мониторинга IT-инфраструктуры (CPU, RAM, сеть)...

Токен Авторизации

В настоящее время киберпреступность стала проблемой мирового уровня. Например, Дмитрий Самарцев, директор BI.ZONE в сфере кибербезопасности привёл на Всемирном экономическом форуме следующие цифры. В 2018 году ущерб мировой экономики от киберпреступности составил по его словам 1.5 триллиона...

Алгоритм SHA-3

В настоящее время информационная безопасность стала неотъемлемой частью любых цифровых операций. Ключевой роль в защите информации играет понятие криптографической функции. Криптографические хеш-функции — это выделенный класс хеш-функций, который имеет определённые свойства, делающие его пригодным...