Nonce Observatory:

Nonce Observatory: как превратить цифровые подписи в систему наблюдаемых nonce-инвариантов Большинство историй про ECDSA/Schnorr nonce звучит одинаково: “повторили nonce — потеряли ключ”. Но реальные дефекты часто тоньше: короткие nonce, частичная утечка битов, смещение, recurrence,...

От криптоанализа к AI-forensics:

От криптоанализа к AI-forensics Мы привыкли считать LLM «чёрным ящиком»: дал промпт — получил ответ. Максимум — подкрутил fine-tuning или LoRA и надеешься, что стало лучше. Мы пошли в другую сторону. В предыдущей статье я показал, что подписи Schnorr / MuSig2 можно разобрать до уровня строгих...

Стратификационный анализ ECDSA-подписей и дефектных режимов генерации nonce

Мы привыкли, что повтор r в ECDSA — это случайный сбой: плохой генератор, ошибка реализации, повтор nonce. Но что, если за одним repeated-r скрывается целое семейство дефектов (defect-family), которое можно не только обнаружить, но и перенести на другие закрытые ключи? Представляем закрытую...

TorusCSIDH: постквантовая криптография для Bitcoin уже сегодня

Мы представляем TorusCSIDH — полностью реализуемую постквантовую криптосистему на основе изогений суперсингулярных кривых. Она совместима с Bitcoin, не требует хардфорка и защищена не только алгеброй, но и оригинальным геометрическим критерием, основанным на структуре графа изогений. Читать далее...

TorusCSIDH: постквантовый аналог ECDSA с топологическим критерием безопасности

До недавнего времени криптографическая безопасность оценивалась через эмпирические тесты: проверка на устойчивость к известным атакам, статистический анализ случайности и т.д. Однако такой подход имеет фундаментальный недостаток — он может подтвердить наличие уязвимости, но не может доказать...

TorusCSIDH: Постквантовая криптография через призму топологического анализа

TorusCSIDH (Topological Commutative Supersingular Isogeny Diffie-Hellman) — это принципиально новая постквантовая криптографическая система, где безопасность определяется топологическими инвариантами. В отличие от классических систем, где безопасность основана на вычислительной сложности,...

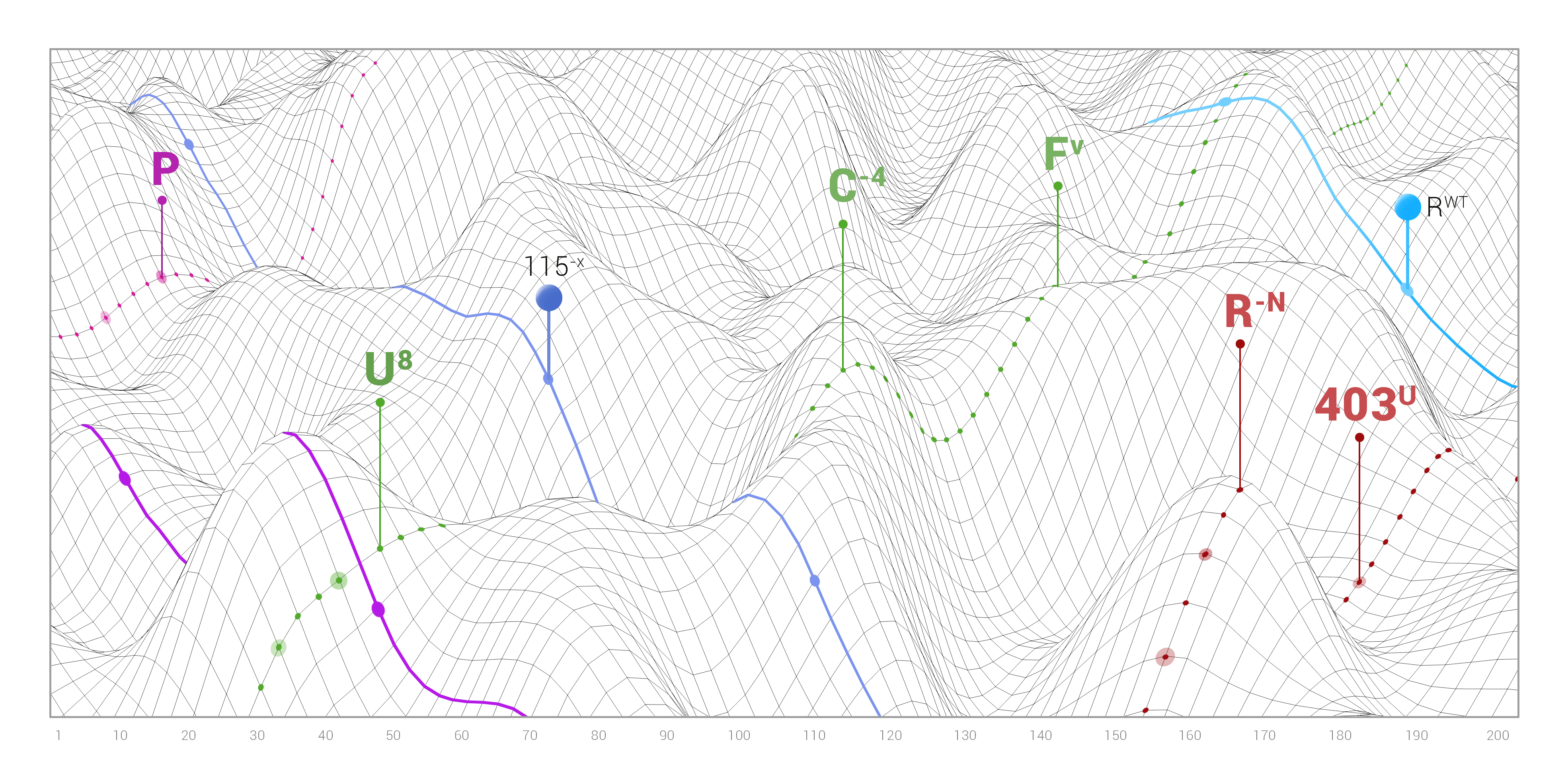

Почему структура Ur, Uz не случайна даже при случайном k в ECDSA: математика за топологией цифровых подписей

В данной работе мы доказали, что структура параметров в ECDSA является строго детерминированной и не зависит от случайности . Это свойство вытекает из линейного соотношения , которое формирует регулярную сетку параллельных линий на торе. Мы применили методы топологического анализа данных (Mapper,...

Топологический аудит ECDSA: Практическая реализация с минимальными входными данными

Топологический аудит ECDSA: как найти уязвимости с одной подписью Традиционный анализ безопасности ECDSA требует сотен подписей для выявления уязвимостей. Но что делать, когда у вас есть только одна подпись из блокчейна? Мы разработали AuditCore — систему топологического аудита, которая анализирует...

Топологическая безопасность ECDSA: Динамические методы анализа и теоретические основы

Топологическая безопасность ECDSA: Раскрываем скрытые уязвимости через законы диагональной периодичности Ваши подписи на эллиптических кривых могут содержать скрытые паттерны, которые традиционные методы анализа пропускают. В новой статье я представляю революционный подход к анализу безопасности...

Топологический аудит ECDSA: когда геометрия защищает ваши ключи

Откройте для себя, как топология превращается из абстрактной математической дисциплины в мощный инструмент криптоанализа! Читать далее...

Разбор заданий PHDays 2024 взлом Web3 CTF

С 23 по 26 мая Positive Technologies проводили конференцию PHDays по кибер безопасности с CTF конкурсами по разным направлениям. Про Web3 blockchain CTF узнал случайно от друзей и очень обрадовался, т.к. этой сферой давно интересуюсь. По итогу занял 2-е место, далее разберу все задачи. Читать далее...

Схема Шнорра и её роль в Биткоине

Схема Шнорра была изобретена в 1980 гг. Клаусом-Петером Шнорром. Клаус Шнорр - немецкий криптограф, академик, на тот момент профессор и исследователь Франкфуртского университета. Перед публикацией самой схемы Клаус Шнорр заморочился с патентами, из-за чего вплоть до 2008 года прямое её...

Стандарт IEEE 1609.2: защита информации в сетях V2X

В настоящее время интеллектуальные транспортные системы (англ.: Intelligent Transport Systems, ITS) активно развиваются. Их функционирование невозможно без создания телекоммуникационных систем, позволяющих транспортным средствам обмениваться информацией со внешними устройствами (англ....

Как работает криптография на основе эллиптических кривых в TLS 1.3

Пара предупреждений читателю: Для того, чтобы (насколько это возможно) упростить процесс объяснения и сжать объем публикации, стоит сразу же сделать ключевую оговорку — все, что мы пишем, касаемо практической стороны рассматриваемой проблематики, корректно для протокола TLS версии 1.3. Это значит,...