Почему у первого транзистора СССР была только «мама»?

Сейчас невозможно представить наш мир без транзисторов и микросхем, а ведь создание первого транзистора СССР возложили на хрупкие плечи студентки института. Чем же была так гениальна студентка Сусанна Мадоян? В 1948 году американская исследовательская корпорация Bell Telephone Laboratories объявила...

Кто придумал стерео запись звука?

Эту статью я уже публиковал на другом ресурсе, но надеюсь и читателям ХАБРа так же будет интересно. Читать далее...

Kleopatra: GnuPG в графической оболочке

Программы семейства GPG (GNU Privacy Guard) / PGP (Pretty Good Privacy) позволяют "прозрачно" подписывать и зашифровывать все типы цифровой информации. По своей сути, названные инструменты являются лишь удобной обёрткой, упрощающей практическое использование открытых алгоритмов ассиметричной...

Все что вы хотели узнать об XDR в одном посте

Хабр, привет! На днях мне посчастливилось поучаствовать тут (обойдемся ссылкой на запись, без прямой рекламы :-)), где обсуждалась такая новая тема на рынке ИБ, как XDR. По горячим следам эфира зафиксирую основные тезисы: мои собственные мысли и факты относительно XDR и, в целом, отвечу на два...

Command injection: ось под контролем

Уязвимость «внедрение команд» позволяет выполнять команды на уровне операционной системы. Относится к разновидности инъекций, к которым относятся также SQL-инъекции, межсайтовый скриптинг (XSS), PHP-инъекции и большое количество других инъекций и их разновидностей. Инъекции являются одним из самых...

Яблочный пирог или механизмы управления айфонами топ-менеджмента

В управлении яблочными устройствами есть своя начинка специфика. Например, невозможно разработать приложение, которое управляло бы устройством. Функции управления доступны только самой iOS. Нельзя запретить пользователю отключаться от управления. После supervise нельзя восстановить данные из...

«Я не робот»: история Яндекса о том, как победить ботов, а не людей

Никто не любит капчу. Угадай слово по плохой картинке, собери пазл, отличи светофор от гидранта, сложи два числа и так далее. Формы бывают разные, но суть всегда одна: мы тратим своё время и нервы. Чуть больше года назад моя команда взялась за модернизацию старой капчи Яндекса. Обычно в таких...

Дата-центр возле Амстердама называют «выгребной ямой интернета», но он продолжает работу

Дата-центр Ecatel в Северной Голландии, источник Это история защищённого хостинга Ecatel с дата-центром в городке Вормер (13 км в северо-западу от Амстердама). Хостер специализируется на конфиденциальности, то есть принципиально не проверяет благонадёжность клиентов, не реагирует на запросы...

[Перевод] Обеспечение безопасности базы данных PostgreSQL

Базы данных — это Святой Грааль для хакеров, поэтому их необходимо защищать с особой тщательностью. Это первая из серии статей, в которых мы дадим обзор best practice в обеспечении безопасности баз данных. Мы начнем с одной из самых популярных СУБД с открытым исходным кодом, PostgreSQL, и...

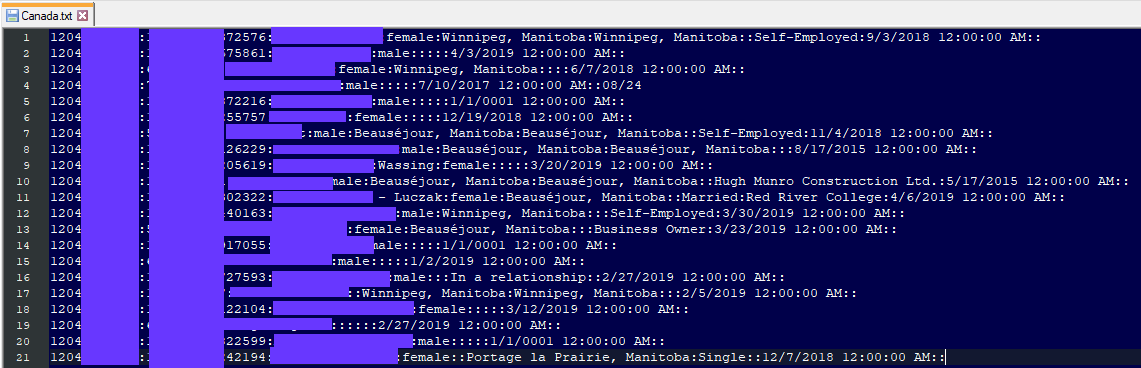

Security Week 14: масштабная утечка данных в Facebook

В субботу 3 апреля в публичный доступ попала огромная база данных пользователей соцсети Facebook. На одном из киберкриминальных форумов появились записи о 533 миллионах пользователей из 106 стран, среди них чуть меньше 10 миллионов учеток — из России. В ответ на запрос СМИ в Facebook подтвердили...

[Перевод] Darkside возвращается: анализ крупномасштабной кампании по хищению данных

Наша команда недавно провела несколько резонансных расследований атак, приписываемых группировке киберпреступников Darkside. Эти узконаправленные кампании проводились в несколько этапов и длились от нескольких недель до нескольких месяцев, а их целью было хищение и шифрование конфиденциальных...

Настройка уязвимых машин через Vagrant

Статья расскажет о нестандартном подходе для использования системы конфигурации виртуальных сред. Будет показан процесс создания уязвимой версии виртуальной машины Linux для проведения соревнований CTF или для практики по hardening операционных систем. Читать далее...

Как выявить кибератаку и предотвратить кражу денег

По данным Positive Technologies, 42% кибератак на компании совершаются с целью получения прямой финансовой выгоды. Выявить атаку можно на разных ее этапах — от проникновения в сеть и до того момента, когда хакеры приступят к выводу денег. Разбираем, как распознать злоумышленников на каждом из...

Что мы узнали из нового отчета ФинЦЕРТа

23 марта ФинЦЕРТ выложил отчет "Основные типы компьютерных атак в кредитно-финансовой сфере в 2019-2020 годах". Есть любопытные моменты. Но главное, что обращает на себя внимание, – это небольшой график, который легитимизировал тот постулат, который мы повторяем год за годом: больше персданных –...

mini-LED — ЖК-дисплей на максималках. Разбор

Технологию mini-LED незаслуженно обделили вниманием, ведь этом году она станет особенно актуальной. Вы наверное уже слышали, что такие дисплеи ждут в новых iPad Pro и MacBook! А телевизоры с mini-LED-матрицами уже появляются в продаже. Лучше ли они чем всеми любимый OLED? Но что же такое mini-LED...

[Перевод] Поиск секретных данных в исходном коде

Когда разработчики вносят прямо в исходный код секретные данные, вроде паролей и ключей API, эти данные вполне могут добраться до общедоступных репозиториев. Я — разработчик, и я признаю то, что раньше допускала попадание секретных данных в открытые GitHub-репозитории. Подобные данные, жёстко...

[Перевод] Как Runescape ловит ботоводов, и почему она не поймала меня

Автоматизация действий игрока всегда была серьёзной проблемой таких MMORPG, как World of Warcraft и Runescape. Подобный взлом игр сильно отличается от традиционных читов, например, в шутерах. В один из выходных я решил изучить системы обнаружения, используемые Jagex для предотвращения автоматизации...

tru3bic0n — 10 монтажных юзкейсов

Так сложилось исторически, что мой анонс opensource-проекта корпуса в кубической орбитальной пространственной раме оказался несколько противоречивым… Вероятно, не будучи мастером изящной словестности, немного переборщил с краткостью/структурированием/метафоричностью. Данным постом попробую (для...