Фильтрация трафика PF

Введение Файрвол PF в ОС FreeBSD Фильтрация трафика PF...

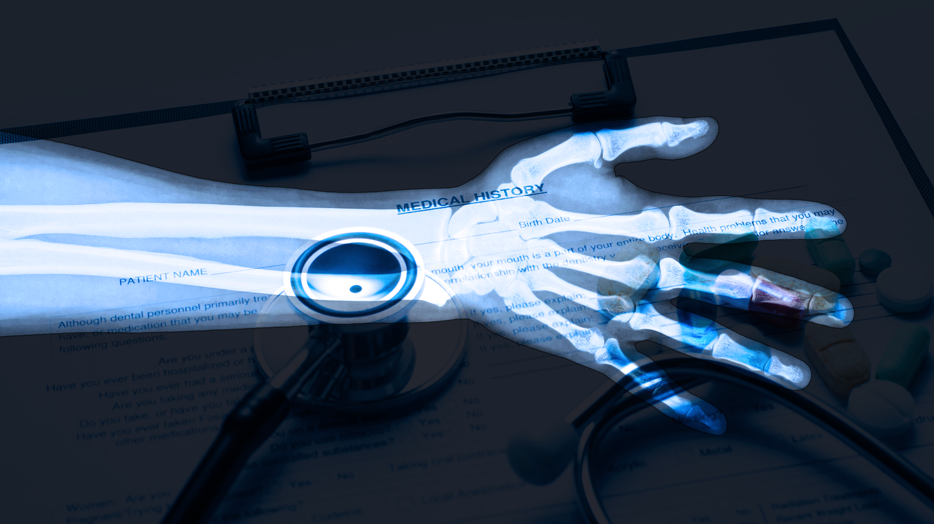

К чему приводят уязвимости протокола DICOM

Автор: Мария Недяк Вы наверняка видели в медицинском сериале, как интерны бьются над рентгеновским снимком пациента, а потом приходит их наставник и ставит диагноз по едва заметному пятнышку. В реальности такими остроглазыми диагностами становятся модели машинного обучения, применяемые в технологии...

Как я внедрял концентратор DistKontrolUSB

Работу в ИТ-отделе средней по московским понятиям торговой конторе я получил сразу после диплома. Она мне досталась в наследство от приятеля, который дождался приличного места в крупном банке. ИТ-отдел там был небольшой — пять человек, включая начальника. В таких коллективах все занимаются всем, но...

Выбираем методы активной защиты с помощью MITRE

В поле нашего зрения попала матрица Shield от MITRE, в которой приводятся тактики активной защиты от действий злоумышленников. В отличие от матрицы ATT&CK, которую многие знают, уважают и используют, Shield не так хорошо известна. Тем не менее, описанные в ней тактики помогут более эффективно...

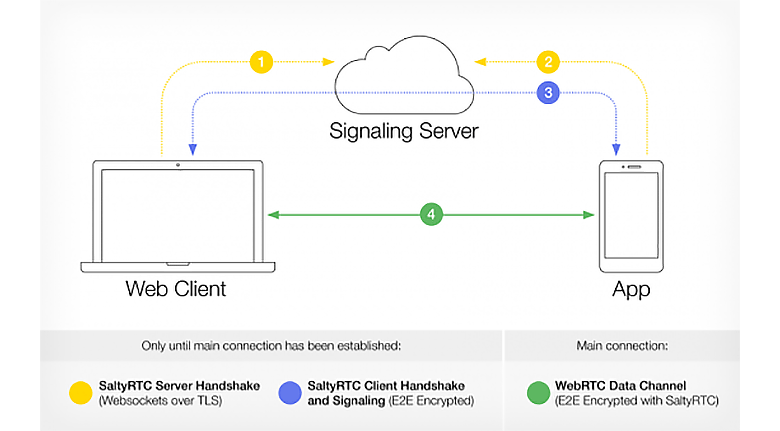

Опубликованы исходники швейцарского криптомессенджера Threema

Архитектура веб-клиента Threema, источник Защищённый мессенджер Threema открыл исходный код и инструкции по воспроизводимой сборке приложений. Опубликованы 12 репозиториев для клиентов Android, iOS, веб-версии, рилеев нотификаций и других компонентов. Это важнейшее событие в истории компании...

[recovery mode] Фишинг и с чем его едят

Почти каждый из нас слышал это страшное слово, но далеко не каждый понимает, что же это такое❓? Давайте разберемся вместе с Вами с этим вопросом и найдем ответы о том, как не попасть в лапы коварных киберпреступников. ? Читать далее...

Поддержка токенов PKCS#11 с ГОСТ-криптографией в Python. Часть II — Объекты класса Token

В предыдущей статье был представлен модуль pyp11, написанный на языке Си и обеспечивающий поддержку токенов PKCS#11 с российской криптографией. В этой статье будет рассмотрен класс Token, который позволит упростить использование функционала модуля pyp11 в скриптах, написанных на Python-е. Отметим,...

Мастера перевоплощений: охотимся на буткиты

Прогосударственые хакерские группы уже давно и успешно используют буткиты — специальный вредоносный код для BIOS/UEFI, который может очень долго оставаться незамеченным, контролировать все процессы и успешно пережить как переустановку ОС, так и смену жесткого диска. Благодаря тому, что подобные...

Segregation of Duties на примере SAP

Когда заходит речь о SoD (segregation of duties или разделении прав доступа) пользователей, то часто кажется что существует словно два мира – мир красивых презентаций о том, почему доверие в бизнесе это важно и мир реальности, где нужно конвертировать красивые слова о стратегии в реалистичную и,...

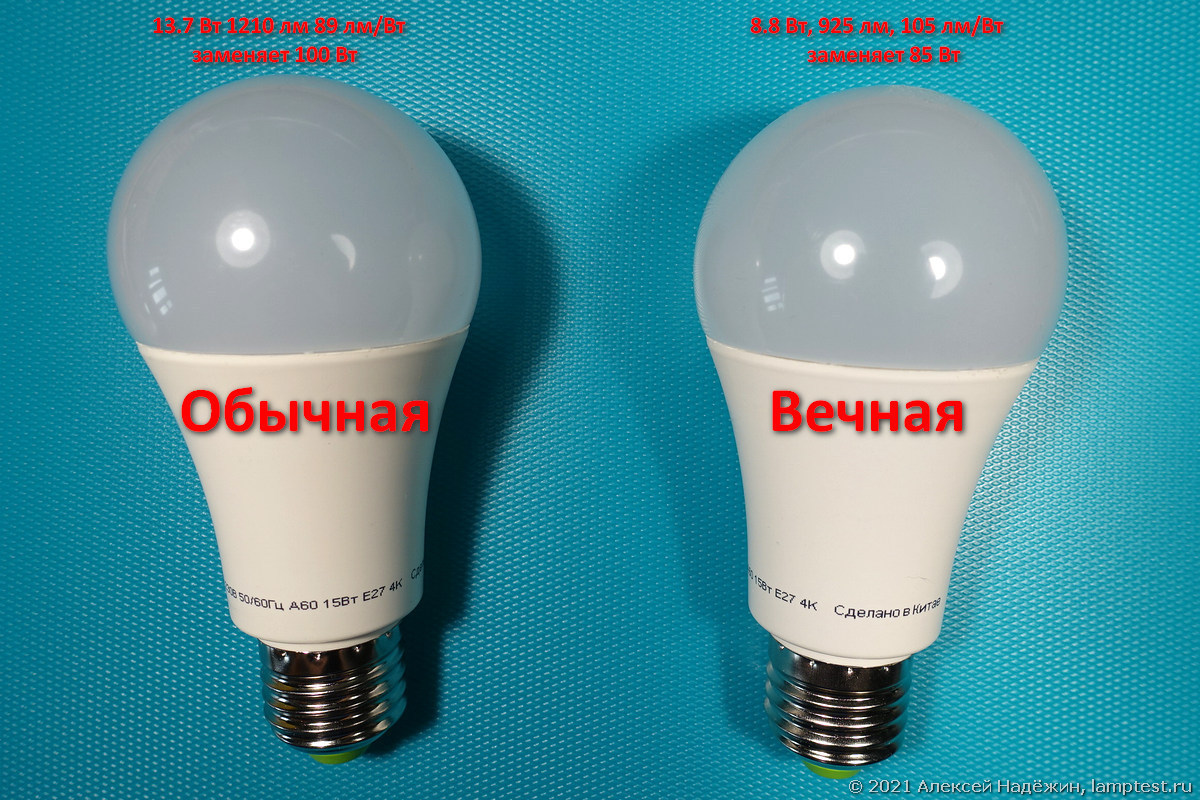

Делаем вечную лампочку

На упаковках светодиодных ламп указывают срок службы 30, 40 или 50 тысяч часов, но многие лампочки не живут и года. Сегодня я расскажу, как за пять минут без каких либо инструментов модифицировать лампочку так, чтобы её срок службы значительно увеличился. Читать дальше →...

Переполнение кучи в Linux для начинающих

Данный туториал для начинающих, но подразумевается, что читатель уже знаком с основами работы функции malloc библиотеки glibc. Подробно рассмотрим как эксплуатировать переполнение кучи в Linux на примере 32-разрядного Raspberry PI/ARM1176. Так же разберем некоторые нюансы эксплуатации и в x86-x64...

Идеальный бэкап за пять минут с ZFS

Приветствуем в блоге компании «Маклауд»! Сегодня мы поговорим о том, о чём должен помнить каждый — про бэкапы. Программисты уже давно стараются использовать серьёзные production-ready решения для сохранения личных данных. Требования к инструментам растут, и если когда-то было принято держать...

Власть огня или как горит информация

Вы целый день провели за стройкой хижины, следили за здоровьем, охотились, отбивались от врагов, а потом — бац, и ничего этого не было. Вас откатило назад в момент последнего сохранения, и вы потеряли все достижения и наработки. А все из-за пожара в дата-центре где-то во Франции. Да, ситуация...

Мартовские обновления безопасности от Microsoft

В марте компания Microsoft выпустила плановые обновления безопасности, закрывающие 82 уязвимости в своих продуктах, 10 из которых были классифицированы как критические. Среди закрытых уязвимостей 2 являются 0-day и обнародованы публично, а эксплуатация одной из этих уязвимостей была зафиксирована в...

Битва SOAR vs XDR. Кто выиграет?

Битва SOAR vs XDR. Кто выиграет? Читать далее...

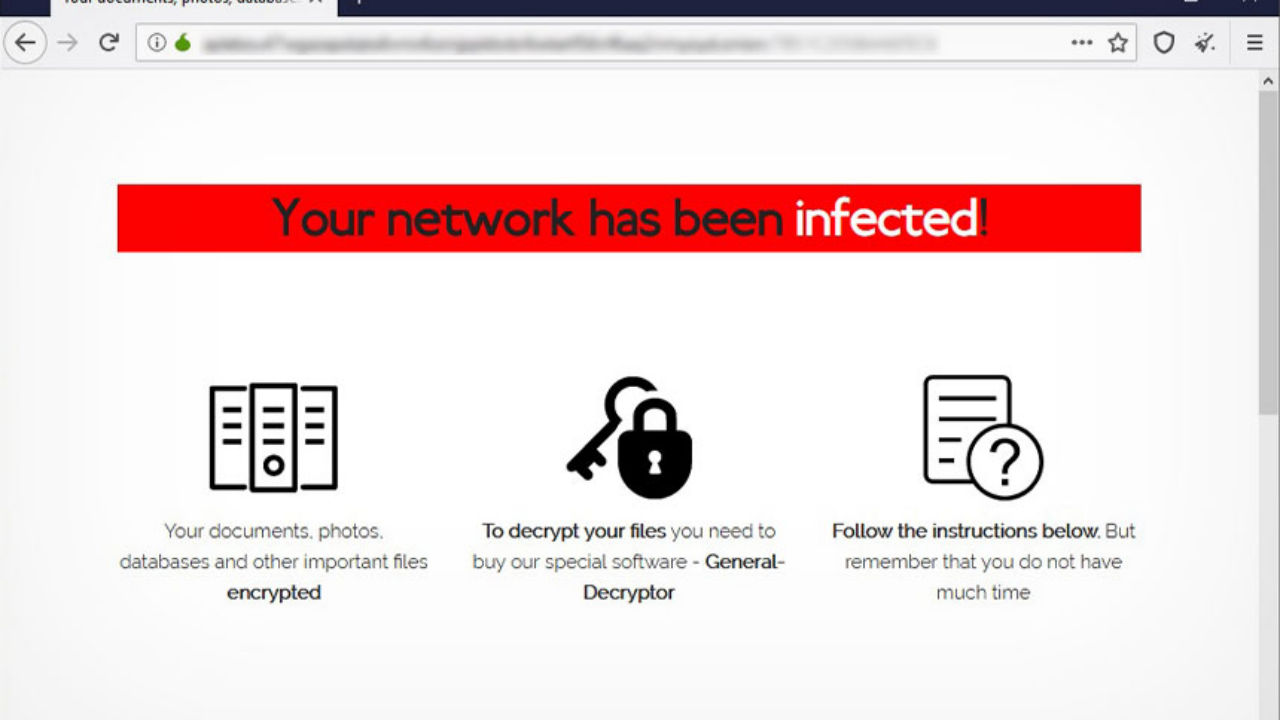

[Перевод] Интервью с хакером из REvil: «Я рылся в помойках… теперь я миллионер»

Примечание редактора: нельзя отрицать, что программы-вымогатели в настоящее время приносят киберпреступникам огромные доходы. Некоторые группы, стремящиеся разбогатеть, агрессивно раздвигают границы. Они повышают свои требования до семизначных или восьмизначных сумм, угрожая опубликовать данные в...

[Перевод - recovery mode ] Как собрать робот, создающий художественные произведения

В этой статье я расскажу, как мне удалось создать собственный "художественный" робот. Главный посыл статьи заключается в том, чтобы продемонстрировать, как мы, люди, в стремлении создавать что-то новое обращаемся за помощью к машинам и роботам и что из этого может получиться. Как художественный...

Еще немного про использование VPN в Билайн

Привет! В этой статье я расскажу о ещё двух вариантах VPN, используемых нами для включения клиентов с помощью Мультисим Резервирования, это L2TP и L2-VPN. Первый используется для включения сервисов Интернет, второй для включения каналов L2 MPLS. Самый первый — L2TP Исторически этот вариант был...