Зачем взламывают компьютеры

У многих из нас есть родные, знакомые, коллеги, которые с невероятным упорством отрицают факт того, что их компьютер может быть интересен злоумышленникам. И даже не пытаются как-то его защитить. А потом они зовут нас, потому что компьютер тормозит/не работает. Или жалуются, что от их имени кто-то...

Война миров во вселенной IoT/IoE — доколе?

Казалось бы еще не так давно вошедшая в наш разговорный обиход аббревиатура IoT — Internet of Things, на данный момент, как оказываться, безвозвратно устарела. На смену «интернету вещей» все чаще приходит сокращение IoE -Internet of Everything, и это не просто жонглирование словами. Ведь, если...

Acronis обеспечивает защиту новых Mac

Недавно представленная платформа M1, над которой специалисты Apple работали несколько лет, была атакована вредоносным ПО Silber Sparrow. При этом исследователям не удалось сразу обнаружить каналы распространения нового вируса, который активно использует возможности новой платформы. Сегодня мы хотим...

Уроки Symbian OS — фиаско топ менеджеров, колосс на глиняных ногах, или неотвратимость бытия?

Страшно представить как летит время, но 1 января 2021 года стало уже 7 с того момента, когда корпорация Nokia прекратила поддержку Symbian OS. В 2014 году разработчики ОС окончательно поставили крест на еще недавнем монополисте в сегменте мобильных операционных систем. Как такое вообще возможно?...

Уязвимость в Тинькофф Инвестиции: увеличиваем размер плеча в 100 раз и выводим маржинальные средства на карту

К чему могут привести недостатки в информационной безопасности в наши дни? Какие побочные эффекты могут возникнуть от систем, направленных на удобство пользователей? Business logic уязвимость, которая могла принести многомиллионные потери первому онлайн банку страны. Рассказываем кейс с огромным...

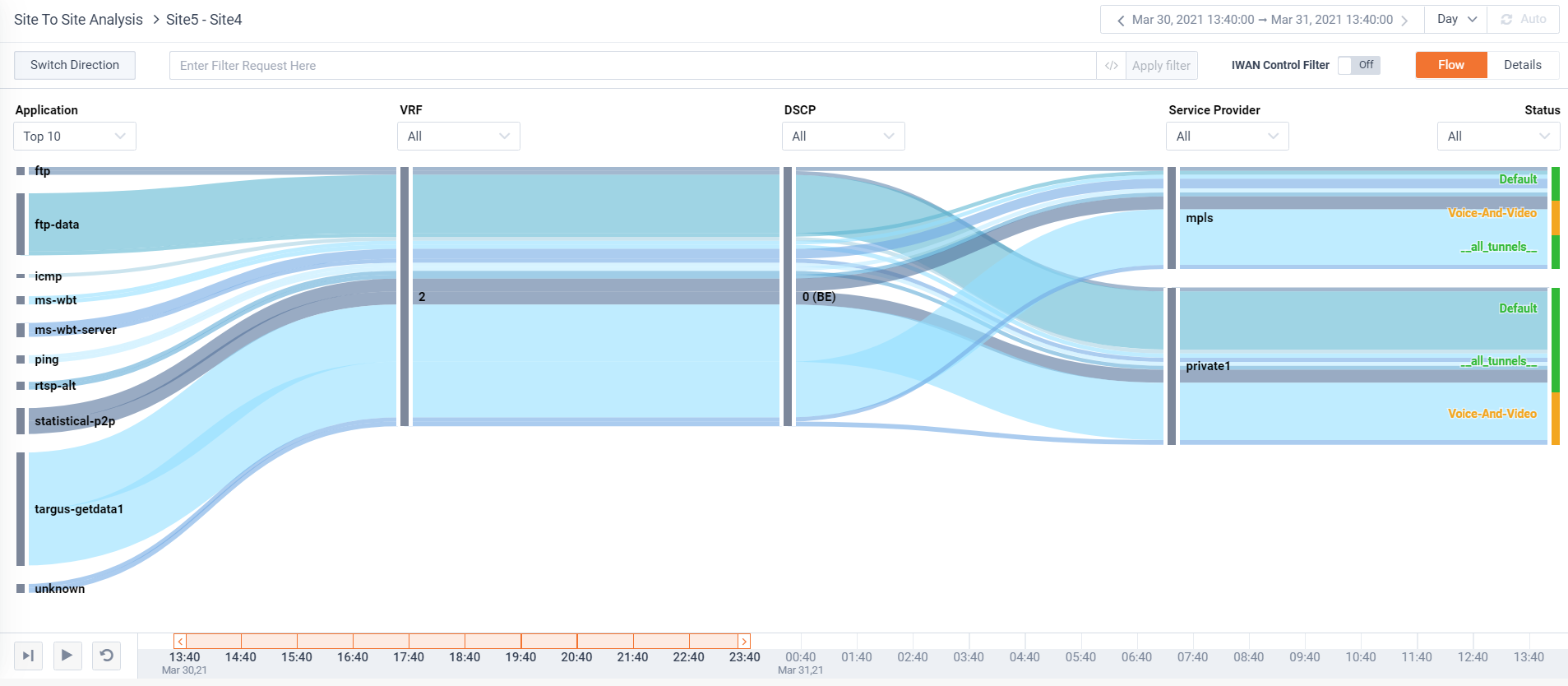

Аналитика в SD-WAN – как она выглядит и зачем нужна?

Привет, я работаю инженером в КРОК, где у нас есть своя SD-WAN-лаборатория. И когда заказчик приходит с вопросами вроде «А вот у меня в сети сейчас всё работает так, а как это будет работать, если я захочу перейти на SD-WAN? И будет ли работать вообще?» мы можем быстро собрать нужную схему,...

Вы пользуетесь уязвимым софтом, но я вам не могу об этом рассказать

Я нашел несколько уязвимостей в сервисах, которыми вы, скорее всего, пользуетесь. Возможно, вы даже считаете, что эти сервисы хорошо защищены. Но всего лишь несколько команд — и ваша приватность больше не ваша. Хотите узнать, какие именно уязвимости я нашёл? Но я не смогу вам об этом рассказать,...

Как мы обошли bytenode и декомпилировали байткод Node.js (V8) в Ghidra

«Да я роботов по приколу изобретаю!» Рик Санчес Многим известно, что в 2019 году АНБ решило предоставить открытый доступ к своей утилите для дизассемблирования (реверс-инжиниринга) под названием Ghidra. Эта утилита стала популярной в среде исследователей благодаря высокой «всеядности». Данный...

Отключаем прямой доступ к терминалу на арендованном сервере

Навряд ли кто-то из читателей хотя бы раз в жизни не арендовал виртуальный выделенный сервер (VPS) на каком-нибудь хостинге. Это просто и весьма дёшево: для личного блога, игрового сервера, учебных целей и так далее. Случается, что на подобном сервере нужно хранить чувствительную информацию:...

Новые взломы на Pwn2Own 2021: побеждены Ubuntu Desktop, Windows 10, Zoom и кое-что еще

Ежегодные соревнования «белых» взломщиков Pwn2Own 2021 состоялись и в этом году. Конечно, онлайн, поскольку пандемия никуда не делась. Участников попросили попробовать взломать 23 разных продукта, чтобы продемонстрировать ранее неизвестные уязвимости и способы их эксплуатации. Участники...

Тефифон. Виниловая пластинка в рулоне

Эти уникальные проигрыватели винила выпускались почти 20 лет, а мы про них почти ничего не знаем. В 1930 году, в разгар царствования патефонных грампластинок из шеллака, немецкий инженер Карл Даниэль предложил использовать новый материал для записи звука- поливинилхлорид. Производители...

Шифровальщики продолжают наступать: уязвимость в VPN Fortigate привела к остановке двух фабрик из-за ransomware

Постапокалиптические сценарии, главными героями которых являются киберпреступники, становятся все более реальными. То они атакуют (причем успешно) электростанции, то насосные станции, управляющие поставками воды для крупных городов. Теперь и за фабрики принялись (точнее, об этом стало известно...

Охота на атаки MS Exchange. Часть 1. ProxyLogon (CVE-2021-26855, 26858, 27065, 26857)

Авторы статьи: Антон Медведев, Демьян Соколин, Вадим Хрыков Microsoft Exchange — один из самых распространенных почтовых серверов, который используют сотни тысяч компаний по всему миру. Популярность и доступность из интернета делают его притягательной целью для злоумышленников. С конца 2020 года мы...

Кто помнит «старшего брата» CD и DVD?

Интересный парадокс: лазерный диск появился до изобретения лазера! Как же такое могло случится? Идея оптической записи на диск витала в умах ученных практически с появлением звукового кино. Грампластинки очень быстро изнашивались и теряли качество записи из-за механического контакта иглы...

Управление уязвимостями в CMDB

Управление уязвимостями в маленьких компаниях отличается от управления уязвимостями в многочисленных компаниях. Ситуация может ухудшаться если большая компания является разработчиком множества продуктов, предоставляет услуги аутсорсинга, при этом все это реализуют микро и макрокоманды со своим...

Group-IB обнаружила фишинг-киты, нацеленные на 260 брендов

Команда CERT-GIB (Центр мониторинга и реагирования на инциденты информационной безопасности Group-IB) проанализировала инструменты для создания фишинговых страниц, так называемые, фишинг-киты, и выяснила, что в 2020-м году с их помощью фишинговые сайты чаще всего создавались под различные...

Внедрение СЭД vs требования к ИБ

Были ли у вас случаи, когда из-за требований к ИБ приходилось заново проектировать систему/ вносить значительные изменения в проект? Часто подразделения, отвечающие за ИБ, привлекаются к проекту на поздних этапах, из-за чего объем работы может вырасти в разы. Мы работаем с крупным бизнесом и...

Logstash + ClickHouse + Grafana: Как сделать Logger для логов ИБ умнее и эффективнее?

В этой статье постараемся рассказать, как на базе всем доступного open-source можно построить эффективный Logger, поддерживающий интеграцию со всеми SIEM системами, и как можно модернизировать уже существующий Logger с помощью алгоритмов машинного обучения, сделав его умнее и эффективнее. Читать...