Зачем все ставят вентиляторы в туалет или как мы решили сделать умный вентилятор, история по DIY

Большинство пользователей считают, что вентилятор в санузле нужен только для освежения самого помещения (при посещении туалета или после принятия душа или ванной). Но это в корне не верно. Ниже вы узнаете почему. Эта статья о том, как должна работать вентиляция в квартирах в соответствии с...

Вы — часть руководства? Отключите прием вызовов в телеграм! Баг-хантер? Уважайте других людей

Всем привет. Сегодня речь пойдет не совсем о разработке. Я даже не знаю с чего начать. Это просто крик души. Вы когда-нибудь пользовались звонками в телеграм? Это в целом удобно, особенно если не знаешь номера телефона. Но три месяца назад началась очень неприятная история, которая в конечном счете...

[Перевод] Как параллельные вычисления повлияют на индустрию безопасности?

У центральных и графических процессоров разная архитектура и разные сценарии использования. ЦП — это «мозг» большинства наших электронных устройств. Они хорошо справляются с множеством различных задач. Это процессоры очень общего назначения, координирующие широкий спектр задач, которые выполняет...

Обеспечение сетевой безопасности совместно с брокерами сетевых пакетов. Часть вторая. Активные средства безопасности

В первой части мы рассказали про наиболее популярные пассивные средства ИБ, которые применяются для мониторинга и анализа трафика в сети. Возникает логичный вопрос: если системы умеют выявлять угрозы, то почему бы не блокировать их? Сегодня предлагаем Вам поговорить про активные средства ИБ, их...

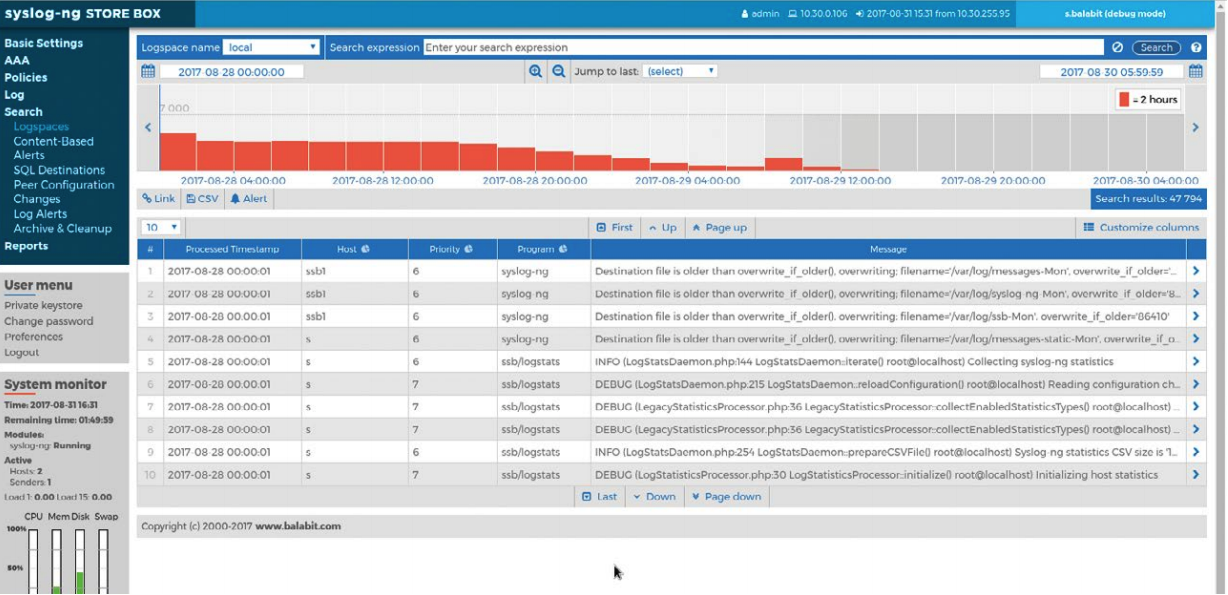

Как снизить стоимость владения SIEM-системой и повысить качество данных с Quest syslog-ng — анонс вебинара

Syslog-ng — это решение для управления журналами, которое повышает производительность SIEM-решения за счет уменьшения объема и повышения качества данных, поступающих в SIEM-систему. В syslog-ng есть встроенный полнотекстовый поиск, используя который можно искать по журналам за считанные секунды....

Как работает команда DevOps в Positive Technologies

Всем привет! Меня зовут Тимур Гильмуллин, я работаю в отделе технологий и процессов разработки Positive Technologies. Внутри компании нас неформально называют DevOps-отделом. Мы занимаемся автоматизацией внутренних процессов и помогаем разработчикам и тестировщикам. В прошлой статье я уже писал,...

[Перевод] Linux Unified Key Setup: как защитить флэшки и внешние диски от взлома

Посмотрим, как с помощью системы на базе спецификации Linux Unified Key Setup (LUKS) и утилиты Cryptsetup можно зашифровать флэш-накопители, внешние жёсткие диски и прочие переносные устройства, хранящие дорогую вашему сердцу информацию. Чаще всего, пользователи рассуждают достаточно просто:...

Бег по граблям: 10 «уязвимостей» компьютерного криминалиста

Не кажется ли вам странным, что на фоне глобальной цифровизации, развития аппаратных и программных решений, пик популярности форензики как науки уже прошел, а интерес к ней угасает с каждым днем? Старейшие производители и поставщики решений для криминалистических исследований такие, как Guidance...

Максимальная защита в Интернете

Скачать в удобном виде Word, PDF. Пароли Почта Банковская карта Интернет (Web) Социальные сети Безопасность компьютера Безопасность мобильных устройств Wi-Fi Интернет вещей (IoT) Защита конфиденциальных данных Читать далее...

Cyber Protection Week: 3 самых интересных вывода про ИБ для частных пользователей

2 апреля 2021 года закончилось ежегодное мероприятие – Cyber Protection Week, которая раньше называлась BackUp Day. За последние годы пришлось уйти от формата одного дня, потому что тем для обсуждения стало очень много, и вести разговор не только о бэкапе, но и о других аспектах киберзащиты....

Модульный открытый «ноутбук для параноиков» начали рассылать заказчикам

Около года назад на Хабре появилась статья об открытом в плане железа и ПО модульном ноутбуке MNT Reform, который предназначается для пользователей, которым крайне важна сохранность персональных данных. Это устройство было даже названо «ноутбуком для параноиков», хотя, конечно, это не официальное...

Общее введение в I2P

В этой статье пойдет речь про I2P — некоммерческую сингулярность сетевой приватности и анонимности, где никто кроме вас не знает куда и кто передает вашу информацию. Сеть I2P (расшифровывается как «Invisible Internet Project», Проект невидимого интернета) — это оверлейная децентрализованная...

Security Week 15: утечки открытых данных из Clubhouse и LinkedIn

Сообщения о «масштабных утечках пользовательских данных» часто следуют друг за другом, и иногда это не просто совпадение. После того, как в открытый доступ попала база данных пользователей Facebook, у кого-то явно появилось желание посмотреть, что еще можно найти на полупубличных хакерских форумах....

[Перевод] Как хакнуть Github и заработать $35000?

Когда я нашёл эту уязвимость и сообщил о ней, она стала моим первым оплаченным баг-репортом на HackerOne. $35,000 — это также самая высокая награда, которую я получил от HackerOne (и я считаю, что самая высокая оплата от GitHub на сегодня). Многие найденные ошибки, кажется, — это удача и интуиция,...

[Перевод] Восемь «забавных» вещей, которые могут с вами произойти, если у вас нет защиты от CSRF-атак

Восемь «забавных» вещей, которые могут с вами произойти, если у вас нет защиты от CSRF-атак Введение В качестве программистов Typeable мы видим свою основную цель в том, чтобы приносить пользу нашим заказчикам. Однако я только что потратил некоторое количество денег заказчика и целый день на то,...

Исследование: какие способы обхода антивирусов используют хакеры

Создание уникального вредоносного ПО требует больших ресурсов, поэтому многие хакерские группировки используют в своих атаках массовое, часто публично доступное ВПО. Широкое использование неизбежно приводит к тому, что такой инструмент попадает на радары антивирусных компаний, а его эффективность...

[Перевод] Кому еще дисковый сотовый телефон?

Не все столь радостно восприняли технологический путь развития мобильных устройств. Как оказывается, некоторые одаренные мечтатели ожидали от него совсем другого и теперь, не желая мириться с возникшей ситуацией, противопоставляют ей весьма изящные и вполне функциональные альтернативы, способные по...

Космическая одиссея: связаны одной сетью

Мы решили посвятить Небуле праздничный мегапост на Хабре. А чтобы было нескучно, сделали его в виде остросюжетного комикса о колонизаторах-охламонах. Их миссия — провести Интернет на Марсе, но их ракета устроена... не совсем стандартно. Поехали!...