Бесплатный вебинар: защита организации

Когда сотрудники уверены в своей способности удаленно и безопасно взаимодействовать, они могут без проблем добиваться большего. Узнайте, как защитить данные, устройства и приложения, упростив IT и минимизируя влияние на сотрудников, на виртуальном учебном дне Microsoft Security: безопасность и...

Security Week 17: уязвимости в оборудовании для взлома телефонов

Интереcная новость прошлой недели — исследование создателя защищенного мессенджера Signal Мокси Марлинспайка (Moxie Marlinspike), посвященное инструменту для скачивания данных со смартфонов компании Cellebrite. Данный инструмент состоит из железа для подключения к различным смартфонам, другим...

Умные лампы Hiper

Продолжаю тестировать и изучать «умные» лампы, управляемые по Wi-Fi. Компания Hiper выпускает 20 моделей умных ламп и светильников, а также 12 моделей умных выключателей. Я протестировал шесть моделей ламп. Читать дальше →...

Безопасные игры

Информационная безопасность – тема серьезная и сложная, может именно поэтому обучать ей эффективней простыми приемами и играючи? Привет, меня зовут Алексей Бабенко и в команде Mir Plat.Form я отвечаю за вопросы связанные с тестированием безопасности разрабатываемых программных продуктов. Наши...

Разведка с geo2ip и reverse-whois

Разведка сетевых ресурсов компании главным образом заключается в брутфорсе поддоменов с последующим ресолвом найденных сетевых блоков. Далее могут быть найдены новые домены 2 уровня и процедура повторяется снова. Это позволяет найти новые IP-адреса на каждой итерации. Этот метод, пожалуй, самый...

О скрытых сетях и анонимности их разработчиков

Тоталитаризм и диктатура имели место в любой исторический промежуток, о котором знает современная наука. Однако человек склонен к вольномыслию и недовольству всем, что этому препятствует. В наше время обе стороны вопроса по-прежнему актуальны: одни неустанно пытаются запрещать и карать за неугодные...

Памятка для удостоверяющих центров и других участников PKI

Удостоверяющий центр, в чьи функции входит поддержание жизненного цикла сертификатов открытых ключей проверки электронной подписи, шифрования, аутентификации и защиты каналов передачи данных, их выпуск, распределение, депонирование, резервное копирование, восстановление, отзыв и ведение списка...

Белогривые лошадки. Как облачные технологии меняют мир

Предсказывать будущее — дело неблагодарное: говорят, в этом преуспел разве что Нострадамус да одна слепая болгарская старушка. Вместе с тем, некоторые тенденции развития IT-технологий явно намекают нам на то, что уже в ближайшей перспективе вычислительные мощности и возможности девайсов будут...

Conan.io – неварварские методы работы

Всем привет! Сегодня мы хотим поговорить о нашем опыте работы с пакетным менеджером Conan.io. Если вы так же, как и наша команда разработки Efros Config Inspector столкнулись с вопросами сборки под различные операционные системы, включая отечественные, и используете сторонние библиотеки, возможно,...

[Перевод] Хакаем WhatsApp, чтобы следить за активностью контактов

WhatsApp сообщает пользователю статус его контактов. TL;DR: можно защититься от этого хака, изменив настройки конфиденциальности аккаунта. По умолчанию WhatsApp делится вашим статусом с другими людьми. Но так как в наши дни никто не меняет настройки, этот хак срабатывает практически всегда....

[recovery mode] Nemezida DNT — плагин, для защиты от сбора информации

Здравствуй, уважаемый читатель! Многие из нас слышали о слежке за пользователями в интернете и о сборе персональных данных, некоторые сталкивались с этим не понаслышке. Неважно, являетесь вы домашним или корпоративным пользователем, все мы п осещаем различные сайты, которые в той или иной мере...

Интернет-мошенничество в регионе: почему раскрываемость низкая, а жертв все больше

Тайну переписки моего товарища нарушили, его пытались исключить из колледжа на основе содержания мессенджеров, которое передал ОПДН, его допрашивали в прокуратуре. И, возможно, ни одному ему правоохранители устраивали такой ад из-за глупой пакости (а на деле крутого социального эксперимента). Чтобы...

Русские программисты не сдаются-2

«Главное в следственных действиях – это не выйти на самих себя.» Генеральный прокурор СССР Часть 2-я: Учитывая тупиковую ситуацию, решили написать о своей проблеме в администрацию Президента РФ, авось помогут. В своём обращении мы ссылались на жёсткие действия американской компании Apple не только...

Signal: Взлом Cellebrite с атакованного устройства

Компания Cellebrite производит программное обеспечение для автоматизации извлечения и индексирования данных с мобильных устройств. Они работают в "серой" зоне, где корпоративный брендинг идёт бок о бок с "цифровой разведкой", если конечно можно так называть воровство. В список их клиентов входят...

Apple shortcuts: генератор QR-кодов

В этой статье я хочу рассказать о том, как создавать qr-коды прямо на вашем айфоне без сторонних приложений или сайтов с кучей рекламы и ограничениями. Читать далее...

Массовая слежка за посещаемостью сайтов в UK

Ранее мы рассказывали о том, как регуляторы в США собираются требовать от ИТ-бизнеса отчеты о действиях клиентов и пользователей. Похожие процессы идут и в Великобритании, но собирают такую информацию там иными способами. Поговорим об этом подробнее. Читать далее...

Разбор атаки на пользователя I2P

История сети I2P берет свое начало в 2003 году, в связи с чем обросла слухами, домыслами и статьями об уязвимостях, часть из которых уже неактуальна. Перед началом основного повествования описываются решенные проблемы, упоминание которых встречаются до сих пор, затем описываются актуальные угрозы....

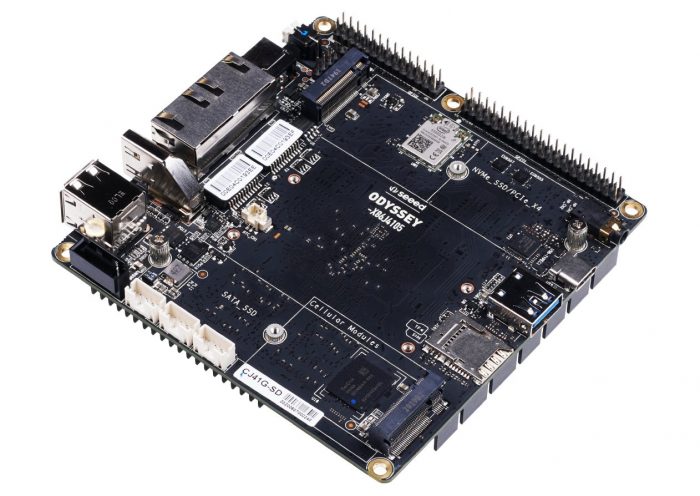

Одноплатник Odyssey X86J4125800Е поддерживает Windows, Linux и совместим с Arduino и «малинкой»

Среди одноплатников пополнение — появилась модель Odyssey X86J4125800 с четырехъядерным процессором Intel Celeron J4125 и довольно внушительным количеством разного рода модулей, разъемов и коннекторов. Основа, как говорилось выше — 10-ваттный процессор Intel Celeron J4125 с базовой частотой работы...