Разбираемся в источниках Threat Intelligence

Согласно отчету 2021 SANS Cyber Threat Intelligence (CTI) Survey, 66,3% компаний используют открытые источники для сбора индикаторов компрометации и стараются работать одновременно с несколькими источниками. Казалось бы, сбор индикаторов из открытых источников — достаточно простая задача: надо...

Билет в никуда: Group-IB зафиксировала рост мошеннических ресурсов по продаже железнодорожных и авиабилетов

Накануне майских праздников от мошенников нет покоя ни на земле, ни в воздухе. Ну, и в Интернете само-собой. После того, как Владимир Путин в конце апреля объявил выходными дни с 1 по 10 мая CERT-GIB (Центр реагирования на инциденты кибербезопасности Group-IB) зафиксировал всплеск мошенничества в...

[Перевод] Обман обманщиков: форк-бомба нового уровня

Сразу предупреждаю: не копируйте примеры кода из этой статьи и не запускайте их в своей командной оболочке.Есть люди, которые развлекают себя жестокими шутками над новичками, обманом подводя их к запуску разрушительных инструкций в командной оболочке. Часто это принимает форму грубо замаскированных...

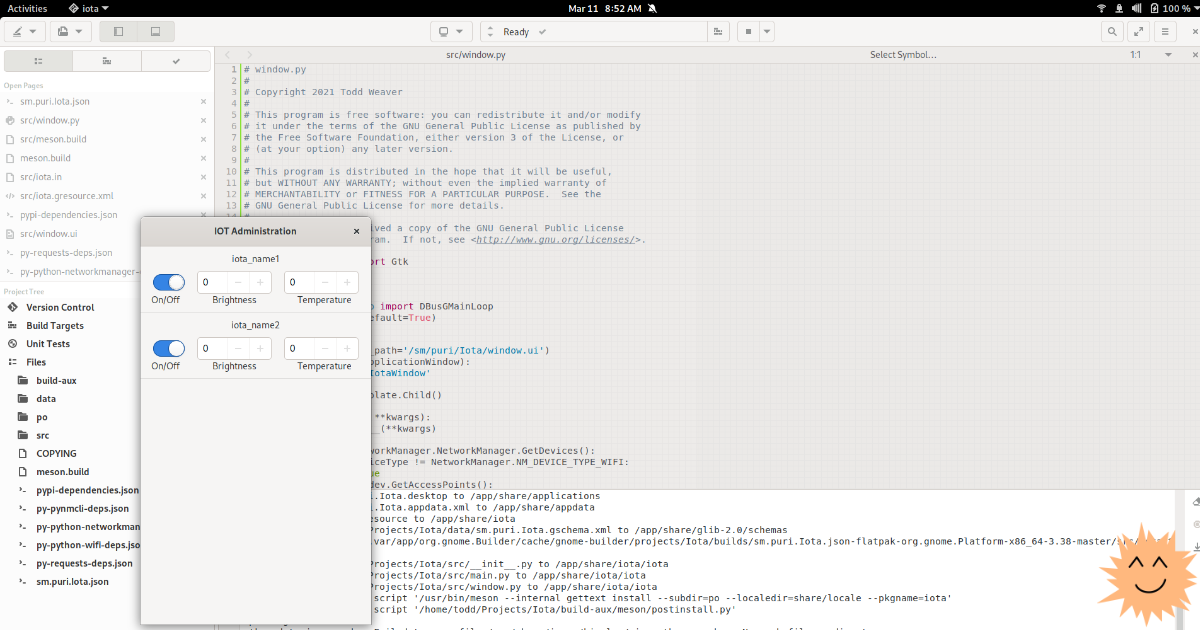

[Перевод] S в аббревиатуре IoT означает «Security», или Как я лампу хакнул

Недавно мне выдали пару настольных светодиодных ламп, чтобы улучшить освещение для видеосовещаний. Это простые ламы с тремя элементами управления: включение-отключение, температура, яркость. Благодаря тупиковому стремлению создавать IOT-устройства с приложением для монетизации данных пользователей...

Нам нечего терять! Безопасность для самых маленьких… компаний

Если рассуждать об информационной безопасности малого бизнеса, лучше всего подойдёт такое определение: чтобы стать целью, вовсе не обязательно быть целью. Любая компания может стать жертвой атаки и попасть в неприятную ситуацию со скомпрометированным данными. Почему-то руководители малого бизнеса...

В 2011 с другом хотели запустить дата бункер и что из этого вышло

У меня был товарищ Олег. Когда-то мы трудились в одном проекте в разных отделах. Он осуществлял поиск коммерческих объектов для торговой сети магазинов, а я занимался IT-инфраструктурой для этой же сети. Позже его схантили в другую сеть, но дружба осталась. За пару лет до нашей истории Организации,...

Microsoft Azure Sentinel: доступ к данным Group-IB Threat Intelligencen

Microsoft и Group-IB, международная компания, специализирующаяся на предотвращении кибератак и расследовании высокотехнологичных преступлений, сообщают об успешной интеграции Azure Sentinel, облачного решения для управления информационной безопасностью, с системой исследования и атрибуции кибератак...

Топ-50 мировых лидеров Интернета вещей − 2021: гаджеты, софт и сервисы

Персональный компьютер Lenovo ThinkCentre M75n на процессоре AMD Ryzen 5 PRO Журнал Computer Reseller News (CRN) ежегодно составляет рейтинг Internet of Things 50, выбирая полсотни «самых крутых» игроков индустрии на данный момент. Свежий рейтинг 2021 года составлен по пяти категориям: 10 самых...

[Перевод] Как криптомайнеры убивают бесплатные CI

СI-платформы, такие как LayerCI, GitLab, TravisCI, и Shippable ухудшают, а то и вовсе закрывают свои бесплатные сервера из-за атак с целью скрытого майнинга. 1 сентября 2020 года GitLab объявил что ограничивает бесплатное использование CI в ответ на «эксплуатацию». Два месяца спустя TravisCI...

[Перевод] Первый глиняный дом, напечатанный на 3D принтере

Этот дом несколько принтеров напечатали из местной почвы за 200 часов. В итоге никаких отходов и необходимости доставки строительных материалов. Читать дальше →...

Инъекция обмана: вакцины от COVID-19 в мошеннических кампаниях

Пандемия COVID-19 перевела в онлайн миллионы людей. Необходимость уменьшить физический контакт привела к тому, что большая часть жизни перешла в интернет, увеличив зависимость человечества от онлайн-платформ. На росте доверия к интернет-платформам расцвели массовые мошеннические кампании. Одним из...

Почему ваш бизнес может быть разрушен

Привет, Хабр! На связи снова Максим Горшков, специалист по информационной безопасности корпоративного облачного провайдера Cloud4Y. Хочу поднять вопрос о деятельности, результаты которой обычно незаметны, но крайне важны для бизнеса. Я имею в виду кибербезопасность. Будучи следователем по...

Аккумуляторная лампа Gauss 8w или неразорвавшийся боеприпас

Если вы настоящий гаджетоман и у вас дома уже есть лампа-колонка, wifi лампочки, которые включаются с дикой задержкой из-за большого пинга на китайские сервера, а вы еще молоды и ищите приключений... найти приключение......

Теперь PVS-Studio ещё лучше знает, что за зверь такой – strlen

Как-то так несправедливо сложилось, что мы почти не уделяем в наших заметках внимание усовершенствованию внутренних механизмов анализатора, в отличие от новых диагностик. Поэтому давайте для разнообразия познакомимся с новым полезным усовершенствованием, коснувшимся анализа потока данных. Читать...

Mele Quieter 2 – миниатюрный бесшумный десктоп с процессором Intel Celeron J4125

Многим компаниям и обычным пользователям не нужны стационарные десктопные ПК, не всегда подходят и ноутбуки. В некоторых случаях требуется что-то совсем небольшое. И такие системы тоже есть, их немало. На днях анонсирована новинка — миниатюрный десктоп без кулера с размером корпуса, как у пачки...

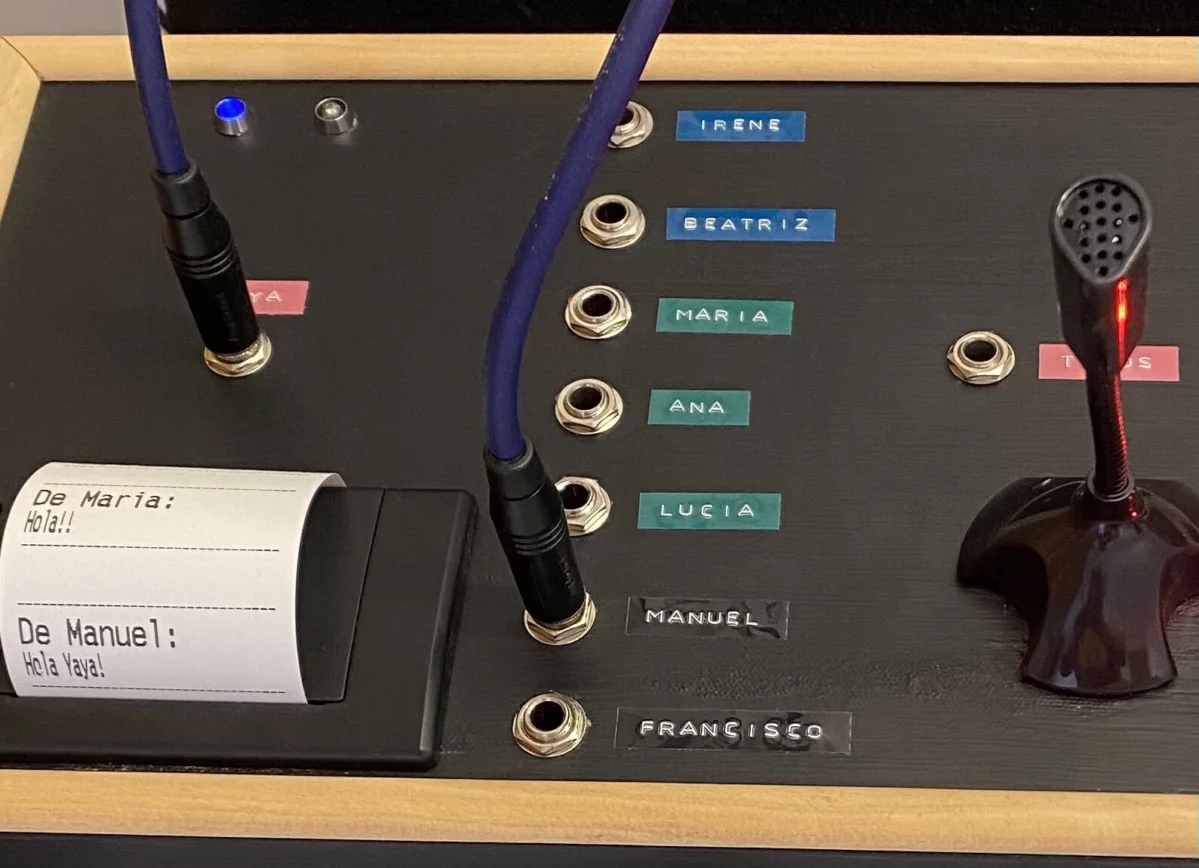

Telegram для бабушки: испанец создал механическую DIY-машину для чтения и печати сообщений

Общение в мессенджерах давно стало нормой для большинства жителей планеты. Но далеко не все пожилые люди овладели современными технологиями. Чтобы облегчить коммуникацию со своей 96-летний бабушкой, испанец Мануэль Лусио Далло создал механическую машину. Ее общение с внуками было сильно ограничено...

Боевой OSINT — разведка и сбор информации из открытых источников

OSINT (англ. Open source intelligence) или разведка на основе открытых источников включает в себя поиск, сбор и анализ информации, полученной из общедоступных источников. Ключевой целью является поиск информации, которая представляет ценность для злоумышленника либо конкурента. Сбор информации во...

Wi-Fi в офис, на склад, завод, банк… Сценарии внедрения и сборки Wi-Fi в сферы бизнеса. (Часть 2)

В прошлой статье рассказ шел о технологиях и инструментах, которые внедряют в Wi-Fi. Часть 2 будет о типовых сценариях внедрения. Если лень читать- проматывай (ссылка на ту же статью в блог) вниз, там будет калькулятор. Калькулятор учитывает вендора, количество точек доступа и дополнительный...