[Перевод] Как я сделал кнопку выхода из Zoom

2020 год однозначно можно назвать годом Zoom. Такого количества онлайн-встреч, кажется, не было никогда. И в начале 2021 пока изменений не видно. Но есть способы разнообразить это и заодно немного повеселиться. Эта кнопка аварийного выхода из Zoom позволяет мгновенно выйти из конференции. Она...

Приглашаем на ZeroNights 2021

Этим летом ZeroNights – международная конференция, посвященная практическим аспектам информационной безопасности, состоится уже в юбилейный десятый раз. Но только в 2021-м году идея, скрытая в названии ZeroNights, впервые будет исполнена настолько точно: белые ночи, лето, Петербург...

[Перевод] Интеллектуальный термометр

Автор статьи, перевод которой мы сегодня публикуем, хочет рассказать об устройстве AI Fever Screening Thermometer, разработкой которого он занимался около двух месяцев. Оно, с использованием термальной (инфракрасной) и обычной (цветной) камер, позволяет решать следующие задачи: Обнаружение людей,...

Kingston Workflow Station – универсальный модульный комбайн для карт памяти и USB устройств

Привет, Хабр! 4-в-1 и это не картридж для Денди из 90-ых! Это станция Workflow Station и устройства чтения карт памяти от компании Kingston. В настоящее время едва ли не каждое устройство оснащено картой памяти или USB-интерфейсом, поэтому компания Kingston выпустила на рынок уникальный...

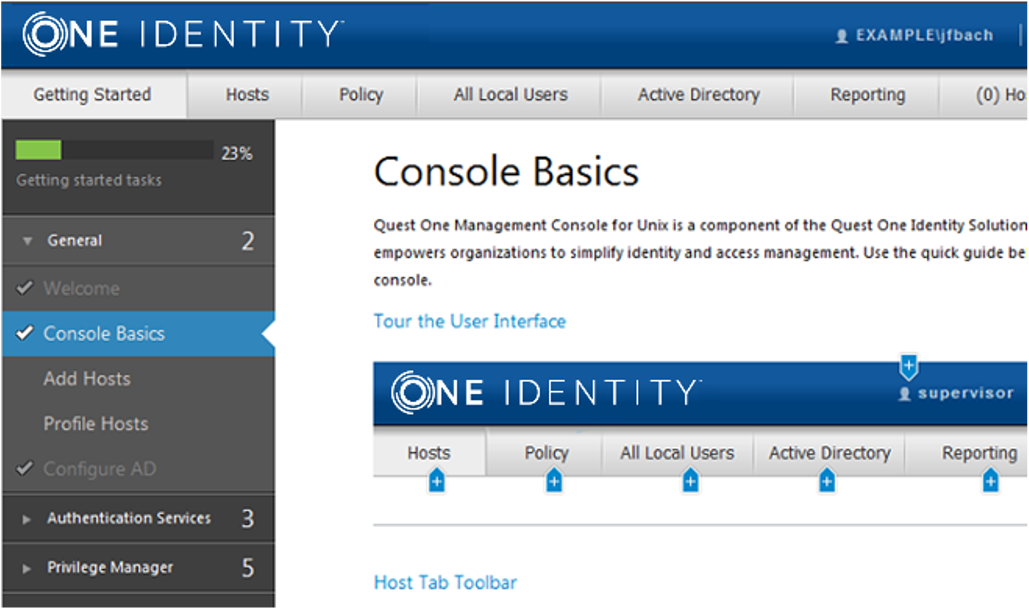

Централизованная аутентификация и управление файлами в решениях от One Identity — анонс вебинара

Приглашаем Вас принять участие в вебинаре посвящённому решению One Identity для интеграции UNIX, Linux и Mac OS X в Active Directory — One Identity Safeguard Authentication Services и Safeguard for Sudo. Вебинар состоится 17 марта в 12 часов по московскому времени. → Регистрация Вы узнаете, как с...

Android — запрещенные приемы

В данной статье проведем попытку изучения используемых конструкций языка программирования для работы вредоносного программного обеспечения. Основная задача — выяснить, содержат ли вредоносы для ОС Android какие-либо полезные и интересные недокументированные возможности ОС или же это просто...

Исполняемый обвес. Часть 2

Вторая статья небольшой серии о защите, которая используется для сокрытия алгоритма приложения. В прошлой статье мы разобрали основные части защиты и собрали тестовое приложение. Здесь познакомимся со структурой обработчиков команд и попробуем поотлаживать и раскодировать исполняемый файл. Читать...

Парадокс доверия облачным решениям: три сценария, в которых ключи шифрования хранятся не в облаке

В статьях “о парадоксе доверия облачным платформам” и “безопасном управлении ключами шифрования” мы отмечали, что в некоторых ситуациях ключи шифрования не следует хранить у поставщика облачных услуг. Такие ситуации, пусть и редко, но имеют место. Более того, когда такое происходит, речь, как...

[Перевод] Цифровая паяльная станция своими руками

В этом посте мы будем делать в домашних условиях недорогую цифровую паяльную станцию Hakko 907! Она способна поддерживать переменную и постоянную температуру (до 525 °C). Для создания паяльной станции потребуются несколько компонентов общей стоимостью всего 7 долларов (не считая блока питания, но...

Сервис-провайдеры в США и Великобритании хотят больше зарабатывать на безопасности

Привет, Хабр! Поводом для сегодняшнего поста стало недавно проведенное при поддержке компании Acronis исследование Omdia (бывший Ovum) об отношении сервис-провайдеров к предоставлению сервисов защиты данных. Судя по ответам респондентов, MSP разных размеров стремятся решить проблему информационной...

JavaScript prototype pollution: практика поиска и эксплуатации

Если вы следите за отчетами исследователей, которые участвуют в bug bounty программах, то наверняка знаете про категорию уязвимостей JavaScript prototype pollution. А если не следите и встречаете это словосочетание впервые, то предлагаю вам закрыть этот пробел, ведь эта уязвимость может привести к...

Анонимный запрос

Безопасные браузеры и приватность. У анонимности в интернете много задач (подключиться к удаленному серверу, заниматься анонимным парсингом), и здесь мы поговорим о самом востребованной — об анонимном сёрфинге. Проще говоря, как пользоваться браузером, не оставляя цифрового следа. В большинстве...

[Перевод] Частые ошибки в настройках Nginx, из-за которых веб-сервер становится уязвимым

Nginx — это веб-сервер, на котором работает треть всех сайтов в мире. Но если забыть или проигнорировать некоторые ошибки в настройках, можно стать отличной мишенью для злоумышленников. Detectify Crowdsource подготовил список наиболее часто встречающихся ошибок, делающих сайт уязвимым для атак....

[Перевод] Делаем аппаратную кнопку выключения звука в Zoom

Недавно Instagram показал мне рекламу специальной кнопки для выключения звука в Zoom, которая оказалась для меня уж очень актуальной. Да, я каждый день на созвонах в Zoom. Да, у меня есть ребёнок, который часто вмешивается в эти звонки. Алгоритм выдачи рекламы Instagram, ты победил, мне нужна эта...

Вторая жизнь пыльного Андроида

Три мысли всё не давали мне жить спокойно: 1) есть ноутбук, но для работы нужен второй экран 2) давно мечтаю о пульте управления для Photoshop в дополнение к клавиатуре 3) на полках пылятся устаревшие гаджеты, которые продавать глупо, а выкидывать жалко Решим одно за счёт другого...

Security Week 11: уязвимости в Exchange, цензура на Github и таймлайн атаки

В кибербезопасности существуют «медленные» кризисы, такие как, например, потенциальные атаки на загрузочный код в смартфонах и мобильных компьютерах — все, что требует физического доступа к железу. То, что в таком доступе не нуждается, тоже не всегда представляет проблему, с которой надо...

Уязвимости Android 2020

Операционная система Android считается одной из самых защищенных операционных систем в наше время. Разработчики этой ОС на своем официальном сайте рассказывают, что в ОС сделано очень много работы для того чтобы создание традиционных эксплойтов было нерентабельно, сложно, невозможно. Возникает...

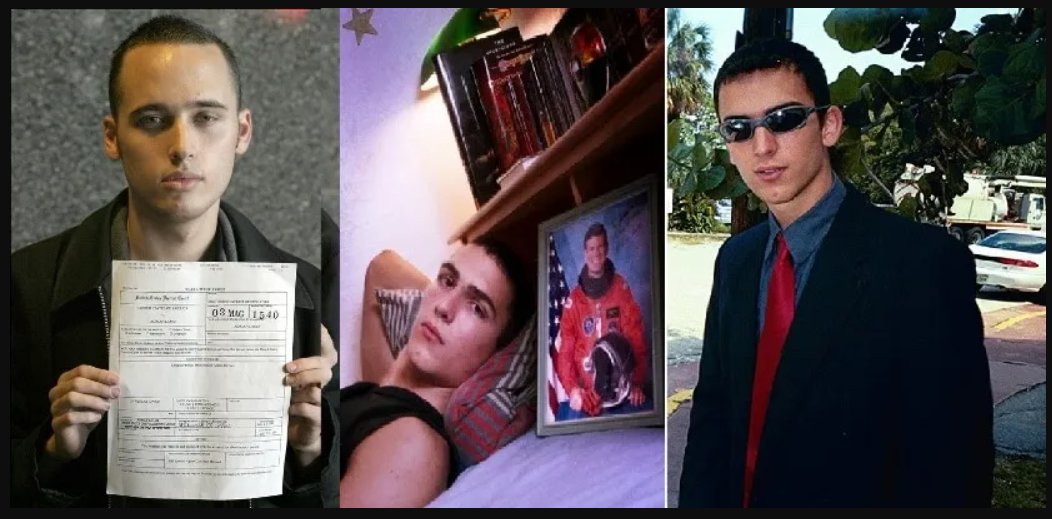

История жизни и смерти хакера, взломавшего пентагон и NASA в 15 лет

Как правило, хакеры стараются вести скрытный образ жизни и соблюдать анонимность. Многим это удается, но некоторые из них обретают популярность вопреки собственной воле. Так случилось, например, с Кевином Митником или Робертом Моррисом. Но есть и другие компьютерные гении, о судьбе которых известно...