Финал рояля: разбираем загадки и подводим итоги

Котика разбили, рояль спасли… точнее, наоборот: котика скачали с сервера, роялю поломали ножки, но в целом он бодрячком. И сегодня был последний день, когда все желающие могли попробовать свои силы в скачивании NFT-гифки с танцующим котиком, хотя ноутбук уже пять дней как двинул лапти за печь. А...

2500 дней создания AI без использования нейронных сетей или покерный бот, который дороже $50к

Давно хотел написать статью про своё хобби, которое стало нечто большим для меня. Я закончил математический факультет(ТвГУ) в 2012г. В период учёбы я профессионально играл в покер, как вживую, так и онлайн(yura_$198802,основной аккаунт PS). Не могу сказать, что был супер успешен, но для студента...

Книга «Защита данных. От авторизации до аудита»

Привет, Хаброжители! Чем авторизация отличается от аутентификации? Как сохранить конфиденциальность и провести тестирование на проникновение? Автор отвечает на все базовые вопросы и на примерах реальных инцидентов рассматривает операционную безопасность, защиту ОС и мобильных устройств, а также...

Accelerator Offline Day: проверка проектов очно

В мае участники второго потока программы Privacy Accelerator встретились и предварительно презентовали свои проекты, поработали офлайн с менторами и своими товарищами из других городов, а также вместе с экспертами обсудили новые вызовы в сфере приватности и доступа к информации. Они услышали...

[recovery mode] Баг или фича определителя номера от Тинькова, или как не нужно наполнять базу

На фоне все более часто появляющихся постов про социальную инженерию, телефонных мошенников, и разводы разной степени изощренности добавлю свои пять копеек - так сказать, "с обратной стороны медали". Все крайне просто: в приложении Тинькофф Банка для iOS есть удобная функция определителя номера....

Небезопасный сервис про безопасность

На собеседованиях часто поднимается вопрос о самом крупном профессиональном провале. Несколько раз я и сама просила кандидатов рассказать об этом, когда проводила интервью. Люблю такие истории - это хороший повод для дискуссии, через них проявляются ценности человека, а бонусом можно узнать что-то...

Безопасность терминалов Qiwi…

В этом посте я хочу рассказать о безопасности терминалов крупнейшего платежного сервиса в странах СНГ 'Qiwi', а также данных вводимых в нем. Сегодня вы узнаете, как с помощью уязвимости социальной сети 'Вконтакте' мы сможете без труда получить доступ к данным от TeamViewer от...

Осторожно! Развод и фишинг одновременно по нескольким каналам

На прошлой неделе на РБК была статья, в которой некоторые крупные российские банки в последнее время отмечают значительный рост числа попыток хищений денежных средств клиентов по сравнению аналогичным периодом прошлого года. Об этом рассказали сразу несколько банков, причем было отдельно отмечено,...

Передаём файл между изолированными виртуальными машинами без регистрации и СМС

Не далее пяти дней назад на хабре появилась новость под заголовком "В Apple M1 нашли уязвимость M1RACLES — возможна быстрая скрытая передача данных между приложениями". В одном предложении суть формулируется так: в Apple M1 нашли регистр, который кто угодно может читать и писать из...

Построение карты сети

Построение карты сети — это длительный процесс. Исследование происходит за счет отслеживания откликов операционных систем на испорченные данные в заголовках сетевых протоколов. Этот подход обычно дает ~ 80% точности. И довольно сложно найти информацию о том, как точно каждая ОС отзывается на...

OWASP, уязвимости и taint анализ в PVS-Studio C#. Смешать, но не взбалтывать

Мы продолжаем развивать PVS-Studio как SAST решение. Одно из направлений, в котором ведутся работы, – улучшение покрытия OWASP. А какой же OWASP без taint анализа? Вот и мы так подумали и решили прикрутить его к C# анализатору. О том, что получилось, а что не очень, ниже. Читать дальше →...

[Перевод] Starlink: обзор сервиса спутникового интернета и немного хаков

Наверное, меня можно считать поклонником SpaceX. Когда могу, я наблюдаю за пусками, кроме того, отслеживаю прогресс развития проекта Starship. Благодаря SpaceX пуски ракет-носителей удешевляется. Значит, вывод грузов любого типа в космос тоже дешевеет. По этой причине, в частности, развивается...

Свой криптографический протокол — опасная идея

Разработка своей криптографии в чём-то сравнима с созданием собственного авиадвигателя, говорит эксперт по безопасности Руна Сандвик. Фото: Виталий Кузьмин Предположим, заказчик требует разработать собственный сетевой протокол. Например, для передачи данных между сервером и мобильным приложением,...

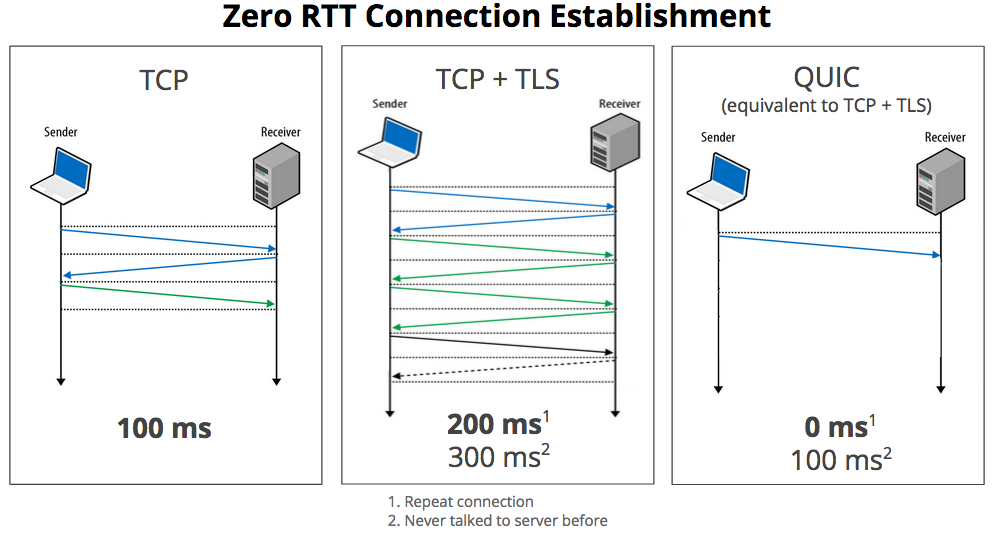

Транспортный протокол QUIC приняли в качестве стандарта RFC 9000

QUIC — новый транспортный протокол связи, который отличается уменьшенным временем задержки, большей надёжностью и безопасностью, чем широко используемый сегодня TCP (RFC 793). Уже много рассказывалось о преимуществах транспорта QUIC, который взят за основу будущего стандарта HTTP/3. В HTTP...

[Перевод] Почему я считаю Haskell хорошим выбором с точки зрения безопасности ПО?

Команда Typeable понимает ценность безопасности. Мы любим Haskell, но стоит ли его выбирать, если ваша цель – создание защищенного программного обеспечения? Хотелось бы сказать «да», но как и для большинства эмпирических вопросов о разработке ПО, здесь просто нет объективного доказательства,...

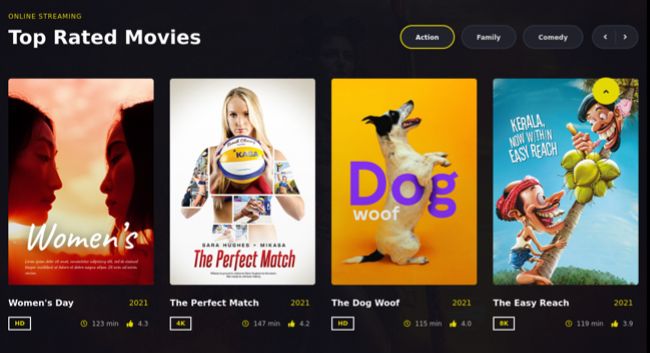

Security Week 22: вредоносный видеостриминг

Свежее исследование вредоносной кампании BazaLoader демонстрирует пример сложной атаки на обычных пользователей. Работа, подготовленная специалистами ProofPoint, описывает первый этап заражения компьютера, логичным продолжением которого становится блокировка данных одним из распространенных...

Использование TLS fingerprinting для выявления угроз

В статье хотим рассказать про технологию TLS fingerprinting, про которую недостаточно материалов в русскоязычном сегменте. Попробуем это исправить. Статья частично переводит тематические материалы авторов описываемых методов (тут и тут), а также содержит описание практической реализации от Акрибии....

L2TP & «IPsec with pre shared key» vs MITM

В статье рассмотрены основные vpn протоколы, которые на текущий момент применимы в бизнес процессах, а также углубленно освещен вопрос использования L2TP в связке с IPsec в режиме pre shared key. На практике разобраны подходы к организации виртуальных сетей на оборудовании MikroTik и выполнен...