Австралия и ФБР несколько лет распространяли среди криминала «защищенное» приложение, а потом арестовали 800 человек

На Хабре не стоит объяснять, что любой смартфон, купленный в магазине — потенциальный «жучок», который могут прослушивать в любой момент. С какой целью это делается — второй вопрос, но сейчас это и не столь важно. Тема статьи — интереснейшая операция австралийской полиции и ФБР, связанная с...

Topton L4: миниатюрный ноутбук с 7-дюймовым дисплеем и 8 ГБ ОЗУ за $299

Миниатюрные ПК и ноутбуки не отличаются производительностью, но их портативность упрощает выполнение некоторых задач дома или на работе. Сказать, что такие устройства широко распространены нельзя, но у них всегда будет своя ниша. Зная об этом, китайская компания Topton представила 7-дюймовый...

Relay атаки

Статья расскажет о том, какие Relay атаки существуют на сегодняшний день и как их воспроизводить, какие основные инструменты для проведения данных атак при тестировании на проникновение можно использовать, а также будет рассмотрена Relay атака на Active Directory. Читать далее...

Охотимся на БОССОВ

Какая ваша любимая компьютерная игра? Lineage, Doom, Cuphead, WOW, другая? Я обожаю играть в старые игры для приставок Dendy или Sega, например, в Марио, где, проходя уровень за уровнем, добираешься до финального босса. Игровой сюжет большинства консольных игр построен в целом одинаково: преодолей...

[Перевод] Дамп прошивки беспроводной Logitech K360 с помощью GreatFET

Недавно чисто ради спортивного интереса я решил хакнуть клавиатуру, и в качестве первой подопытной выбрал самую дешевую беспроводную модель Logitech K360. Она уже несколько устарела, а ее основная микросхема также, как и используемый протокол беспроводной связи, ранее подробно разбирались. Можете...

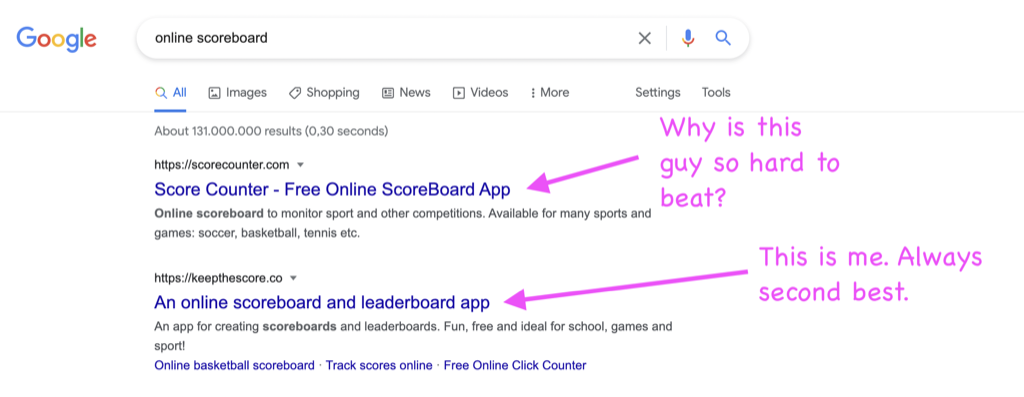

[Перевод] Самый популярный HTML-редактор в выдаче Google — это афера с поисковой оптимизацией

Это история о том, как я случайно обнаружил масштабную аферу с поисковой оптимизацией. Резюме Некоторые высокорейтинговые онлайн-инструменты для редактирования или «очистки» HTML, похоже, тайно вставляют ссылки в свои выходные данные, чтобы протолкнуть себя и связанные с ними сайты в рейтинге...

Bug Bounty для начинающих: краткий обзор популярных маркетплейсов и программ

Никого не удивишь тем фактом, что дыры в программном обеспечении могут обернуться серьезными убытками для использующих его компаний. Случиться может многое — от утечки информации до приостановки работы организации. Конечно, внутри компаний есть (или должны быть) специально обученные люди,...

[Перевод] Arduino Nano RP2040 Connect: обзор «ардуинки» с WiFi и BLE на борту

В середине мая мы писали о появлении новой платы от Arduino, которая получила название Arduino Nano RP2040 Connect. Ее основа — чип RP2040 от Raspberry. В знакомую компоновку Nano весьма аккуратно интегрирован модуль связи Wi-Fi Nina W102 uBlox, который обеспечивает работу 2,4 ГГц Wi-Fi, Bluetooth...

[Перевод] Dockle — Диагностика безопасности контейнеров

В этой статье мы рассмотрим Dockle — инструмент для проверки безопасности образов контейнеров, который можно использовать для поиска уязвимостей. Кроме того, с его помощью можно выполнять проверку на соответствие Best Practice, чтобы убедиться, что образ действительно создается на основе...

Security Week 23: эксплуатация уязвимости в VMware vCenter

Уязвимость в VMware vCenter Server — ПО для контроля над облачной инфраструктурой — рискует стать проблемой, сравнимой по опасности с ранее обнаруженными zero-day в Microsoft Exchange. Хотя число доступных из сети инсталляций vCenter Server гораздо меньше (тысячи против десятков тысяч почтовых...

Сим-сим откройся: как я научил дверь своего подъезда узнавать меня в лицо

Пятничный рабочий день на удалёнке уже подходил к концу, как в дверь постучали, чтобы сообщить об установке нового домофона. Узнав, что новый домофон имеет мобильное приложение, позволяющее отвечать на звонки не находясь дома, я заинтересовался и сразу же загрузил его на свой телефон....

Seeed reServer: edge-сервер и NAS в одном флаконе на базе Intel Tiger Lake

Компания Seeed Studio хорошо известна своими разработками, среди которых выделяются одноплатники. На днях ее команда представила необычный проект — компактный edge-сервер и сетевое хранилище данных (NAS). Базируется разработка на процессоре Intel Tiger Lake. Есть несколько конфигураций, наиболее...

[Hi-перевод] Обзор беспроводных наушников Bowers & Wilkins PI7

Портал о Hi-Fi/Hi-End технике(и не только) - hifiNews.ru подготовил перевод теста новых британских наушников Bowers & Wilkins PI7. Bowers & Wilkins PI7 представляют собой полностью беспроводные наушники, которые являются более дорогой из двух новых моделей данного типа, представленных в каталоге...

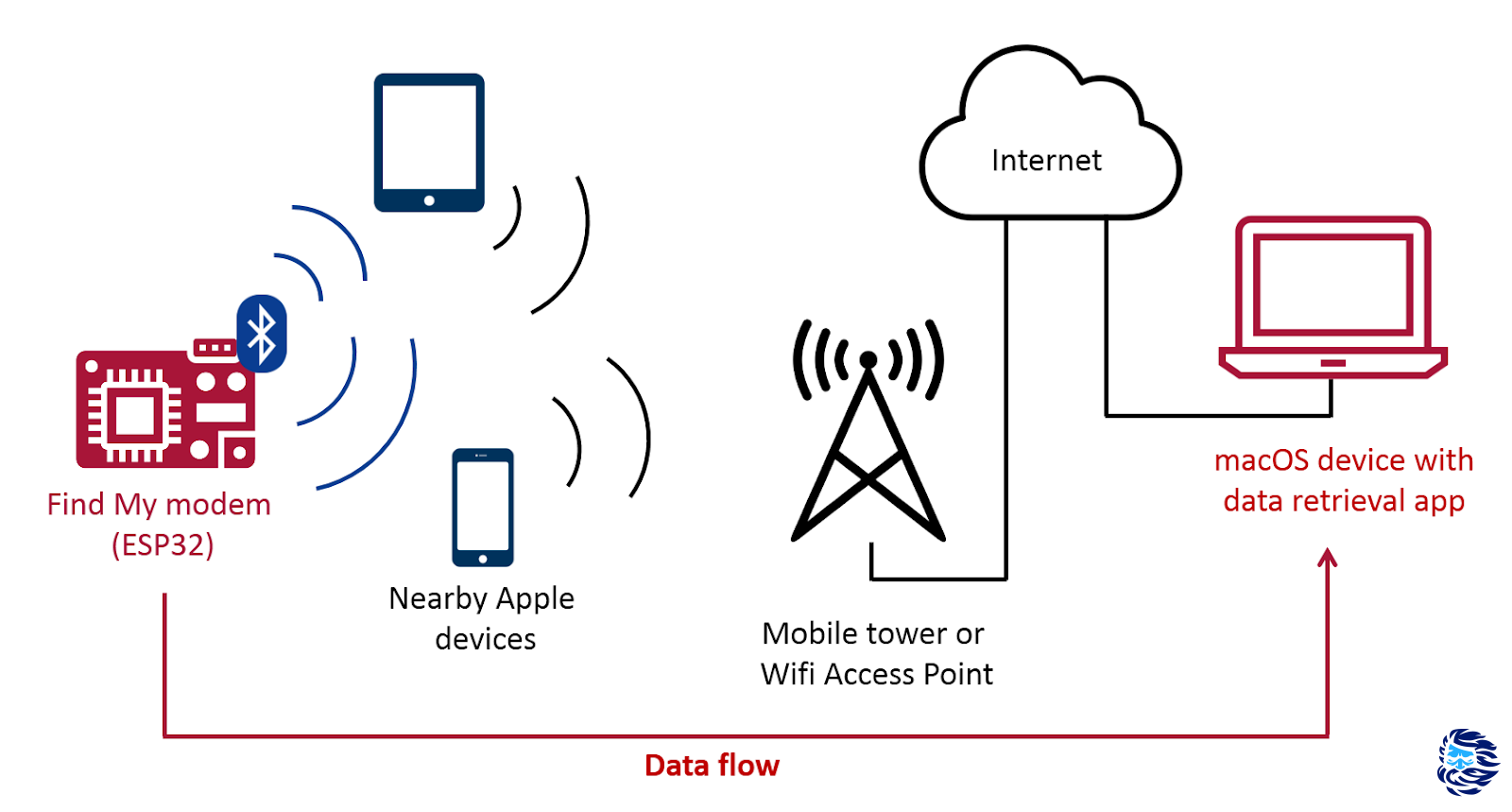

[Перевод] Send My: Произвольная передача данных по сети Apple Find My

Можно загружать произвольные данные с устройств, не подключенных к интернету, широковещательно посылая сообщения Find My по технологии BLE (Bluetooth с низким энергопотреблением) на расположенные поблизости устройства Apple, которые затем загружают данные для вас Мы выпустили прошивку для ESP32,...

Chia Coin, или сказка о том, как Флешки выжили в войне криптовалют

Привет, Хабр! USB-флешки — единственные, кто не пострадал в спекуляциях на тему цен вокруг носителей информации. Благодаря «монете» Chia спрос на носители HDD, SSD взлетел за месяц до невиданных высот. С полок магазинов пропали HDD емкостью выше 1-2 ТБ, SSD емкостью более 0,5 ТБ, но потребности в...

Мобильные контейнеры для раздельного хранения данных

Работодатели уже привыкли к тому, что можно не возмещать затраты сотрудникам, использующим свои автомобили, квартиры и другое имущество в служебных целях. Поэтому идея использования личных смартфонов для работы быстро нашла своих адептов. Но и эта «медаль» двухсторонняя. Сотрудники требуют...

Безопасность встраиваемых систем Linux

Весь наш мир построен на противоположностях. Если вы создаете свое устройство и продаете его, то всегда найдется тот, кто захочет его взломать. Цели у злоумышленника буду самыми разными, от попыток сделать клон устройства (привет Китаю) до шантажа конечных потребителей, что весьма ухудшит вашу...

(не) Безопасный дайджест: Colonial Pipeline, пароли 18+ и взломанные госсервисы

В очередном дайджесте по традиции собрали «классические» и нетривиальные ИБ-инциденты за месяц. Нынешняя подборка серьезнее некуда: тут вал атак на КИИ, рекордные потери от телефонных мошенников и хакеры без страха и упрека, берегущие репутацию от спецслужб. Читаем. Читать далее...