Пятерка экспертных обзоров аудиотехники — от внутриканальных наушников до напольной акустики

В этой подборке мы представляем вашему вниманию материалы из «Мира Hi-Fi» о примечательных внутриканальных наушниках, напольной и беспроводной портативной акустике. Пара слов для быстрого знакомства с этой техникой здесь тоже, конечно же, есть. Читать далее...

Дешифрация протокола Орион Bolid

“Компания Bolid – лидер в разработке интегрированных систем безопасности” - то, что вы услышите, если позвоните им по телефону. Это своего рода российский Apple в сфере АСУТП, со своей закрытой экосистемой. Попробуем немного открыть экосистему. А можно поподробнее?...

4G-камера с детекцией человека

Эта камера не требует Wi-Fi или кабельного интернета: в неё вставляется симкарта. Она позволяет просматривать на смартфоне из любой точки мира живое видео, а также записи, сделанные при появлении человека в кадре. Читать дальше →...

В Европу со своим дроном

Отправляясь в отпуск, все берут с собой телефон для съемок, некоторые — хороший фотоаппарат или action-камеру. А кто-то — квадрокоптер. Дрон больше не роскошь, а средство, которое помогает запечатлеть прекрасные воспоминания о путешествиях. Рано или поздно пандемия закончится, и многие из нас...

Атаки пятого поколения: проблемы безопасности промышленных систем управления в сетях 4G/5G

Кампусные сети 4G/LTE и 5G в промышленных условиях позволяют удовлетворить растущие требования к доступности связи с низкой задержкой без затрат на фиксированные линии. Однако как переход к 5G, так и внедрение кампусных сетей высвечивают проблемы безопасности, которые усугубляются тем, что...

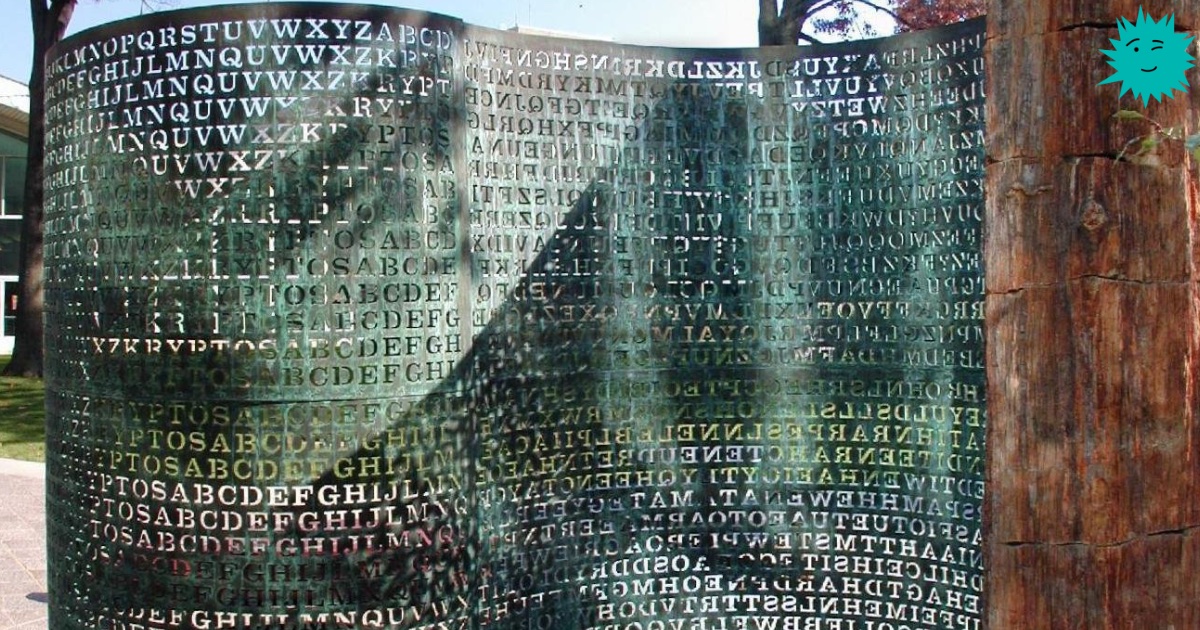

Частично рассекречено методическое пособие АНБ по взлому неизвестных шифров

Скульптура Kryptos у штаб-квартиры ЦРУ Агентство национальной безопасности США наконец-то рассекретило третью часть известного учебника «Военная криптоаналитика» (MILCRYP), написанного для обучения специалистов АНБ и военных криптоаналитиков во время Холодной войны. Последняя часть трёхтомника...

Транспортный агент MS Exchange для защиты от вирусов и нежелательной почты

Exchange довольно мощный и популярный почтовый сервер в мире энтерпрайза. Против угроз малварей и фишинга он имеет как встроенные механизмы защиты, так и возможность использования сторонних продуктов. Но в реальности этих возможностей не всегда достаточно для отлова всех вредоносных писем: малвари...

Как не дать злоумышленникам повысить привилегии в системе после успешного заражения

Всем привет! Этой статьей мы открываем цикл материалов от экспертного центра безопасности Positive Technologies (PT Expert Security Center). Мы расскажем о том, какие техники применяют злоумышленники при разработке инструментов для целевых и массовых атак и какие технологии есть «под капотом» нашей...

[Перевод] Ищем уязвимости в Python-коде с помощью open source инструмента Bandit

Наверное, все разработчики слышали, что нужно писать чистый код. Но не менее важно писать и использовать безопасный код. Python-разработчики обычно устанавливают модули и сторонние пакеты, чтобы не изобретать велосипеды, а использовать готовые и проверенные решения. Но проблема в том, что они не...

Барахолка для Пентестера

Цель статьи - собрать интересные инструменты, техники и команды, которые можно использовать для выполнения задач при проведении тестирования на проникновение. Краткий список того, что будет в этой статье: - Что такого с DNSAdmins? - Persistence - Можно ли обойтись без Bloodhound? Читать далее...

Идеальный пароль по науке: трудно взломать, невозможно забыть

В сети регулярно появляются новости об очередной масштабной утечке паролей. Словари паролей все толще, инструментов для перебора больше, а пользователям все сложнее придумывать надежные пароли и запоминать их без посторонней помощи. Новые исследования предлагают нам научные методы для создания...

Cassandra: криптор, который любит держаться в тени

Ни один атакующий не хочет, чтобы его инструменты обнаружили и раскрыли раньше времени. Поэтому, как правило, в чистом виде никто вредоносные программы не распространяет. Например, пользователю прилетело фишинговое письмо от имени известной транспортной компании и просят проверить документы во...

Неочевидные уязвимости онлайн сервисов. Часть первая

Пожалуй, каждый второй программист хоть раз задумывался попробовать создать свой, если не стартап, то собственный онлайн сервис. Может быть, такой инструмент умел бы делать простые SEO-аудиты сайтов, помогал находить технические ошибки, упрощая жизнь вебмастерам или маркетологам. А может быть, вы...

Исследование операций

При функционировании больших сложно устроенных систем в них, как правило, протекают многообразные процессы, сущность которых состоит в различного рода преобразованиях физико-химической субстанции из сырья в конечный продукт, поставляемый на рынок. Наряду с материальной субстанцией в...

[Перевод] Предотвращение медленных маломощных атак на приложения и API

Может показаться, что медленные маломощные атаки (так называемые атаки «Low and Slow») остались в прошлом, но практика показывает, что они до сих пор активно используются злоумышленниками. В 2020 году от таких атак пострадали 65 % организаций, при этом 30 % сталкивались с ними ежемесячно. Поэтому...

Интеграция SAML в Zimbra OSE

Технология единого входа обладает массой преимуществ по сравнению с классическими методами аутентификации, главное из которых заключается в том, что именно SSO обеспечивает наилучший баланс между удобством пользователя и информационной безопасностью предприятия. Ранее мы уже рассказывали о том, как...

Рояль, азот и котик: как это было

Если кто-то пропустил, то с 24 по 28 мая мы реализовали проект под кодовым названием «Рояль, азот и котик». И настало время рассказать о том, как мы всё организовали, с грязными подробностями, скандалами, интригами и расследованиями. Сразу скажем, что это был, пожалуй, самый смелый и необычный...

[Перевод] Защита приложений в эпоху микросервисов

Организации переходят от монолитных приложений к микросервисам, используя преимущества идеально подходящей для этого архитектуры контейнеров. В результате возрастает ответственность за защиту этих сред, поскольку компании подвергаются большему набору рисков безопасности и уязвимостей. Мы переживаем...