Музыкальная криптография

Несколько столетий назад — когда именно, доподлинно вряд ли известно, — возник любопытный метод шифрования информации: с помощью нот. Точнее, с помощью их буквенного обозначения. Как вы знаете, ноты могут обозначаться не только классическими «закорючками»: Но и буквами латинского алфавита: A, B, C...

[Перевод] 8 лучших практик предотвращения SQL-инъекций

SQL-инъекции считаются одной из наиболее опасных уязвимостей в онлайн-приложениях. Именно поэтому о них должен знать буквально каждый работающий с базами данных специалист, а статей об SQL-инъекциях как таковых очень и очень много. К старту курса "Этичный хакер" мы решили поделиться именно этой...

[Перевод] Как ИТ перестали быть скучными

Невысокого роста, седые волосы, усы, склонность к облысению, клетчатая рубашка с короткими рукавами. В его офисе (без окон) стоит книга O’Reilly про XSLT с цаплей на обложке. Пусть его зовут Гордон (мужчину в клетчатой рубашке, не цаплю). Некоторые факты о Гордоне: Он любит, чтобы в файлах VBScript...

Охота на атаки MS Exchange. Часть 2 (CVE-2020-0688, CVE-2020-16875 и CVE-2021-24085)

Автор статьи: Антон Медведев Наша прошлая статья была посвящена различным методам обнаружения эксплуатации уязвимостей ProxyLogon. В этот раз мы поговорим о методах обнаружения других нашумевших уязвимостей на сервере MS Exchange, а именно CVE-2020-0688, CVE-2020-16875 и CVE-2021-24085. Несмотря на...

Google официально представил свою третью операционную систему- встречаем Fuchsia OS

Мы несколько раз писали об операционной системе Fuchsia в своем блоге. Несколько лет о ней говорили как о странном проекте, цели и позиционирование которого неизвестны. Затем ситуация прояснилось — представители Google заявили о том, что использовать ОС можно на самых разных устройствах. Насколько...

Как и чем живет отдел обнаружения вредоносного ПО в Positive Technologies

Привет, Хабр! Меня зовут Алексей Вишняков. Я возглавляю отдел обнаружения вредоносного программного обеспечения PT Expert Security Center. В одной из прошлых статей мы писали о том, что делают DevOps-инженеры у нас в компании, а сегодня я расскажу, чем занимается мой отдел и какие технические...

Threat Intelligence по полочкам: культура обмена данными

Эффективный обмен информацией об угрозах среди множества участников работает, как коллективный иммунитет: чем больше участников задействованы в этом процессе, тем выше вероятность успешно противостоять атакующим. О том, какая культура обмена такими данными сложилась за рубежом, чем отличается...

[Перевод] 3 способа визуального извлечения данных с помощью JavaScript

К старту курса о Frontend-разработке мы решили поделиться переводом небольшого обзора визуальных атак, позволяющих получать закрытую информацию о пользователе вне зависимости от того, применяется ли правило ограничения домена. Некоторые из обсуждаемых уязвимостей закрыты, но развитие технологий...

Процессорам Alder Lake от Intel понадобятся новые системы охлаждения и материнские платы

Совсем недавно в нашем блоге публиковалась статья о новой гибридной процессорной архитектуре Alder Lake от Intel. У процессоров на ее основе есть рабочее название — Core-1800 SKU, но оно вряд ли будет финальным. Образцы новых чипов удалось изучить, они включают 8 высокопроизводительных ядер Golden...

Рояль над котиком, день первый

Если вы ещё не слышали, вчера одна эксцентричная дамочка запустила трансляцию с висящим роялем. Этот рояль через несколько дней погубит ноутбук с классной NFT-гифкой, за которою через пару лет можно будет выручить кругленькую сумму. И сегодня эта нервная женщина перерезала первый трос из пяти, на...

DevSexOoops или к чему приводят ошибки разработки

Современные реалии бизнеса диктуют свои достаточно жёсткие требования к web-разработке. В основном заказчиков интересуют функциональные характеристики продукта, его дизайн и юзабилити, при этом не уделяют достаточно внимания безопасности. Причин сложившейся ситуации много, основная - удорожание...

XSEC: как изучить Windows Access Control за два часа

Хотите изучить подсистему контроля доступа Windows за два час? Да ещё так знать эту тему, как ни один ваш преподаватель не знает? Хотите знать, как использовать функцию Windows API с самым длинным именем - AccessCheckByTypeResultListAndAuditAlarmByHandle? А увидеть код, создающий...

Островок свободы или зарегулированная отрасль: каким стал интернет и как сделать его безопаснее

Привет, Хабр. С тобой Горшков Максим, ИБ-специалист Cloud4Y. Предлагаю поговорить о том, каким интернет был два-три десятилетия назад, и каким он стал сейчас. Читать далее...

Программные патчи для автомобилей станут обязательными и регулярными

Автомобиль Tesla Model 3 взломали с мультикоптера (для зрелищности), источник Автомобили Tesla по умолчанию подключаются к любой точке WiFi с идентификатором SSID Tesla Service. Это очень удобно для взлома. Пароль указан в файле .ssq, который поставляется с автомобилем, или его можно найти в...

Security Week 21: Bizarro, универсальный банковский троян

Свежее исследование «Лаборатории Касперского» демонстрирует возможности банковского трояна Bizarro. Изначально атаковавшая пользователей в Бразилии, эта вредоносная программа недавно начала «поддерживать» и другие страны, включая Испанию, Францию, Португалию и Италию. Такое расширение операций...

Часть 3: Пилим ESPboy2 для ретро игр и экспериментов с IoT в 2021

С последних статей на хабре о проекте ESPboy прошло больше года. Кратко напомню, что это мульти-гаджет для IT энтузиастов, ардуинщиков, любителей ретро игр, пентестеров. Открытость платформы, 100% совместимость с Arduino IDE, WiFi на борту, автономность работы в несколько часов, доп модули и...

Котики в NFT: революция в цифровом мире или хайповая пирамида?

Коллаж из картинок художника beeple держит сегодня рекорд по стоимости среди всех проданных цифровых NFT-произведений. NFT — одна из самых горячих тем в мире блокчейна. Кто-то уже заработал на них миллионы долларов, кто-то потерял сотни и тысячи. Одни называют NFT революционным изобретением,...

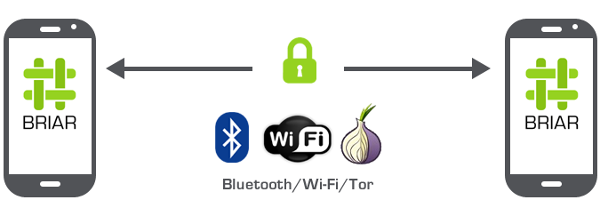

Пиринговые мессенджеры — враг государства?

В случае полного отключения интернета одна из главных проблем — общение с товарищами и родственниками. Опыт Гонконга показывает, что для этого хорошо подходят децентрализованные P2P-мессенджеры, которые работают без интернета, используя mesh-сеть по протоколам Wi-Fi Direct, Bluetooth, Apple...