Особенности шифрования популярных мессенджеров: выбираем самый безопасный

По данным на осень 2021 года в тройку наиболее популярных мессенджеров в России входят WhatsApp, Viber и Telegram. Давайте выясним уровень конфиденциальности и безопасности каждого из них. Сделать это можно, только сравнив их с другими приложениями, поэтому рассмотрим также Skype, Facebook...

Станция 2. Истории разработки одного из самых сложных устройств Яндекса

Сегодня стартуют продажи Яндекс Станции 2 — нашего новейшего устройства, которое станет центральным элементом в умном доме с Алисой. Мы полностью переосмыслили и внутренний, и внешний дизайн, добавили световой экран на верхней панели и постарались учесть опыт предыдущего поколения во множестве...

Security Week 2222: уязвимость в приложении Zoom

На прошлой неделе разработчики клиента для веб-конференций Zoom закрыли серьезную уязвимость, которая при некоторых обстоятельствах могла приводить к выполнению произвольного кода. Уязвимость получила идентификатор CVE-2022-22787, ее особенности кратко описаны в статье издания The Register и в...

Anonymous покушаются на бургеры. DDoS-2022: ждать ли новые серии атак

Со второй половины февраля 2022 года в рунете начались волнения. Причиной послужили серии кибератак, из-за которых пострадали государственные организации, банки, интернет-ресурсы СМИ, сервисы дистанционного образования и другие компании. На Хабре и других порталах опубликованы десятки новостей о...

Дайджест недели от Apple Pro Weekly News (23.05 – 29.05.22)

В этом дайджесте: Конференция разработчиков WWDC22 уже скоро и теперь есть расписание, магазины техники Apple в России стремительно закрываются, а саму компанию нещадно штрафуют, и немного новинок, обновлений и слухов. Всё это и многое другое в свежей подборке событий от Apple Pro Weekly News....

Rama Works U80-A: механическая кастомная клавиатура за $800+. Что она умеет?

Как и многие мои коллеги, я — поклонник механических кастомных клавиатур. Правда, через мои руки прошло не так много моделей, но в любом случае, рынок регулярно изучаю, выискивая интересные модели. Недавно смотрел разные системы на eBay и неожиданно увидел кастомную механику за $800, модель Rama...

Космические пираты атакуют, или как мы обнаружили новую APT-группировку с уникальными бэкдорами

Летом 2021 года мы, специалисты экспертного центра безопасности Positive Technologies, выявили ранее неизвестную APT-группировку, которая действует по меньшей мере с 2017 года. Главные цели Space Pirates (именно так мы решили назвать группу киберпреступников) — шпионаж и кража конфиденциальных...

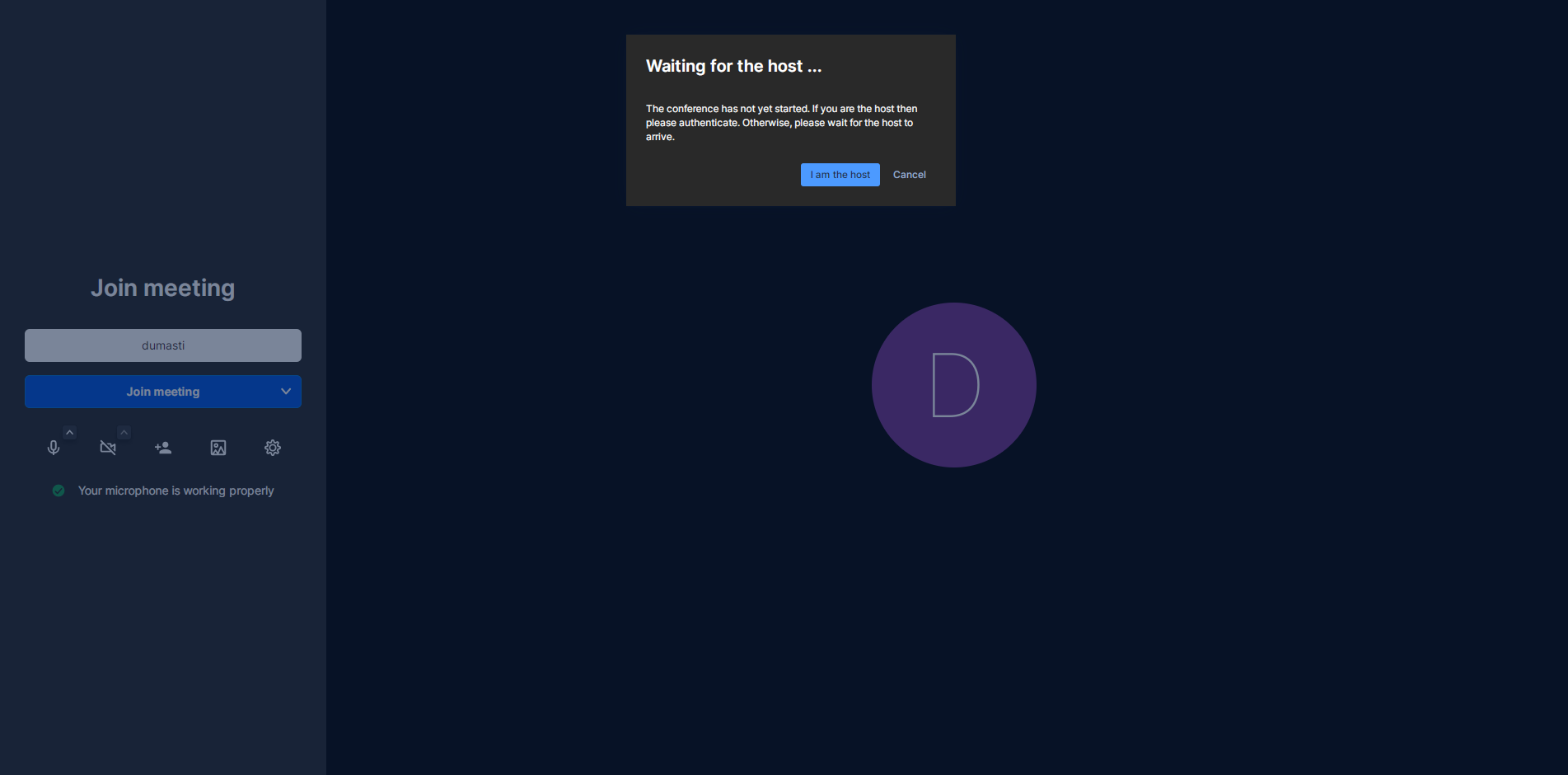

Jitsi-meet: авторизация по JWT-токену

Подключение к jitsi с отсутствием авторизации может стать небезопасным. Для того, чтобы избежать незваных гостей во время встречи, совещания или личной беседы стоит задуматься об авторизации. Под катом я подробно расскажу как нам улучшить наш сервис jitsi-meet с помощью JWT-токена. Читать дальше →...

[Перевод] Сгорел сарай, гори и хата, или Месть британского сисадмина

Мы с очередным рассказом из подкаста Darknet Diares – история про британского системного администратора, который решил мстить работодателю. Примечательна она не столько описанием технических аспектов атаки на инфраструктуру, а раскрытием мотивов поведения «диверсанта». Герой, он же антигерой...

Цифровая рыбалка в GitHub Copilot

Эта небольшая заметка посвящена одной особенности GitHub Copilot. Про неё можно найти вопросы на stackoverflow, статьи и видео в интернете, но на хабре я не видел материалов на эту тему. Наверно, плохо искал. Copilot может подсказать вам не только код подходящей функции, но и приватные ключи от...

Миссия выполнима: знакомимся с физическим пентестом

"Анонимность — это как укрыться мягким одеялом", — говорил один из героев боевика “Mission: Impossible”. Но что делать, если спасительного одеяла не окажется под рукой в нужную минуту или оно начнет предательски просвечивать? Однажды сотруднику Group-IB надо было проникнуть на производство...

Безопасность + Разработка = ♡ Как выпускать релизы в срок и дружить с безопасностью

В идеальном мире команды безопасности — это компетентные специалисты, которые занимаются анализом рисков, моделированием угроз, защитой от целевых атак, расследованием инцидентов и другой важной работой. В том же идеальном мире разработчики ПО — это люди и команды, которые создают продукты и...

Как буткиты внедряются в современные прошивки и чем UEFI отличается от Legacy BIOS

Привет, Хабр! На связи Антон Белоусов и Алексей Вишняков, и мы продолжаем вместе с вами изучать буткиты — наиболее опасный класс вредоносного ПО. Гонка вооружений между разработчиками решений в области ИБ и вирусописателями не останавливается ни на секунду: первые активно внедряют новые механизмы...

Ремонт и устранение конструктивных недостатков ноутбука Dell при помощи дрели, метчика, тисков и электролобзика

Началось всё в те самые времена, когда маркетологи решили, что тоньше - значит лучше. И теперь с каждым годом нужно тоньше, ещё тоньше, а то измельчавший народ несчастные три килограмма ноутбука уже поднять не в состоянии. А такие мелочи как охлаждение, устойчивать к механическим нагрузкам и...

Как бы вы реализовали форму аутентификации на сайте? Вопрос для собеседования на Junior/Middle/Senior?

В свете исследования "Веб-разработчики пишут небезопасный код по умолчанию" мне подумалось, что именно так может звучать один из базовых вопросов на собеседовании с точки зрения проверки знания web-разработчика от уровня Junior до Senior. Тема с одной стороны в общем-то простая, а с другой -...

Обрабатывать ли в PVS-Studio вывод других инструментов?

Анализатор PVS-Studio умеет "схлопывать" повторяющиеся предупреждения. Предоставляет возможность задать baseline, что позволяет легко внедрять статический анализ в legacy-проекты. Стоит ли предоставить эти возможности для сторонних отчётов? Читать дальше →...

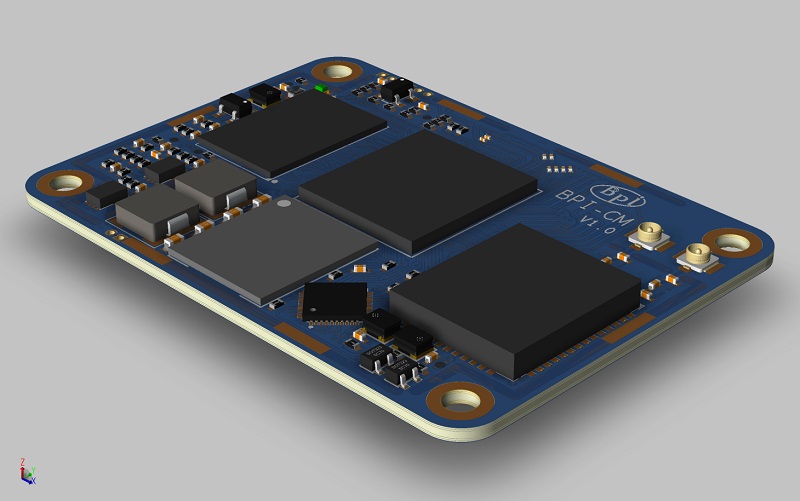

Banana Pi BPI-CM4: у Raspberry Pi Compute Module 4 появился достойный конкурент

Года полтора назад Raspberry Pi Foundation представила новую плату — Compute Module 4. Этот модуль называли шагом вперед по сравнению с предыдущими версиями системы. Он более быстрый, у него больше возможностей, включая сетевые функции. Например, есть опция Wi-Fi 802.11b/g/n/ac, Bluetooth 5.0....

Искусственный интеллект и безопасность

В России 30 мая 2019 года на совещании по развитию цифровой экономики под председательством В. В. Путина было принято решение о подготовке национальной стратегии по искусственному интеллекту. В её рамках разрабатывается федеральная программа с выделением 90 млрд рублей. В октябре 2021 года в РФ...