Open source, собственная инфраструктура и экспертиза: как мы сделали аналог зарубежных межсетевых экранов

Современную инфраструктуру любого масштаба сложно представить без межсетевого экрана. Он позволяет сегментировать сети и избавиться от избыточной сетевой доступности, что повышает уровень безопасности. На рынке существуют программно-аппаратные и программные МЭ, которые позволяют реализовать...

Исследование веб-сайтов в рамках OSINT

Привет Хабр. Сегодня мы поговорим о том, какую информацию можно получить с веб-ресурса для последующего использования в OSINT. Какие сервисы для этого есть и какую конкретно информацию они для нас нароют. Данная информация и методики будут также полезны и простым смертным людям, которые не связаны...

«Золотой век» Buhtrap: разбираем троян-долгожитель

В начале этого года неспешное субботнее утро специалиста Group-IB — с семейным завтраком, тренировкой по теннису и поездкой к родителям — полетело в тартарары после звонка безопасника одной российской компании. У предприятия украли пару десятков миллионов рублей: деньги увели со счета несколькими...

[Перевод] Баг с псионическими сигнатурами в Java

В классическом научно-фантастическом сериале BBC Доктор Кто часто используется следующий сюжетный приём: Доктору удаётся избежать неприятностей, показав удостоверение личности, которое на самом деле совершенно пустое. Разумеется, удостоверение сделано из специальной «психобумаги», заставляющей...

Майские сливы: в даркнете выросло количество утекших баз данных российских компаний

В мае и в начале июня в даркнете было выложено рекордное количество баз данных российских компаний — более 50. Для сравнения в апреле было 32, а в марте всего —16.Среди жертв, чьи базы были выложены в публичный доступ, оказались компании, относящиеся к интернет-сервисам доставки, медицине,...

Фантастические дятлы и где они обитают

Как сайт Росреестра в этом году получил 0 баллов в Индексе надежности HTTPS и почему это не уникальный, но выдающийся результат. Читать дальше →...

Рассуждаем, из кого сделать ИБ-специалиста

С развитием информационных технологий развивалась и сфера мошенничества в ИТ, вирусных и хакерских атак. Естественно, вырос спрос и на услуги Информационной Безопасности (ИБ). Он всегда был, но с повсеместной компьютеризацией он сильно увеличился. Ведь сейчас трудно представить современный мир без...

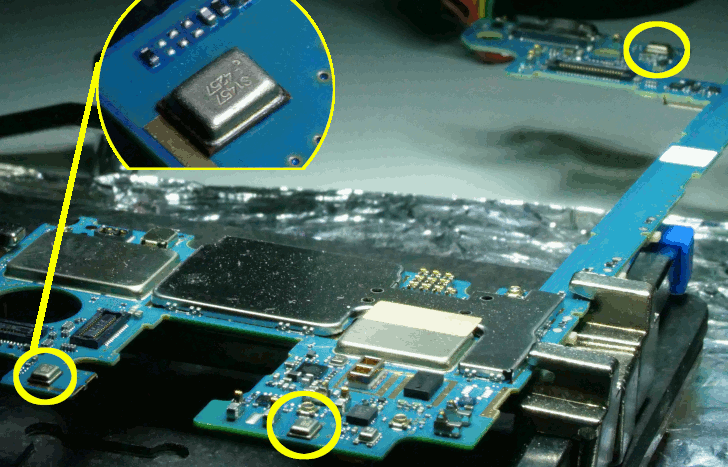

Создание своей эргономичной клавиатуры (часть 2: определяемся с железом)

Раскладку создали, теперь надо ее превратить в нечто материальное. Мне нужна низкопрофильная клавиатура. Насколько низким должен быть профиль? Какие свичи дадут приятный тактильный отклик? Есть ли подходящие крышки? Какой процессор? Плата или навесной монтаж? И как вообще нарисовать печатную плату?...

Программы-вымогатели (Ransomware) — как они работают и как с ними бороться

Мы подготовили для вас 20 рекомендаций по защите от Ransomware-атак, но, чтобы они оказались в полной мере эффективными, для начала поговорим о том, что такое программы-вымогатели и как они работают — врага нужно знать в лицо. Затем обсудим, что нужно предпринять, чтобы максимально обезопасить себя...

Защищаем API – что важно знать?

В фундаменте каждой информационной защиты лежит глубокое понимание технологии целевой системы. В этой статье речь пойдет о защите API (Application Programming Interface) — важнейшего набора функций для каждого прогера. Интересно узнать об актуальных инструментах защиты API и о том, почему их важно...

Jli.dll по-новому: как хакеры использовали известную DLL в фишинге якобы от имени Минцифры

В конце мая стало известно о том, что хакеры пытались организовать вредоносную рассылку якобы от Минцифры. Архив из этой рассылки получили для анализа специалисты Solar JSOC CERT. В нем мы обнаружили jli.dll. Эту DLL часто используют злоумышленники для размещения вредоносного кода, так как с...

20 фактов кибербеза

Delivery, «Яндекс.Еда», «Гемотест»: кто еще под колпаком? «Никогда такого не было, и вот опять» — примерно так мы думаем, когда читаем новости об очередной утечке данных или хакерской атаке. Вы тоже заметили, как они участились в последнее время? Мы с коллегами решили собрать для вас 20 фактов о...

Текстовая CAPTCHA в 2022

В этой статье я попробую пройти весь путь в распознавании text-based CAPTCHA, от эвристик до полностью автоматических систем распознавания. Попробую проанализировать, жива ли еще капча(речь про текстовую), или пора ей на покой. Впервые текстовая капча(text-based CAPTCHA), дальше я ее буду называть...

Кнопка “Mute” не выключает микрофон

Среди простых пользователей распространено заблуждение, что микрофон можно выключить нажатием кнопки в программе. Конечно, это не так. Единственный способ надёжного отключения — разъединение физической электроцепи, по которой передаётся сигнал или подаётся питание. Например, это может быть тумблер...

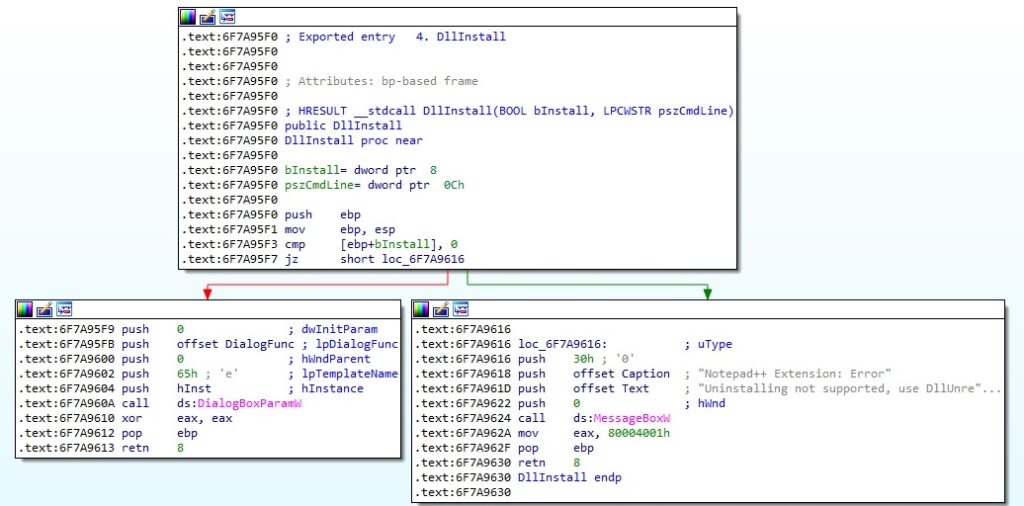

[Перевод] Детальный анализ вредоносного ПО, замаскированного под NOTEPAD++

Lazarus привлекала своих жертв при помощи документов о вакансиях в таких компаниях, как LockHeed Martin, BAE Systems и Boeing. В данном конкретном случае злоумышленники привлекали жертв, ищущих работу в Boeing, при помощи документа Boeing BDS MSE.docx ( твит ShadowChasing1). Вредоносное ПО...

Тест на доверчивость: зачем мы отправляем фишинг-сообщения сотрудникам

Сотрудник компании, который не соблюдает или не знает правил информационной безопасности, — потенциальное слабое звено для злоумышленников. По данным «Ростелеком-Солар», 75% кибератак начинаются с фишинга. Мы в Selectel нашли способ повышения грамотности сотрудников в сфере ИБ в виде боевых учений....

Gatekeeper и его роль в обеспечении безопасности кластеров Kubernetes

Расширение сред Kubernetes (K8s), добавление новых кластеров и приложений — необходимые процессы для развития сервисов. В таких условиях для каждого администратора Kubernetes критически важно обеспечить последовательность и непрерывность соблюдения политик безопасности (ПБ) для всех новых и...

Знакомство с компактным ридером Onyx Boox Volta 3

Пожалуй, самые популярные электронные книги – небольшие ридеры с диагональю 6”. Их удобно брать с собой и иметь возможность читать книги независимо от места дислокации. Одним из самых доступных ридеров с сенсорным экраном и подсветкой является Onyx Boox Volta 3. Читать далее...