Взлом DNS

Недели три назад я столкнулся со странным поведением DNS для моего домена yahwe.ru. Переключил сайт на новый хостинг, настроил редирект, а потом попробовал зайти на него через VPN от Whoer.net. И что вы думаете? Через VPN (нода в Недерладах) меня перекинуло на поддомен ww1.yahwe.ru, и открылась...

Смотрим на технологическую сеть глазами злоумышленников

Могут ли злоумышленники проникнуть в АСУ ТП[1]? Как они это делают и какие инструменты используют? А главное, обязательно ли атакующие должны что-то понимать в АСУ ТП и технологических системах, чтобы нанести ущерб промышленным предприятиям? Дмитрий Федосов, специалист отдела экспертных сервисов и...

OpenID Connect (OIDC): Как получить токен?

Эта статья повествует о наиболее распространенном методе обмена токенами в потоке OpenID Сonnect: грантах [grants]. Обещаем – путешествие будет увлекательным, так что устраивайтесь поудобнее. Читать далее...

[Перевод] Brave внедряет защиту от фингерпринтинга по предпочитаемому языку

Мы продолжаем усиливать нашу защиту от фингерпринтинга: теперь наши пользователи защищены от идентификации по предпочитаемому языку браузера. Начиная с версии 1.39, Brave рандомизирует информацию о ваших языках по умолчанию и об установленных вами шрифтах, которую браузер отправляет сайтам. Тем...

Мои часы на газоразрядных индикаторах

На одном ресурсе увидел классные, на мой взгляд, часы на газоразрядных индикаторах (Nixie clock). Изготовление которых мне не показалось сложным. Решил сделать свои часики. Посмотреть на часы...

5 отличных мини-ПК лета 2022 года: от системы на Raspberry Pi до малютки с Intel Core i7-11370H

Лето в самом разгаре, сезон отпусков, но работу все же никто не отменял — ее приходится работать. И хорошо бы делать это в комфортных условиях. Ну а их могут обеспечить хорошие рабочие системы, которые не доставляют проблем своим владельцам. Под катом — подборка новых мини-ПК, которые нам очень...

[recovery mode] SIEM-SIEM, откройся: какие инструменты наиболее эффективно анализируют цифровую инфраструктуру

Волна кибератак нарастает, две трети из них совершаются с целью получения данных. Как найти белые пятна в средствах защиты информации (СЗИ) и навести порядок в инфраструктуре, как помогает в решении этих задач Security Information and Event Management (SIEM), раскрыл руководитель отдела консалтинга...

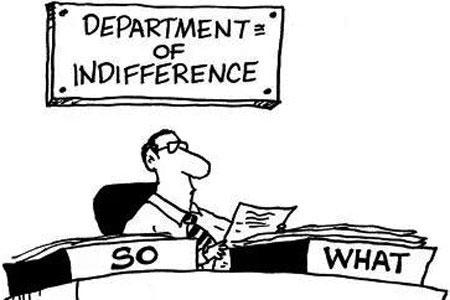

Как я «взломал» госпортал НПА и… ничего

«Приходите когда убьют» – принцип инфобеза в госсекторе. Как пользователи Портала для размещения НПА могут попасть в чужую учетку и почему это не беспокоит поддержку портала. Читать дальше →...

Дайджест недели от Apple Pro Weekly News (06.06 – 12.06.22)

Состоялась конференция разработчиков Apple, вручены награды Apple Design Awards, выпущены технические новинки и стартовал бета-тест новых систем. А ещё слухи, инсайды и другие подробности о грядущих продуктах компании Apple. Всё это в свежем дайджесте от Apple Pro Weekly News. Перейти к новостям...

Security Week 2224: аппаратная уязвимость в Apple M1

На прошлой неделе исследователи из США обнародовали (сайт проекта, научная работа) детали аппаратной уязвимости в микропроцессорах на базе архитектуры ARM. Используя методы, впервые показанные для атаки SPECTRE в 2018 году, исследователи смогли обойти важный механизм защиты, известный как Pointer...

Полный compliance: на что обратить внимание при предоставлении СКЗИ по сервисной модели

Соблюдение нормативных требований в области криптографии – вечная тема. Давно не менявшаяся нормативная база и возможность различной интерпретации формулировок порождают только споры и сомнения. С появлением сервисной модели в ИБ вопросов стало еще больше. Можно ли в принципе передать часть...

Атакуем кластер Kubernetes. Разбор Insekube c TryHackme

Всем привет! В этой статье, на примере машины Insekube с TryHackme, я постараюсь показать каким образом могут быть захвачены кластера Kubernetes реальными злоумышленниками, а также рассмотрю возможные методы защиты от этого. Приятного прочтения! Читать далее...

[Перевод] Подробный разбор цепочки эксплойтов Playstation 4 и 5

В статье представлена цепочка из пяти уязвимостей, позволяющая нападающему получить возможности JIT и исполнять произвольные полезные нагрузки. Передаваемая полезная нагрузка вызывает переполнение буфера, приводящее к kernel panic. Читать дальше →...

Участившиеся атаки на сервер

Вопрос безопасности сервера с каждым днём становятся всё более актуальней, а обеспечение их безопасности — всё сложнее. После 28 мая 2022 г. участились кибер атаки в том числе на малый и средний бизнес. Эта напасть не обошла стороной и Красноярск. За месяц пострадало 4 клиента нашей небольшой...

Пятилетний бэкдор и вечная борьба со сквозным шифрованием — темы, которые не обсудили в СМИ

Продолжаю рассказывать о том, что осталось за бортом российских технологических площадок. Сегодня все в контексте ИБ и работы с персональными данными. Читать далее...

Персональные данные — рейтинг чистоплотности крупнейших сервисов Рунета

“Ваши данные надежно защищены, мы применяем самые современные технологии для обеспечения сохранности данных” – подобные формулировки часто фигурируют в пользовательских соглашениях, но каждый год мы узнаем о новых случаях массового слива персональных данных. И вина в этом в том числе лежит на самих...

О HTTP бедном замолвите слово

Прямо сейчас за окном ласково светит Солнце, а один известный погодный сайт весело предупреждает о предстоящем через два часа дожде... Да, уже часов пять предупреждает, постепенно сдвигая время его начала. Ну да ладно, не будем о криворуких предсказателях - погодную тему я могу раскрывать долго и...

Как облачный провайдер помогает выстроить комплексную защиту от киберугроз

Во многих компаниях, использующих облако, не хватает сотрудников, которые умеют отслеживать угрозы. Даже если специалисты по безопасности есть, векторы атак на инфраструктуру, размещенную в публичных облаках, настолько отличаются от угроз для локальной инфраструктуры, что невозможно точь-в-точь...